防止SQL注入主要依赖于以下几种方法:

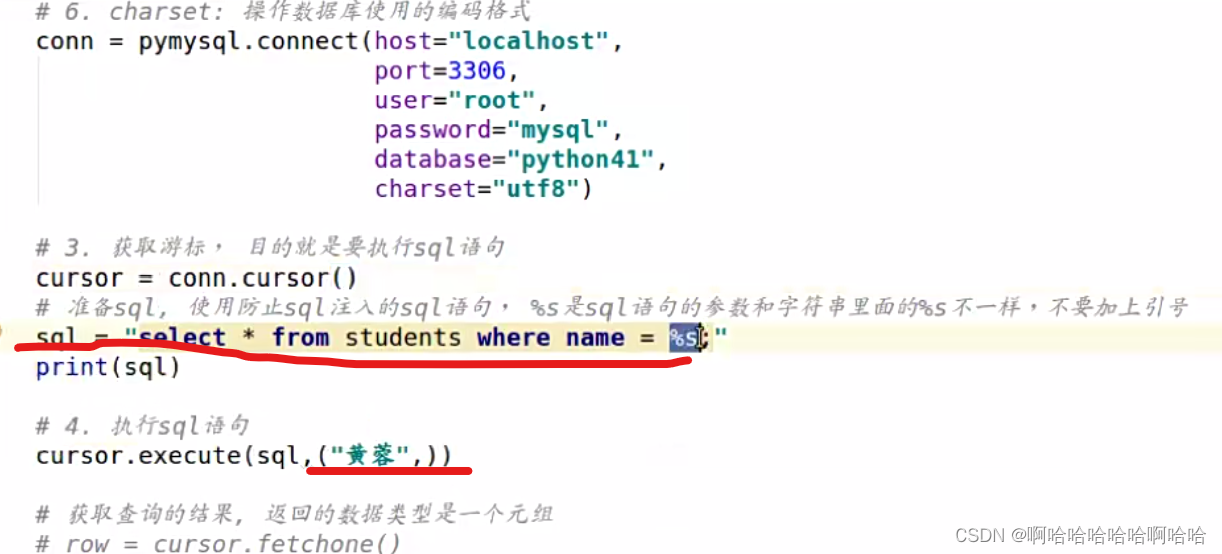

1. 使用参数化查询(预编译语句)

参数化查询是防止SQL注入的最有效手段之一。通过使用预编译语句(例如,在Java中使用PreparedStatement),可以确保用户输入被当作参数处理,而不是SQL语句的一部分。

String sql = "SELECT * FROM users WHERE username = ? AND password = ?";

PreparedStatement statement = connection.prepareStatement(sql);

statement.setString(1, username);

statement.setString(2, password);

ResultSet resultSet = statement.executeQuery();

在这个例子中,?是参数的占位符,实际的参数值将在执行时绑定,因此不会被解释为SQL代码的一部分。

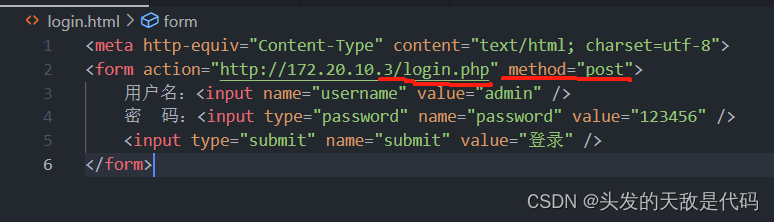

2. 检验和清洗用户输入

对用户输入进行验证,确保它符合预期的格式。例如,如果你期待一个整数,确保输入是一个整数。对于字符串,移除或转义可能会引起SQL注入的特殊字符。

3. 使用ORM框架

对象关系映射(ORM)框架,如Hibernate或Entity Framework,通常使用参数化查询来执行数据库操作。使用ORM框架可以降低由于手写SQL导致的SQL注入风险。

4. 限制数据库权限

只授予应用程序访问数据库所需的最低权限。例如,如果应用程序不需要执行删除操作,则不应该给予它删除记录的权限。

5. 使用存储过程

存储过程也可以帮助限制SQL注入,因为它们通常使用参数化输入。但是,需要注意,存储过程内部如果拼接SQL语句,仍然可能受到注入攻击。

6. 适当使用Web应用防火墙

Web应用防火墙(WAF)可以帮助识别和阻止SQL注入攻击,但它不应该是主要的防御手段,而应该作为一种补充措施。

7. 避免详细的错误信息

不要在错误消息中暴露数据库的详细信息,因为它可能为攻击者提供有用的线索。

通过结合使用上述方法,可以有效地减少SQL注入的风险。然而,最关键的一点是永远不要信任用户输入,并始终使用安全的编程实践来处理它。