防火墙(Firewall)是一种位于计算机网络之间的安全防护机制,旨在保护网络免受未经授权的访问、恶意攻击和非法数据传输。

工作原理:

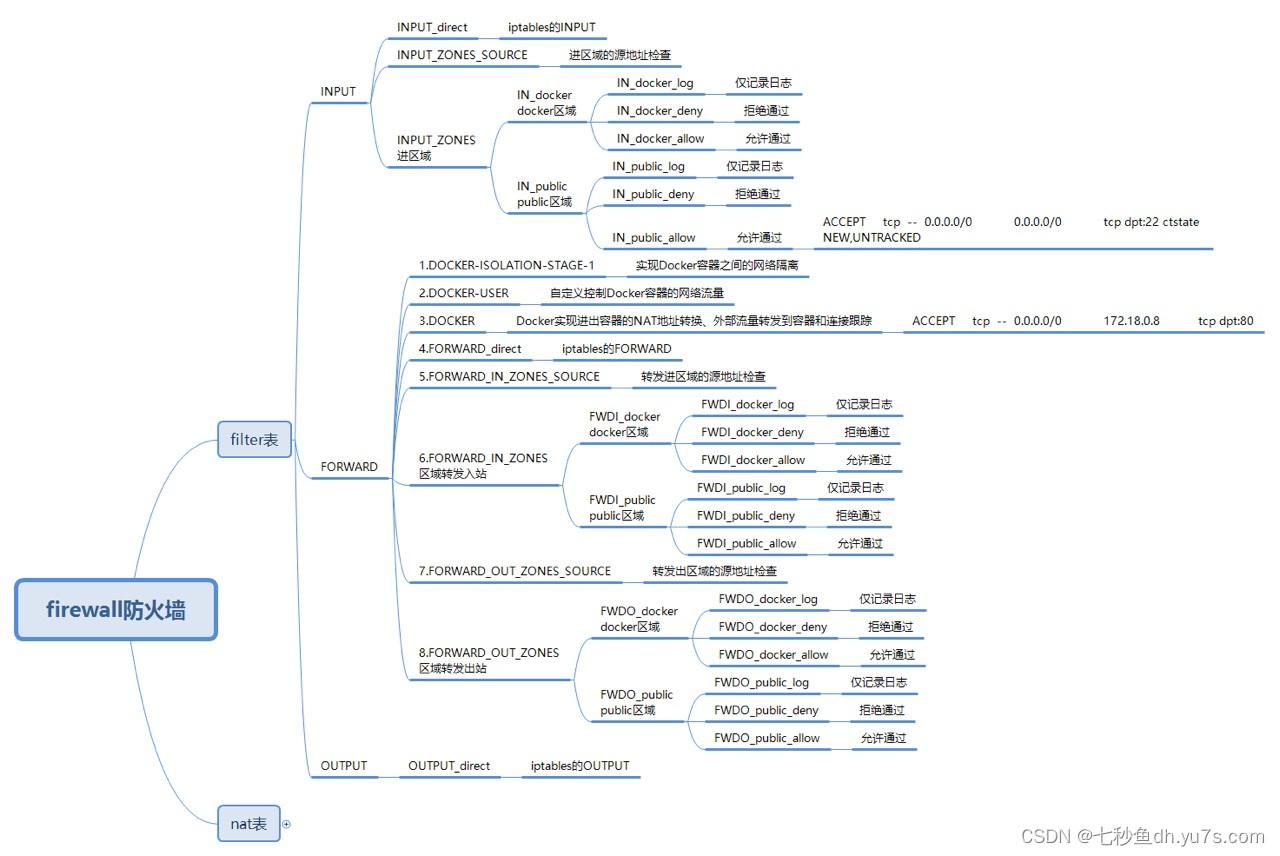

1. 数据包过滤:防火墙会检查每个传入和传出的数据包的头部信息。这包括源 IP 地址、目的 IP 地址、源端口、目的端口、协议类型(如 TCP、UDP 等)以及数据包中的一些标志位。通过预先设定的规则集,防火墙决定是否允许数据包通过。这些规则可以基于单个 IP 地址、IP 地址范围、端口号组合、特定协议或这些元素的复杂组合来制定。

2. 状态检测:除了数据包的静态信息,防火墙还跟踪网络连接的动态状态。它会记住连接的建立过程,包括三次握手(对于 TCP 连接),并在后续数据包的处理中参考这些状态信息。这使得防火墙能够更准确地判断数据包是否属于合法的已建立连接,从而防止一些基于数据包欺骗的攻击。

3. 应用层检测:深入到应用层协议,理解应用程序的具体通信内容。例如,对于 HTTP 协议,防火墙可以检查请求的 URL、方法(GET、POST 等)、请求头和响应头的内容。对于电子邮件(SMTP、POP3 等),可以检查邮件的主题、发件人、收件人等信息。通过这种深度检测,防火墙能够实施更精细的访问控制策略。

类型:

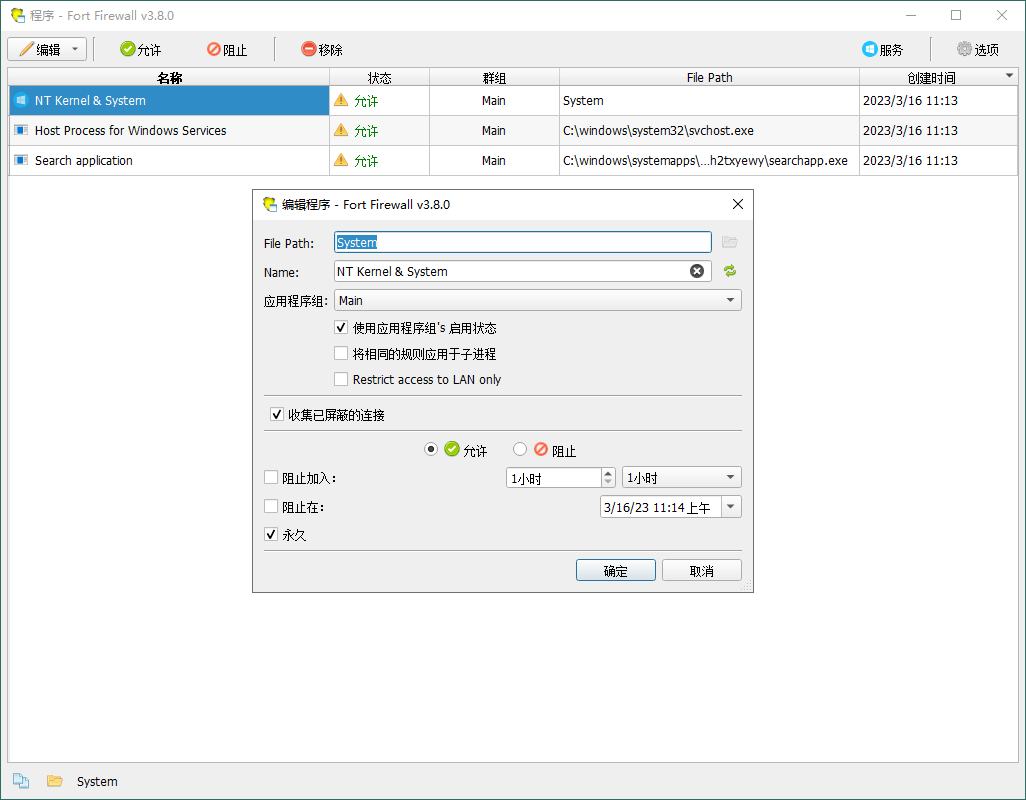

1. 软件防火墙:

- 作为操作系统的一部分或独立的软件应用程序安装在主机上。常见的如 Windows 自带的防火墙、第三方的个人防火墙软件等。

- 优点:成本相对较低,易于安装和配置,适用于个人用户和小型网络环境。

- 缺点:性能受主机硬件资源(如 CPU、内存)的限制,可能对主机的性能产生一定影响。

2. 硬件防火墙:

- 专门设计的独立物理设备,通常具有专用的硬件芯片和优化的操作系统。

- 优点:具有强大的处理能力,能够处理高流量的网络数据,提供更高的安全性和可靠性。适用于企业级网络、数据中心等大型网络环境。

- 缺点:成本较高,配置和管理相对复杂。

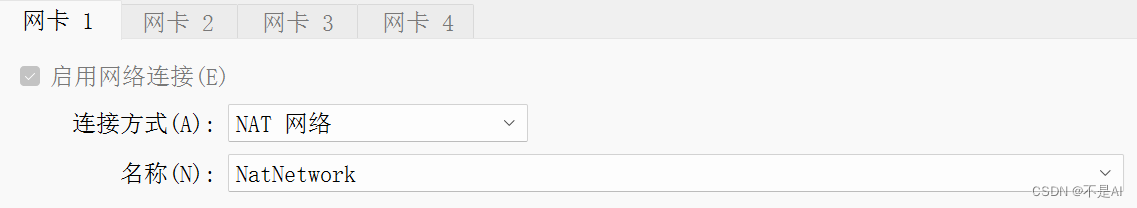

3. 虚拟防火墙:

- 运行在虚拟化环境中的防火墙实例,与虚拟机或云服务一起部署。

- 优点:能够灵活地适应虚拟化和云环境的需求,实现资源的弹性分配和管理。

- 缺点:依赖于底层虚拟化平台的性能和稳定性。

功能特点:

1. 访问控制:通过制定详细的规则,精确控制网络内外的主机、应用程序和服务之间的访问权限。可以限制特定 IP 地址或网段在特定时间段内对某些资源的访问。

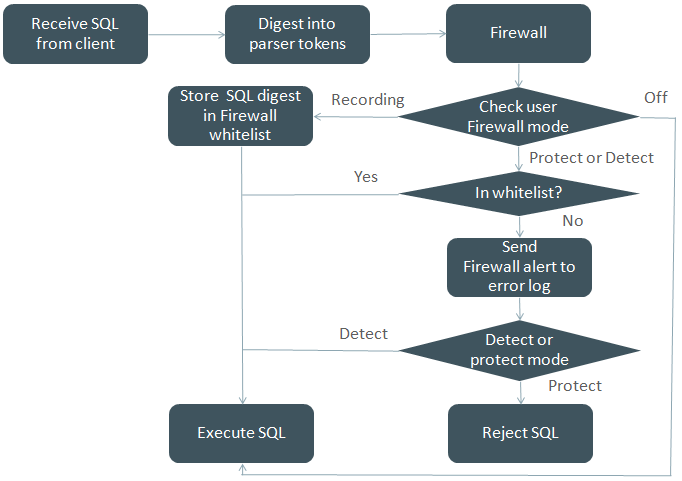

2. 入侵防御:能够检测和阻止常见的网络入侵行为,如端口扫描、恶意软件传播、缓冲区溢出攻击、SQL 注入攻击等。一些先进的防火墙还具备入侵检测和预防系统(IDS/IPS)的功能。

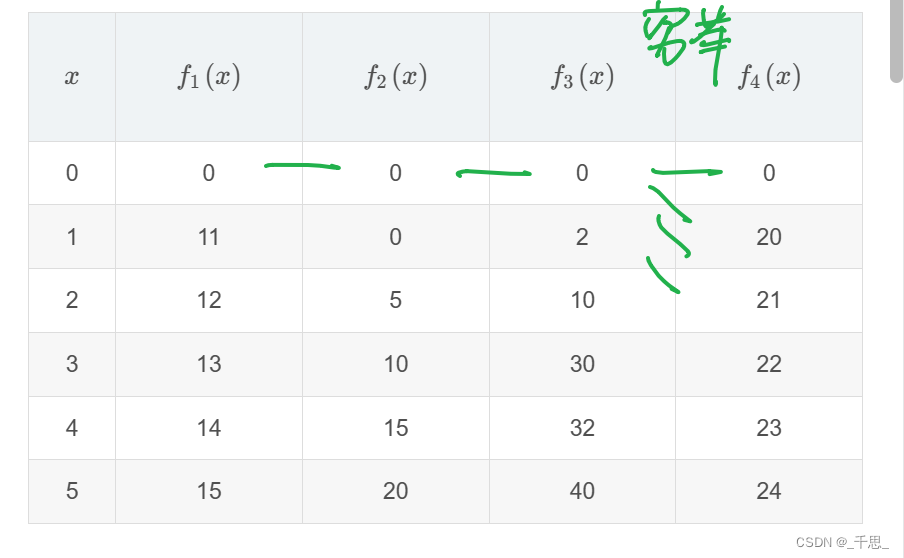

3. 网络地址转换(NAT):将内部网络使用的私有 IP 地址转换为公共 IP 地址,实现多个内部主机共享一个公共 IP 地址上网,同时隐藏内部网络的拓扑结构,增加网络的安全性。

4. VPN 支持:允许建立虚拟专用网络(VPN)连接,使远程用户能够安全地访问内部网络资源,数据在传输过程中经过加密处理,防止被窃取和篡改。

5. 流量监控和整形:监控网络流量的模式和趋势,对特定类型的流量进行限制或优先处理,以确保关键业务的带宽需求得到满足,同时防止非关键流量占用过多资源。

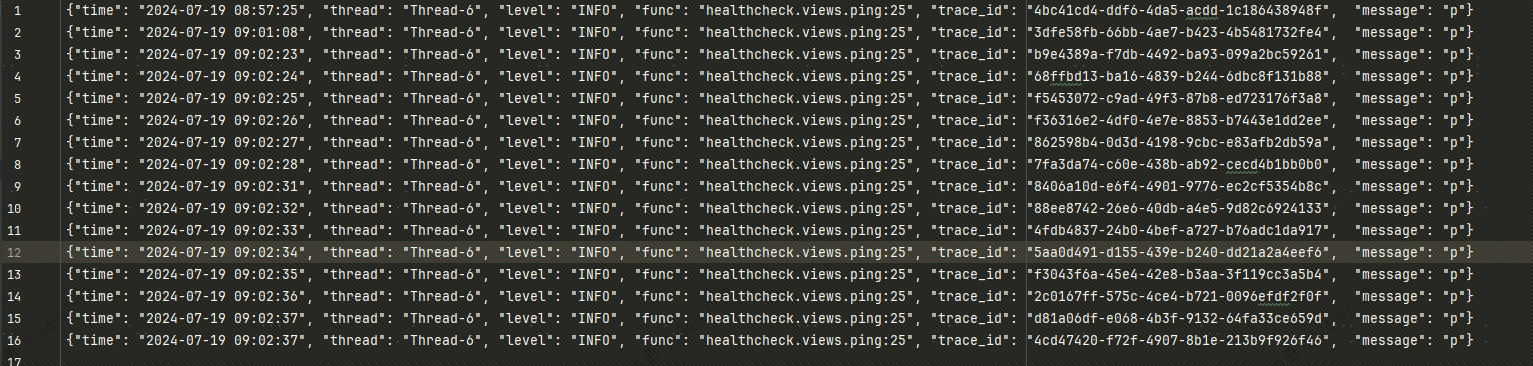

6. 日志和审计:记录所有通过防火墙的网络活动,包括连接的建立、数据传输、访问拒绝等信息。这些日志对于故障排查、安全审计和合规性检查非常重要。

优点:

1. 增强网络安全性:有效地阻挡外部的恶意攻击和未经授权的访问,降低网络被入侵的风险。

2. 保护敏感信息:防止内部的敏感数据(如客户信息、财务数据、知识产权等)泄露到外部网络。

3. 控制网络使用:限制员工对非工作相关网站和服务的访问,提高工作效率,减少潜在的法律风险。

4. 提供网络隔离:将不同部门或业务的网络进行隔离,防止相互之间的非法访问和数据泄露。

局限性:

1. 无法防范内部威胁:对于来自内部网络的恶意用户或被攻陷的内部主机,防火墙可能无法提供有效的防护。

2. 零日漏洞和新的攻击手段:对于尚未被发现或尚未有应对策略的新型攻击和漏洞,防火墙可能无法及时响应。

3. 应用层的深度防御不足:虽然一些高级防火墙能够进行应用层检测,但对于某些复杂的应用协议和加密流量,仍然存在检测和防范的困难。

4. 误判和漏判:防火墙的规则设置可能导致合法流量被误拦截,或者恶意流量被漏过。

综上所述,防火墙在网络安全中扮演着重要的角色,但它不是孤立的解决方案,需要与其他安全技术(如防病毒软件、入侵检测系统、加密技术、身份认证和授权系统等)相结合,形成一个多层次、全方位的网络安全防御体系,以应对日益复杂和多样化的网络威胁。