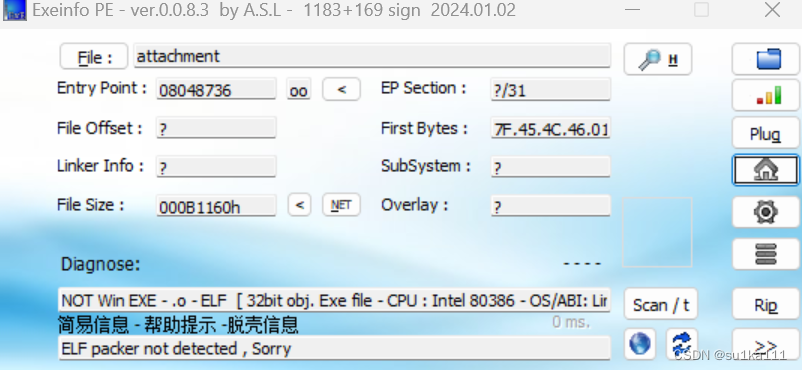

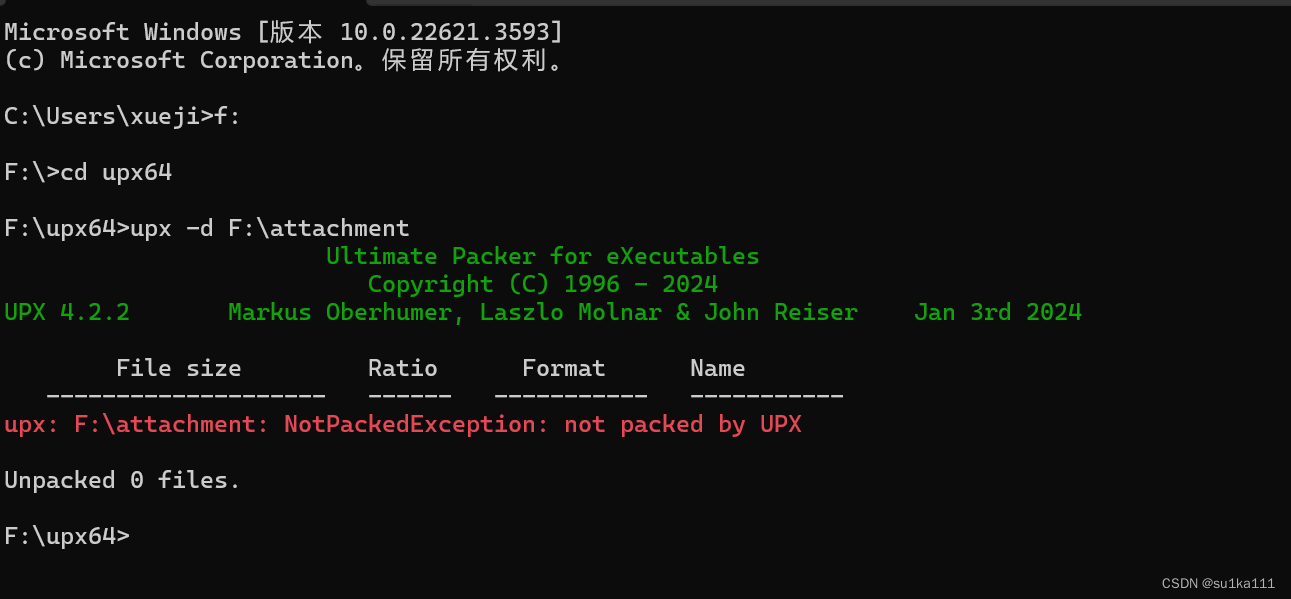

查壳

脱壳

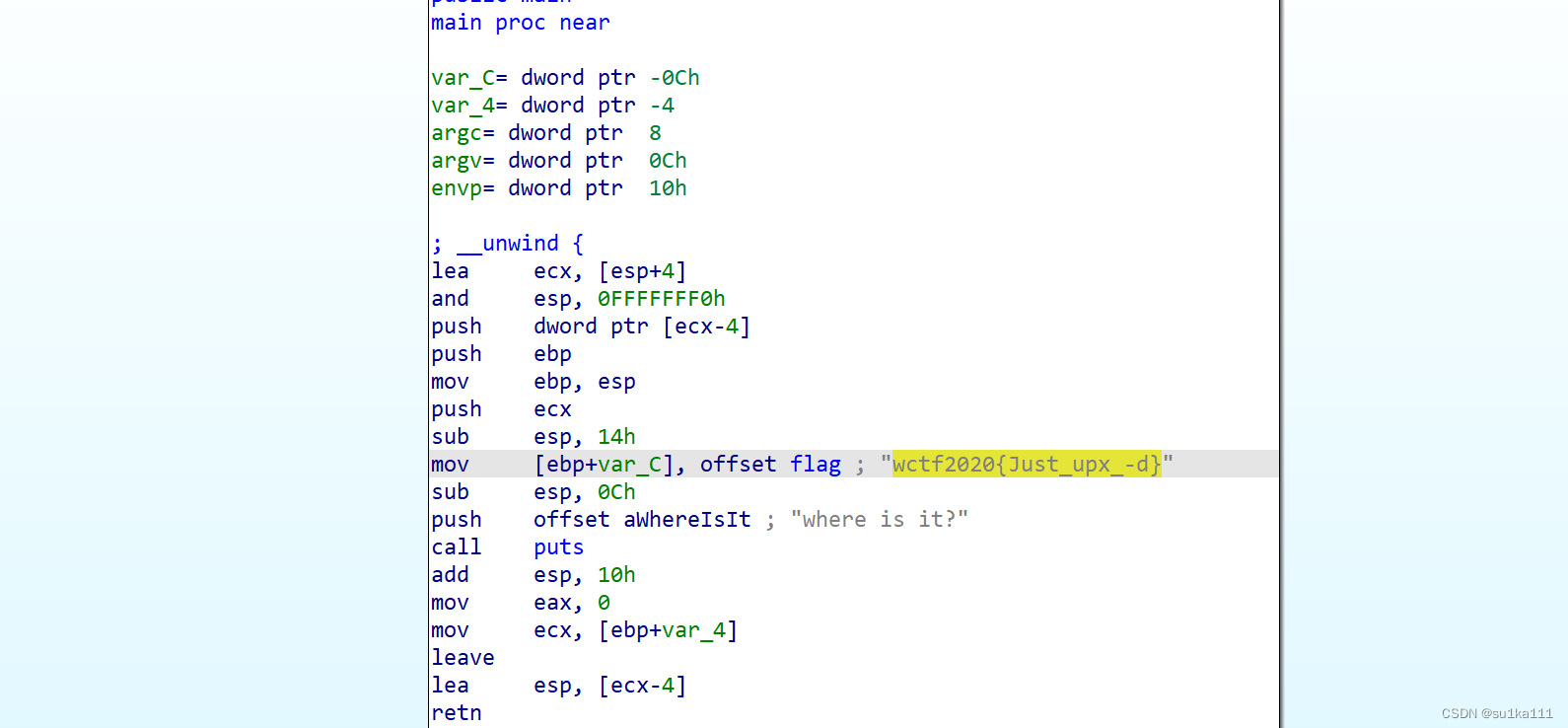

得到flag

得到flag

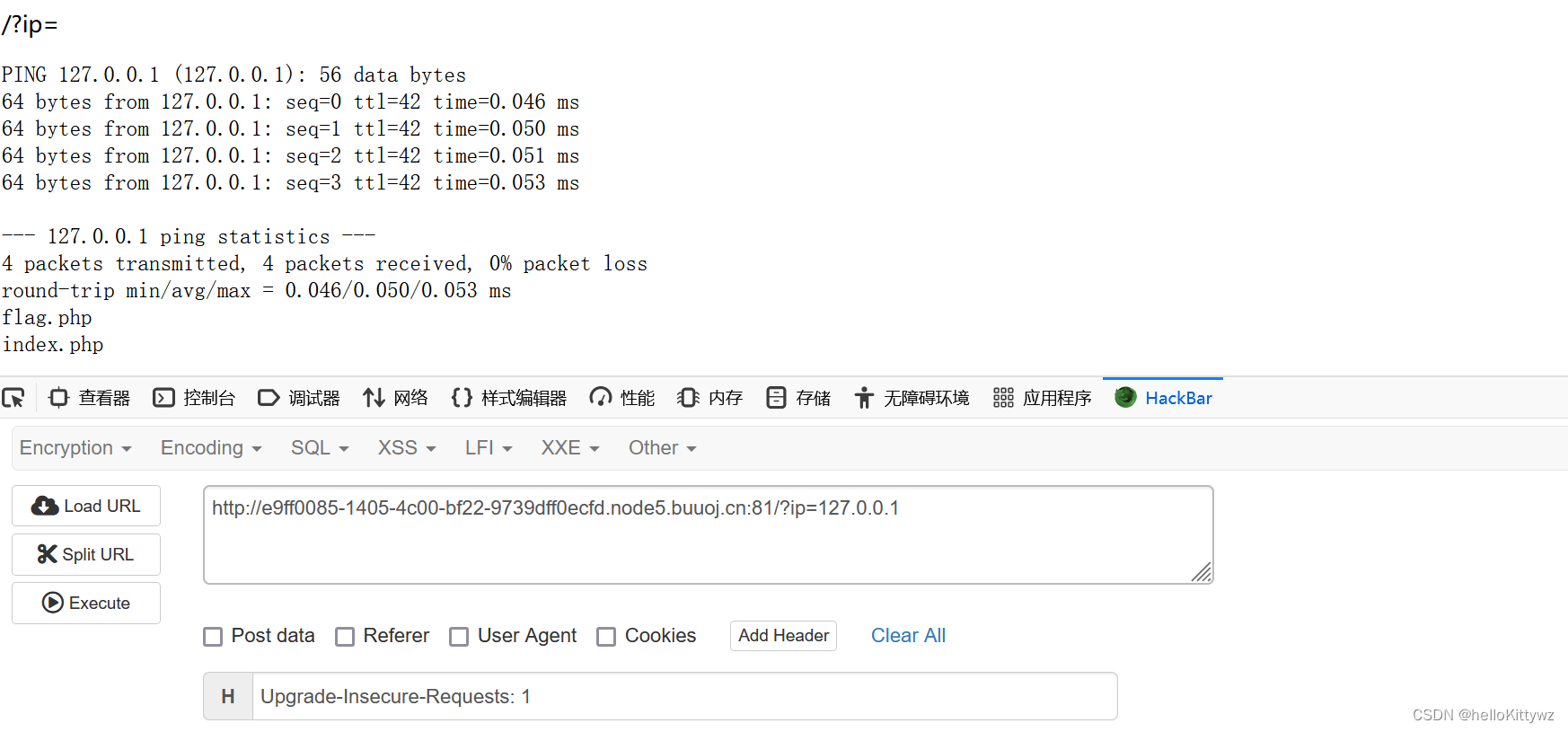

BUUCTF在线评测 (buuoj.cn)

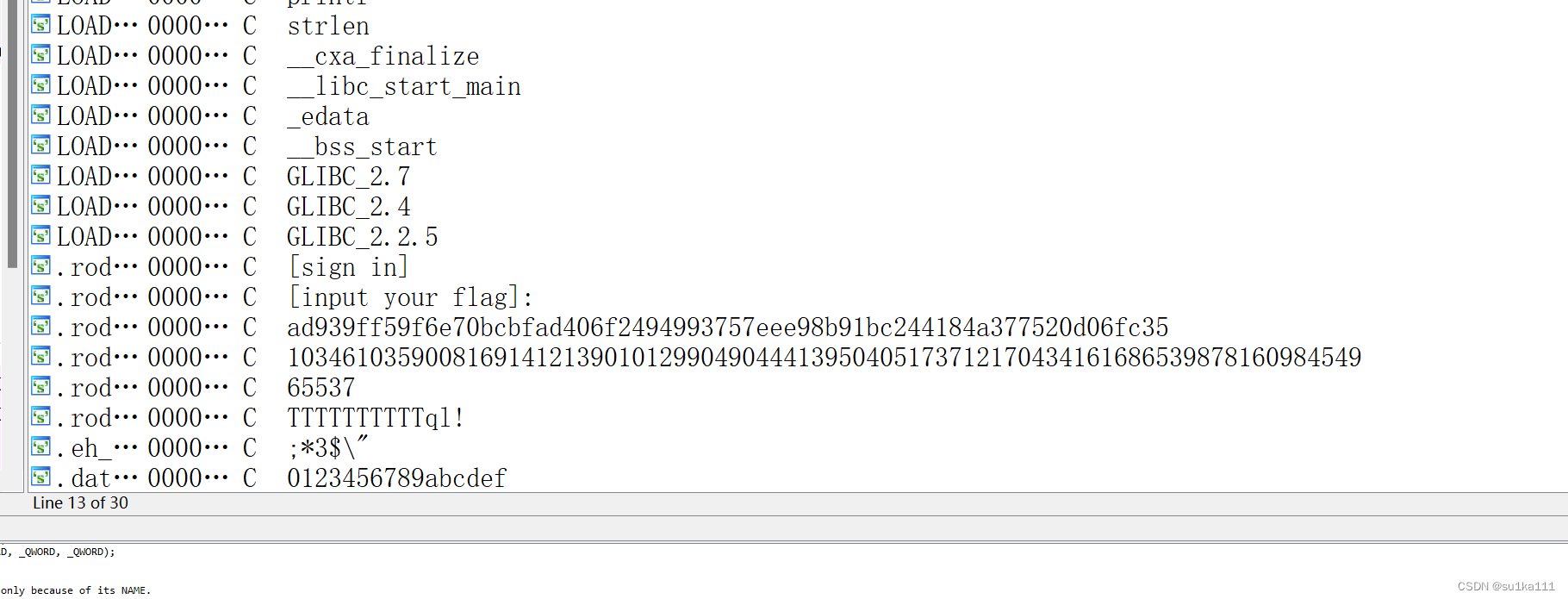

看一下字符串

看到0123456789abcdef可能是个加密

找到主函数

__int64 __fastcall main(int a1, char **a2, char **a3)

{

char v4[16]; // [rsp+0h] [rbp-4A0h] BYREF

char v5[16]; // [rsp+10h] [rbp-490h] BYREF

char v6[16]; // [rsp+20h] [rbp-480h] BYREF

char v7[16]; // [rsp+30h] [rbp-470h] BYREF

char v8[112]; // [rsp+40h] [rbp-460h] BYREF

char v9[1000]; // [rsp+B0h] [rbp-3F0h] BYREF

unsigned __int64 v10; // [rsp+498h] [rbp-8h]

v10 = __readfsqword(0x28u);

puts("[sign in]");

printf("[input your flag]: ");

__isoc99_scanf("%99s", v8);

sub_96A(v8, v9);

__gmpz_init_set_str(v7, "ad939ff59f6e70bcbfad406f2494993757eee98b91bc244184a377520d06fc35", 16LL);

__gmpz_init_set_str(v6, v9, 16LL);

__gmpz_init_set_str(v4, "103461035900816914121390101299049044413950405173712170434161686539878160984549", 10LL);

__gmpz_init_set_str(v5, "65537", 10LL);

__gmpz_powm(v6, v6, v5, v4);

if ( __gmpz_cmp(v6, v7) )

puts("GG!");

else

puts("TTTTTTTTTTql!");

return 0LL;

}分析代码。最后是比较v6和v7

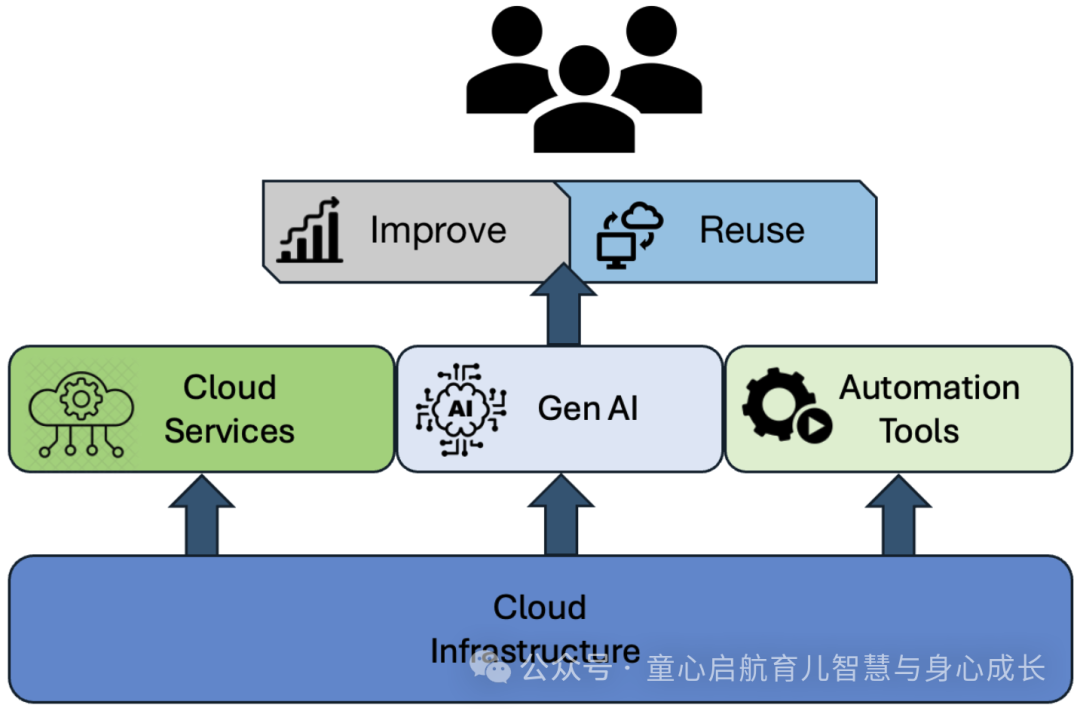

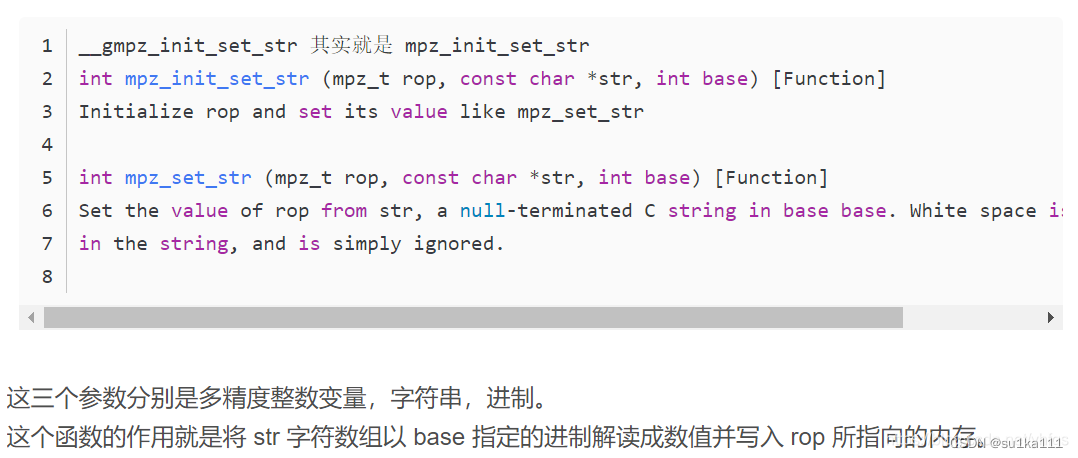

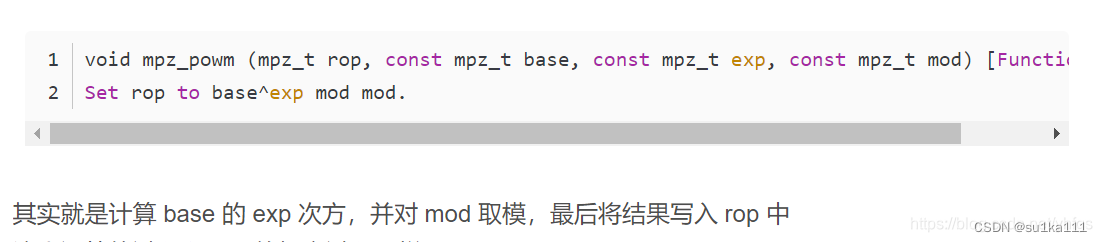

关键是_gmpz_powm这个函数

这个函数和__gmpz_cmp(比较), __gmpz_init_set_str都属于GNU 高精度算法库

发现powm函数和rsa加密一样

c=0xad939ff59f6e70bcbfad406f2494993757eee98b91bc244184a377520d06fc35

e=65537

n=103461035900816914121390101299049044413950405173712170434161686539878160984549

分解n得到p,q

写脚本

gmpy2 python 扩展库的用法笔记_gmpy2.mpz-CSDN博客

import binascii

import gmpy2

flag=''

c=0xad939ff59f6e70bcbfad406f2494993757eee98b91bc244184a377520d06fc35

e=65537

p=282164587459512124844245113950593348271

q=366669102002966856876605669837014229419

n=103461035900816914121390101299049044413950405173712170434161686539878160984549

d=int(gmpy2.invert(e,(p-1)*(q-1)))

m=gmpy2.powmod(c,d,n)

h=hex(m)[2:]

flag+=binascii.a2b_hex(h).decode(encoding='utf8',errors='ignore')

print(flag)

#suctf{Pwn_@_hundred_years}

![<span style='color:red;'>BUUCTF</span>-Real-ThinkPHP]5.0.<span style='color:red;'>23</span>-<span style='color:red;'>Rce</span>](https://img-blog.csdnimg.cn/direct/b9ababae03524c66b1bc0271eb2c435f.png)

![<span style='color:red;'>BUUCTF</span>-Real-[Jupyter]notebook-<span style='color:red;'>rce</span>](https://img-blog.csdnimg.cn/direct/5412819077c34869b974cb8bd4b8f25b.png)

![[newstarctf2023] --<span style='color:red;'>RE</span> wp](https://img-blog.csdnimg.cn/img_convert/d418016507ad5a27e1240c7ae0eb4e41.png)

![[集成学习]基于python的Stacking分类模型的客户购买意愿分类预测](https://i-blog.csdnimg.cn/direct/fbdfd8f871f54e8fad2f0f1499b28838.png)