在Java等支持反射(Reflection)的语言中,反射API允许程序在运行时检查或修改其行为。这种强大的功能带来了灵活性,但也引入了安全风险,特别是代码注入风险。代码注入通常指的是攻击者能够注入恶意代码到应用程序中执行,从而破坏应用程序的完整性、窃取数据或执行未授权的操作。

代码注入风险

当使用反射API时,如果程序不正确地验证或清理输入,攻击者可能通过修改类路径、方法名、参数等,来注入并执行恶意代码。例如,通过修改方法名,攻击者可能调用不安全的或未授权的方法。

防护指南

输入验证:对所有外部输入进行严格的验证和清理,确保它们符合预期的格式和类型。使用白名单方法来限制允许的输入值。

最小权限原则:确保使用反射的代码运行在最小权限的上下文中。避免在具有广泛权限的环境(如系统管理员权限)中运行反射代码。

安全配置:确保应用程序和环境的配置是安全的,特别是那些影响类加载器行为的配置。

使用安全的反射API:如果可能,使用那些内置了安全措施的反射API变体。

日志记录和监控:对所有反射操作进行日志记录,并监控异常行为。这有助于快速检测和响应潜在的安全威胁。

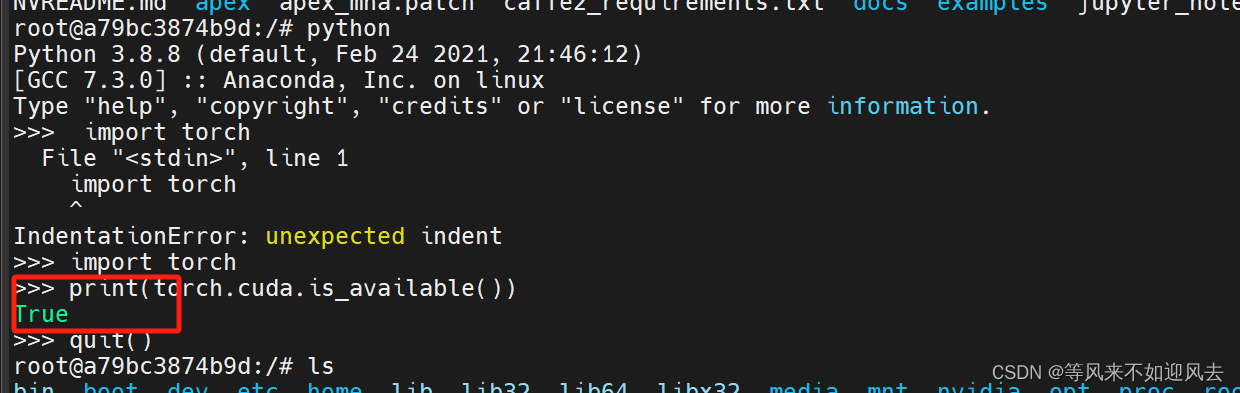

示例代码

以下是一个简单的Java示例,展示了如何在安全地使用反射时进行输入验证:

import java.lang.reflect.Method;

public class SecureReflectionExample {

// 假设我们有一个方法需要被反射调用

public void safeMethod() {

System.out.println("Executing safeMethod");

}

// 不安全的方法,仅用于演示

public void unsafeMethod() {

System.out.println("Executing unsafeMethod (This should be protected)");

}

public static void invokeMethodSafely(Object obj, String methodName) {

try {

// 使用白名单验证方法名

if (!"safeMethod".equals(methodName)) {

throw new IllegalArgumentException("Method not allowed: " + methodName);

}

Method method = obj.getClass().getMethod(methodName);

method.invoke(obj);

} catch (Exception e) {

e.printStackTrace();

}

}

public static void main(String[] args) {

SecureReflectionExample example = new SecureReflectionExample();

// 安全调用

invokeMethodSafely(example, "safeMethod");

// 尝试不安全的调用,应该抛出异常

try {

invokeMethodSafely(example, "unsafeMethod");

} catch (IllegalArgumentException e) {

System.out.println(e.getMessage());

}

}

}- item_get 获得JD商品详情

- item_search 按关键字搜索商品

- item_search_img 按图搜索京东商品(拍立淘)

- item_search_shop 获得店铺的所有商品

- item_history_price 获取商品历史价格信息

- item_recommend 获取推荐商品列表

- buyer_order_list 获取购买到的商品订单列表

- buyer_order_datail 获取购买到的商品订单详情

- upload_img 上传图片到JD

- item_review 获得JD商品评论

- cat_get 获得jd商品分类