🌝博客主页:泥菩萨

💖专栏:Linux探索之旅 | 网络安全的神秘世界 | 专接本 | 每天学会一个渗透测试工具

Xray安装及使用——应用漏洞扫描工具

一款半开源的功能强大的安全评估工具,支持主动扫描和被动扫描

🏡官方文档

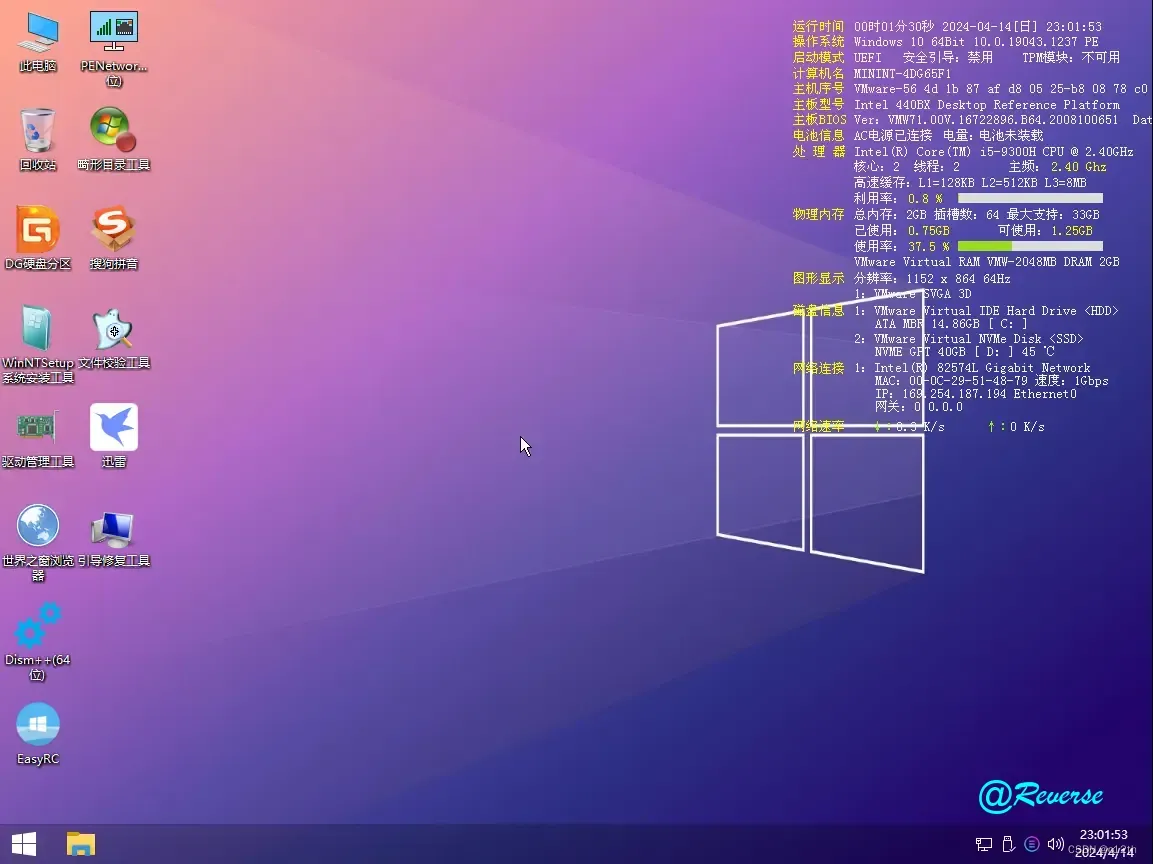

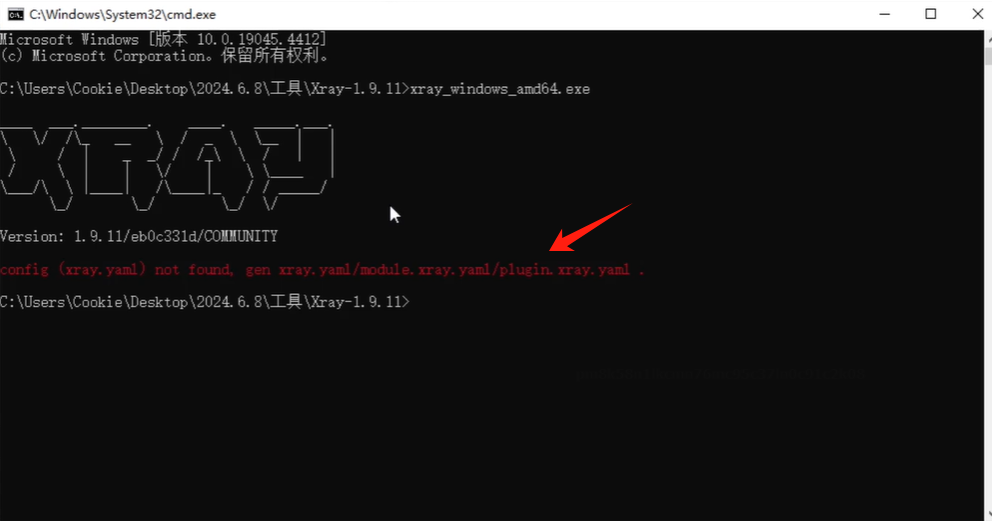

先运行一下虽然报错,但会自动生成相关配置文件

✨Demo

主动扫描——基于爬虫模式进行

基于爬虫模式进行的扫描,模拟人工去点击网页链接,快速爬取网站目录,看有哪些目录对互联网开放,再用漏洞扫描看看是否有漏洞

其实和传统的扫描模式原理一样,只不过Xray没有图形化界面

xray webscan --basic-crawler 你要扫描的网站地址 --html-output 生成的报告名.html

xray webscan --basic-crawler http://testphp.vulnweb.com --html-output vuln.html

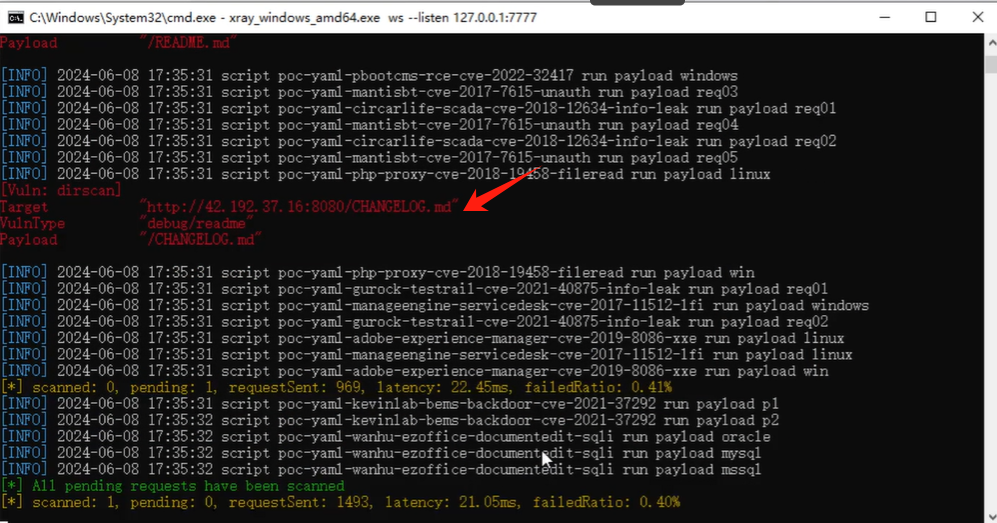

Vuln:漏洞的名字

Target:漏洞的位置

VulnType:漏洞的类型

Payload:尝试访问的目录或文件的URL路径

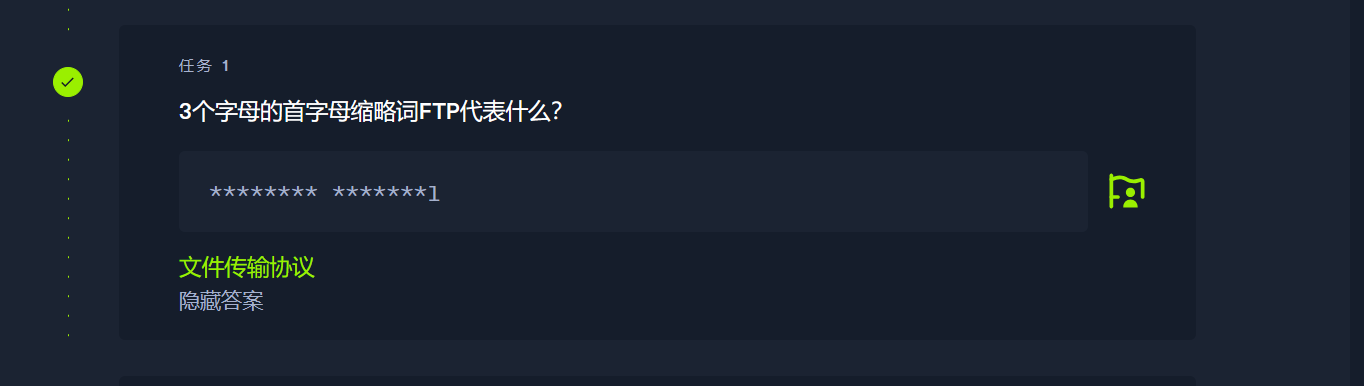

暴力破解

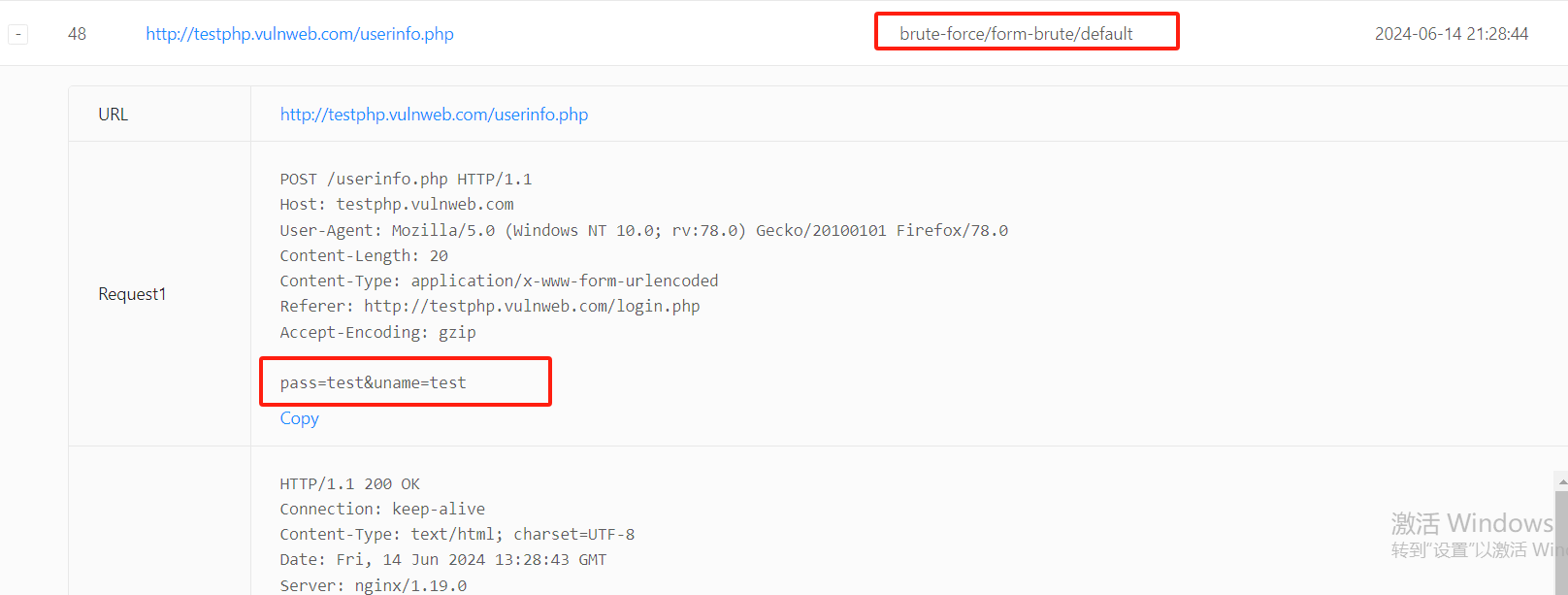

打开在Xray文件夹下生成的vuln.html报告,找到暴力破解漏洞

发现已经爆破除了用户名和密码,访问这个网站输入爆破出来的用户名和密码进行测试

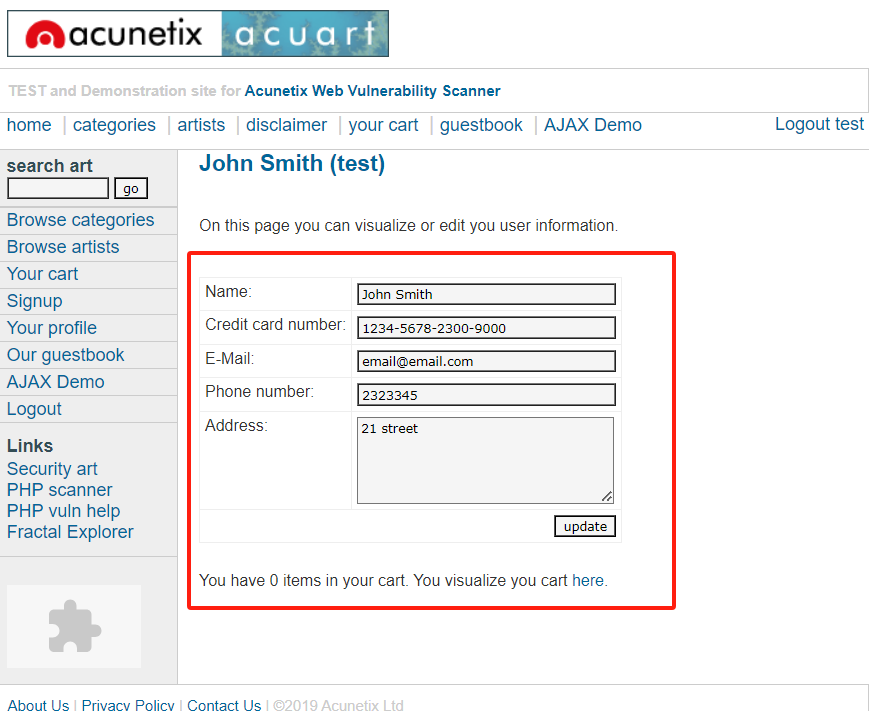

登陆成功!!!!!并看到了一些敏感信息

同理我们也可以用bp抓取这个包

XSS漏洞

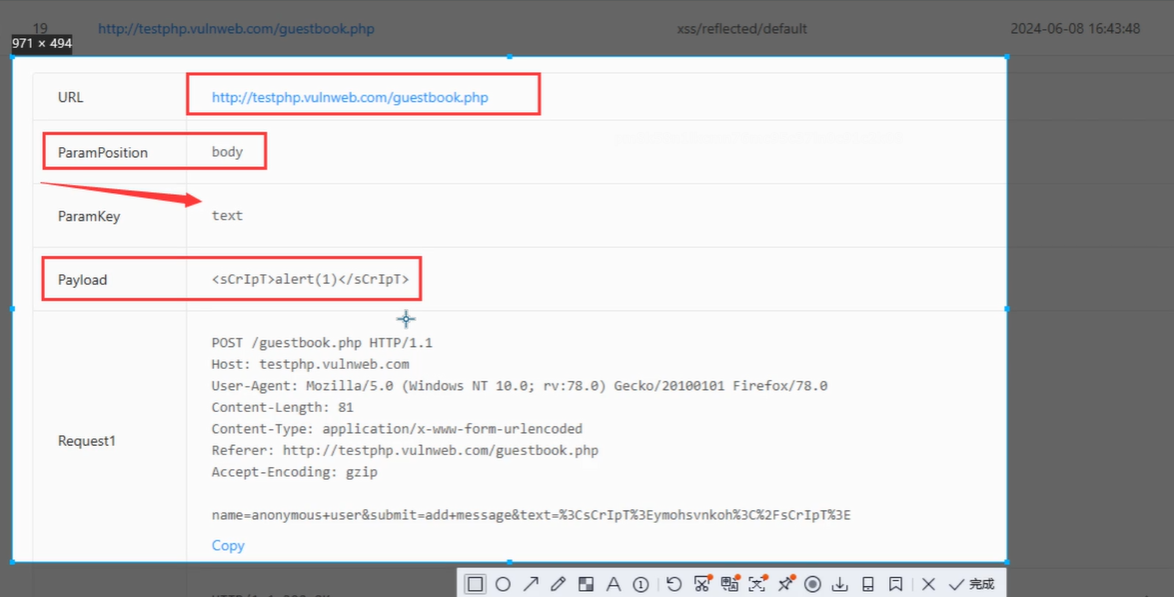

找到xss/reflected/default这个漏洞

漏洞位置在body这个请求体里,有个text参数,只有把text参数替换成Payload的内容就能验证这个参数了

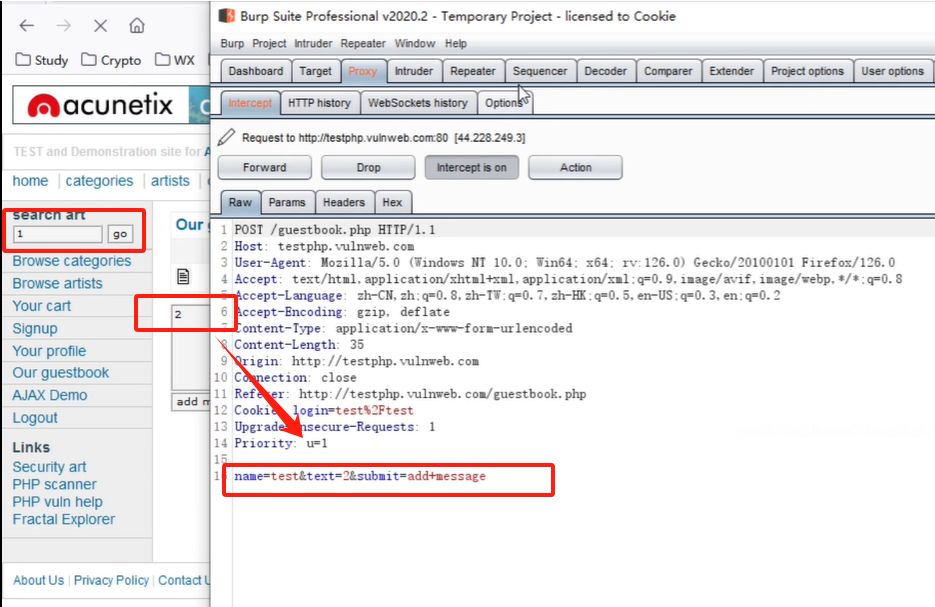

对网页进行一些输入操作,然后抓包

发现在2的位置进行输入操作,对应的是text参数

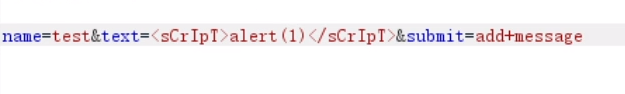

然后把2的位置替换成payload

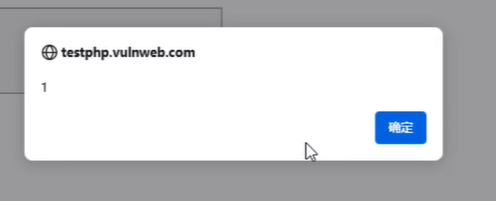

放包后,弹出警告框1,XSS漏洞完成

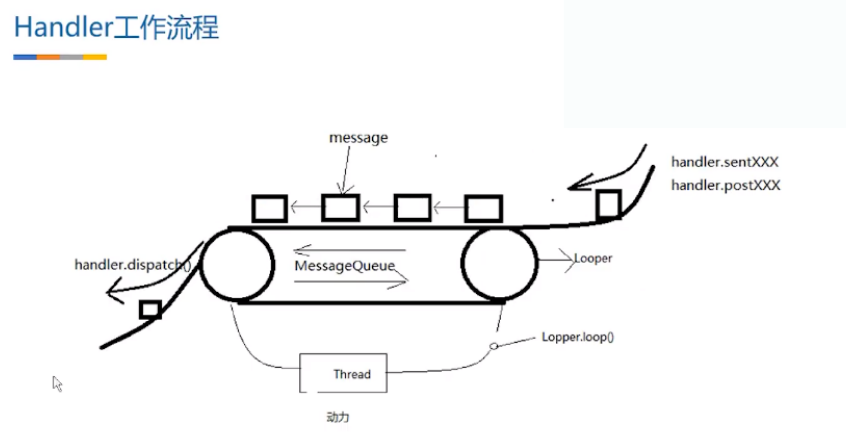

被动扫描——基于代理模式进行扫描

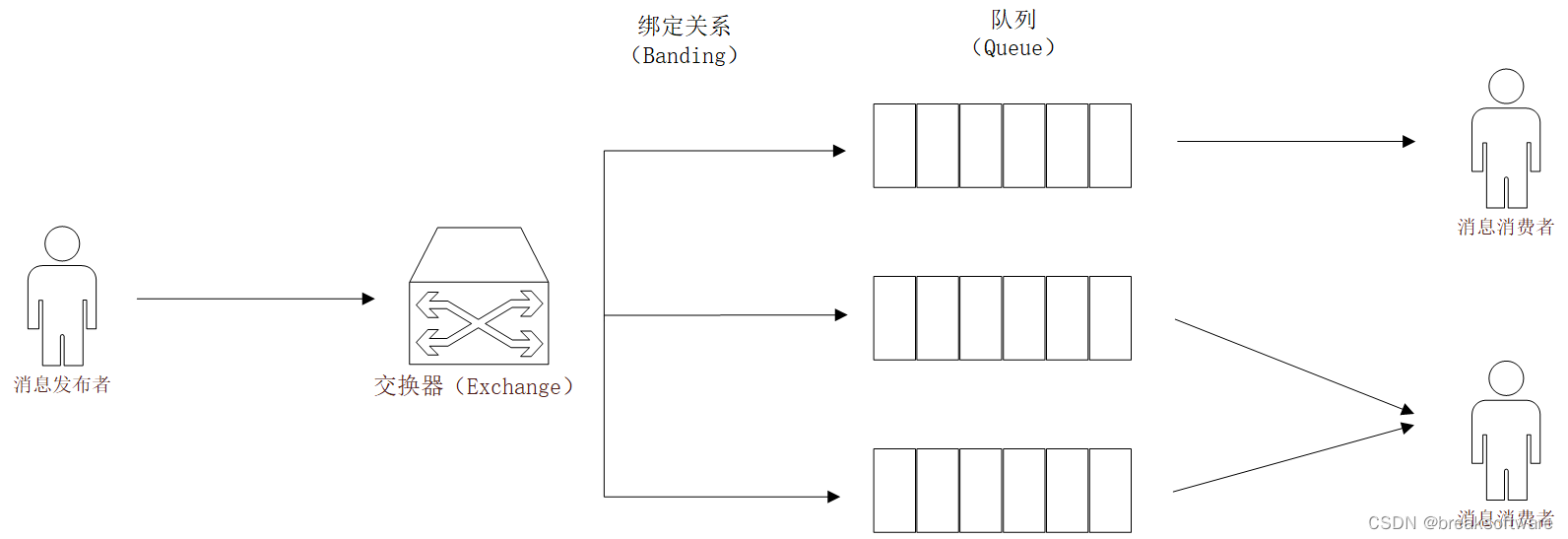

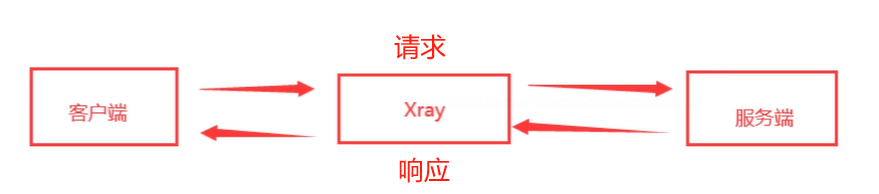

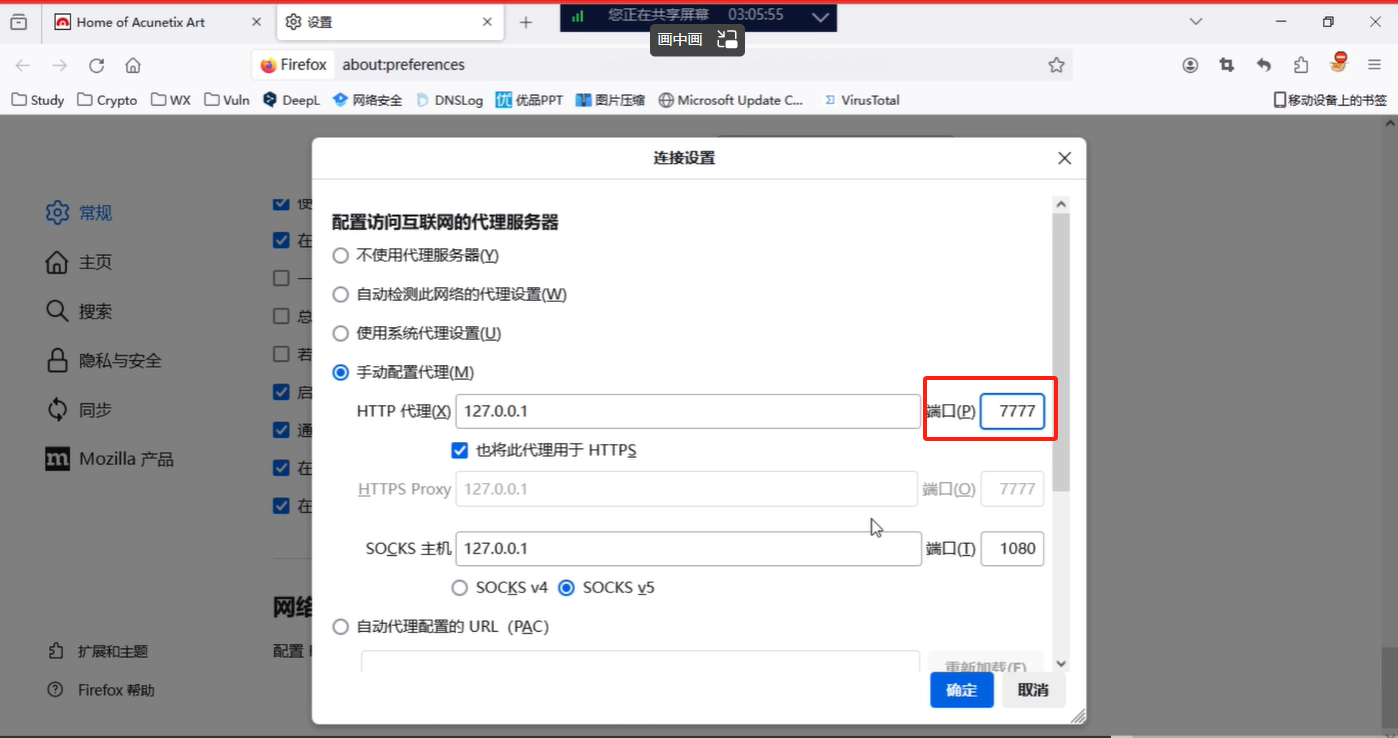

基于代理模式进行的扫描,扫描器作为中间人,原样转发流量并返回响应给客户端,通讯两端都认为自己直接与对方对话,同时记录该流量,然后修改参数并重新发送请求进行扫描

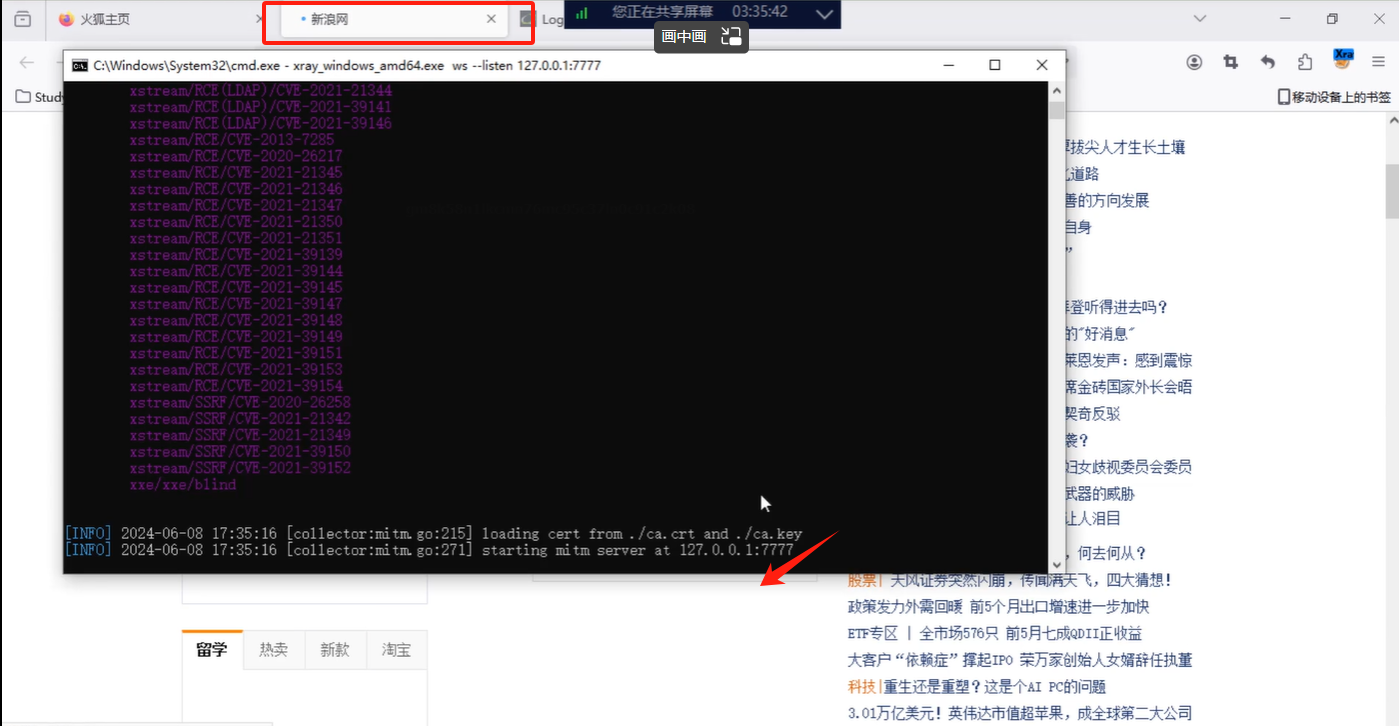

监听127.0.0.1:7777端口

xray_window_amd64.exe webscan --listen 127.0.0.1:7777 --html-output 生成的报告名.html

开启被动扫描后,访问哪个网站扫哪个网站(模仿用户的正常行为,攻击特征不明显不容易被安全设备发现)

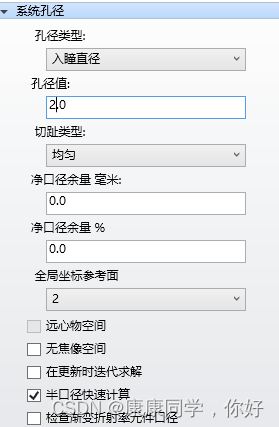

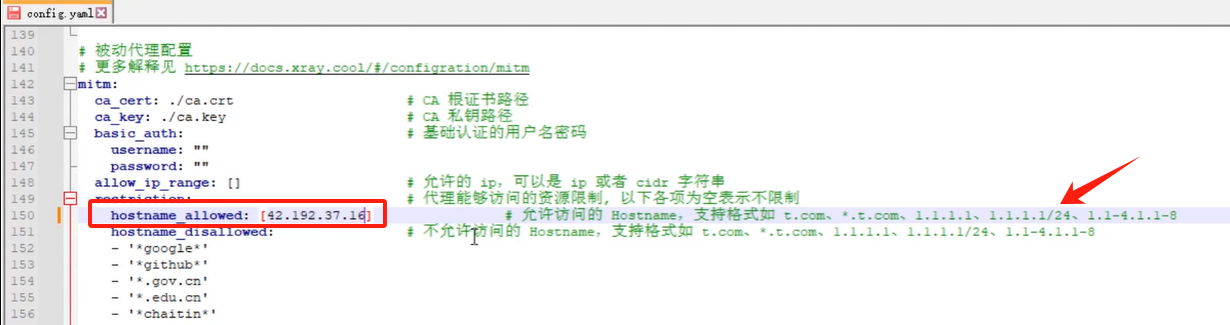

设置扫描指定的主机

打开Xray目录下的config配置文件

再重新开启被动扫描让其生效

访问新浪,发现没有数据流量经过

再访问我们注定的IP发现有流量经过

安装CA证书

不装证书,没法进行代理(就不能进行被动扫描)

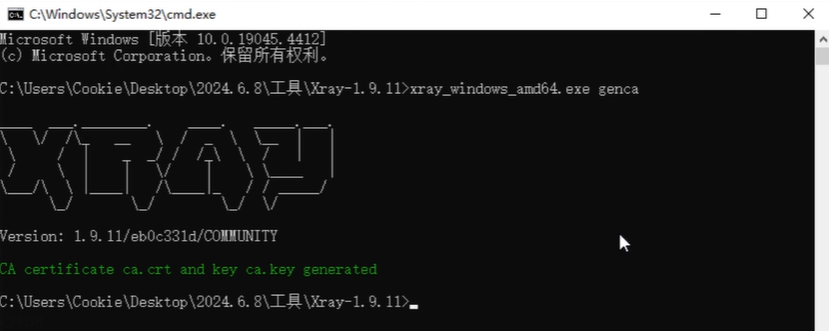

生成CA证书

xray_windows_amd64.exe genca

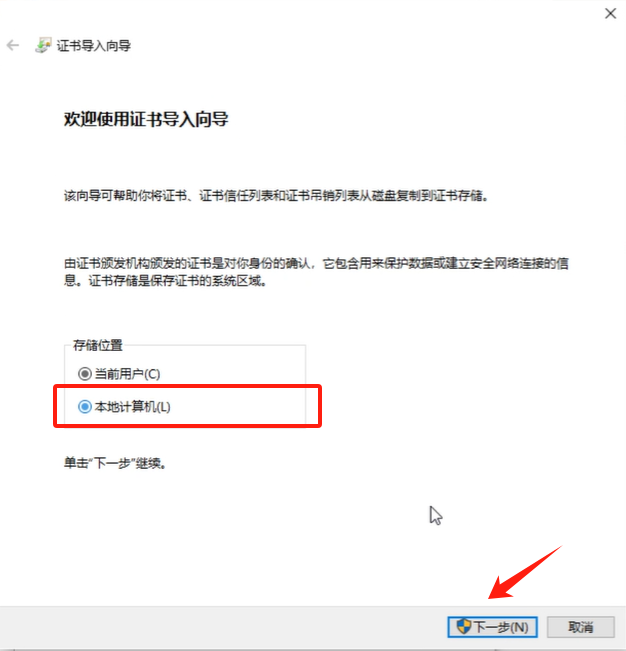

在本机安装CA证书

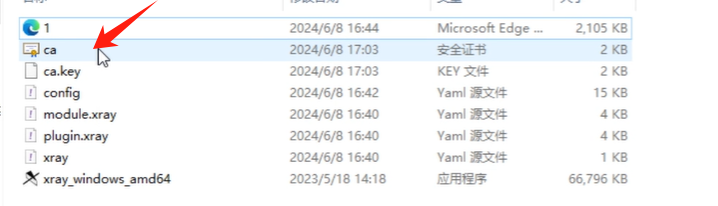

双击在Xray目录下刚生成的CA证书

一直下一步,最后显示导入成功即可

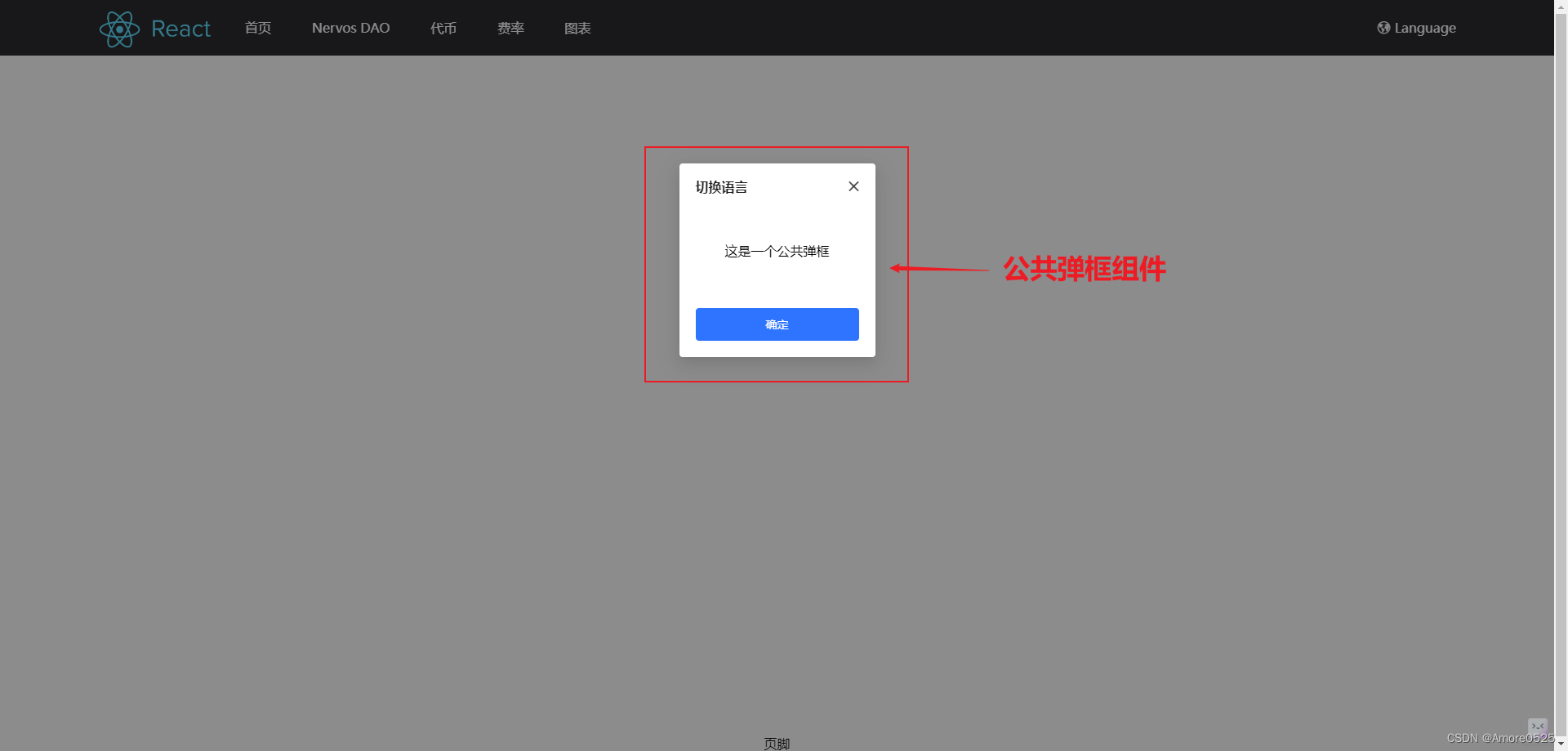

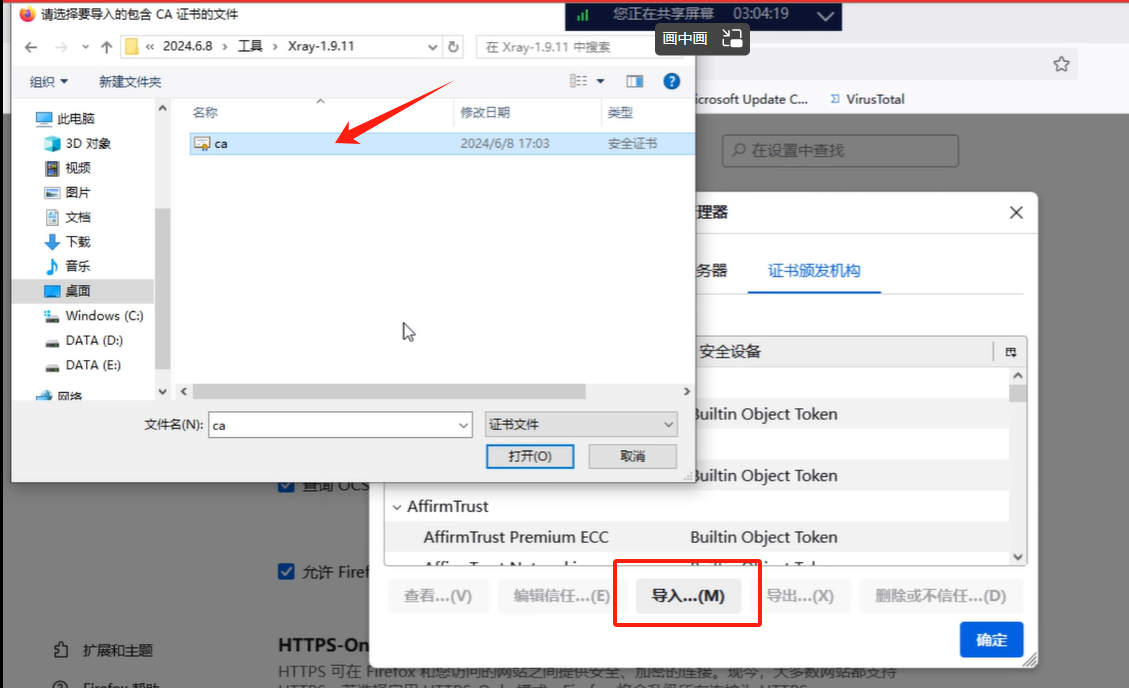

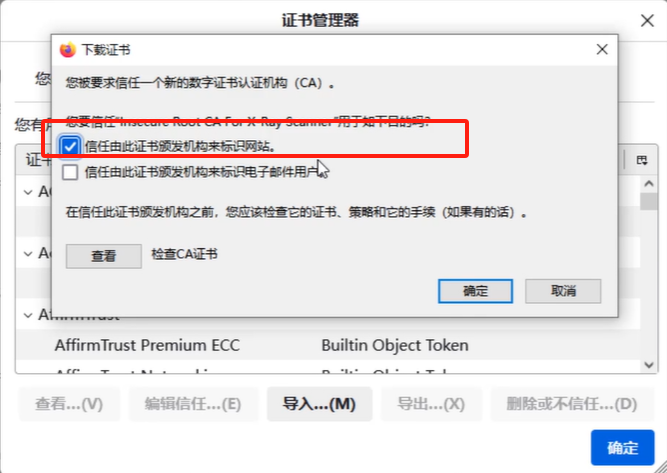

在浏览器安装CA证书

设置——>隐私与安全——>证书——>查看证书

找到CA证书的路径进行导入

信任此证书

配置代理

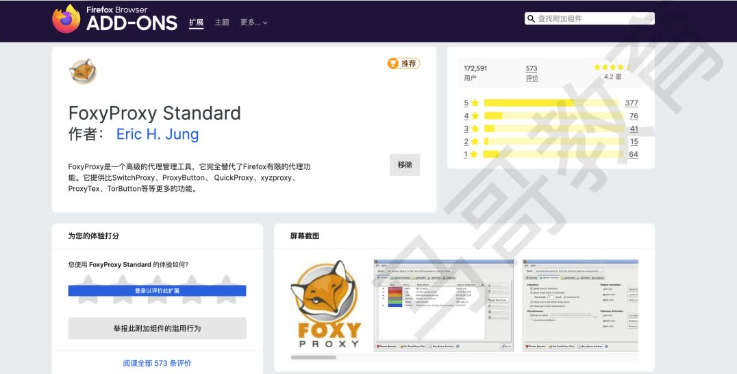

浏览器安装FoxyProxy Standard插件

浏览器中选择扩展->寻找更多附加组件->搜索FoxyProxy

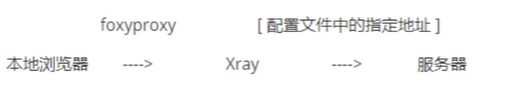

流量走向

代理模式下的基本架构为,扫描器作为中间人,首先原样转发流量,并返回服务器响应给浏览器等客户端,通讯两端都认为自己直接与对方对话,同时记录该流量,然后修改参数并重新发送请求进行扫描