Xray漏扫安装与部署

前往官网找到相应版本进行下载

https://stack.chaitin.com/tool/detail/1例如博主是windows64位操作系统则选择amd64

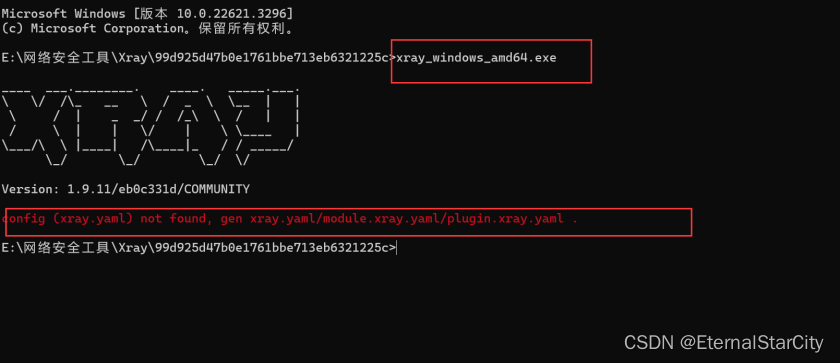

下载解压完成后发现只有一个相应的.exe文件,这时还没初始化,直接在该文件夹打开cmd执行该文件(注意不要双击执行)会发现出现一行红字,初始化完成

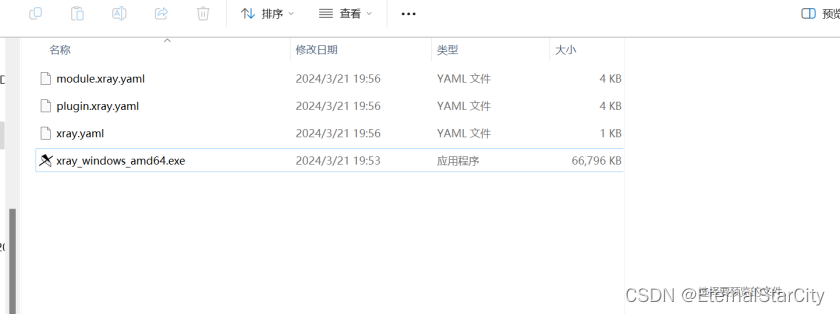

再次打开文件夹会发现多出几个配置文件 ,到此xray已经可以使用主动扫描了

主动扫描原理:

基于爬虫模式去模拟人工点击网页链接,爬取网页目录,实现web扫描。

主动扫描命令:

xray_windows_amd64.exe webscan --basic-crawler http://testphp.vulnweb.com/ --html-output test1.html

#xray_windows_amd64.exe是调用的xray程序

#http://testphp.vulnweb.com/是扫描的目标网址

#--html是输出的格式

#test1.html是输出文件的名称

扫描结果将会输出在文件夹下

被动扫描

原理:将Xary代理在客户端与服务器之间,Xray作为中间代理获取请求和返回包进行修改重发测试(攻击特征不明显,不易被目标防护设备发现)

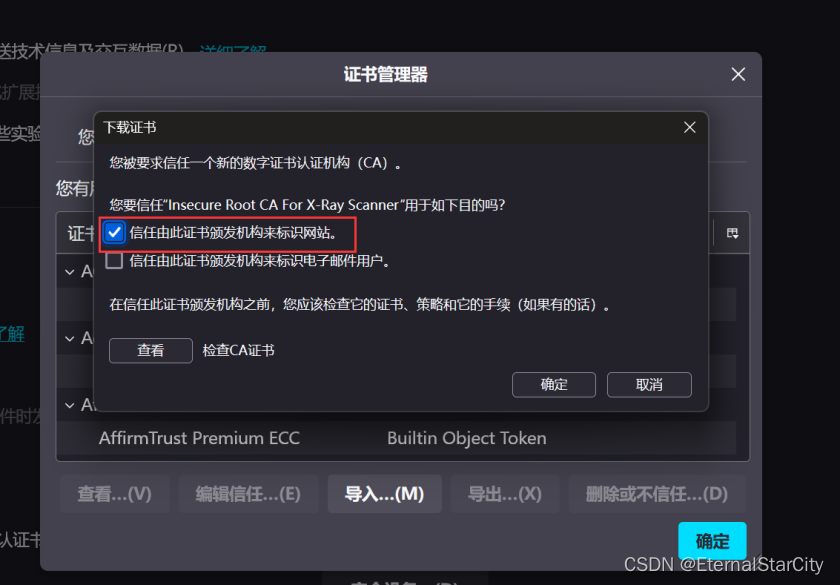

被动扫描需要在浏览器安装Xray证书

使用genca命令生成Xray证书,可以看到文件夹内多了一个ca证书

接下来在浏览器导入证书,这里以Firefox为例

设置->隐私与安全->查看证书->导入->信任此证书颁发机构来标识的网站->确定

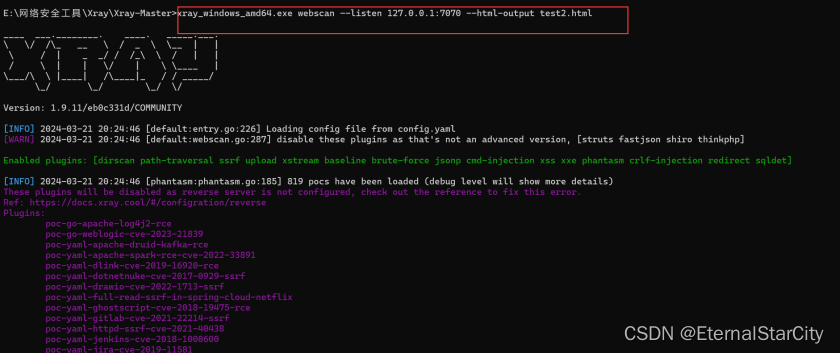

接下来启用代理扫描

命令

xray_windows_amd64.exe webscan --listen 127.0.0.1:9258 --html-output test2.html#xray_windows_amd64.exe

#webscan

#--listen 127.0.0.1:9258 监听127.0.0.1的7070端口(127.0.0.1是本机回环地址,端口可以任意一个空闲端口)

开始监听后配置我们浏览器的代理为Xray的同样端口

即可开始点哪扫哪

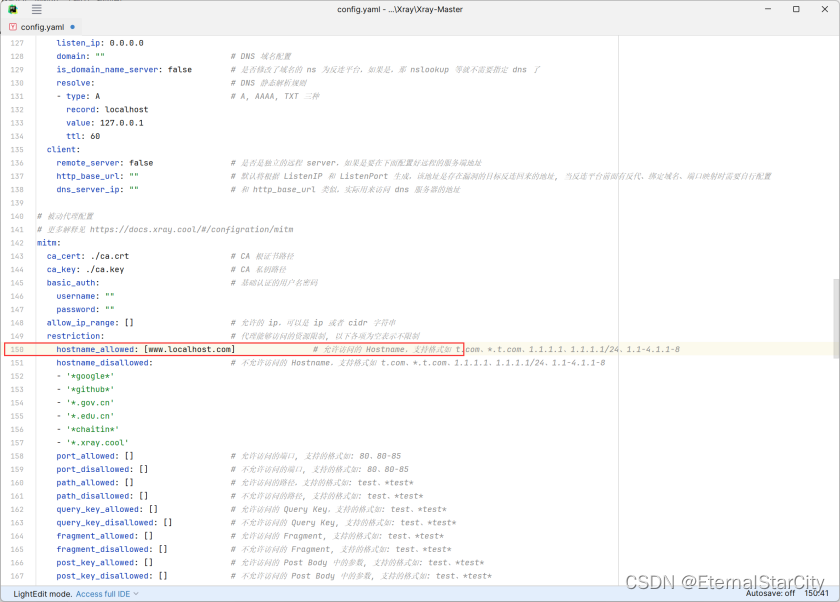

但是由于该扫描模式下在配置代理的浏览器内是无论点到什么页面都会扫描的,容易产生误扫

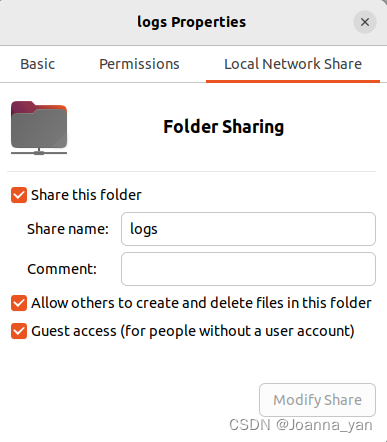

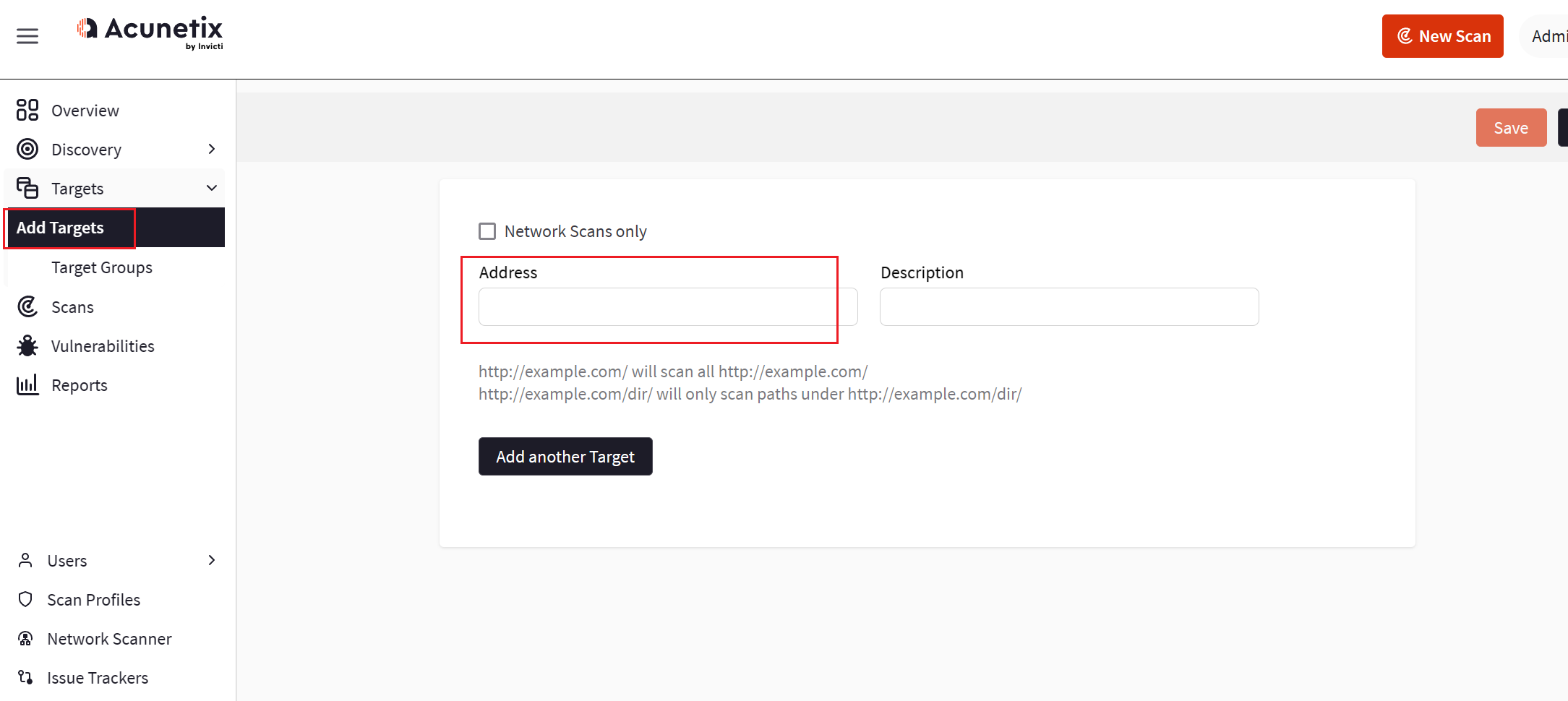

可以在配置文件config.yaml中的hostname_allowed配置允许扫描的网站,如下图就是只允许访问www.localhost.com

![Linux基础命令[20]-useradd](https://img-blog.csdnimg.cn/direct/91d564f3d0e44dc387d470efcc314fa0.png)