修改chromium源码彻底禁用webRTC

一、WebRTC指纹是什么

- 之前介绍过webRTC和如何修改webRTC的ip识别: https://blog.csdn.net/w1101662433/article/details/138001797

二、编译源码禁用webRTC

- 第一篇文章写了如何编译chromium,假设你已经编译成功了。

- 找到源码

third_party/blink/renderer/modules/webgl/webgl_rendering_context_base.cc

1.找到下面的代码

if (InstanceCounters::CounterValue(

InstanceCounters::kRTCPeerConnectionCounter) > kMaxPeerConnections) {

exception_state.ThrowDOMException(DOMExceptionCode::kUnknownError,

"Cannot create so many PeerConnections");

return;

}

2.替换为

if (!(InstanceCounters::CounterValue(

InstanceCounters::kRTCPeerConnectionCounter) > kMaxPeerConnections)) {

exception_state.ThrowDOMException(DOMExceptionCode::kUnknownError,

"Cannot create so many PeerConnections");

return;

}

}

3.编译

ninja -C out/Default chrome

- 编译后再也没有网站可以窥探我的真实ip了,舒坦。

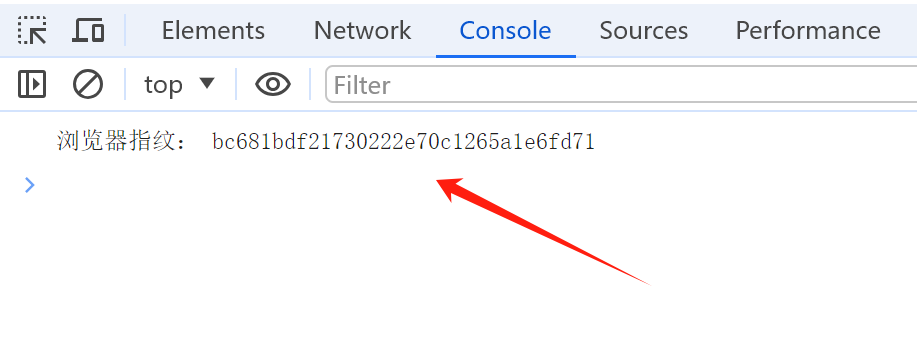

三、在线指纹验证网站:

- https://browserleaks.com/webrtc

- https://www.browserscan.net/

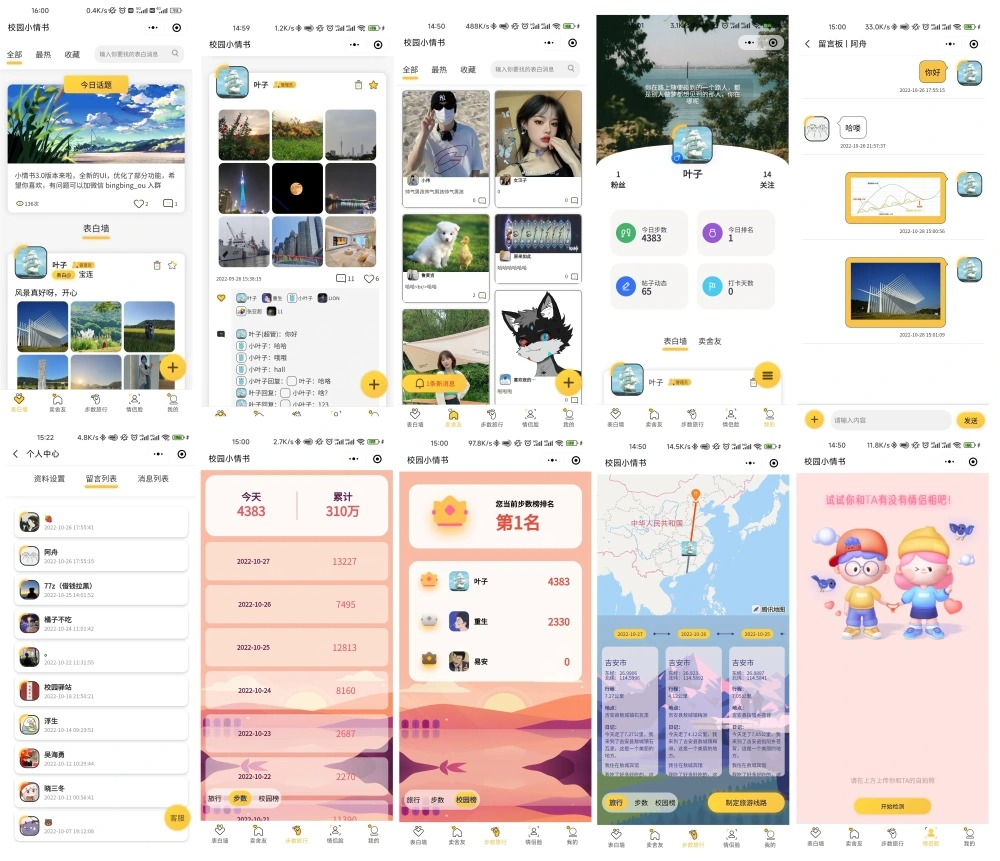

四、成品

没想到有的同学觉得编译太麻烦,直接问我有没有编译好的。

歪理顾得,不花时间就得花钱,我将之前的博客内容全部跑了一遍,做了个成品。给我一点点激励呗!

链接: http://www.jishou6.cn/product/CC971381FDAEF8CE

成品功能:

- 可绕过 browserleaks.com 的指纹检测

- 可绕过 https://ip77.net/ 的指纹检测

- creepjs跑分为 D-

注意:随机指纹浏览器只用于爬虫,会有视频,声音无法播放的情况。

![[深度学习]使用python转换pt并部署yolov10的tensorrt模型封装成类几句完成目标检测加速任务](https://img-blog.csdnimg.cn/direct/be7131e5fc8a455bbaefd995ef494757.png)