1 ssh私钥泄露

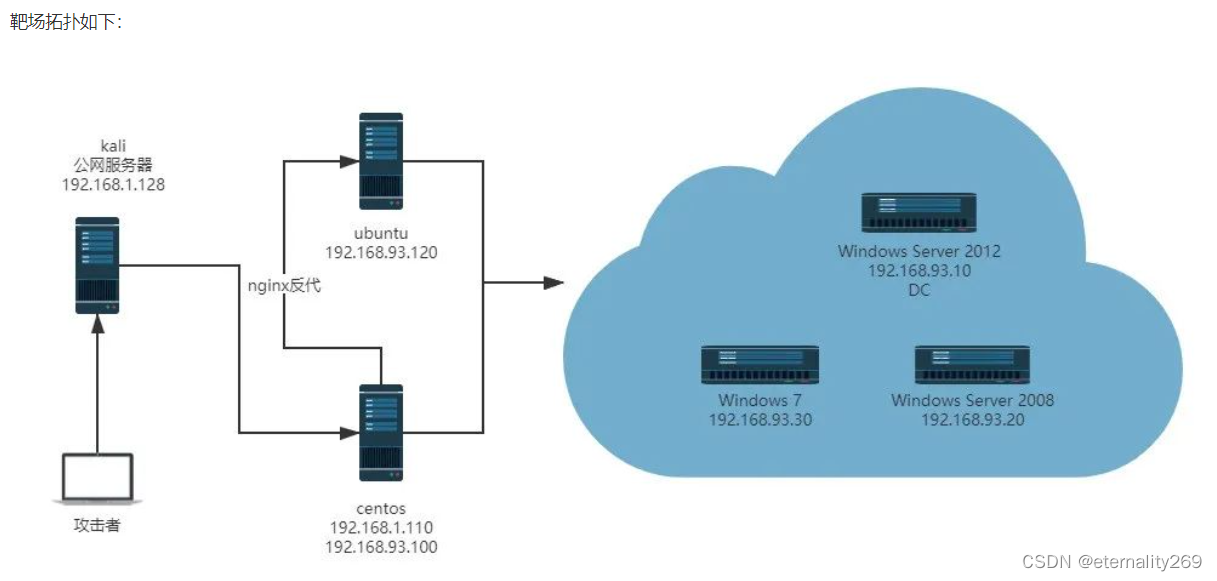

1.1 信息探测

渗透其实是针对服务的漏洞探测,然后进行数据包的发送,获取机器的最高权限。

nmap –sV 192.168.0.1

常用端口0-1023端口,在扫描结果中查找特殊端口,针对特殊端口进行探测,尤其是对开放大端口的http服务。

适当的使用浏览器,web返回信息、以及web源代码。探测是否有隐藏目录。

dirb http://192.168.0.1

1.2 通过ssh私钥泄露进入操作系统

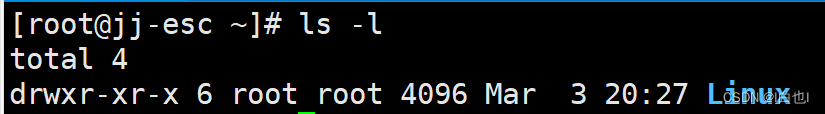

查找具有root权限的文件

find / -perm -4000 2>/dev/null

-perm -4000 表示具有执行权限

linux其他命令知识点补充

- nmap

nmap -sV 主机地址——识别端口服务程序的版本信息

nmap -sS 主机地址——对SYN进行端口扫描

nmap -sT 主机地址——对TCP进行端口扫描

nmap -sU 主机地址——对UDP进行端口扫描

nmap -sA 主机地址 ——TCP ACK扫描

nmap -sP 主机地址——仅仅对目标进行Ping检测

nmap -O 主机地址——识别操作系统

nmap 主机地址 -oX mysacn.xml——将扫描主机的结果保存在mysacn.xml中

- dirb

对目标进行基本的扫描

dirb http://192.168.186.131/

将dirb扫描的输出保存到文件中

dirb http://192.168.186.131/ -o output.txt

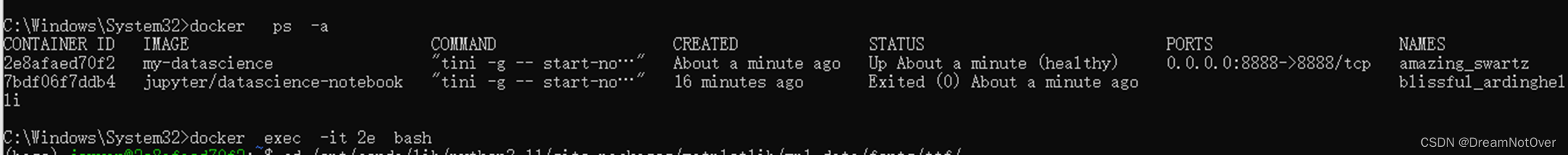

- ssh

指定登陆用户

ssh admin@192.168.0.1

指定端口

ssh –p 22 admin@192.168.0.1

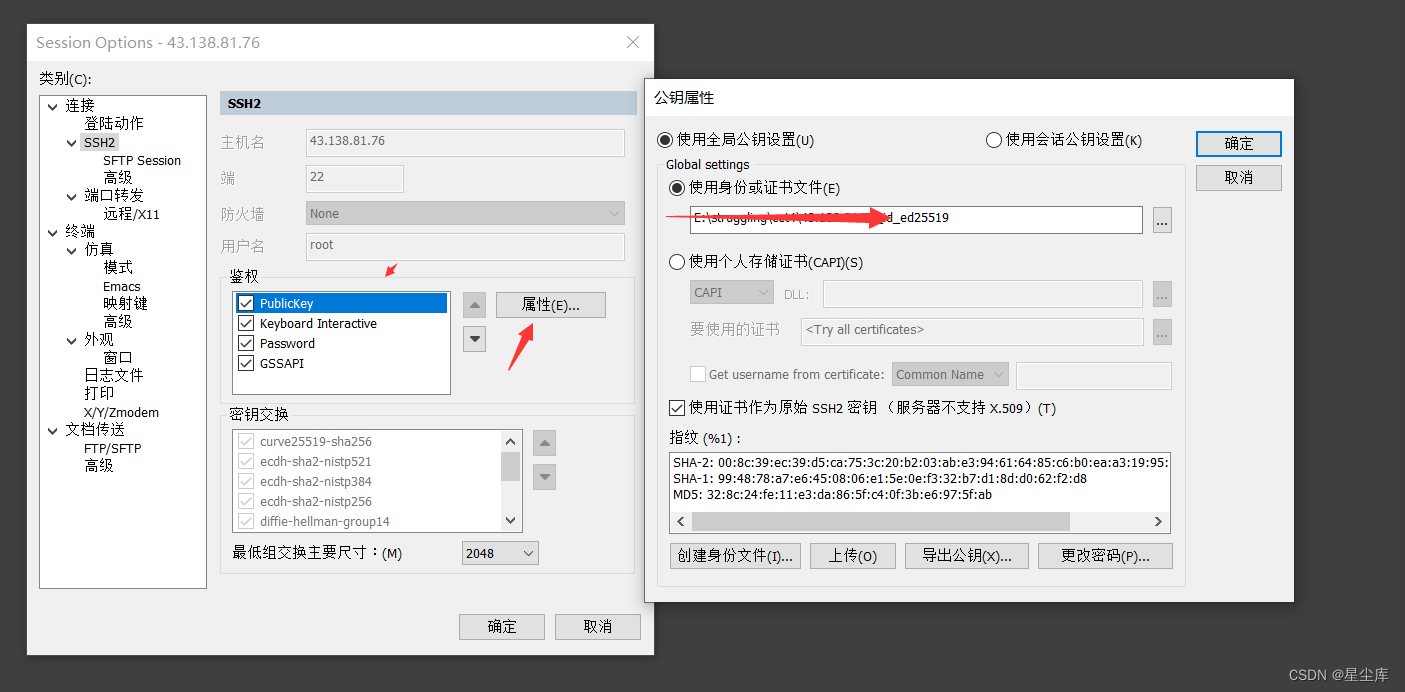

秘钥登录

ssh -i [private key file] admin@192.168.0.1

- ssh-kengen

为ssh生成、管理和转换认证密钥,ssh-keygen命令 用于为“ssh”生成、管理和转换认证密钥,它支持RSA和DSA两种认证密钥。

-b:指定密钥长度;

-C:添加注释;

-f:指定用来保存密钥的文件名;

-t:指定要创建的密钥类型

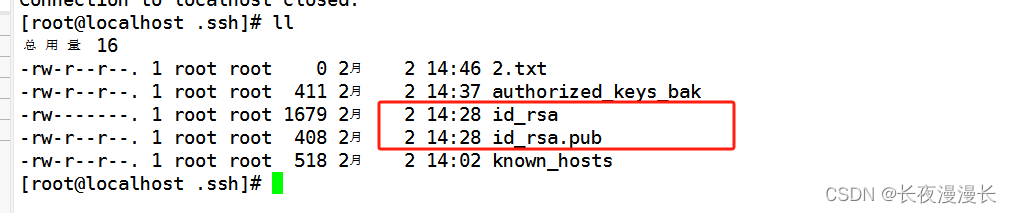

使用ssh-kengen会在~/.ssh/目录下生成两个文件,不指定文件名和密钥类型的时候,默认生成的两个文件是 id_rsa

第一个是私钥文件 id_rsa.pub 第二个是公钥文件,默认生成的两个文件是

ssh-keygen -t rsa -C 'rumenz@qq.com' -f ~/.ssh/github_id_rsa

- ssh2john

locate ssh2john

python /usr/share/john/ssh2john.py >rsacrack

john rsaacrack

John the

Ripper是一款开源的密码破解工具,能在已知密文的情况下快速分析出明文的密码字串,支持DES、MD5等多种加密算法,而且允许使用密码字典(含各种密码组合的列表文件)进行暴力破解。通过John

the Ripper,可以检测Linux/UNIX系统中用户账号的密码强度,及时发现安全风险,采取相应措施。

–wordlist[=FILE] --stdin 单词表模式,从FILE或stdin读取单词

–pipe 像–stdin一样,但批量读取,并允许规则

–rules[=SECTION] 为单词表模式启用单词修改规则

zcat [file -url] | john –pipe –rules isacrack

- zcat

Linux系统中的zcat命令不同于cat命令,它不用解压缩文件就能显示压缩包文件的内容

-l:显示压缩包中文件的列表

-V:显示指令的版本信息;