答案不一定稳对,自己和别人讨论加查资料的。说话语速慢点,遇见不知道的就说没遇见过这种情况,但是遇见过类似情况+举例子+上报给高级人员(有思路说思路)。不知道的话统一说先隔离开,上杀毒软件,然后查可疑用户(隐藏,影子),查日志,查进程,临时目录,查告警最近上传的文件,上报高级人员,反正给出方法别愣住

1、多台攻击机3386爆破攻击,溯源到它们ip发现一台dns服务器,这台服务器还可能是什么服务器?

傀儡机,攻击机,代理服务器

2、进程由于文件挂载被隐藏了,该怎么办?(上报啊。文件都进来了,我就是个猴子。)

文件挂载是,要是我电脑被别人远程挂载了,他可以翻我电脑上被挂载的文件系统中的文件,要是权限高还能对我的文件增删查改,也能复制到他的电脑上。

以下来自大佬回复(我去呢真的好厉害好厉害希望我以后也能这么厉害):

1、mount |grep proc直接检索出来,看到后面带pid的就是被隐藏的进程,直接用umount /proc/pid号就能取消挂载,或者是用linuxcheck脚本全方面查看。

2、用unhide命令也能查看到因为挂载被隐藏的pid,就是检索到的信息比较多。cat /proc/$$/mount|grep proc命令也能查看,monut命令查询的原理就是查看这个文件,在mount命令被恶意替换的场景可以直接cat查看就行,如果cat命令都被替换了,直接上busybox。

3、如果问,为什么pid看不到,基本上都是top命令,或者ps命令啥也没有,这一块儿的定位直接查看网络连接netstat -ano |grep -基本上能检索到被隐藏的pid,无论是扫描器还是c2,基本的网络通信还是存在,直接从网络排查。

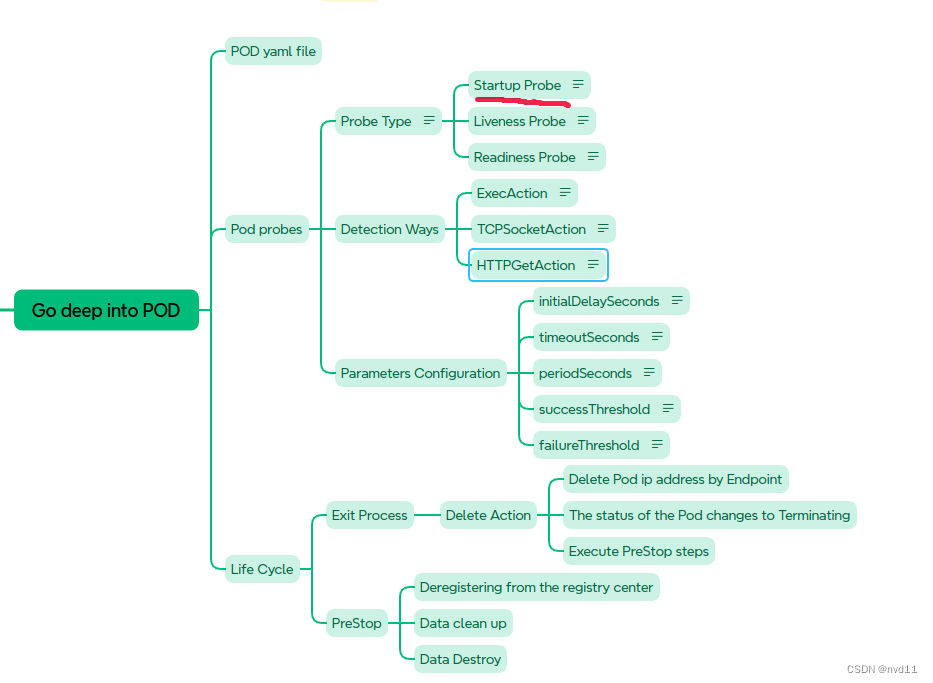

4、排查前先确认环境,是虚拟机,还是docker还是说k8s集群,根据实际情况对安全风险进行定级。关于服务,正常情况下是不会做任何的进程隐藏的,在攻防场景下,直接取消挂载,终止进程然后删除文件就完事儿。

![[HFCTF 2021 Final]easyflask](https://img-blog.csdnimg.cn/img_convert/6e798fc41d3694e52f7c86e2bac0a988.png)