防御保护----IPSEC VPPN实验

- 开发

- 21

-

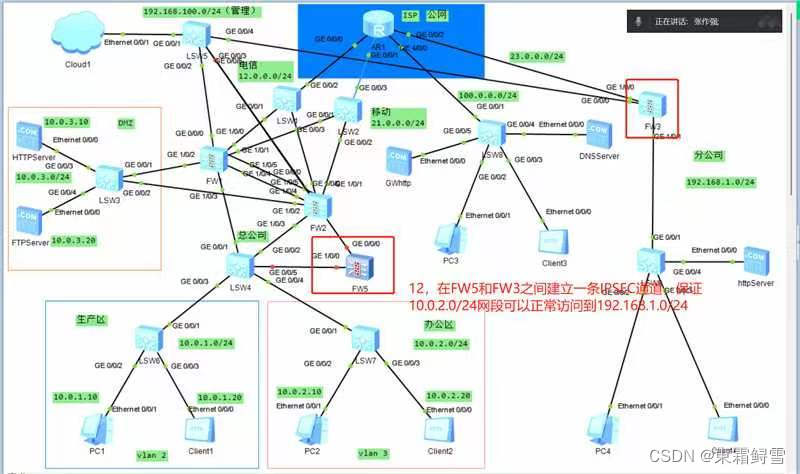

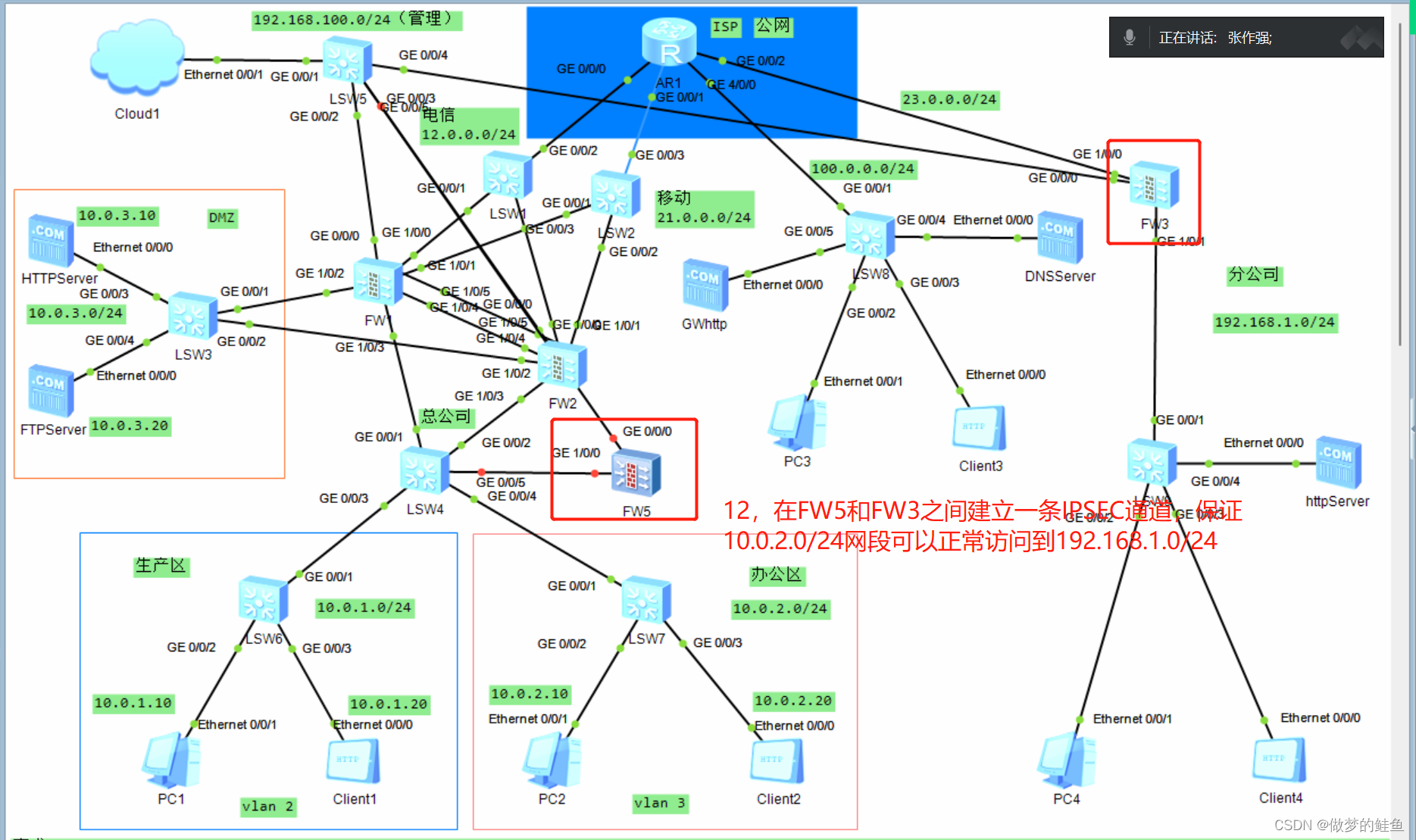

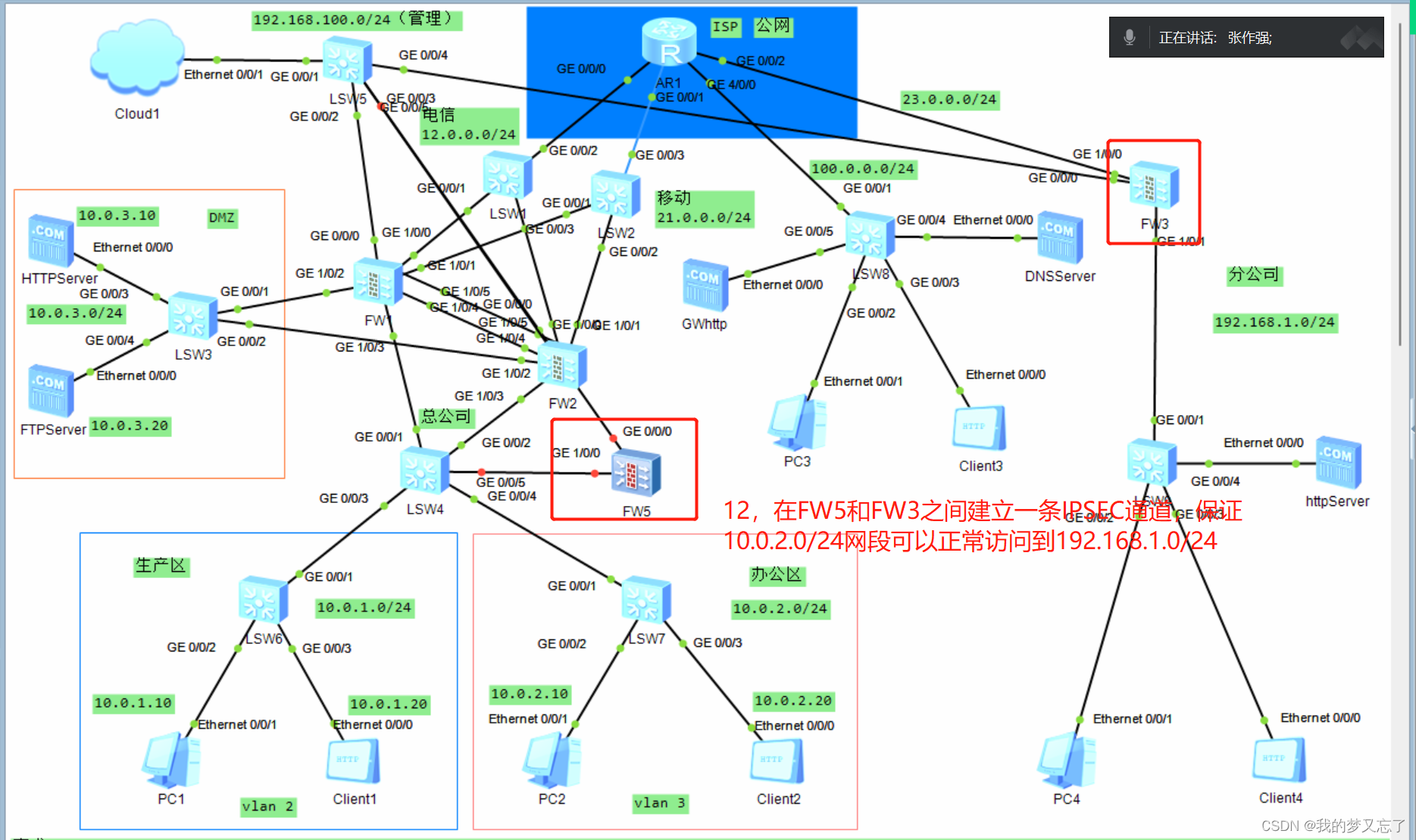

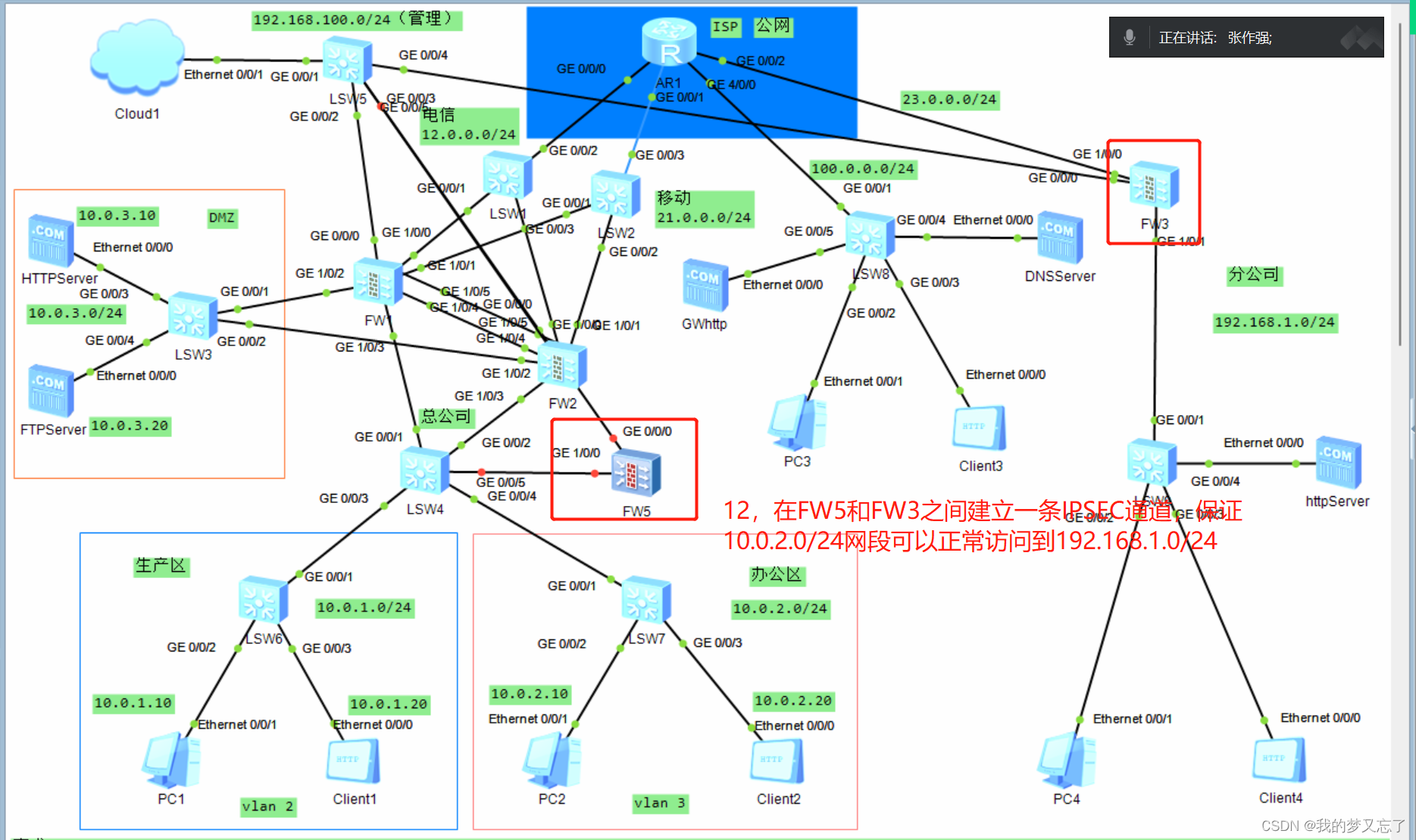

实验拓扑:

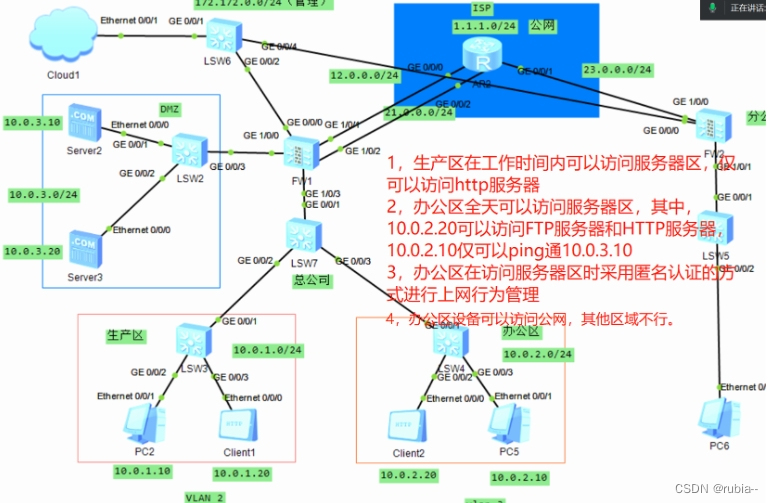

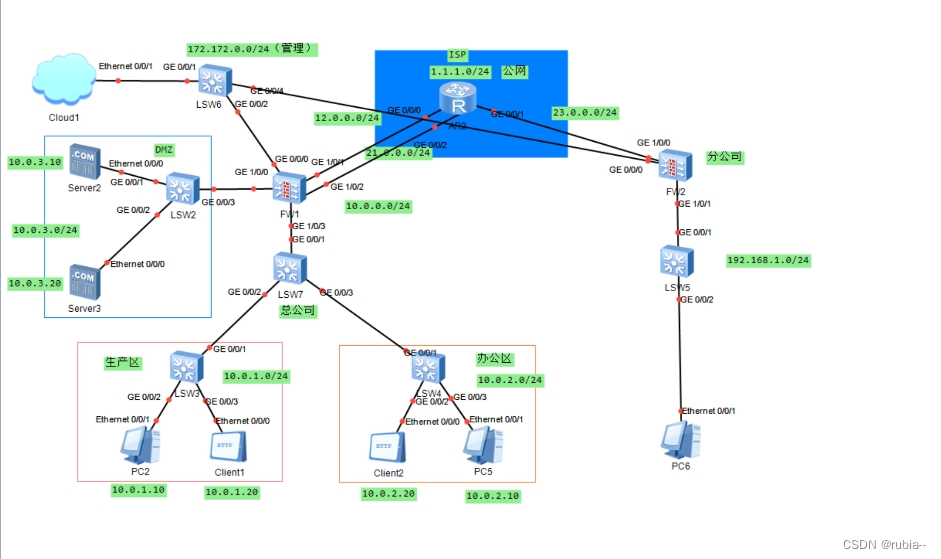

实验背景:FW1和FW2是双机热备的状态。

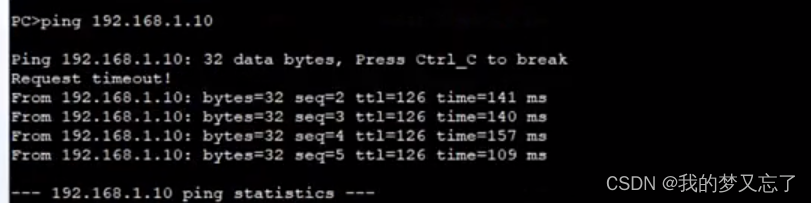

实验要求:在FW和FW3之间建立一条IPSEC通道,保证10.0.2.0/24网段可以正常访问到192.168.1.0/24

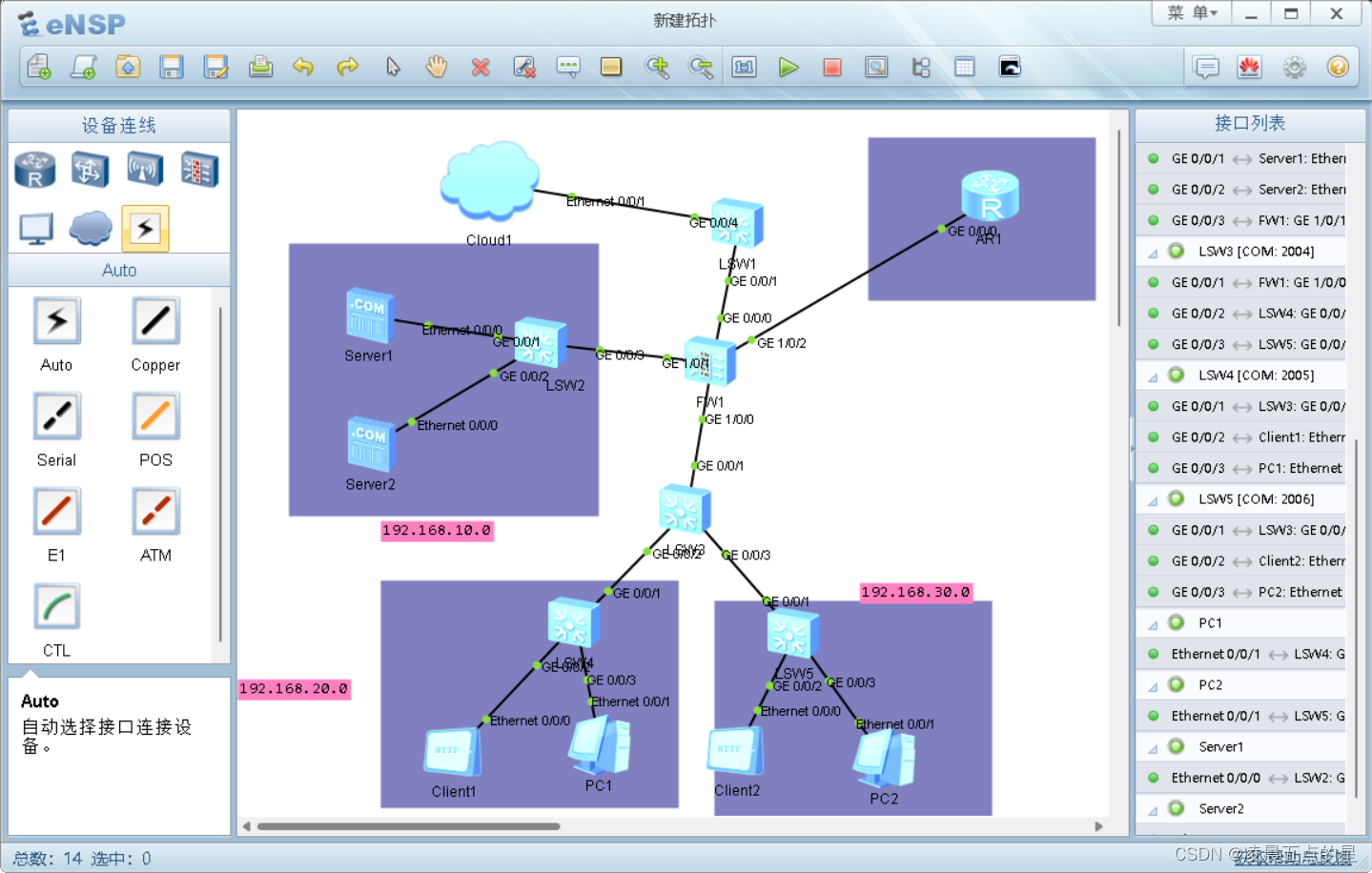

IPSEC VPPN实验配置(由于是双机热备状态,所以FW1和FW2只需要配置FW1主设备即可):

场景选用点到点,配置好FW1的出接口地址和对端FW3的接口地址,认证方式选用预共享密钥(密钥自己设置),身份认证选用IP地址

新建ACL待加密数据流的配置

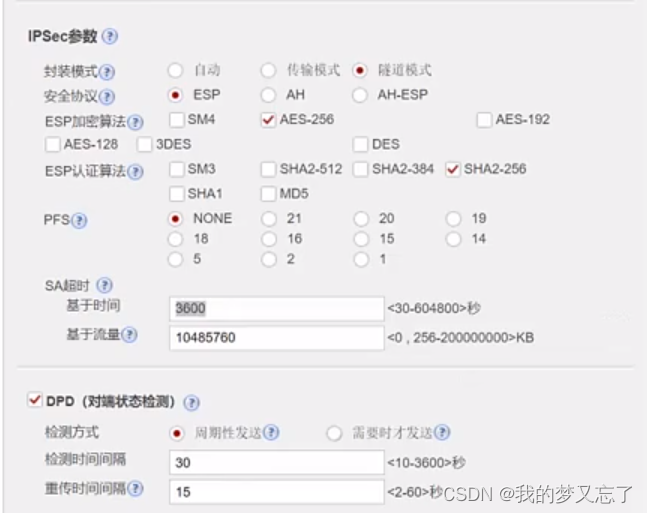

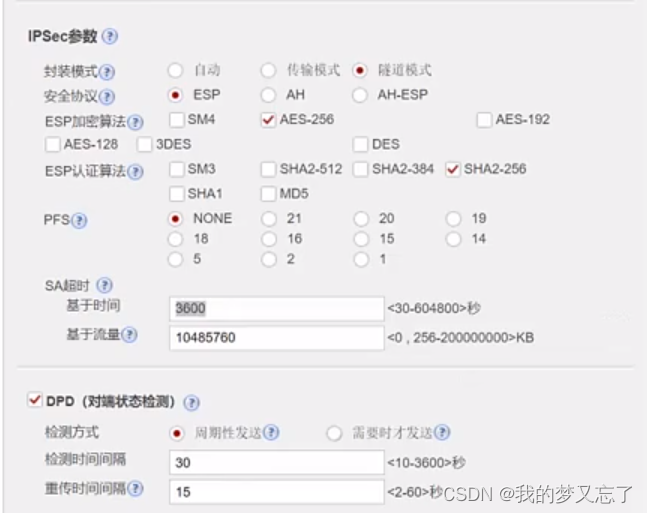

安全提议配置:

IKE参数配置:

IPSec参数:

FW3的配置:

同样选择点到点,只是IP地址配置和FW1相反

新建ACL待加密数据流的配置

安全提议的配置和FW1一样

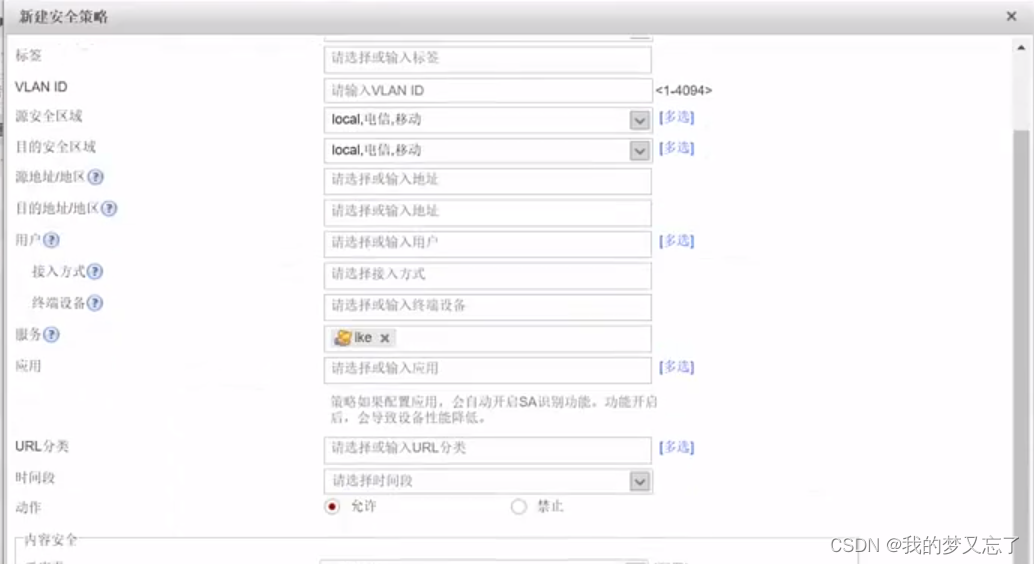

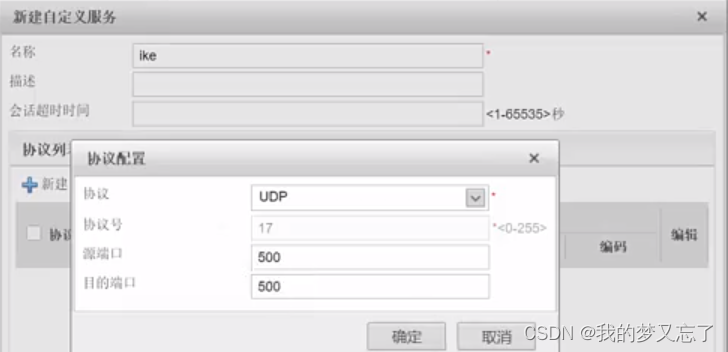

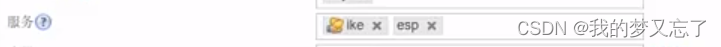

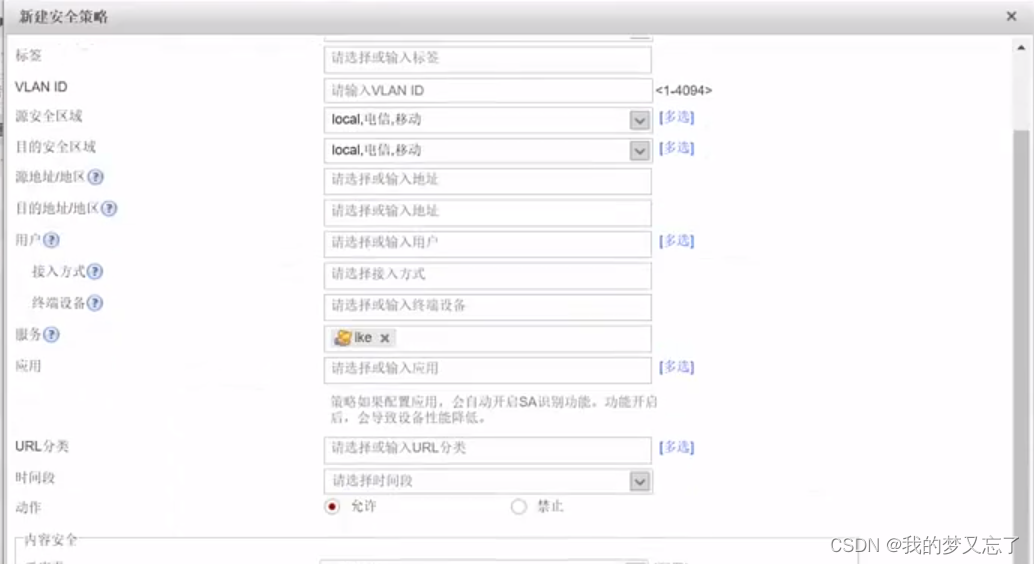

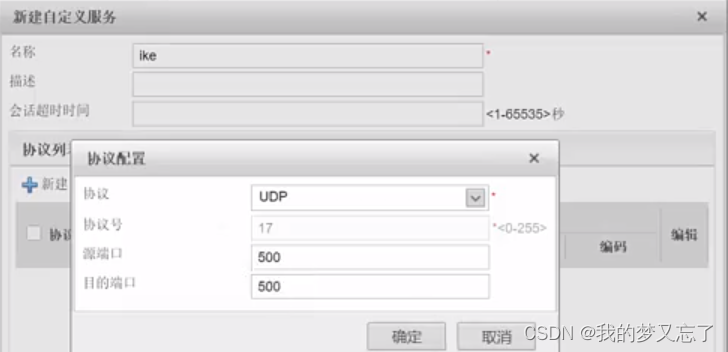

然后去FW1安全策略里面放通IKE(UPD500)报文的策略,服务不仅要允许IKE的流量,也要允许IPSec加密流量ESP的放通,允许它从内网往外网发送。

新建一个对应IKE的服务

在FW3也同样如此

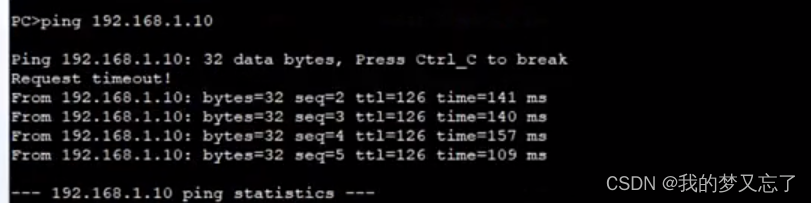

此时查看IPSec策略,就可以看见已经协商成功了

此时,内网的数据可以到达外网,但外网的数据在经过防火墙时,防火墙并不允许外网的流量进来。

在新建一个针对IPSec的数据流量的安全策略(FW1和FW2一样)。

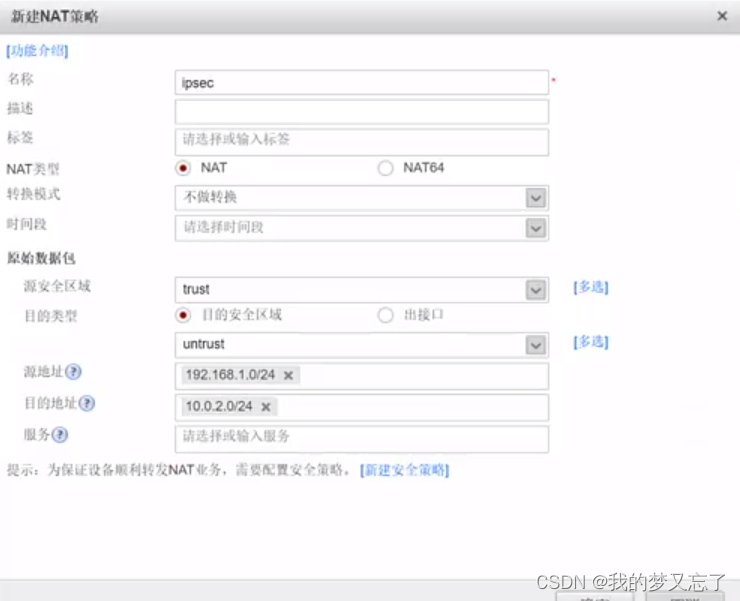

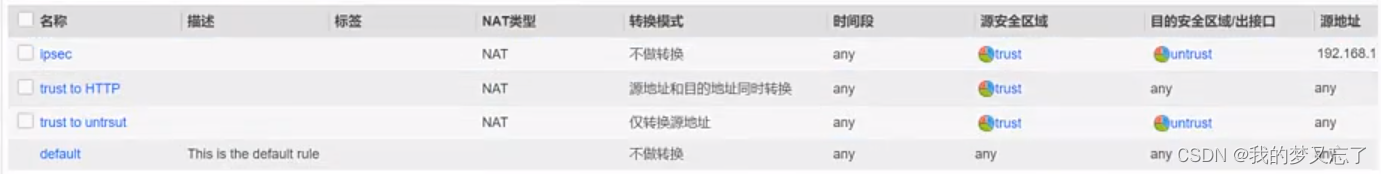

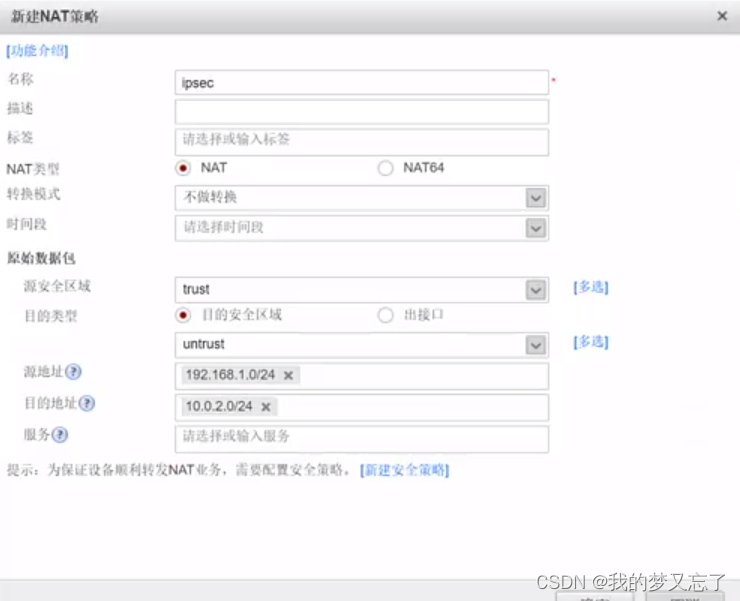

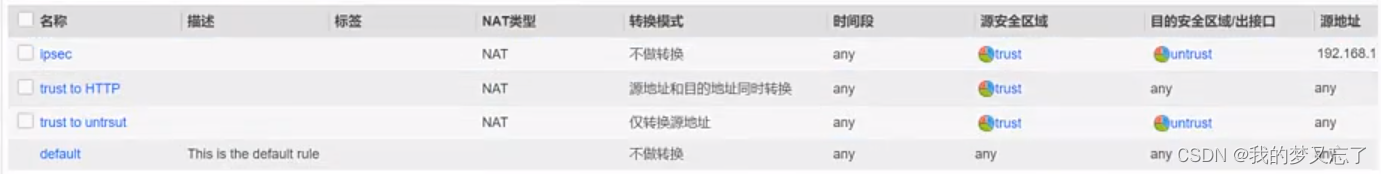

由于NAT地址转换是上游配置,而IPSec隧道是下游配置,一般流量出防火墙会先做NAT转换,但是做了NAT转换就不能进入IPSec隧道,所以在这新建一个NAT策略

FW1

FW2

由于NAT匹配策略是由上往下,所以这里把精细的IPSec的NAT策略放在上面。

原文地址:https://blog.csdn.net/Tmg3202915143/article/details/136556303

本文来自互联网用户投稿,该文观点仅代表作者本人,不代表本站立场。

本站仅提供信息存储空间服务,不拥有所有权,不承担相关法律责任。

如若转载,请注明出处:https://www.suanlizi.com/kf/1766508770701217792.html

如若内容造成侵权/违法违规/事实不符,请联系《酸梨子》网邮箱:1419361763@qq.com进行投诉反馈,一经查实,立即删除!

![]()

![]()