下载地址:https://download.vulnhub.com/phineas/Phineas.ova

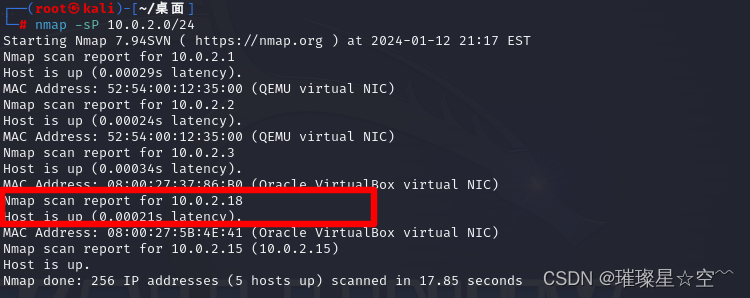

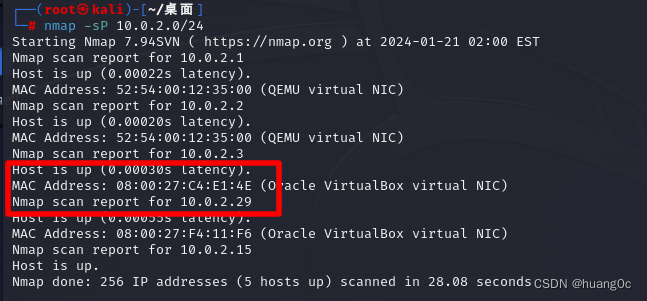

主机发现

目标154

端口扫描

端口服务扫描

漏洞扫描

直接访问web

初始页面,我就不信没东西,开扫!

访问一下

访问fuel时候发现url变化了

只能进行拼接url那就试一下凭借主页的文件(index.php)

url变成这样了

提示是fuel直接去查一下漏洞了

一个一个试

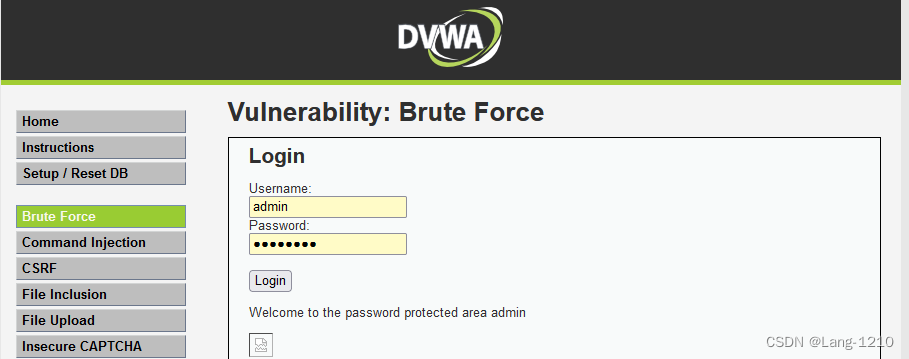

删掉代理,网站是登入页面的url

80端口能反弹shell

信息收集(其实apache账户没有什么收集的)

Ssh登入

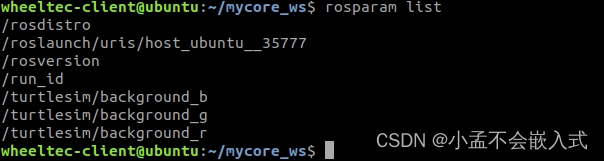

信息收集

Pickle模块:Python的pickle模块详解(包括优缺点及和JSON的区别)_import pickle-CSDN博客

权限问题

这玩意好猛

看一下5000端口是啥

嗯是这个了

下一下工具

成功

![[<span style='color:red;'>Vulnhub</span><span style='color:red;'>靶机</span>] DC-1](https://img-blog.csdnimg.cn/direct/32e148fe37f944b6a864716efc6be776.png)

![[<span style='color:red;'>Vulnhub</span><span style='color:red;'>靶机</span>] DriftingBlues: 1](https://img-blog.csdnimg.cn/7c152218dbb848dcbe813dc26308d0bf.png)

![[<span style='color:red;'>Vulnhub</span><span style='color:red;'>靶机</span>] DriftingBlues: 2](https://img-blog.csdnimg.cn/20602181a98c4db6ad45166bd74993a0.png)

![[<span style='color:red;'>Vulnhub</span><span style='color:red;'>靶机</span>] DriftingBlues: 5](https://img-blog.csdnimg.cn/31fe758b0a6145088faca9cba8166b48.png)

![[<span style='color:red;'>Vulnhub</span><span style='color:red;'>靶机</span>] DriftingBlues: 6](https://img-blog.csdnimg.cn/direct/901902cb51e84de8815da1f7e10c34e0.png)

![[<span style='color:red;'>Vulnhub</span><span style='color:red;'>靶机</span>] DriftingBlues: 7](https://img-blog.csdnimg.cn/direct/ecb8f47ddcc84fcfb5991c50fb039932.png)