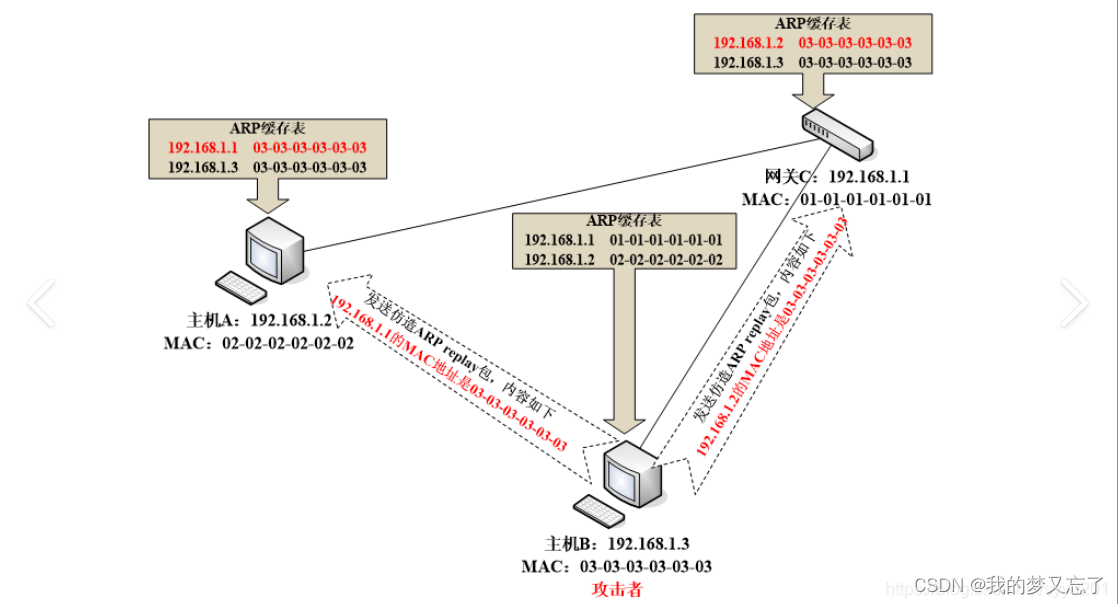

一.大概原理

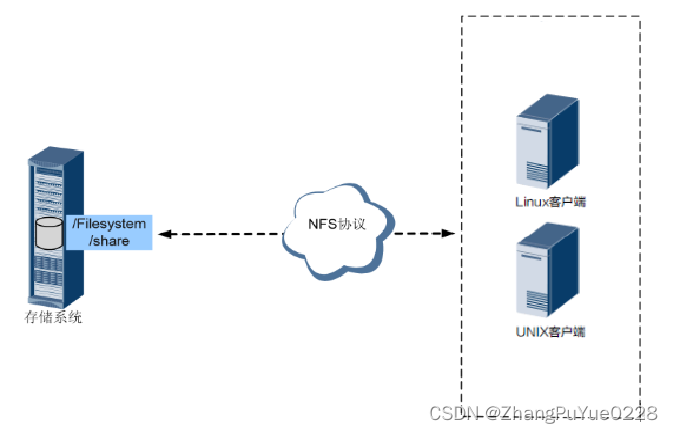

ARP:address solution protocol 地址解析协议

ARP是一种基于局域网的TCP/IP协议,arp欺骗就是基于此协议的漏洞来达成我们的目的的,局域网中的数据传输并不是用ip地址传输的,而是靠mac地址。

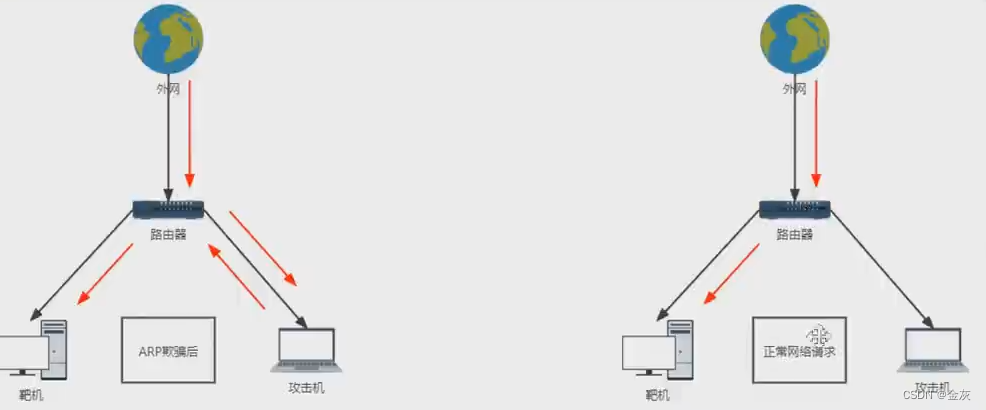

我们如果出于某种目的想获得局域网下其他主机的数据时,就可以向其他主机发送arp包,把自己的地址伪装成其他主机或者网关(arp的reply包),然后目标再次发送包,数据就会发送到我们这里来

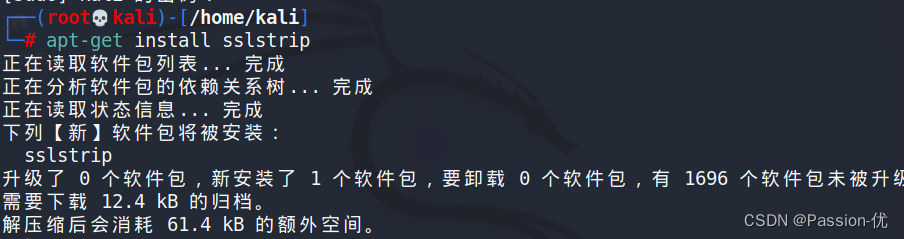

二.ARP攻击

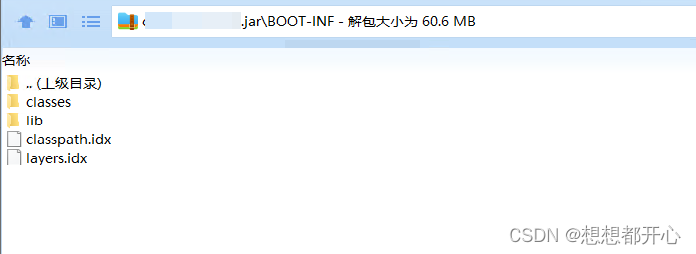

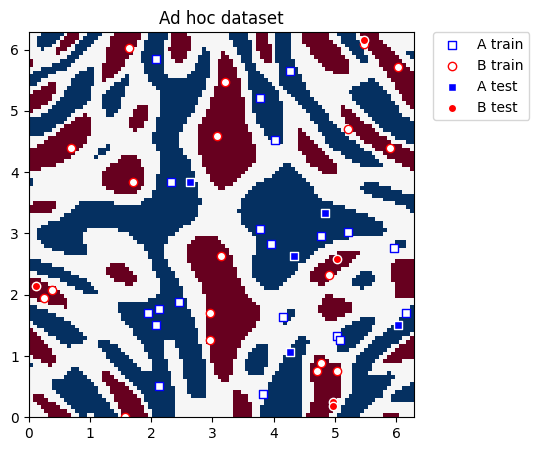

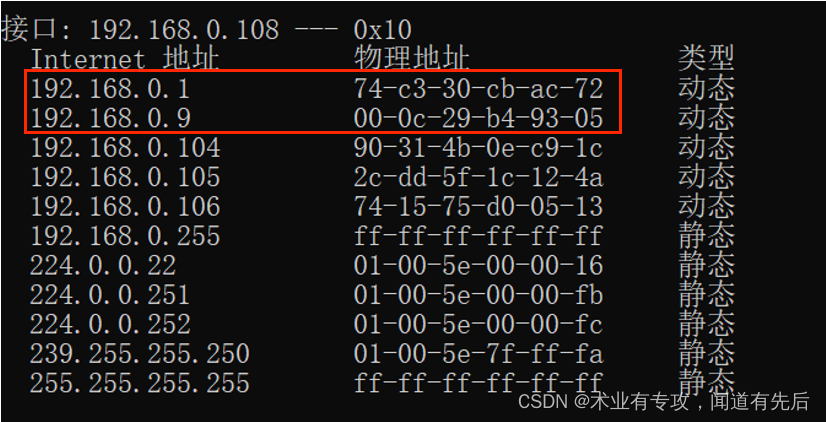

正常

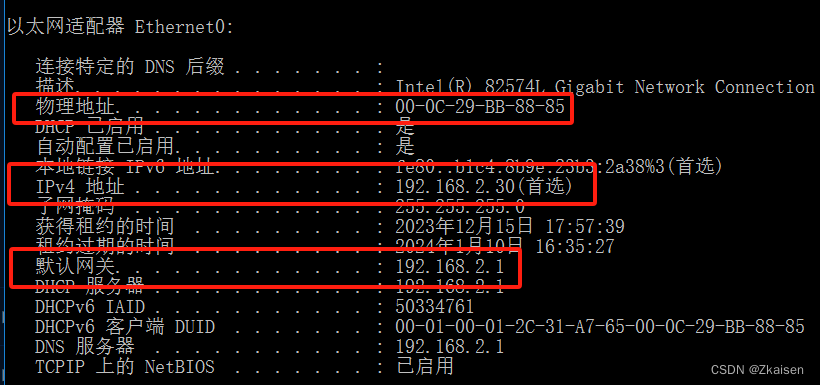

Kali的ip地址为192.168.0.9,mac地址为00:0C:29:B4:93:05

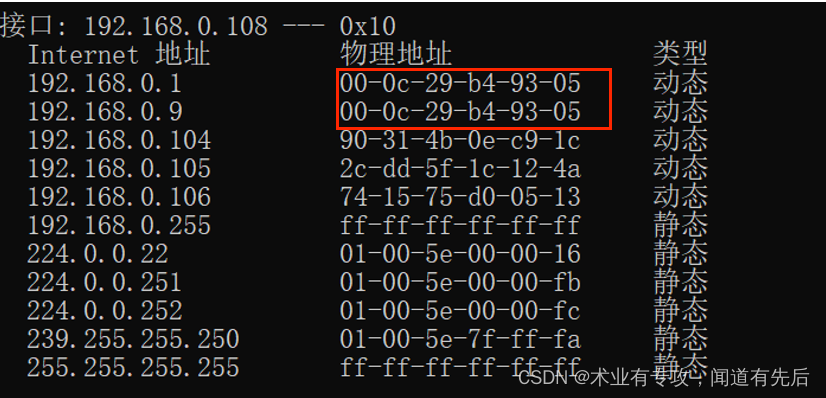

错误

arp欺骗后发现192.168.0.1即网关的mac地址也为00:0C:29:B4:93:05,是kali的地址,导致数据包无法从网关转发出去