Web1

F12查看页面元素

Ctrl+u查看源码

Web2

Ctrl+u查看源码

Js代码知识点

//禁用鼠标右键

window.document.oncontextmenu = function() {

return false;

}

//禁用复制

window.document.onselectstart = function() {

return false;

}

//禁用F12

document.onkeydown = function() {

if(window.event && window.event.keyCode == 123) {

event.keyCode = 0;

event.returnValue = false;

return false;

}

};

Web3

查看网络的放回数据包

知识点

GET 请求指定的页面信息,并返回实体主体

POST

向指定资源提交数据进行处理请求(例如提交表单或者上传文件)。

数据被包含在请求体中。POST 请求可能会导致新的资源的建立和或已有资源的修改

HEAD 类似于 GET 请求,只不过返回的响应中没有具体的内容,用于获取报头

OPTIONS 允许客户端查看服务器的性能

DELETE 请求服务器删除指定的页面

TRACE 回显服务器收到的请求,主要用于测试或诊断

CONNECT HTTP/1.1 协议中预留给能够将连接改为管道方式的代理服务器

PUT 从客户端向服务器传送的数据取代指定的文档的内容

PATCH 是对 PUT 方法的补充,用来对已知资源进行局部更新

参数 含义

Host

表示请求服务器的IP

User_Agent

表示用户本地环境(工具环境)

Accept

浏览器可解析的应用环境

Accept-Language

浏览器可解析的语言类型

Accept-Encoding

浏览器可解析的编码方式

Referer

表示请求页面是从哪里来的(当前所处位置)

Cookie

表示服务器和浏览器之间的会话状态,

该会话状态可以表示用户是否登陆过,

一般都是服务器给配置的,具有时效性。

cookie失效,就需要用户重新登录,

只有登录成功之后,浏览器就会保存cookie,

每次去服务器去请求都会带上cookie,

并且该cookie是需要在服务器中验证的

X-Forwarded-For

表示用户真实的IP

Content-Type

内容类型,表示该请求数据的类型

Web4

https://3e507028-08e3-4e3a-a23c-2307832d212d.challenge.ctf.show/robots.txt

查看发现信息泄露

https://3e507028-08e3-4e3a-a23c-2307832d212d.challenge.ctf.show/flagishere.txt

网站可能存在robots.txt文件导致目录信息泄露

Web5

访问

https://6aeb62d3-955b-4aee-b669-a928151c41fa.challenge.ctf.show/index.phps

存在信息泄露

Web6

网页访问

https://04110b49-9acb-426d-81cc-5ad7ba368b83.challenge.ctf.show/fl000g.txt

Web7

在Linux中.开头的文件是隐藏文件 , 网站管理员可能会存在在没有删除.svn隐藏文件的情况下就将网站上线,这样就会造成源码泄露. 网站管理员可能会存在在没有删除.git隐藏文件的情况下就将网站上线,这样就会造成源码泄露

Git 和 SVN 两种版本控制软件都有可能造成网站源代码泄露

http://7e0ab689-6ae7-4f79-bfdc-23d9abe1e542.challenge.ctf.show/.git/

Web8

https://ae846a0f-41d9-4e39-b420-db8dfb085193.challenge.ctf.show/.svn/

Web9

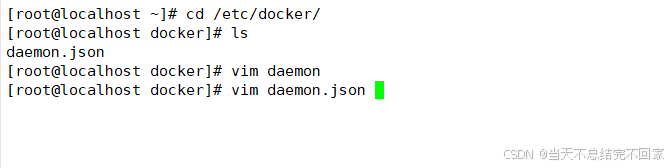

vim缓存信息泄露,直接访问url/index.php.swp

https://d4b92b84-1aa5-499d-ad9f-e768e6c7749b.challenge.ctf.show/index.php.swp

为保存文件意外退出导致

Web10

网络-就可以查看到响应头中的Cookie

Web11

Web12

查看后台登录页面信息

https://fe2a06b2-fbd9-4ab4-8b41-02da036b7d5f.challenge.ctf.show/robots.txt

账号:admin

密码:372619038

页面下面的电话

Web13

https://506c8d23-cfbd-4a81-bfbe-a56747936cb7.challenge.ctf.show/document.pdf

⚫ 登陆

默认后台地址:http://your-domain/system1103/login.php

默认用户名:admin

默认密码:admin1103

Web14

查看源码

访问editor页面

查看文件结构

http://979f9227-000a-4c06-88b1-a66ec58c827a.challenge.ctf.show/nothinghere/fl000g.txt

Web15

页面底部泄露qq邮箱账号

发现地址相关信息

https://95352cb7-22d0-48d2-bbde-c9d81d87f47c.challenge.ctf.show/admin/forget.php

可以修改密码

Web16

题目描述:“对于测试用的探针,使用完毕后要及时删除,可能会造成信息泄露”

原理:考察PHP探针

知识点:php探针是用来探测空间、服务器运行状况和PHP信息用的,探针可以实时查看服务器硬盘资源、内存占用、网卡 流量、系统负载、服务器时间等信息。 输入URL/tz.php 即可打开雅黑PHP探针

查看到phpinfo

Web17

备份的sql文件会泄露敏感信息

Web18

查看js源码

控制台输入

alert("\u4f60\u8d62\u4e86\uff0c\u53bb\u5e7a\u5e7a\u96f6\u70b9\u76ae\u7231\u5403\u76ae\u770b\u770b");

弹框

https://6b2c921f-09e2-4588-bec8-5ef1bd925623.challenge.ctf.show/110.php

Web19

代码审计

Bp抓包修改值绕过aes

Web20

mdb文件是早期asp+access构架的数据库文件,文件泄露相当于数据库被脱裤了

https://ed0dfe0e-5734-4952-8d0a-9bda35a22174.challenge.ctf.show/db/db.mdb