企业的源代码怎么加密?

源代码防泄密的重点和方法到底是怎样的?

源代码开发环境复杂,涉及的开发软件、文件类型庞杂多变,究竟有什么源代码加密软件能够适应众多开发软件而不影响原有的工作效率?

相信这是很多IT管理员都想要了解的问题,今天就和深信达在职10年的专业从业者聊天,得到的真实有效干货内容分享给你们。

我们都知道,研发人员比普通办公人员要精通电脑,除了常见的网络,邮件,U盘,QQ等数据扩散方法外,还有很多对于研发人员来说非常容易的方法,下面列举一下:

1、比U盘网盘高级一点的物理方法:

—网线直连,即把网线从墙上插头拔下来,然后和一个非受控电脑直连;

—虚拟机,通过安装VMWare虚拟机,在虚拟机内使用外设U盘、网络;

—其他非受控电脑中转泄密,即把数据拷贝给网络内其他非受控电脑上中转泄密;

—网络上传,通过在公网上自建一个上传服务器,绕过上网行为管理;

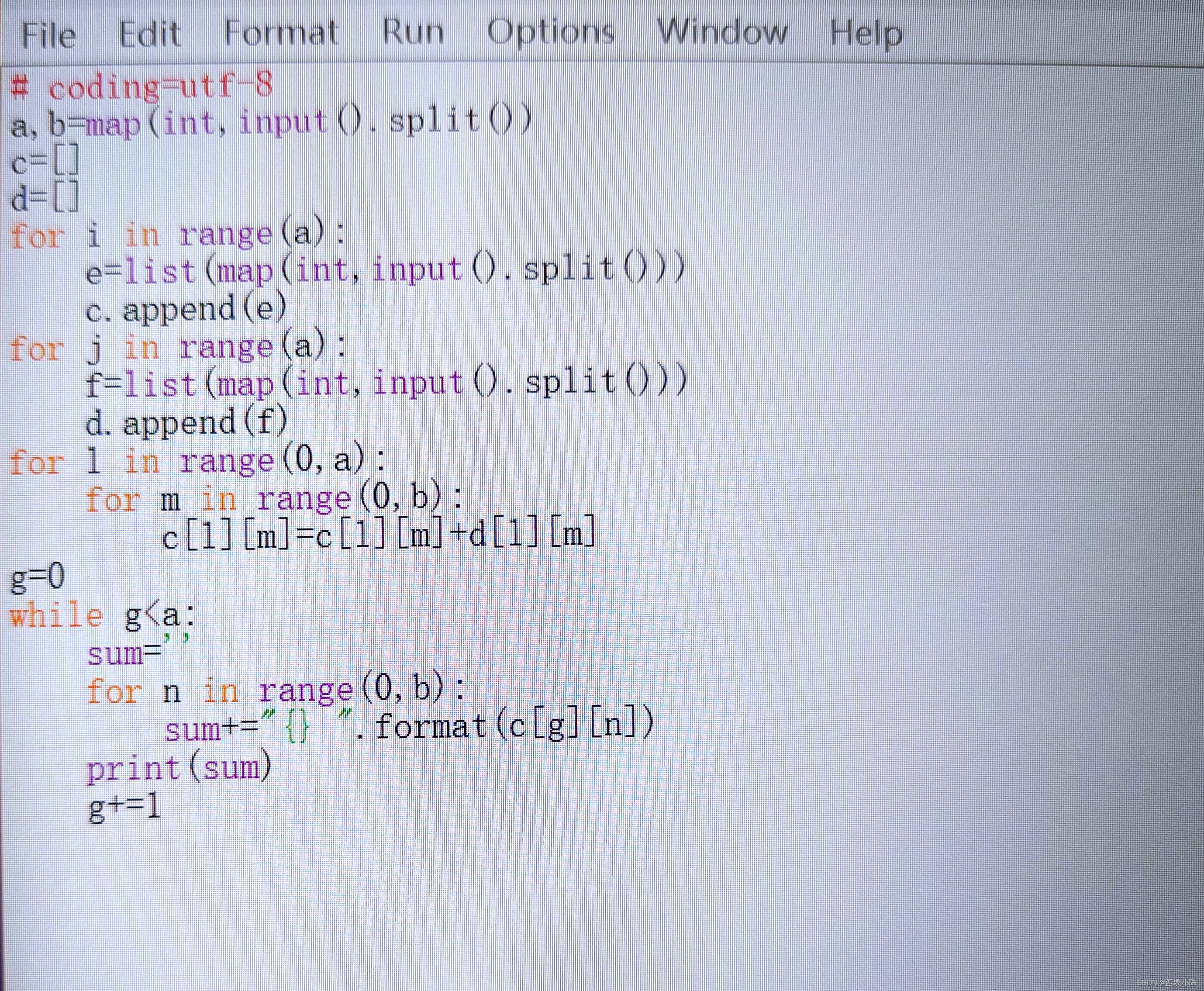

2、程序员都知道的数据变形方法:

—编写控制台程序,把代码输入进DOS控制台然后屏幕信息另存;

— 把代码写到Log日志文件中,或把代码写到共享内存,然后另一个程序读走;

— 编写进程间通信程序,把代码通过socket,消息,LPC,COM,mutex,剪切板,管道等进程间通信方式,中转把数据发走;

— 通过IIS/Tomcat等web解析器中转,把代码数据当网页发布出去,然后浏览器浏览后另存;

3、嵌入式开发场景的外设泄密:

— 各类嵌入式开发场景下的代码需要直接写入设备联调,所以不可以加密,必须是真实的源代码,这种情况下最容易通过串口,U口,网口把代码烧录到设备中转泄密。

想必上面的问题是各位IT安全管理员在做数据防泄露项目时都遇到过的问题。那我接下来就要推荐一种非常适合源代码加密的数据防泄密软件。SDC沙盒。

SDC沙盒这个产品非常特殊,它是专门针对敏感数据防泄密的保护系统,它不用去关联需要保护的软件进程名、文件后缀名、文件大小等等,且不影响工作效率,不影响正常使用。所有敏感数据都自动加密。并配合多种管控机制,从而得到有效的范围控制,防止泄密。

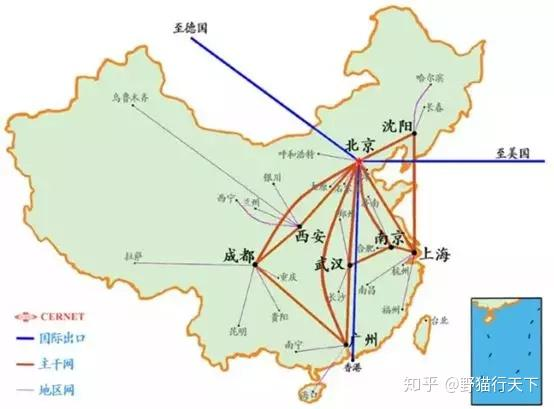

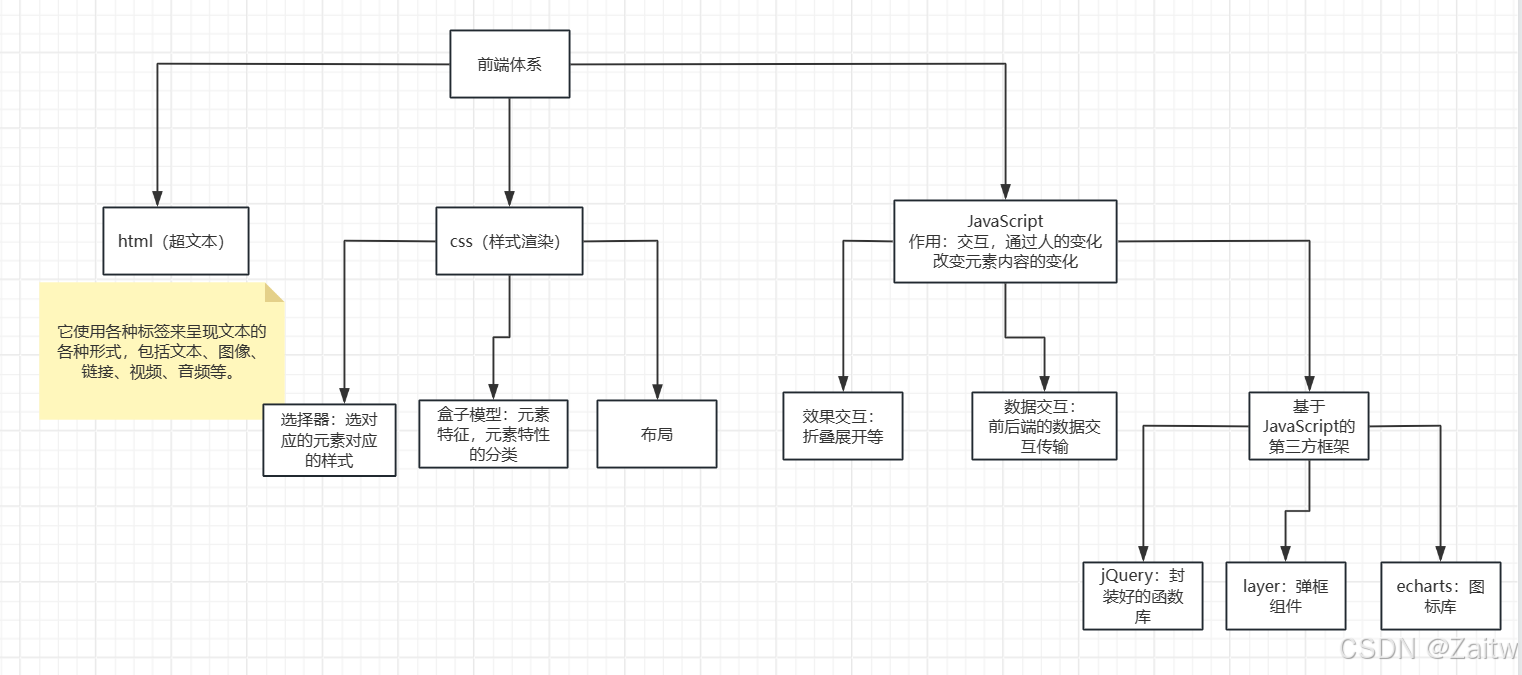

SDC架构图

为什么SDC沙盒能够无视复杂的开发场景,做到直接兼容所有系统软件从而实现源代码防泄密的?

因为沙盒是个容器,这个容器直接接管整个操作系统的,所以沙盒根本不会去关心你是什么产品、什么软件、什么文件,只要在沙盒里,通通被防泄密管控。

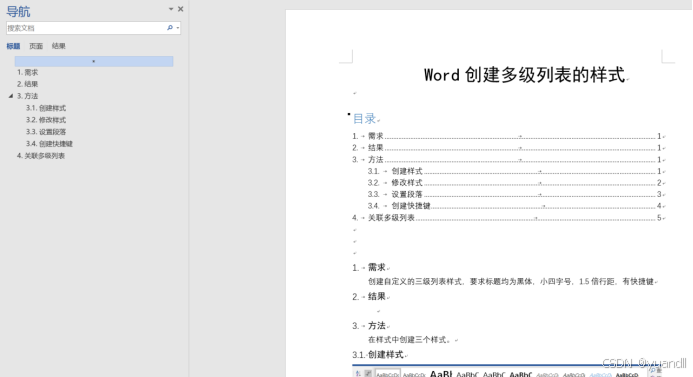

SDC沙盒特点:

—能对研发人员进行有效管理;

—允许使用非涉密资源(如浏览器上网、微信、QQ等),不影响工作效率、不泄密;

—对外设烧录内容过滤和审计;

—能和现有的B/S架构系统,C/S架构系统无缝集成;

—服务器上的数据都是原数据,不需要对其进行加密,当数据离开服务器到达客户端时,才自动加密。原有的服务器备份等都继续使用,从根本上保证了业务的连续性,可用性,稳定性。

介绍到这里,想必大家都能清晰的感觉到SDC沙盒在面对源代码防泄密需求时的强烈竞争力。SDC沙盒简直就是为源代码防泄密量身定做的数据安全软件。

最后上大招:

与普通的文档加密对比,各有各的优势。如果要运用到源代码加密上面,有且只有我们的环境加密——SDC沙盒。

希望今天的问答能解答您心中的疑惑,斗胆为您指出一条明路。