什么是近源渗透

通过乔装、社工等方式实地物理侵入企业办公区域,通过其内部各种潜在攻击面(如Wi-Fi网络、RFID门禁、暴露的有线网口、USB接口等)获得“战果”,最后以隐秘的方式将评估结果带出上报,由此证明企业安全防护存在漏洞。

近源渗透的种类

HID攻击设备:

- Teensy

- USB Rubber Ducker

- BadUSB

- BashBunny

- WHID

近距离通信攻击:

- 利用WIFI、蓝牙、ZigBee、NFC、RFID等近距离通信技术进行攻击。

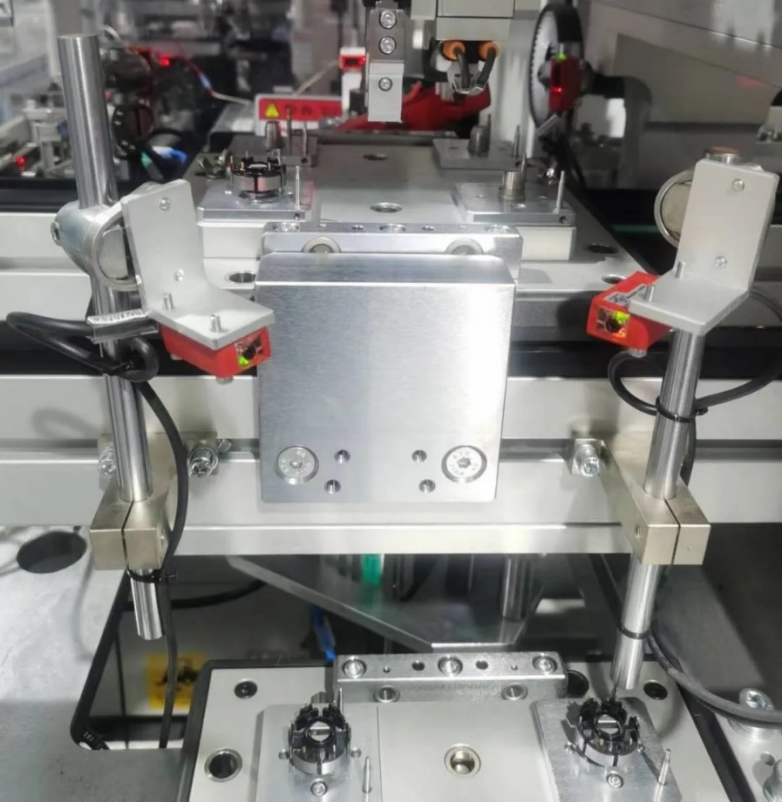

物理安全攻击:

- 电磁脉冲干扰(EMP干扰):使用EMP设备干扰电子锁或电子设备。

IC卡和ID卡攻击:

- Proxmark 3:破解或复制IC卡和ID卡。

生物识别攻击:

- 纳米指纹膜:复制指纹,用于打开指纹锁或手机锁屏。

键盘记录攻击:

- 键盘记录器:记录用户在键盘上的输入数据。

物理入侵:

- 潜入现场插网线:物理接入目标网络,获取内网信息或直接进行内网渗透。

锁具攻击:

- LockPicking:开锁技巧,用于合法学习或爱好,不用于犯罪目的。