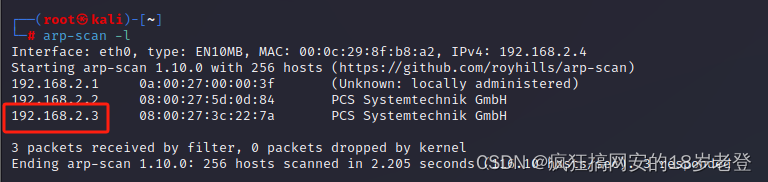

确认靶机

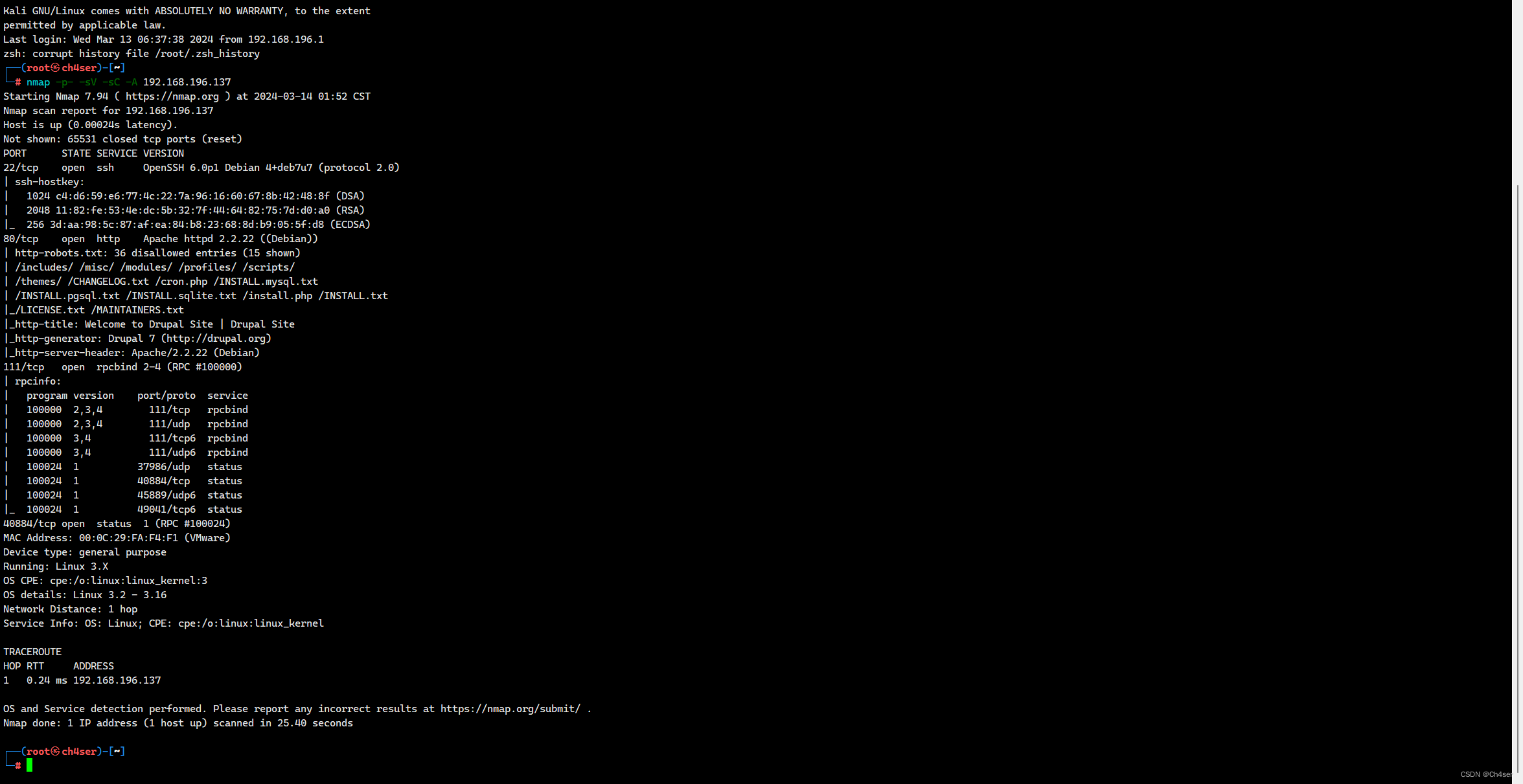

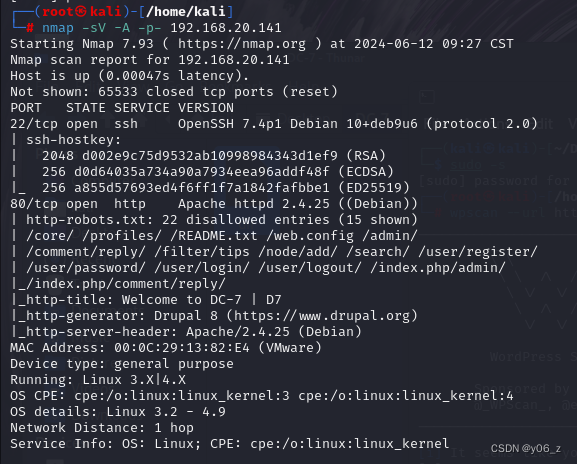

扫描靶机发现ftp

Anonymous 的A大小写都可以

查看文件

解密

登录网页

点击about us会下载一个压缩包

使用工具提取

steghide info 目标文件 //查看隐藏信息

steghide extract -sf 目标文件 //提取隐藏的文件

steghide embed -cf 隐藏信息的文件 -ef 隐藏的信息/文件 //隐藏信息/文件

密码为sudo

rot13解密

登录ssh

发现账号密码

-l 显示出自己(执行 sudo 的使用者)的权限

nano提权

nano提权步骤

1、sudo nano //回车

2、ctrl+r ctrl+x //这里不要回车,输完下面的再回车

3、reset;sh 1>&0 2>&0 //回车完没有什么变化,直接输入whoami验证一下就可以了

![[<span style='color:red;'>Vulnhub</span>靶机] DC-<span style='color:red;'>1</span>](https://img-blog.csdnimg.cn/direct/32e148fe37f944b6a864716efc6be776.png)

![[<span style='color:red;'>Vulnhub</span>靶机] DriftingBlues: <span style='color:red;'>1</span>](https://img-blog.csdnimg.cn/7c152218dbb848dcbe813dc26308d0bf.png)

![[<span style='color:red;'>VulnHub</span>靶机渗透] dpwwn: <span style='color:red;'>1</span>](https://img-blog.csdnimg.cn/direct/3e64589a2e544c3f92b4e9439721727b.png)