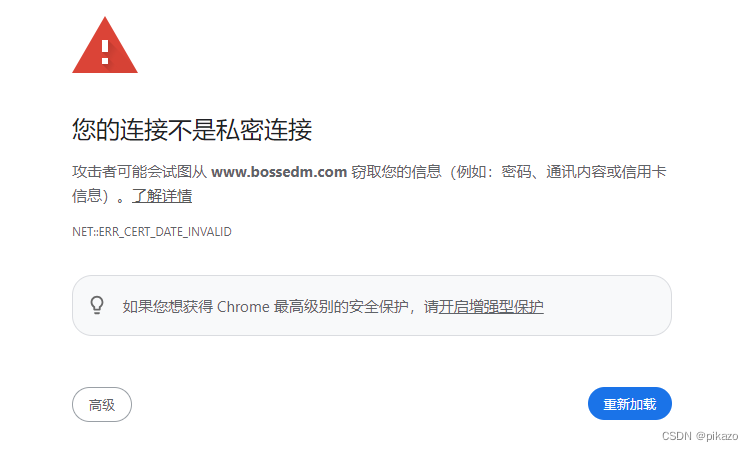

XSS攻击,全称跨站脚本攻击(Cross Site Scripting),是指攻击者在web页面插入恶意的script代码(这个代码可以是JS脚本、CSS样式或者其他意料之外的代码),当用户浏览该页面时,嵌入其中的script代码会被执行,从而达到恶意攻击用户的目的。比如读取cookie、token或者网站其他敏感的网站信息,对用户进行钓鱼欺诈等。

为了避免XSS攻击,可以采取以下措施:

- 输入验证和过滤:在服务器端对用户输入进行验证和过滤。验证可以检查输入是否符合预期的格式,例如是否为一个电子邮件地址或一个URL。过滤可以删除输入中的标签和特殊字符,例如

<和>,这些字符可以用于注入恶意脚本。 - 输出编码:在将用户输入的数据显示给用户之前,必须确保对其进行转义,以防止恶意脚本的注入。可以使用HTML实体或JavaScript转义序列将特殊字符转义为它们的实体表示形式,例如将

<转义为<。 - 使用HttpOnly标志:在设置Cookie时,可以使用HttpOnly标志,使得Cookie只能通过HTTP协议传输,而不能被恶意脚本获取,从而减少XSS的风险。

- 防范点击劫持:点击劫持是一种通过透明化的方式诱使用户点击恶意链接的攻击方式。可以使用X-Frame-Options响应头来防范点击劫持,限制网页在框架中的显示。

- 引入验证码机制:在敏感操作和用户登录等环节引入验证码机制,可以有效防范XSS攻击。

总的来说,防范XSS攻击需要综合考虑多个方面,从输入验证、输出编码、Cookie设置、防范点击劫持到引入验证码机制等,以建立一个多层次的防护体系,确保网站和用户的安全。