红蓝对抗

红蓝对抗服务方案

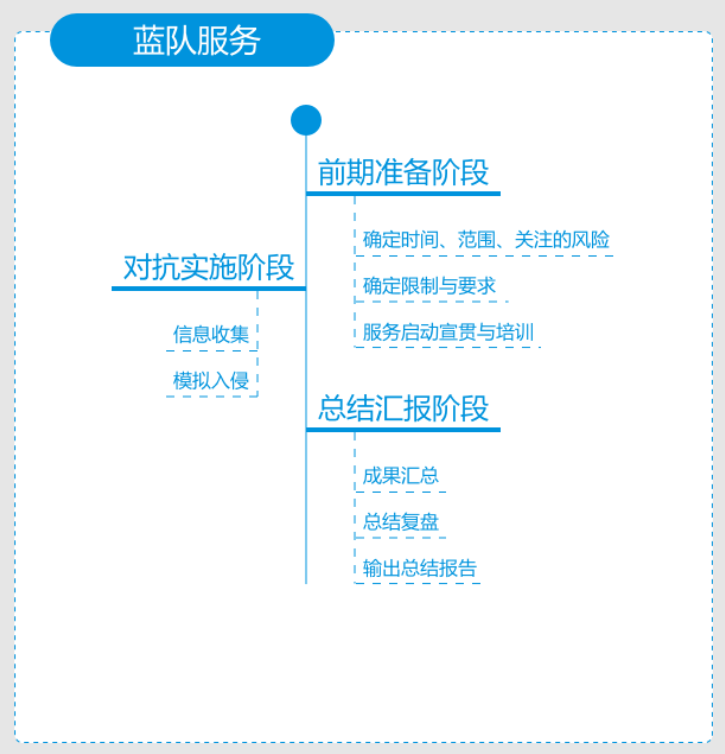

在蓝队服务中,作为攻击方将开展对目标资产的模拟入侵,寻找攻击路径,发现安全漏洞和隐患。除获取目标系统的关键信息(包括但不限于资产信息、重要业务数据、代码或管理员账号等)外,还通过漏洞探测利用和社会工程学,获取root权限并向进行内网横向移动和扩展,来发现渗透测试无法发现的更多内部安全漏洞和隐患。

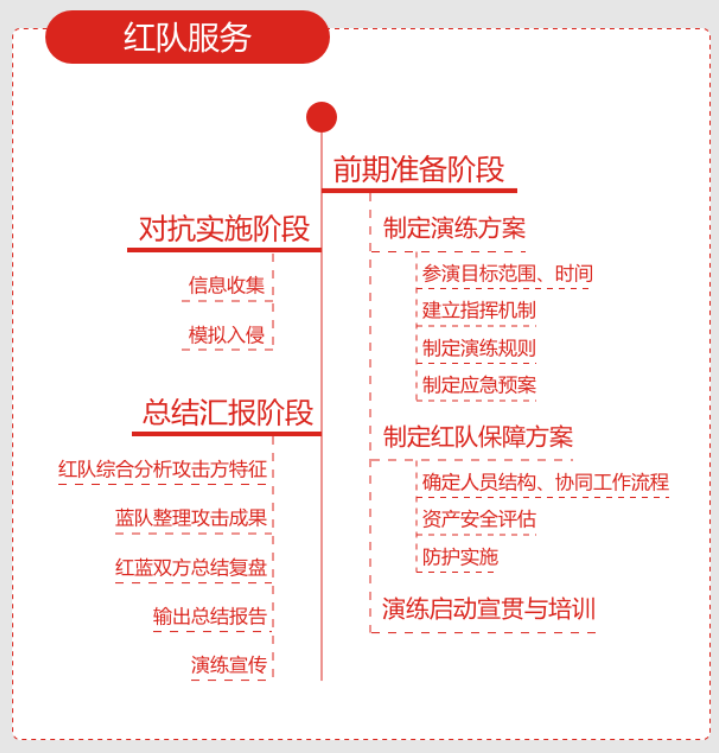

在红队服务中,将作为协助客户进行对抗演练的防守方,提供包括演练方案制定、应急预案制定、团队组建、产品部署与监测等对抗组织能力及网络防护能力。最终,通过红队服务帮助客户验证其在攻击防护方面的组织、监测、响应及应急处置能力。