1. 基本知识

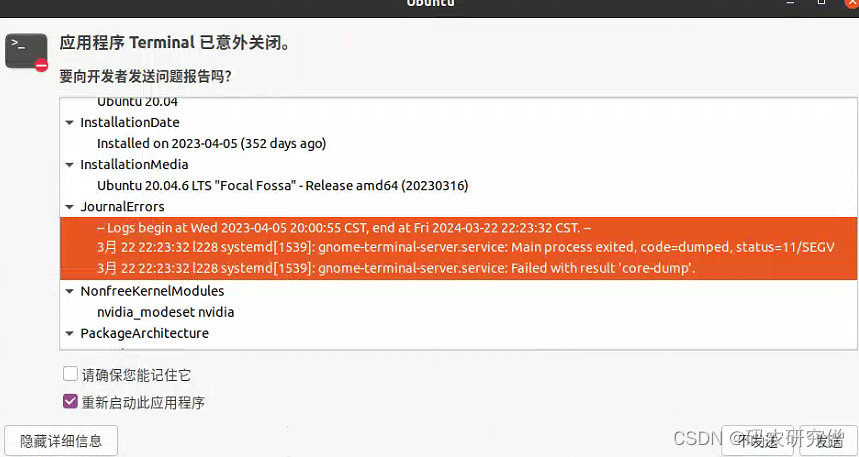

Core dump 是指在程序异常终止时,操作系统将程序的内存映像保存到磁盘上的一种机制。

在 Linux 系统中,core dump 提供了一种调试程序错误的重要方式,它记录了程序在崩溃时的内存状态,可以帮助开发人员定位问题

常见的 core dump 错误通常是程序在运行过程中发生了严重的错误或异常,导致操作系统强制终止了程序并生成了 core dump 文件。以下是一些常见的导致 core dump 的错误:

- 段错误(Segmentation fault):

程序访问了无效的内存地址,比如试图访问未分配的内存或者已经释放的内存 - 空指针引用(Null pointer dereference):

程序试图使用空指针(null pointer)访问内存中的数据时,会导致空指针引用错误 - 内存访问越界(Out of bounds memory access):

程序试图访问数组或者其他数据结构超出其边界范围的内存,就会发生内存访问越界错误 - 使用已释放的内存(Use after free):

程序试图在已经释放的内存地址上进行读取或写入操作时,就会发生使用已释放的内存错误 - 栈溢出(Stack overflow):

程序递归调用层数过深或者在栈上分配了过多的内存时,会导致栈溢出错误 - 除以零(Division by zero)

- 无效的指令或操作码(Invalid instruction or opcode):

执行了不存在或无效的机器指令或操作码,会导致无效指令错误 - 硬件故障或操作系统错误:如内存损坏、内核崩溃等情况

2. 进阶知识

一、怎么生成 core dump?

使用 ulimit 命令来控制生成 core dump 的条件,比如通过 ulimit -c unlimited 命令来设置允许生成任意大小的 core dump

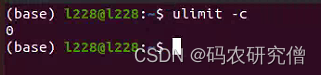

先查看系統默认:ulimit -c 命令用于显示当前用户的 core dump 文件的大小限制。输出结果的含义如下:

- 数字(以 KB 为单位),表示当前用户允许生成的 core dump 文件的最大大小限制

- unlimited,表示当前用户允许生成任意大小的 core dump 文件

- 0,表示当前用户不允许生成 core dump 文件

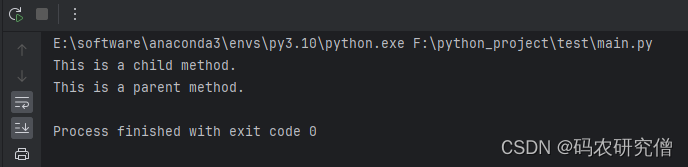

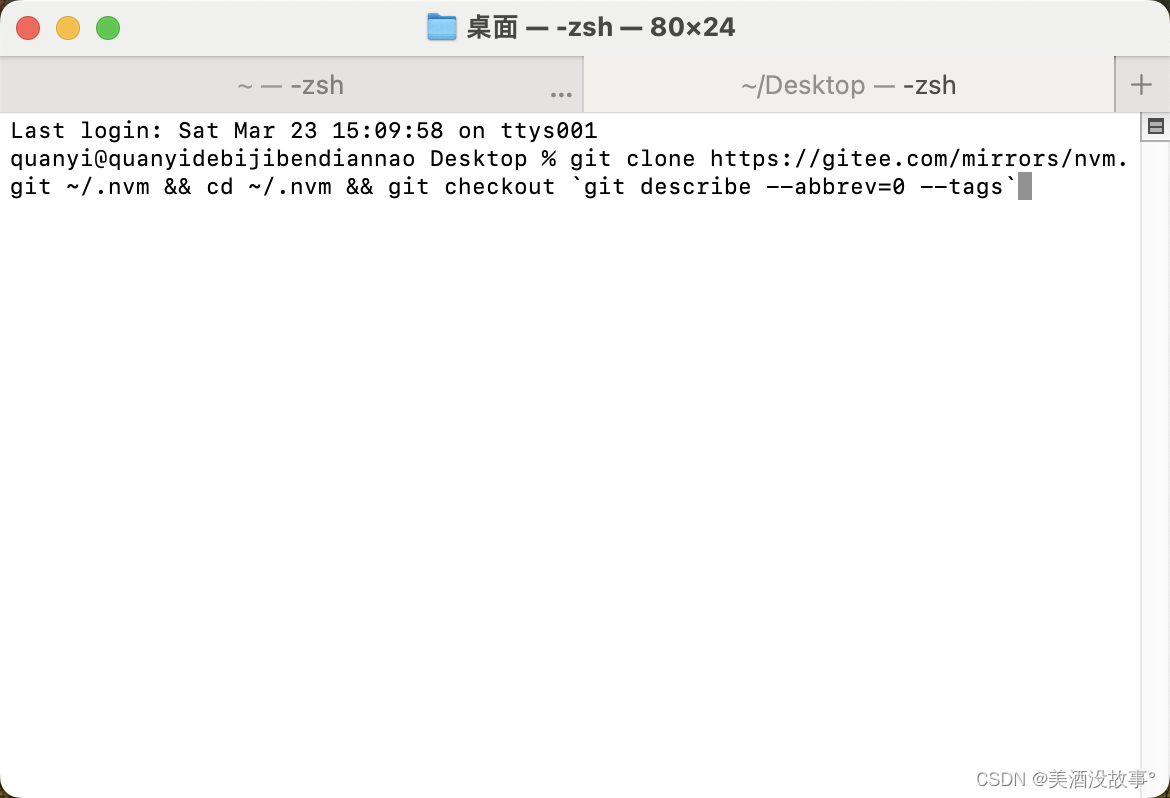

截图如下:

核心转储文件的大小通常受到操作系统或系统管理员配置的限制,可以使用 ulimit 命令来调整生成 core dump 文件的最大大小

二、core文件含义以及相关参数?

- 程序崩溃时生成的二进制文件,其中包含了程序崩溃时的内存映像,以及当前的寄存器状态等信息

- 一般存储在当前工作目录下,文件名通常为

core或者core.<pid>,其中<pid>是崩溃程序的进程 ID

相关的配置参数如下:

修改 /proc/sys/kernel/core_pattern 文件来配置 core dump 文件的生成路径和文件名格式

通过 ulimit -c 命令来设置 core 文件的最大大小限制

三、如何分析core dump文件?

使用 GNU Debugger (GDB) 等调试工具来分析 core dump 文件。通过加载 core 文件和对应的可执行文件,可以获取崩溃时的堆栈跟踪、变量值等信息,帮助定位程序错误

使用 gdb <executable> <corefile> 命令来加载可执行文件和 core 文件,并进入 GDB 调试环境

3. Demo

要排查 core dump,通常需要分析 core 文件以及程序的源代码。以下是排查 core dump 的一般步骤:

- 获取 core 文件:

程序发生 core dump 时,会在当前工作目录下生成一个 core 文件(除非已经配置了不同的路径)。首先要做的是获取这个 core 文件 - 分析 core 文件:

使用 GDB 命令查看堆栈跟踪、变量值等信息,从而确定程序崩溃的位置和原因 - 定位问题:

根据分析结果,确定程序崩溃的具体原因()内存访问错误、空指针引用、数据结构损坏等)

分析代码,找出导致错误的代码段。 - 修复问题:

根据定位到的问题,修改程序代码以修复错误(涉及到修复内存管理错误、增加错误检查和处理逻辑等) - 测试和验证:

各种测试技术,如单元测试、集成测试等,以确保程序的稳定性和可靠性

下面是一个简单的示例,演示如何排查一个导致 core dump 的 C 程序:

#include <stdio.h>

void cause_crash() {

char *ptr = NULL;

*ptr = 'A'; // 尝试在空指针上进行写操作,导致段错误

}

int main() {

cause_crash();

return 0;

}

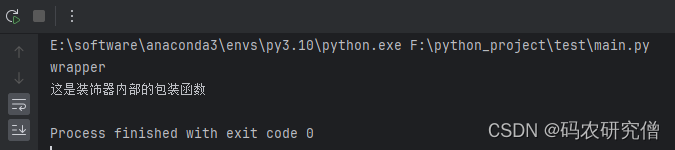

编译该程序:

gcc -o demo demo.c执行程序,会触发 core dump:

./demo使用 GDB 分析 core 文件:

gdb ./demo core在 GDB 中可以使用命令 bt 查看堆栈跟踪:

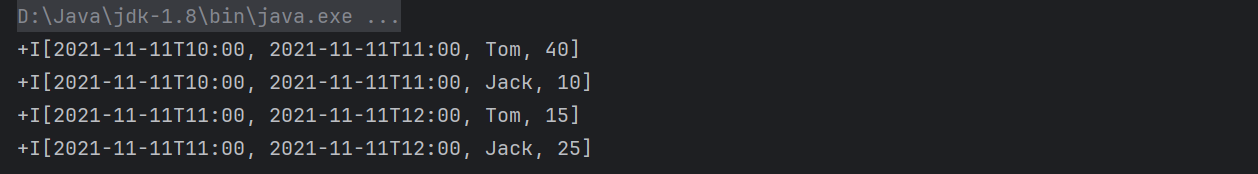

(gdb) bt

#0 0x00005555555546e8 in cause_crash () at demo.c:6

#1 0x0000555555554701 in main () at demo.c:11

通过分析堆栈跟踪,可以发现问题出现在 cause_crash 函数的第 6 行,即空指针引用导致了段错误。在这个示例中,问题相对简单,修复方法可能是在写操作前添加对指针的空指针检查

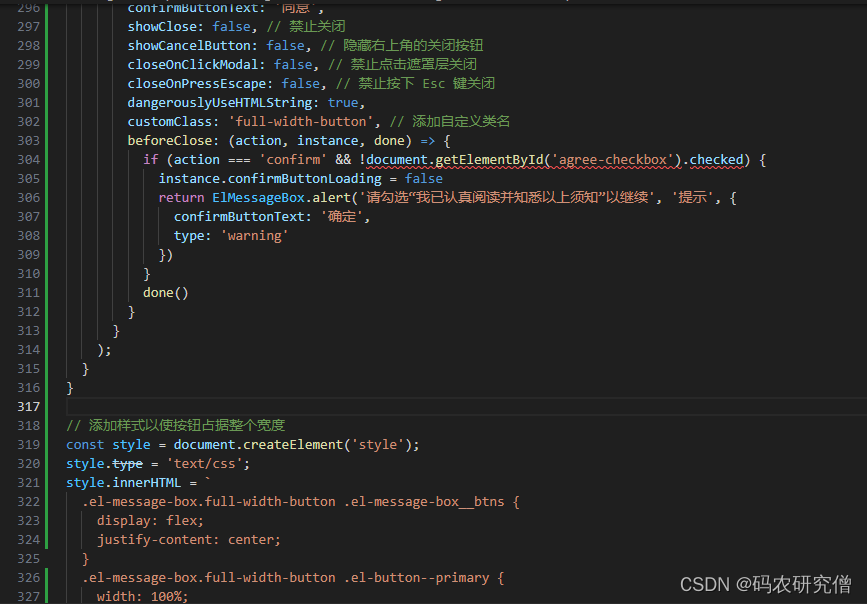

4. 彩蛋

无法生成一个core-dump文件,有好些原因

查看core file size的大小

此处更改为无限制看看

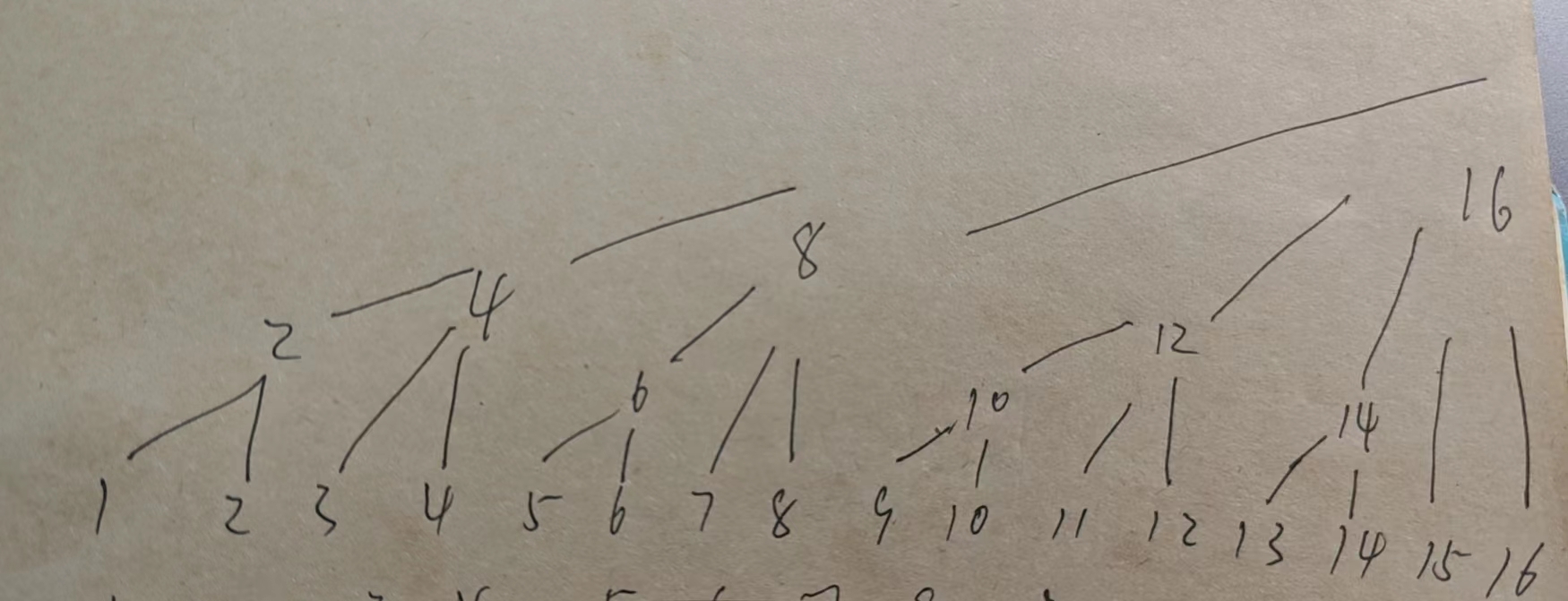

![[数据结构初阶]二叉树](https://img-blog.csdnimg.cn/direct/828019d5549649b695ddaef84dca6a22.jpeg)