脏牛漏洞,Dirty COW, CVE-2016-5195

漏洞范围:Linux内核 >= 2.6.22

简要分析:该漏洞具体为,Linux内核的内存子系统在处理写入复制(copy-on-write, COW)时产生了竞争条件(race condition)。恶意用户可利用此漏洞,来获取高权限,对只读内存映射进行写访问。竞争条件,指的是任务执行顺序异常,可导致应用崩溃,或令攻击 者有机可乘,进一步执行其他代码。利用这一漏洞,攻击者可在其目标系统提升权限,甚至可 能获得root权限

步骤:

- 查看系统版本和用户权限

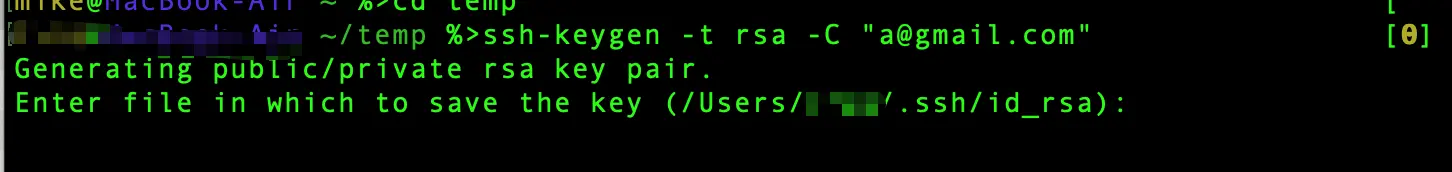

- 下载exp到本地 使用gcc -pthread dirty.c -o dirty -lcrypt命令对dirty.c

进行编译,生成一个dirty的可执行文件

- 执行./dirty 密码命令,即可进行提权