系列文章目录

https://hsnd-91.blog.csdn.net/article/details/136751857

https://hsnd-91.blog.csdn.net/article/details/136752296

https://hsnd-91.blog.csdn.net/article/details/136765953

https://hsnd-91.blog.csdn.net/article/details/136767213

https://hsnd-91.blog.csdn.net/article/details/136768495

https://hsnd-91.blog.csdn.net/article/details/136772143

前言

Dockerfile文件的重要性

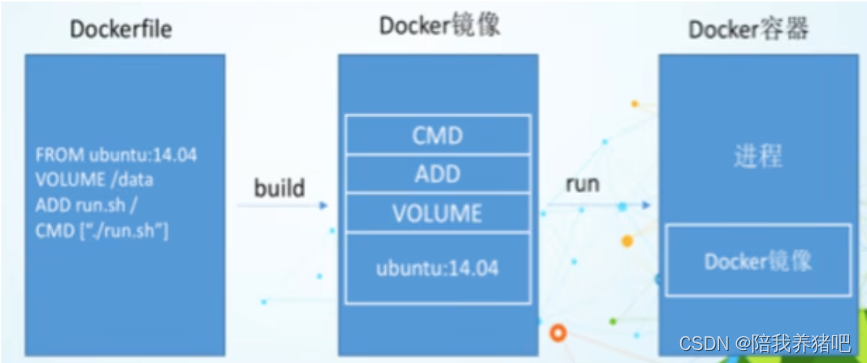

Dockerfile是用于构建Docker镜像的文本文件,它描述了构建镜像所需的步骤和指令。Dockerfile的重要性在于它提供了一种可重复、可扩展和可维护的方式来定义容器环境,使得应用程序的部署变得更加简便和可靠。

传统上,部署和配置应用程序环境需要手动进行,这可能涉及多个不同的步骤和操作。然而,Dockerfile的出现改变了这一现状。通过在Dockerfile中定义镜像的构建流程和相关配置,我们可以使用一致的方法和参数来构建和部署应用程序,无论是在开发、测试还是生产环境中。

Dockerfile文件的作用和优势

自动化构建:Dockerfile文件允许我们将应用程序的构建过程自动化。通过在Dockerfile中编写指令,我们可以定义构建过程中所需的依赖、操作和配置,从而大大简化了应用程序的构建和部署流程。

可重复性和可移植性:由于Dockerfile中包含了完整的构建流程和指令,通过使用相同的Dockerfile,我们可以确保在不同的环境中构建出完全相同的镜像。这种可重复性和可移植性使得应用程序更容易在不同的环境中进行部署和迁移。

简化环境配置:通过在Dockerfile中定义容器运行所需的依赖和环境变量,我们可以简化应用程序的环境配置过程。这意味着无需手动安装和配置各种软件和工具,只需使用Dockerfile构建镜像即可获得所需的运行环境。

版本控制和追踪:将Dockerfile纳入版本控制系统(如Git)中,可以轻松追踪镜像的变化、修改和历史记录。这使得团队协作更加方便,也便于回滚和恢复先前的构建版本。

与其他Docker生态系统的集成:Dockerfile与其他Docker生态系统的工具和服务(如Docker Compose、Docker Swarm和Kubernetes)无缝集成,提供了更加完善的容器化解决方案和部署机制。

综上所述,Dockerfile文件是构建可靠、可重复和可移植的Docker镜像的关键组成部分。它为应用程序的构建、部署和维护提供了一种可扩展和自动化的方式,带来了诸多优势和便利性。通过合理使用和编写Dockerfile文件,我们可以实现更高效、更可靠的容器化应用开发和部署流程。

正文

1.Dockerfile文件基础知识

A. Dockerfile文件的定义及结构

Dockerfile是一个文本文件,用于定义如何构建Docker镜像。它由一系列指令和参数组成,用于指导Docker引擎在构建过程中执行的操作和配置。Dockerfile遵循一定的结构和语法规则,并且可以包含注释来提供更多的说明和文档。

一个基本的Dockerfile结构如下:

# Comment

INSTRUCTION arguments

其中,指令(INSTRUCTION)是Dockerfile中的关键字,后续的arguments是指令的参数,用于配置镜像的构建过程。每个指令以换行符或分号作为结束符。

B. 指令和命令的使用说明

FROM指令:选择基础镜像

FROM指令用于指定构建镜像所需的基础镜像。它是Dockerfile中的第一个指令,类似于一个起点。基础镜像可以是官方镜像,如ubuntu、alpine,也可以是其他用户或组织共享的镜像。

ps:尽量不要用 latest,能写版本号尽量写版本号!这样可以防止他更新,到后面出现版本错误的问题!

然后,尽量选择镜像体积小的!!!!--->注意,我说了尽量!!!

用法示例:

FROM ubuntu:latest

RUN指令:执行命令和操作

RUN指令用于在镜像构建过程中执行命令和操作。它可以用来安装软件包、下载文件、配置环境等。每个RUN指令都会在当前镜像的基础上创建一个新的中间镜像层。

ps:尽量在run的时候,把多个指令通过 `&& \` 来进行拼接; 这样镜像只会有一层,而不是多层了,节省空间 ;

通过 'docker image history <container ID>'命令 可以看到这个镜像有多少层!

用法示例:

RUN apt-get update && apt-get install -y package

COPY和ADD指令:复制文件和目录

COPY指令用于将文件或目录从构建环境复制到镜像中指定的位置。ADD指令类似于COPY,但它还支持自动解压缩tar文件和下载文件。这两个指令在构建过程中都会创建新的中间镜像层。

ps:如果目录不存在,他会自己进行创建的; ADD会比COPY多一个功能:当文件是一个压缩(gzip)文件时,ADD会自动对其进行解压缩,而copy不会!

用法示例:

COPY src/ /app/

ADD https://example.com/file.txt /app/file.txt

WORKDIR指令:设置工作目录(切换目录)

WORKDIR指令用于设置容器中的工作目录。在执行后续的指令时,会在指定的工作目录下进行操作。如果目录不存在,WORKDIR会自动创建它。

ps:在他的目录下,如果进行copy,那么copy会放在切换后的目录里面

用法示例:

WORKDIR /app

ARG和ENV指令:设置环境变量

ENV指令用于设置镜像中的环境变量。这些环境变量可以在容器运行时使用,用于配置应用程序的行为。

ps:就相当是python里面设了一个全局变量,然后镜像里的版本号,跟着这个变量去变动!

区别: ARG只有在创建镜像的时候,使用了全局变量;创建完成后,这个变量就不能控制了; 而ENV的全局变量就会一直存在,哪怕你后期拿下来,可以再次进行更改! 因此,除了单纯构建用ARG,其余的尽量推荐用ENV 设置全局变量!--->他俩一个意思!

用法示例:

ENV MY_VAR=my_value

EXPOSE指令:暴露端口

EXPOSE指令用于声明容器在运行时将监听的网络端口。它只是一个元数据,不能将容器的端口映射到主机上,需要使用-p选项来实现端口映射。

用法示例:

EXPOSE 8080

CMD和ENTRYPOINT指令:设置容器启动命令

CMD和ENTRYPOINT指令用于设置容器启动时要执行的命令。CMD指令会将命令作为默认参数传递给ENTRYPOINT指令。通常,CMD用于指定要运行的应用程序,而ENTRYPOINT用于配置容器的执行环境。

ps:1.当定义多个CMD的时候,只有最后一个CMD命令会被执行; 2.当docker container run 指定了其他命令的时候,CMD会被忽略掉;

用法示例:

CMD ["python", "app.py"]

ENTRYPOINT ["java", "-jar", "myapp.jar"]

2.使用Dockerfile编写镜像的流程和常见实践

在使用Docker构建镜像时,编写一个高效、可靠的Dockerfile是非常重要的。以下是Dockerfile文件的编写流程和一些常见实践,帮你构建优质的Docker镜像。

A. 选择合适的基础镜像

选择基础镜像是构建镜像的首要步骤。基础镜像包含了操作系统和一些预装的软件包,为你的应用程序提供所需的运行环境。

在选择基础镜像时,需要考虑以下几个因素:

- 操作系统:选择一个与你的应用程序兼容的操作系统,如Ubuntu、Alpine等。

- 软件支持:确认基础镜像是否预装了你的应用程序所需的软件或库。

安全性:选择一个经常更新和修补的基础镜像,以减少潜在的安全漏洞。

B. 定义容器运行所需的依赖和环境

在Dockerfile中,可以使用RUN指令安装应用程序所需的依赖和环境。这些依赖项可以是系统软件包、语言运行时、库文件、配置工具等。

例如,如果你的应用程序需要Python和相关库,可以使用以下命令来安装:

RUN apt-get update && apt-get install -y python3 python3-pip

这将在镜像中安装Python3和pip。

C. 复制应用程序和配置文件

使用COPY指令将应用程序代码和配置文件复制到镜像中的指定目录。这样,镜像中就包含了你的应用程序和必要的配置信息。

例如,假设你的应用程序位于当前目录下的app文件夹中,可以使用以下命令将其复制到镜像的/app目录:

COPY app /app

D. 配置运行时命令和参数

使用CMD或ENTRYPOINT指令来配置容器运行时的命令和参数。这些指令定义了当容器启动时要执行的命令。

如果你的应用程序是一个命令行工具,可以使用CMD指令来指定容器启动时要执行的默认命令:

CMD ["python3", "app.py"]

这将在容器启动时执行python3 app.py命令。

E. 优化Dockerfile的构建过程

为了优化构建镜像的过程,可以采取以下几个实践:

- 使用多阶段构建:如果你的应用程序有多个构建步骤,可以使用多阶段构建来减少镜像的体积。

- 合并RUN指令:将多个命令合并成一个RUN指令可以减少镜像层的数量,从而提高构建效率。

- 使用缓存:Docker构建过程中会使用缓存,只有在之前的层发生变化时才会重新构建。合理利用缓存可以加快构建速度。

F. 编写良好的注释和文档

在Dockerfile中编写良好的注释和文档将有助于团队成员理解和维护镜像。注释可以解释每个指令的用途和参数,以及配置文件和目录的结构。

同时,最好在项目的版本控制系统中编写README文件,描述Docker镜像的使用方式、环境变量和其他配置选项。

小总结:

编写一个优化的Dockerfile可以提高镜像构建的效率和镜像的质量。通过选择合适的基础镜像、定义正确的依赖和环境、复制应用程序和配置文件、配置运行时命令和参数、优化构建过程,并编写良好的注释和文档,可以轻松地构建出符合应用程序需求的高质量Docker镜像。

3.Dockerfile文件的高级用法

Dockerfile是定义Docker镜像构建过程的文本文件。虽然基本的Dockerfile语法足以满足大多数需求,但Docker还提供了一些高级用法,可以进一步优化和定制镜像的构建过程。本文将介绍Dockerfile的高级用法,包括ARG指令、多阶段构建、ONBUILD指令以及多平台构建。

A. ARG指令:定义构建参数

ARG指令允许在构建时传递参数给Dockerfile。这些参数在构建过程中可以用于自定义行为、配置选项或在构建不同版本的镜像时设置不同的值。

使用ARG指令的基本语法如下:

ARG <参数名称>[=<默认值>]

在Dockerfile中,可以通过${参数名称}的方式引用参数的值。

例如,假设你想要根据不同的环境来构建镜像,可以使用ARG指令定义一个环境变量:

ARG ENVIRONMENT=production

然后,在Dockerfile中可以使用${ENVIRONMENT}引用该环境变量的值,例如:

RUN echo "Building image for ${ENVIRONMENT} environment"

B. 在构建过程中使用多阶段构建

多阶段构建允许你在一个Dockerfile中使用多个“阶段”来构建和拆分镜像。这对于减小镜像大小以及排除不必要的构建工件非常有用。

基本的多阶段构建语法如下:

# 第一阶段

FROM <基础镜像> as <阶段名称>

# 构建步骤

# 第二阶段

FROM <基础镜像>

COPY --from=<阶段名称> <源目录> <目标目录>

# 其他构建步骤

在多阶段构建中,每个阶段可以有自己的基础镜像和构建指令。通过在不同阶段间使用COPY指令,可以将特定阶段构建的结果传递到下一个阶段,而不会包含先前构建阶段中的任何不必要的文件或工件。

C. 使用ONBUILD指令自定义构建触发器

ONBUILD指令允许你在镜像构建过程中定义一些自定义操作,以便在基于该镜像的其他镜像中自动触发这些操作。这对于创建可以作为基础镜像供其他团队或开发者使用的镜像非常有用。

使用ONBUILD指令的语法如下:

ONBUILD <构建指令>

例如,假设你的基础镜像是一个通用的Web服务器镜像,而应用程序代码由用户提供。你可以在基础镜像中使用ONBUILD指令来拷贝用户提供的应用程序代码到特定路径,并运行一些构建命令。

ONBUILD COPY . /var/www/html

ONBUILD RUN composer install

然后,当有人构建一个基于你的镜像的镜像时,这些ONBUILD指令将自动触发并执行相关操作。

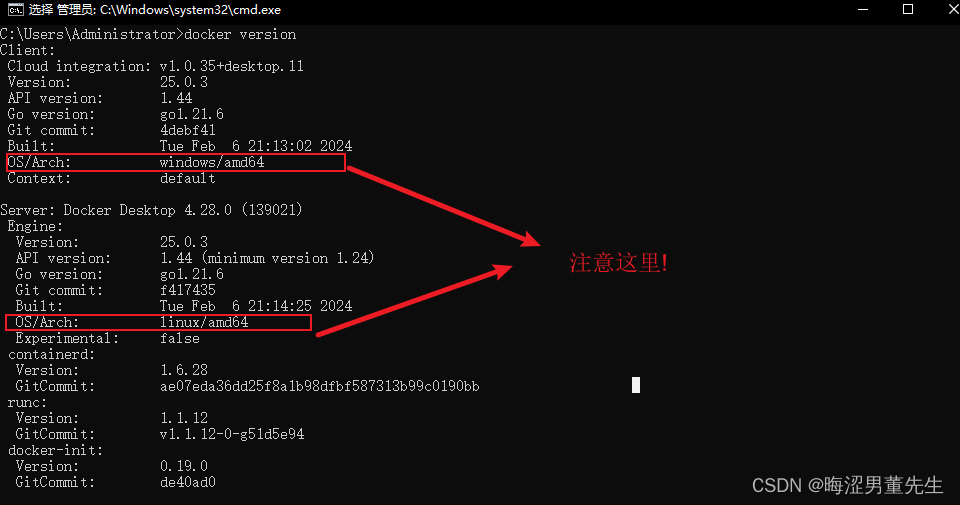

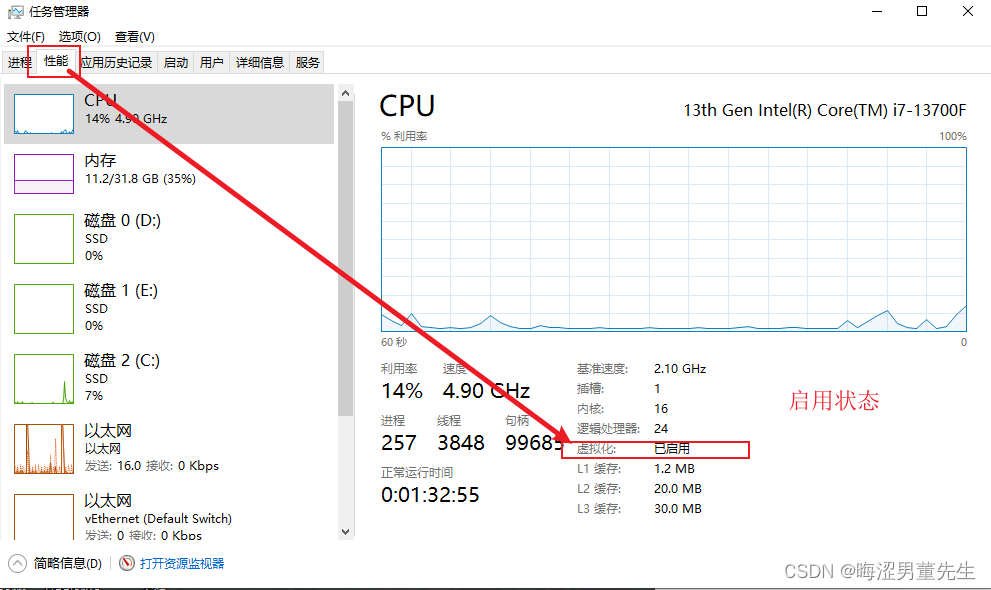

D. 配置多平台构建和适应不同架构的镜像

Docker提供了对多平台构建的本地支持,可以使你在一个Dockerfile中构建适用于多个架构的镜像。这对于在不同的硬件架构上运行的应用程序非常有用。

要配置多平台构建,你可以为每个平台创建一个对应的Dockerfile,并使用Docker Buildx是一个用于构建多平台镜像的命令行工具,它提供了跨不同CPU架构构建和推送镜像的能力。以下是使用

Docker Buildx 的基本步骤:

安装Docker Buildx:确保你的Docker版本支持Buildx,并安装相应的插件。

创建多平台构建器:运行以下命令创建一个多平台构建器:

docker buildx create --use配置构建平台:通过添加构建平台来指定你希望构建的目标架构。可以使用

docker buildx inspect --bootstrap命令查看可用的构建平台,并使用docker buildx create命令添加新的构建平台。编写Dockerfile:为每个需要构建的平台创建相应的Dockerfile。可以使用

# platform=<平台>语句在Dockerfile中指定适用的平台。例如:# platform=linux/amd64 FROM ubuntu:latest ...执行构建:使用

docker buildx build命令执行多平台构建。请确保指定了多个平台和对应的Dockerfile。例如:docker buildx build --platform linux/amd64,linux/arm64 -t myimage:latest .推送镜像:构建完成后,使用

docker buildx push命令将镜像推送到适当的镜像仓库。例如:docker buildx push myimage:latest

通过上述步骤,你可以构建适用于不同架构的镜像,并将其推送到对应平台的镜像仓库。

小总结:

Dockerfile的高级用法,包括使用ARG指令定义构建参数、在构建过程中使用多阶段构建、使用ONBUILD指令自定义构建触发器以及配置多平台构建和适应不同架构的镜像。这些高级用法可以帮助我们更好地定制和优化镜像的构建过程,适应不同的需求和场景。

ps:具体的Dockerfile高级用法可能会受到Docker版本和支持的插件的影响,因为docker更新频率比较快,建议还是多查阅官方文档和相关资料以获取最新和详细的信息。

4.Dockerfile文件的最佳实践和安全注意事项

A. 最佳实践:保持镜像大小、层级和可维护性

1.保持镜像大小:

- 选择合适的基础镜像:使用最小化的基础镜像作为起点,如Alpine Linux,以减少不必要的组件和依赖。

- 删除不必要的文件和依赖:在构建过程中删除不需要的文件和依赖,以减小镜像大小。

- 使用多阶段构建:将构建过程分为多个阶段,丢弃构建所需但在最终镜像中不需要的文件,以减少最终镜像的大小。

2.优化层级:

- 合并命令:将多个相似的命令合并成一个,以减少层级的数量。

- 使用缓存:利用Docker的缓存机制,合理地安排命令的顺序,确保只有在相关内容变化时才重新构建层级。

3.提高可维护性:

- 使用注释:在Dockerfile中使用注释,解释每个命令的用途和逻辑,以便他人理解和维护。

- 使用变量:使用ARG指令定义环境变量,以便在构建和运行时提供可配置性。

- 模块化构建:将构建过程分解为多个模块,每个模块负责特定的功能,使得Dockerfile更易读、易理解和易维护。

B. 安全注意事项:避免敏感信息泄露和容器逃逸

1.避免敏感信息泄露:

- 不在镜像中存储敏感信息:避免在镜像中硬编码敏感信息,如密码、密钥等。可以通过密钥管理工具、环境变量或挂载卷等方式引入敏感信息。

- 定期更新镜像及依赖:确保使用的基础镜像和依赖组件都是最新的,并及时更新,以修复可能存在的安全漏洞。

2.防止容器逃逸:

- 确保容器和宿主机系统都是最新的:及时安装并应用操作系统和容器平台的安全补丁和更新,以防止已知的安全漏洞和攻击。

- 使用不同的用户和权限:避免在容器内使用root权限,使用最小化的权限进行操作,并确保容器内的用户与宿主主机上的用户不同,以降低攻击面。

- 隔离容器:使用容器的隔离机制,如命名空间、控制组、安全策略等,限制容器的操作范围,并确保容器间的隔离性。

小总结:

Dockerfile的最佳实践主要包括保持镜像大小、优化层级和提高可维护性。通过选择合适的基础镜像、删除不必要的文件和依赖、合并命令、使用缓存等方法可以有效减小镜像的大小并优化层级结构。同时,使用注释、变量和模块化构建等方法可以提高Dockerfile的可读性、可理解性和可维护性。

在安全方面,需要注意避免敏感信息泄露和容器逃逸。不将敏感信息硬编码到镜像中,及时更新镜像和依赖组件,以更新已知的安全漏洞。同时,确保容器和宿主机系统都是最新的,使用不同的用户和权限,并使用容器的隔离机制可以提高容器的安全性。

5.示例和案例分析

A. 基于Python的Web应用程序的Dockerfile示例及解释

下面是一个基于Python的Web应用程序的Dockerfile示例:

# 设置基础镜像

FROM python:3.9-alpine

# 设置工作目录

WORKDIR /app

# 将依赖文件复制到工作目录

COPY requirements.txt .

# 安装应用程序依赖

RUN pip install --no-cache-dir -r requirements.txt

# 复制应用程序文件到工作目录

COPY . .

# 设置环境变量

ENV PORT=8000

# 暴露应用程序监听的端口

EXPOSE $PORT

# 运行应用程序

CMD ["python", "app.py"]

解释:

- 使用

FROM python:3.9-alpine指定了一个基于Python 3.9的Alpine Linux作为基础镜像,它是一个轻量级的操作系统。 - 使用

WORKDIR /app将工作目录设置为/app。 - 使用

COPY requirements.txt .将当前目录下的requirements.txt文件复制到工作目录。 - 使用

RUN pip install --no-cache-dir -r requirements.txt安装所需的Python依赖,在这个例子中是根据requirements.txt里的依赖进行安装。 - 使用

COPY . .复制当前目录下的所有文件到工作目录。 - 使用

ENV PORT=8000设置一个名为PORT的环境变量,并将其值设为8000。 - 使用

EXPOSE $PORT暴露容器监听的端口,这里是8000。 - 使用

CMD ["python", "app.py"]在容器运行时执行命令,这里是运行app.py文件。

该示例中的Dockerfile指定了构建一个基于Python的Web应用程序的镜像。它首先设置了一个适合的基础镜像,然后将应用程序的依赖文件安装到镜像中。接着,复制应用程序的源代码到镜像中,并设置了一个环境变量和暴露端口。最后,在容器运行时,指定了运行应用程序的命令。

B. 使用多阶段构建和构建参数的案例分析

假设我们有一个包含前端和后端的Web应用程序,需要对前端代码进行构建和编译,并且使用不同的构建参数来生成最终的镜像。下面是一个使用多阶段构建和构建参数的案例:

# 构建前端代码的阶段

FROM node:14 AS frontend-builder

ARG API_URL

WORKDIR /app

COPY frontend/package.json .

COPY frontend/package-lock.json .

RUN npm ci

COPY frontend .

RUN npm run build

# 构建后端代码的阶段

FROM python:3.9-slim AS backend-builder

WORKDIR /app

COPY backend/requirements.txt .

RUN pip install --no-cache-dir -r requirements.txt

COPY backend .

# 构建最终的镜像

FROM python:3.9-slim

WORKDIR /app

COPY --from=frontend-builder /app/build /app/static

COPY --from=backend-builder /app .

ENV API_URL=$API_URL

EXPOSE 8000

CMD ["python", "app.py"]

解释:

- 使用多阶段构建,第一阶段使用

node:14作为基础镜像,构建前端代码。通过ARG API_URL定义一个构建参数,用于传递后端API的URL。 - 在前端构建阶段,首先设置工作目录并复制前端的依赖文件到镜像中。然后运行

npm ci安装前端依赖,将前端代码复制到镜像中,并运行npm run build进行前端代码的构建。 - 第二个阶段使用

python:3.9-slim作为基础镜像,构建后端代码。 - 在后端构建阶段,设置工作目录并复制后端的依赖文件到镜像中。然后运行

pip install安装后端依赖 - 接着,使用

COPY backend .复制后端代码到镜像中。 - 在最终的镜像构建阶段,使用

python:3.9-slim作为基础镜像。 - 设置工作目录并使用

COPY --from=frontend-builder /app/build /app/static将前端构建产物复制到镜像中的/app/static目录。 - 使用

COPY --from=backend-builder /app .将后端构建产物复制到镜像中的/app目录。 - 通过

ENV API_URL=$API_URL设置环境变量API_URL,该值可以从构建参数中获取。 - 使用

EXPOSE 8000暴露容器监听的端口。 - 最后,通过

CMD ["python", "app.py"]在容器运行时执行命令,即运行后端应用程序。

Dockerfile使用了多阶段构建来分别构建前端和后端代码,并将构建产物复制到最终的镜像中。使用构建参数API_URL来传递后端API的URL,在每个阶段将构建参数传递到相应的环境变量中。这个例子展示了如何使用多阶段构建和构建参数来灵活构建具有不同配置的镜像。

总结

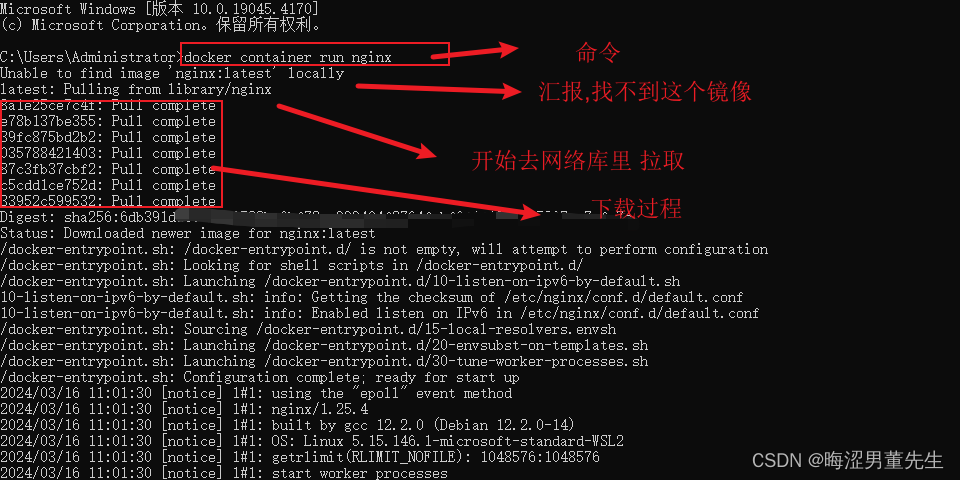

了解Docker镜像的获取方式,包括从公共镜像仓库和私有镜像仓库获取镜像的过程。

- 首先,从公共镜像仓库拉取镜像是最常见的方式之一。文章介绍了公共镜像仓库的概念和常见选项,如Docker Hub、GCR(Google Container Registry)等。我学习了使用docker pull命令拉取公共镜像的步骤,包括指定镜像名称和标签、等待下载完成等。此外,文章还提供了一些常见的公共镜像仓库和镜像示例,让我对可以获取的镜像有了更具体的了解。

- 其次,从私有镜像仓库拉取镜像是在特定情况下需要的选择。文章解释了私有镜像仓库的概念和优势,如保护代码和数据的安全性、满足合规性要求等。我了解到搭建私有镜像仓库的步骤和工具,如Docker Registry和Harbor等。这些工具可以帮助我们自己搭建镜像仓库,以便在组织内部进行镜像的分发和管理。

- 最后,文章详细介绍了如何使用docker pull命令从私有镜像仓库拉取镜像。这包括配置Docker客户端以连接到私有仓库、鉴权方式的设置等。我了解到通过使用正确的用户名、密码和仓库地址,我们可以轻松地访问并拉取需要的私有镜像。

总的来说,这篇文章对于镜像获取方式的全面了解。无论是从公共镜像仓库还是私有镜像仓库拉取镜像,每个过程都有专门的步骤和指令。通过深入学习这些知识,可以更加高效地获取和使用适合自己需求的镜像。对于开发者和运维人员来说,熟练掌握这些内容将对他们的工作带来很大的便利。