前言:

服务器作为承载公司业务及内部运转的底层平台,其稳定、安全地运行是公司的正常发展的前提保障。由于主机上运行着各种各样的业务,会存在着各类漏洞及安全问题。攻击者以此为目标,通过对服务器的攻击来获利,给公司发展造成严重的危害和损失。

因此,保证核心主机上关键业务的安全和高可靠性变得尤为重要,对于主机操作系统层面的安全问题(包含漏洞及高危配置项)急需解决。

有关主机安全卫士的法律法规及要求

一、《信息安全技术 网络安全等级保护基本要求》

安全计算环境-身份鉴别:

1.应对登录的用户进行身份标识和鉴别,身份标识具有唯一性,身份鉴别信息具有复杂度要求并定期更换;

2.应具有登录失败处理功能,应配置并启用结束会话、限制非法登录次数和当登录连接超时自动退出等相关措施;

安全计算环境-入侵防范:

1.应遵循最小安装的原则,仅安装需要的组件和应用主机加固程序;

2.应关闭不需要的系统服务、默认共享和高危端口;

工业控制系统扩展要求:

应关闭或拆除控制设备的软盘驱动、光盘驱动、USB接口、串行口或多余网口等,确需保留的应通过相关的外设管理技术措施实施严格的监控管理。

二、《工业控制系统信息安全防护指南》:

安全软件选择与管理:在工业主机上采用经过离线环境中充分验证测试的防病毒软件或应用程序白名单软件,只允许经过工业企业自身授权和安全评估的软件运行。

主机加固:生产控制大区主机操作系统应当进行安全加固。加固方式包括:安全配置、安全补丁、采用专用软件强化操作系统访问控制能力、以及配置安全的应用程序。关键控制系统软件升级、补丁安装前要请专业技术机构进行安全评估和验证。

工业控制系统安全防护内容和要求:

1.所有工业控制系统的过程监控设备操作系统应采用最小化系统安装原则,只安装与自身业务相关的操作系统组件及应用软件。

2.企业应加强USB端口管理,限制光驱使用,关闭或限制使用交换机、路由器等网络设备的不必要功能、端口、协议和服务。

为什么选择德迅卫士

在工控主机安全卫士这类产品问世前,针对工控系统主机普遍采用的安全防护手段就是安装防病毒软件,来阻止机器上的恶意软件运行和传播。常见于国外的工业自动化厂商,在自家控制系统出厂时就搭配了防病毒软件一同交付。但毫无疑问的是,这些防病毒软件的病毒库会在交付到用户现场的那一刻就很难再更新了。

说到底,防病毒软件是一种基于黑名单的查杀方式,“黑名单”是指“坏的”、“不被允许的”,即只有在恶意软件被加入黑名单时才会被阻止运行,黑名单之外的软件和行为被认为都是正常、可信的。

但是,防病毒软件的特征库更新是必然晚于恶意软件的发现的,具有天然的滞后性,并不能对付未知的、新的恶意程序的攻击,如0Day攻击,APT攻击等。并且其对来自操作人员的行为攻击完全无能为力。

不同于用于IT网络中使用的PC环境,工业主机有其独特的特点:

1.网络封闭

工业主机直接的接入企业的工业控制网络,很少能连接到互联网,在规避了大量接入外网风险的同时,也使系统管理员放松了应对网络攻击的警惕。

2.信息资产价值更大

工业主机存储的信息包含大量企业的流程、工艺、运行记录等机密数据,相较办公数据其价值更大,一旦丢失泄露对企业造成的风险、危害也更大。

3.使用的软件和协议有其专业性

工程师站和操作员站其运行的是专业的DCS、SCADA系统软件如WinCC等,可以实时监控系统运行的状态并及时调整其运行,下层连接的PLC、阀门、仪表等设备运行的是ModBus、OPC、IEC101/104等工控专业协议,传统防病毒软件、终端管理软件对其行为分析完全无能为力。

4.移动存储介质使用风险更大

工业主机由于其封闭性,更普遍使用U盘、移动硬盘等移动存储设备传递数据,但是由于系统漏洞多、升级慢,其遭受攻击的可能性更大,如Stuxnet震网病毒即通过此种途径传播,一旦病毒入侵,就会在内网迅速复制传播,感染整个网络。

基于上述工业主机独有的一些特点,德迅卫士应运而生。

德迅卫士采用自适应安全架构,有效解决传统专注防御手段的被动处境,为系统添加强大的实时监控和响应能力,帮助企业有效预测风险,精准感知威胁,提升响应效率,保障企业安全的最后一公里。

德迅卫士的产品体系

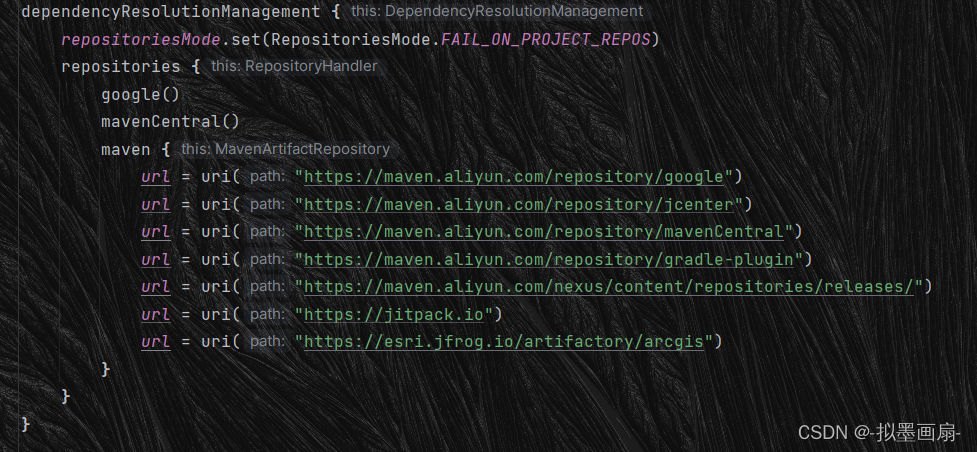

体系一:资产清点

可自动识别系统内部资产情况,并与风险和入侵事件自动关联,提供灵活高效的回溯能力。

(细粒度梳理关键资产、业务应用自动识别、良好的扩展能力、与风险和入侵全面关联)

体系二:风险发现

可主动、精准发现系统存在的安全风险,提供持续的风险监测和分析能力。

(持续安全监控和分析、多种应用/系统风险、强大的漏洞库匹配、专业具体的修复建议)

体系三: 入侵检测

可实时发现入侵事件,提供快速防御和响应能力

(全方位攻击监控、高实时入侵告警、可视化深度分析、多样化处理方式)

体系四:合规基线

构建了由国内信息安全等级保护要求和CIS组成的基准要求,帮助用户快速进行企业内部风险自测,发现问题并及时修复。

(支持等保/CIS等多重标准、自动识别需检查的基线、一键任务化检测、企业自定义基线检查)

体系五:病毒查杀

结合多个病毒检测引擎,能够实时准确发现主机上的病毒进程,并提供多角度分析结果,以及相应的病毒处理能力。

(多引擎病毒检测、实时监控告警、主动病毒阻断、沙箱验证修复)

体系六:远程防护

远程防护用于对远程桌面登录进行防护,防止非法登录。支持多重防护规则,增强远程桌面安全。

(微信认证登录、手机验证码登录、二级密码登录、区域所在地登录)

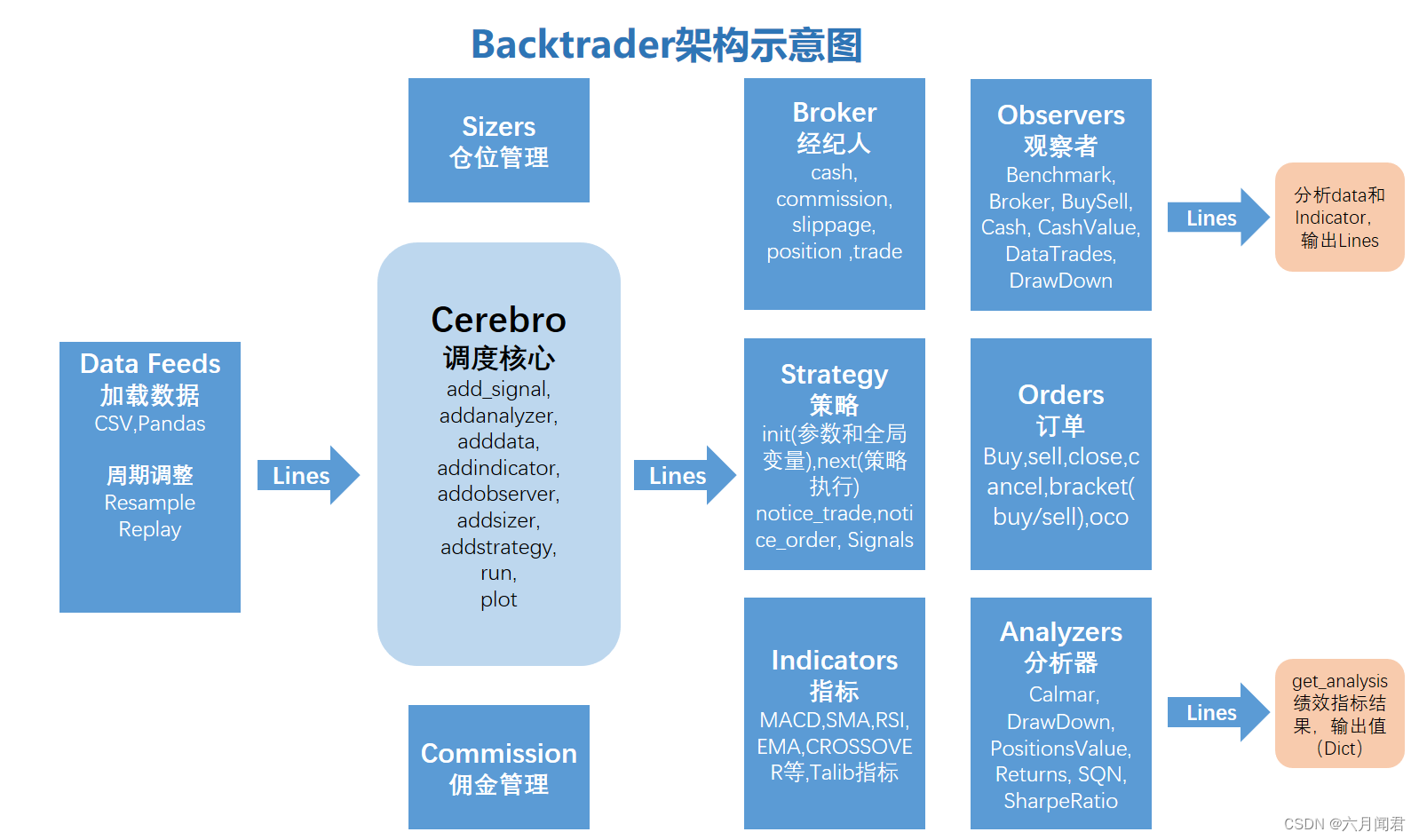

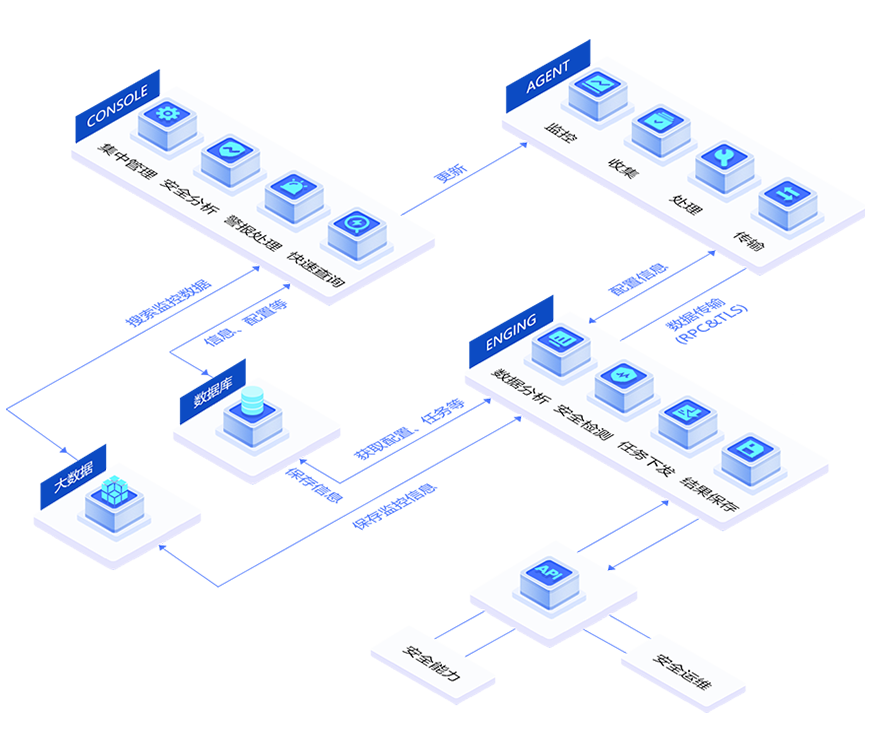

核心架构

Agent - 主机探针

Agent只需要一条命令就能在主机上完成安装,且自动适配各种物理机、虚拟机和云环境,运行稳定、消耗低,能够持续收集主机进程、端口和账号信息,并实时监控进程、网络连接等行为,还能与Server端通信,执行其下发的任务,主动发现主机问题。

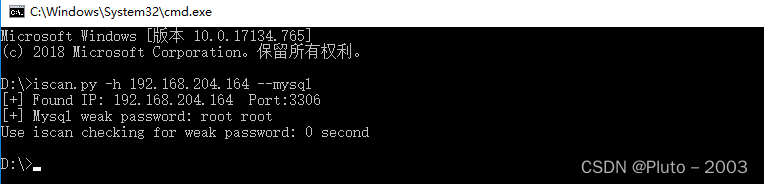

Engine - 安全引擎

Server作为核心平台的信息处理中枢,支持横向扩展分布式部署,能够持续分析检测从各个Agent上接收到的信息和行为并进行保存,可从各个维度的信息中发现漏洞、弱密码等安全风险和Webshell写入行为、异常登录行为、异常网络连接行为、异常命令调用等异常行为,从而实现对入侵行为实时预警。

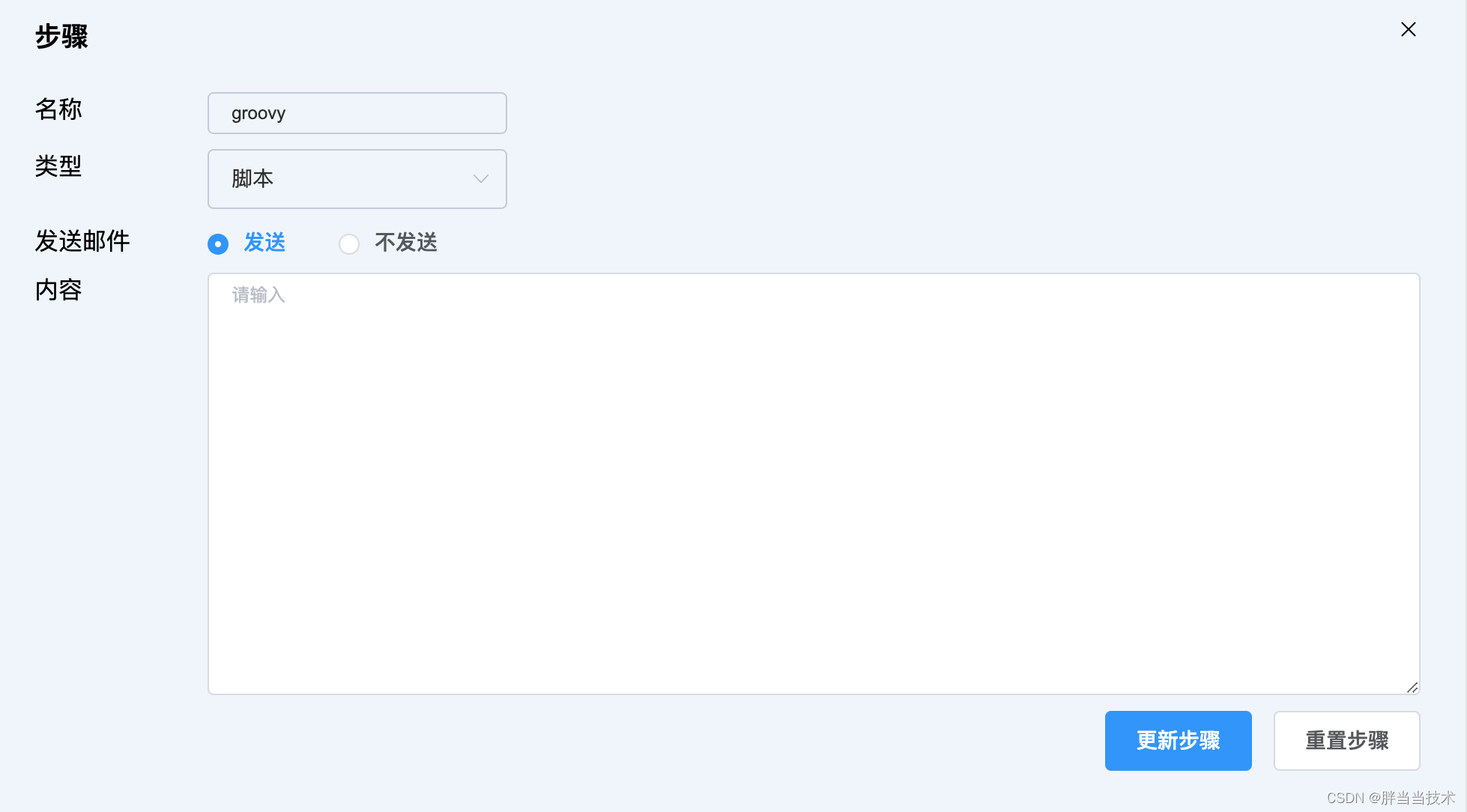

Console - 控制中心

以Web控制台的形式和用户交互,清晰展示各项安全监测和分析结果,并对重大威胁进行实时告警,帮助用户更好更快地处理问题,提供集中管理的安全工具,方便用户进行系统配置和管理、安全响应等相关操作。

Agent 运行保障

安全

对Agent进行加壳防护,防止被篡改,采用加密传输与服务端通信,保证数据安全。

稳定

通过6,000,000+台服务器的运行实践,稳定性高达99.9999%;2分钟内离线自动重启机制,保障系统始终处于被监测状态。

消耗低

正常的系统负载情况下,CPU占用率<1%,内存占用<40M,消耗极低。在系统负载过高时,Agent会主动降级运行(CPU占用率<1%),严格限制对系统资源的占用,确保业务系统正常运行。

结语:

主机安全卫士默默运行于工业主机身后,一旦遭遇攻击或入侵,能利用自身各种招式抵挡风险。在刀光剑影的工业信息安全江湖里,这样小小的一枚“暗器“,不惹人注目,却有着十足的杀伤力。集各种招式于一身的工业主机安全卫士,的确是保护工业主机安全的利器。