1. 在Windows下抓包

连接雷达并抓包

首先,需要使用Windows下的雷达抓包工具,网上有很多这样的工具,比如 wireshark ,这里不做过多的赘述。

这里举例抓到雷达设备端IP是192.168.4.201,而假设电脑端的IP是192.168.4.200,我们继续下面的设置。

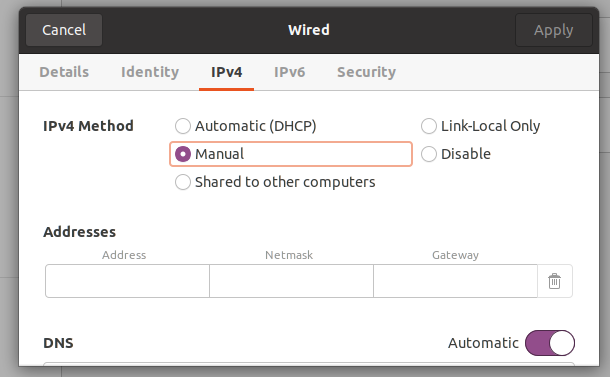

改变电脑端的IP

为了确保顺利连接,需要修改电脑端的IP地址,如下图所示:

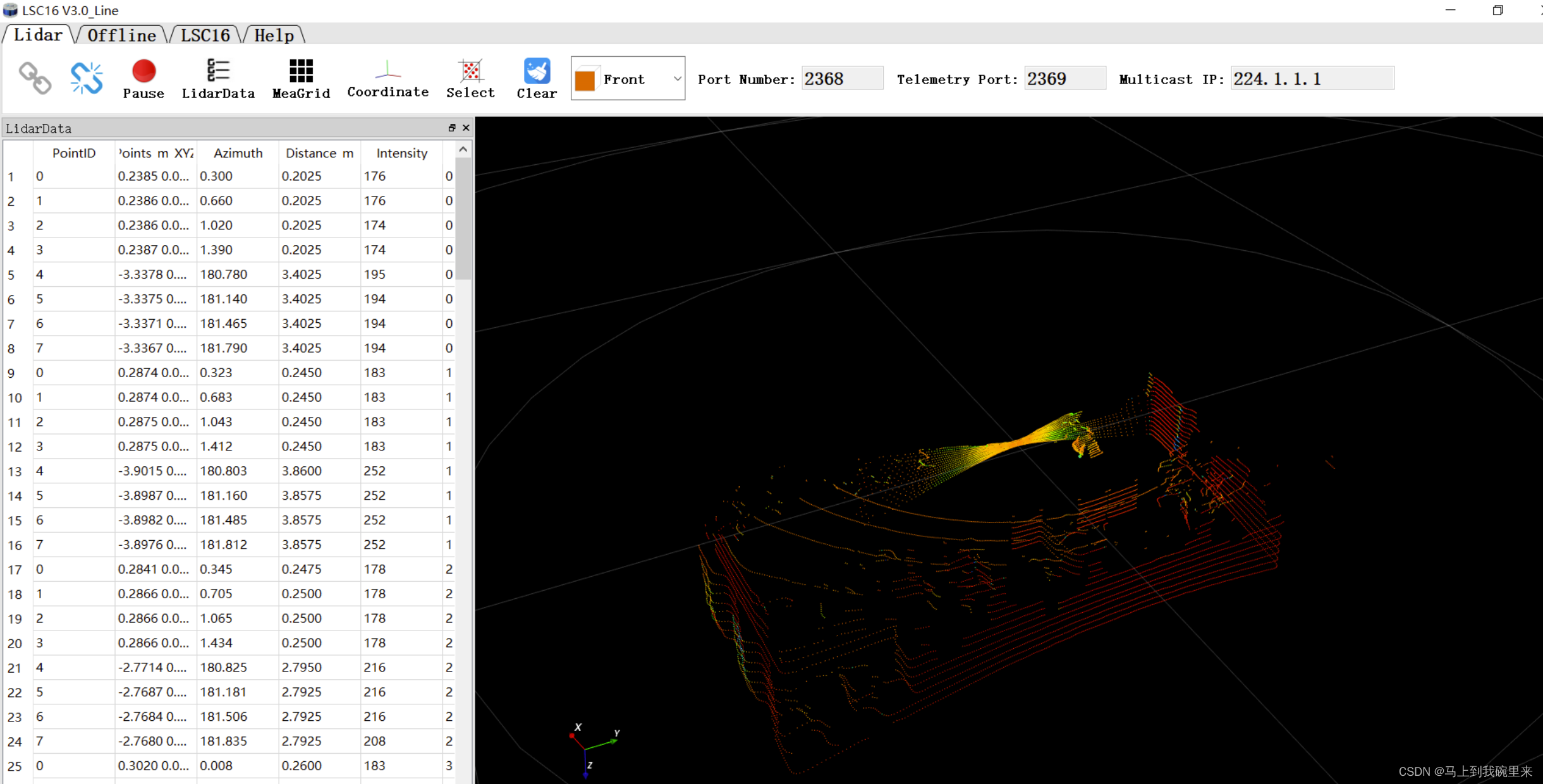

打开上位机

使用镭神官方上位机作为示例:

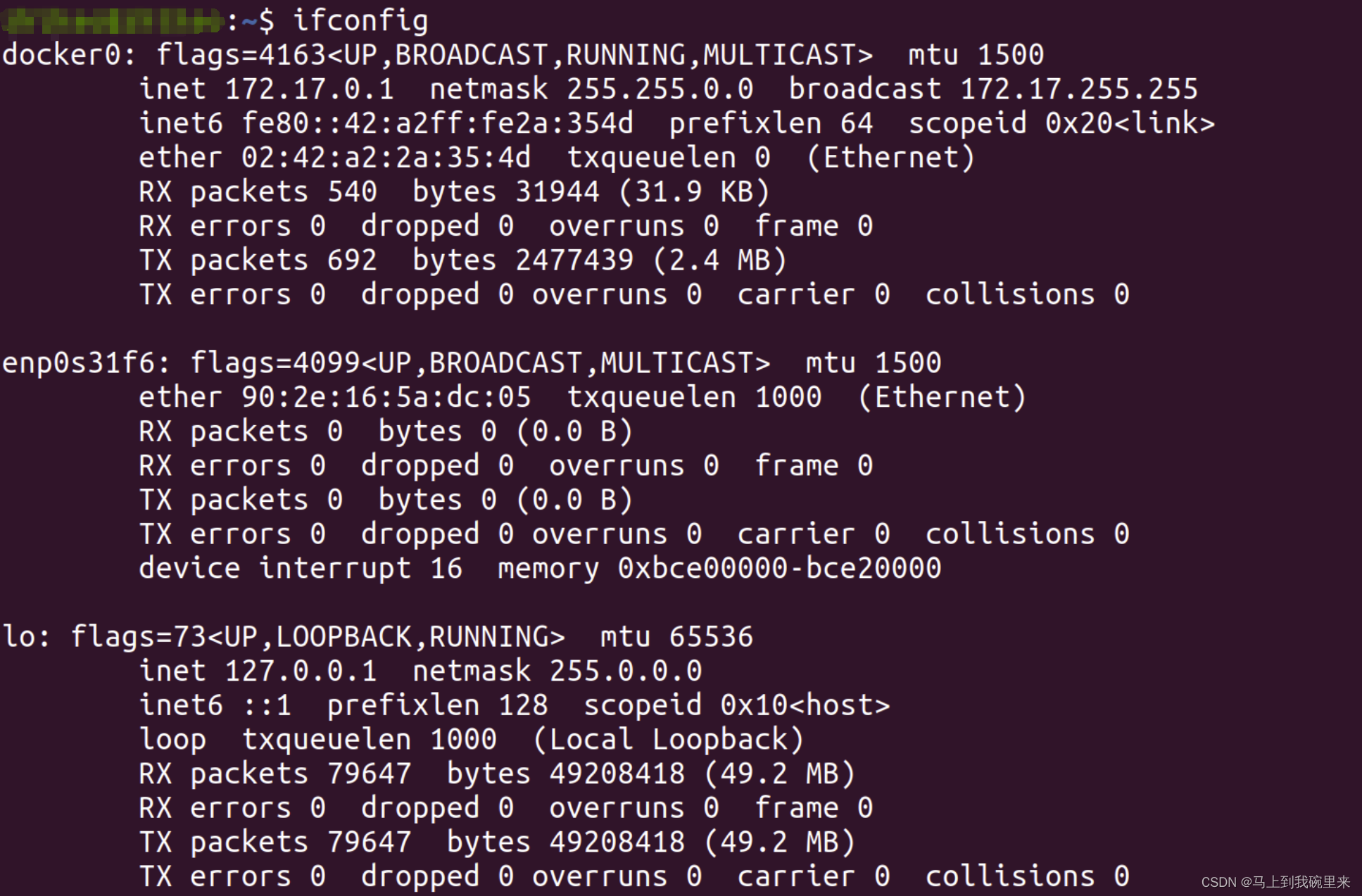

2. 在Ubuntu下获取IP

使用ifconfig获取MAC地址

首先,通过ifconfig命令获取MAC地址,如下所示:

在这个例子中,MAC地址是enp0s31f6。

下载arp-scan工具

使用以下命令安装arp-scan工具:

sudo apt install arp-scan

arp-scan是Kali Linux自带的一款ARP扫描工具,用于获取目标设备的MAC地址和IP地址。

使用命令扫描IP地址

使用以下命令扫描IP地址,其中这里是以enp0s31f6为例,enp0s31f6是上一步获取的MAC地址:

sudo arp-scan -I enp0s31f6 --localent

没有其他问题的情况下,你就能得到相应的IP地址,并且可以通过ping命令确认其可达性。

3. 对于arp-scan的一点补充

使用 arp-scan 工具可以很方便地扫描局域网中的设备,并获取它们的IP地址和MAC地址。以下是在Ubuntu下使用 arp-scan 的一点补充:

1. 安装 arp-scan

打开终端并运行以下命令以安装 arp-scan:

sudo apt-get update

sudo apt-get install arp-scan

2. 扫描设备

运行以下命令来扫描局域网上的设备,替换 your_network_interface 为你的网络接口(可以使用 ifconfig 命令查看):

sudo arp-scan -l -I your_network_interface

该命令将列出局域网上所有可见的设备,并显示它们的IP地址和MAC地址。

3. 定向扫描

如果你知道目标设备的MAC地址,你可以直接针对该设备进行扫描。替换 target_mac_address 为目标设备的MAC地址:

sudo arp-scan --localnet | grep target_mac_address

4. 扫描特定IP范围

你还可以扫描特定的IP地址范围。例如,如果你想扫描从 192.168.1.1 到 192.168.1.10 的IP地址:

sudo arp-scan 192.168.1.1-192.168.1.10

注意事项:

需要管理员权限:

arp-scan需要以管理员权限运行,因此在命令前加上sudo。网络接口: 确保使用正确的网络接口,可以通过

ifconfig或ip a命令来查看系统上的网络接口。可能需要安装: 如果系统中没有安装

arp-scan,可能需要使用包管理器(如apt)来安装。注意隐私: 扫描局域网上的设备可能会涉及到隐私问题,请确保你有权利执行此类操作。

请根据具体情况调整上述命令中的参数,以满足你的实际需求。

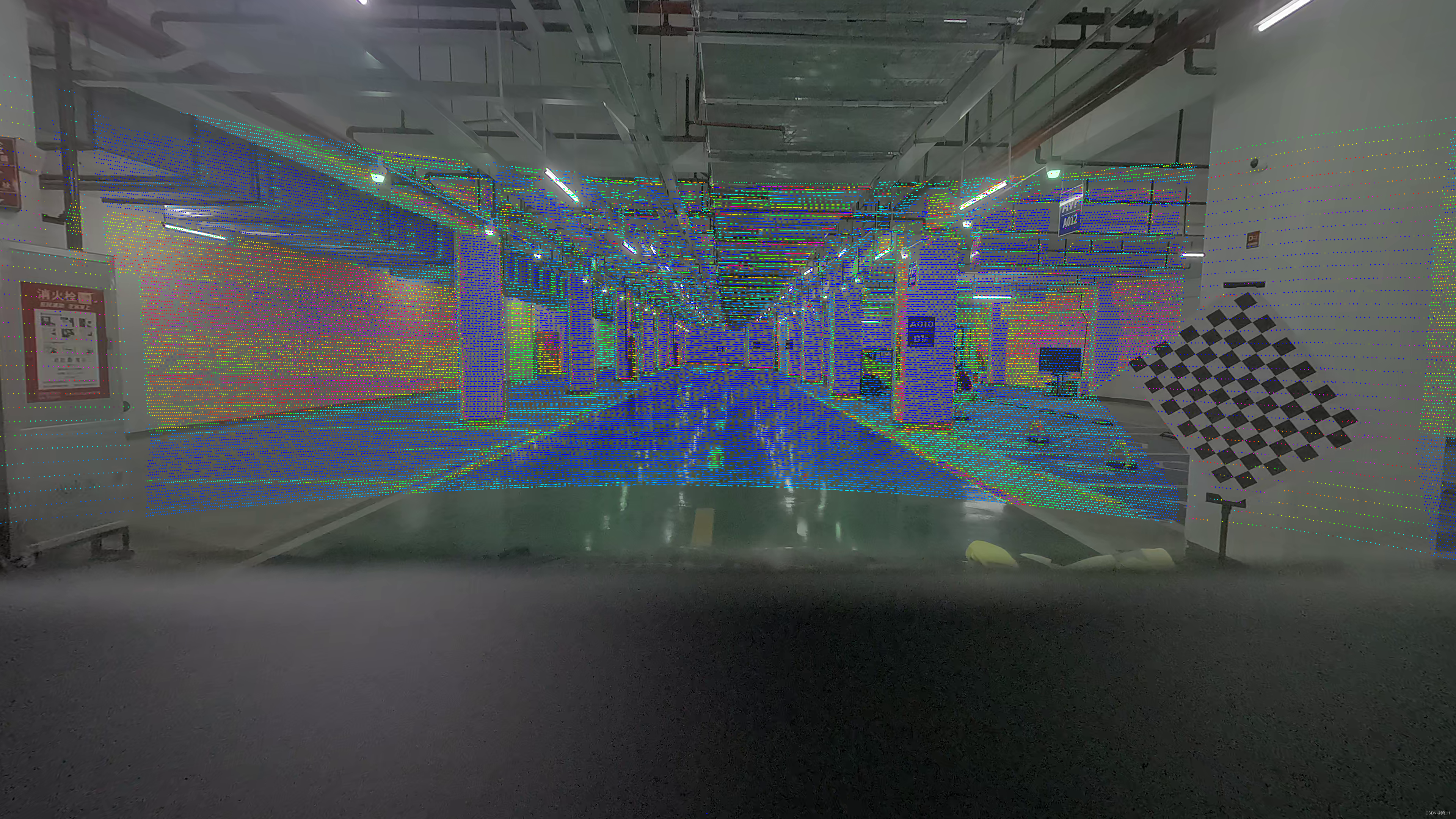

![<span style='color:red;'>激光</span><span style='color:red;'>雷达</span><span style='color:red;'>和</span>相机的联合<span style='color:red;'>标定</span>工具箱[cam_lidar_calibration]介绍](https://img-blog.csdnimg.cn/a419453dea5c47188b59fab199402c3b.png?x-oss-process=image/watermark,type_d3F5LXplbmhlaQ,shadow_50,text_Q1NETiBA5pif5YWJ5oqA5pyv5Lq6,size_20,color_FFFFFF,t_70,g_se,x_16#pic_center)