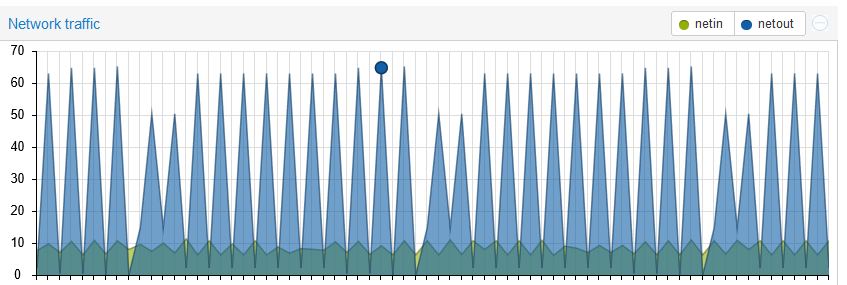

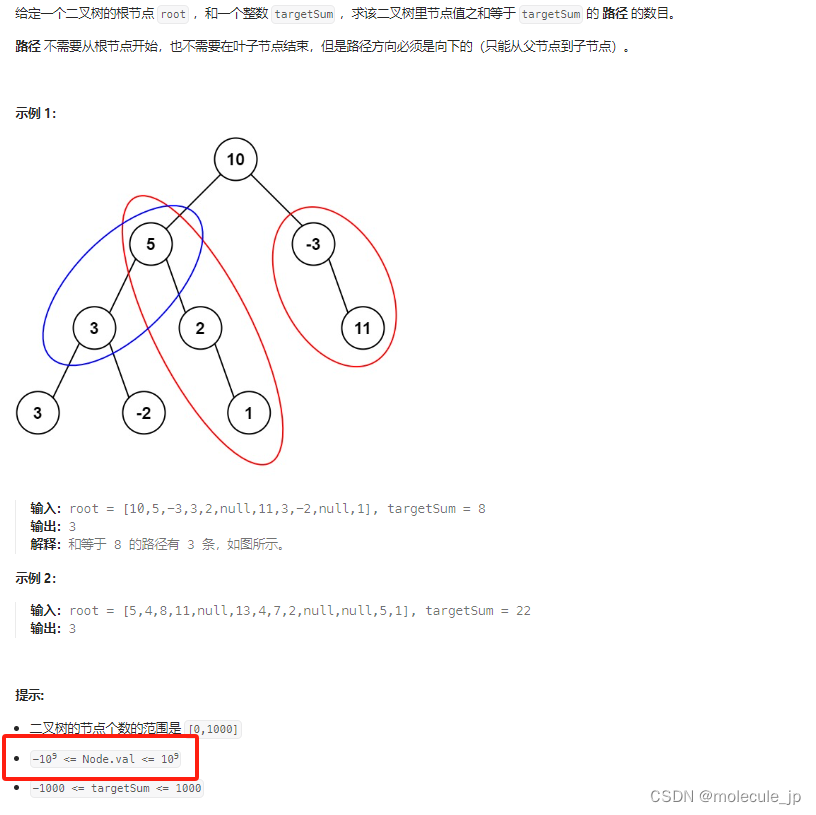

经XXX用户单位反应内网10.81.7.25主机频繁访问恶意挖矿域名xmrig.com,如下图所示;

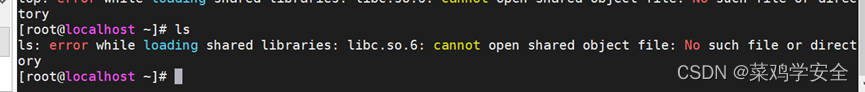

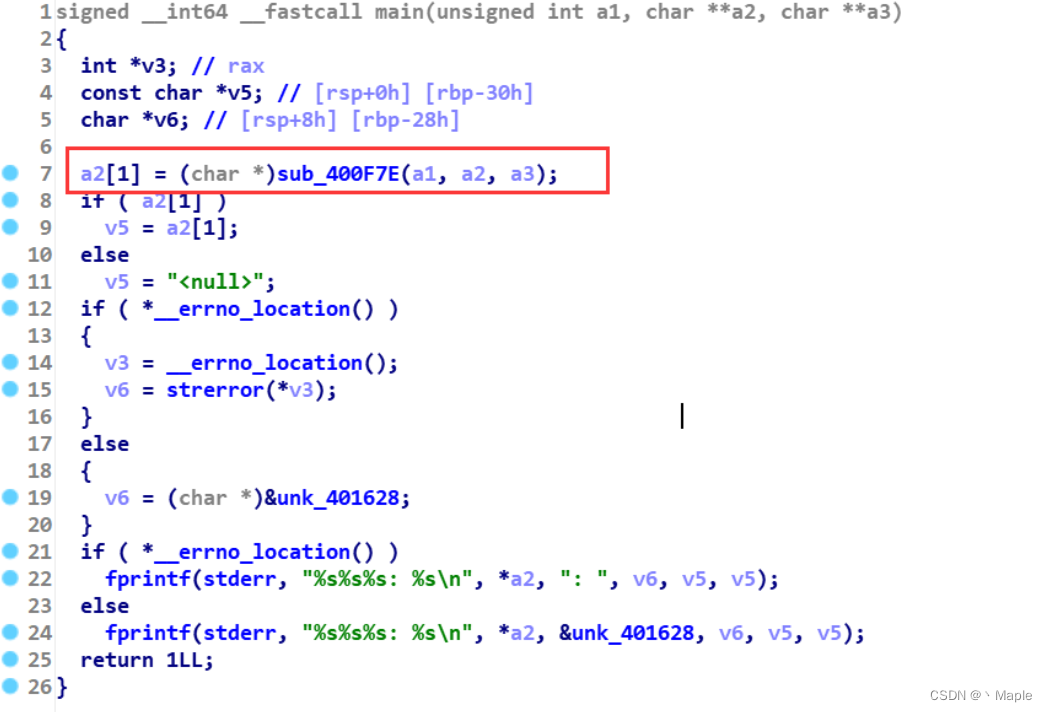

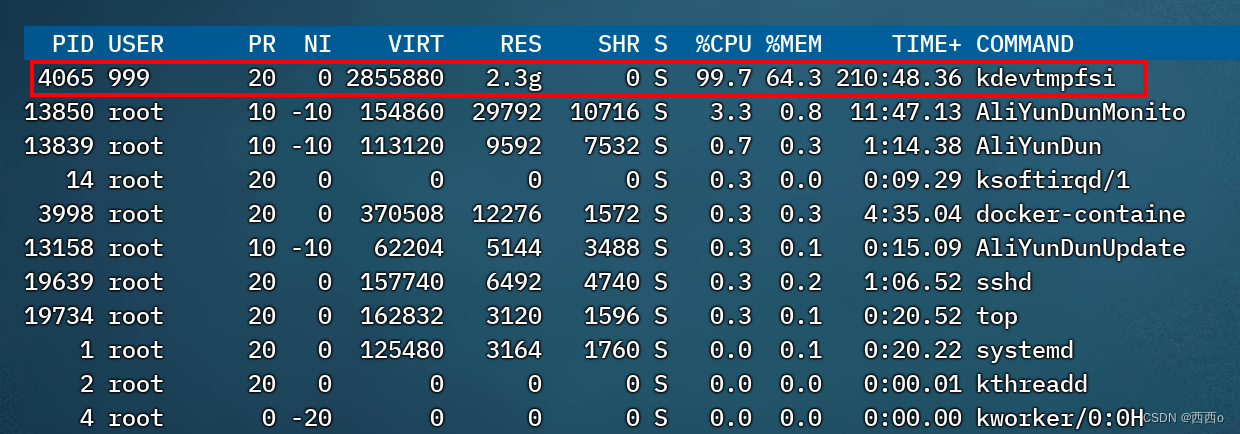

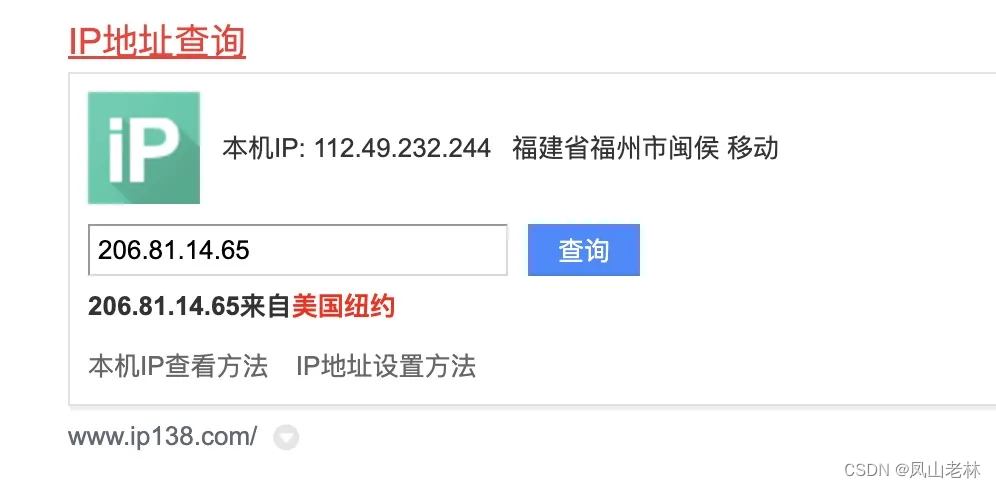

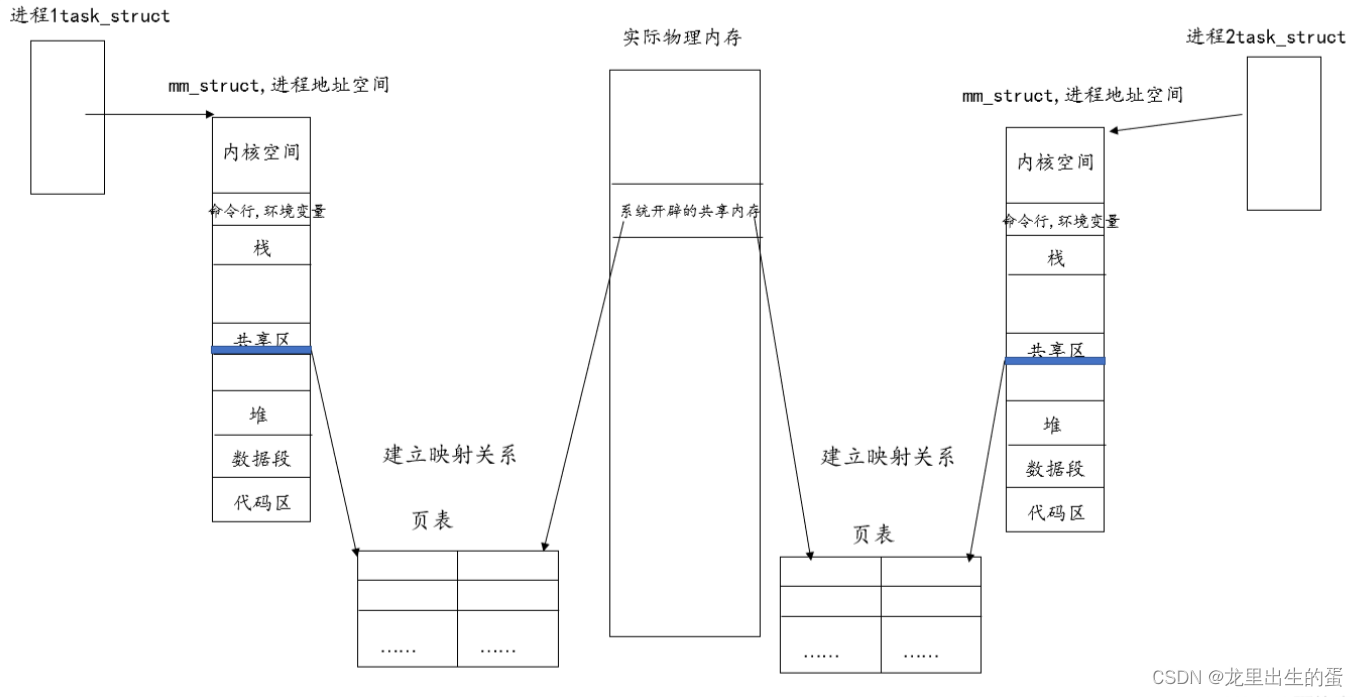

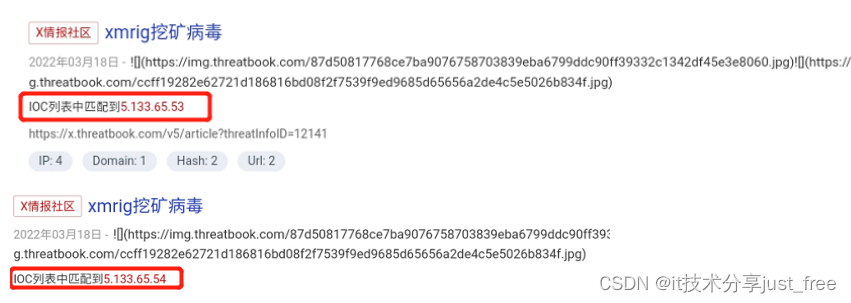

使用命令netstat -antupl通过查询主机的网络连接并将目标IP使用微步社区查询情报,发现存在访问境外恶意地址的进程warmup 进程ID为7826,如下图所示:

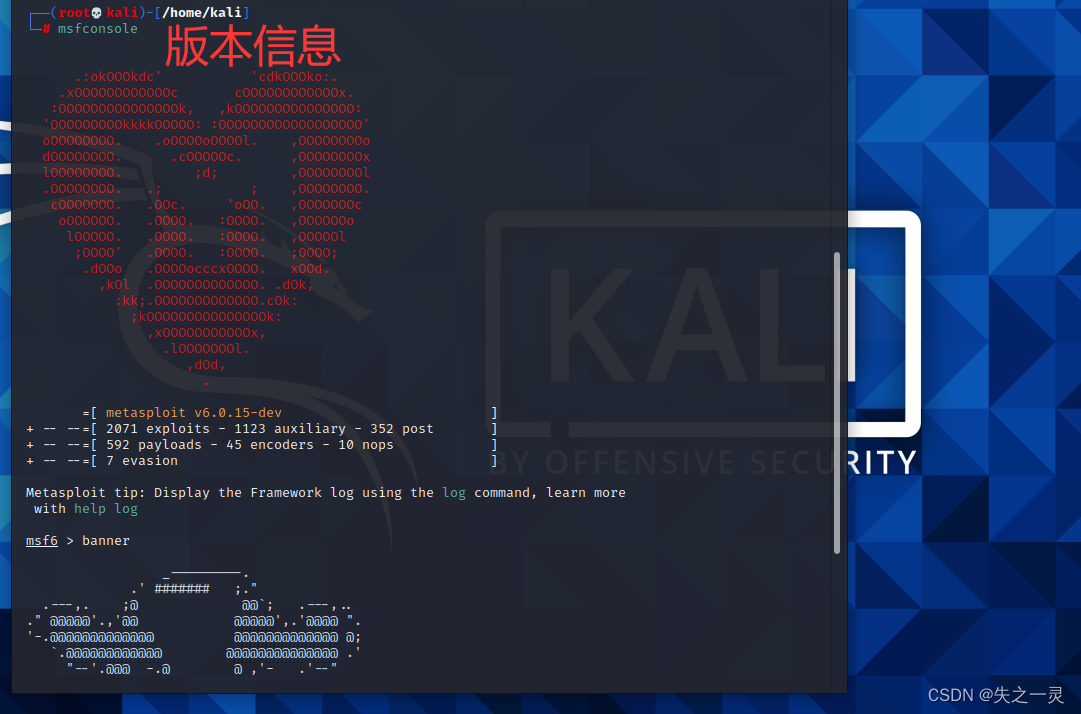

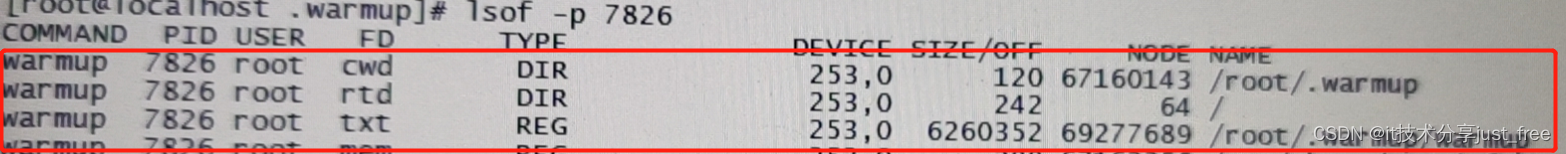

使用lsof -p 7826命令查看恶意进程warmup ID 7826,定位了恶意程序的目录/root/.warmup/,如下图所示:

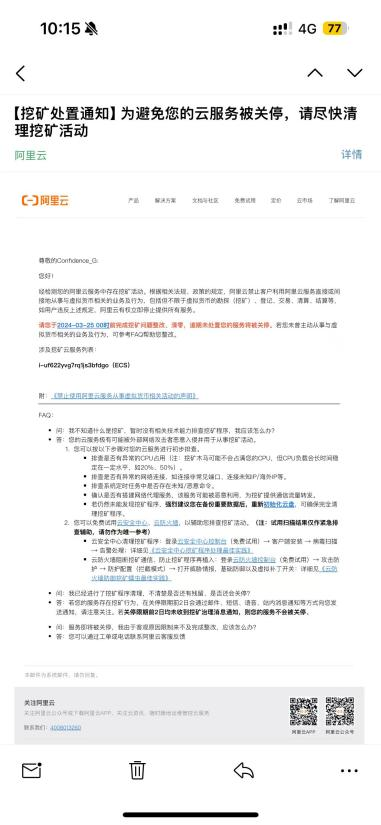

处置建议:

- 删除/root/.warmup/下所有文件。

- 在/etc/hosts文件中将 *.xmrig.com 解析为127.0.0.1,防止服务器再次解析恶意域名。

- 由于服务器root账户为弱口令,故建议更改密码为8位字符以上含大小写字母特殊字符数字的强密码。