等保二级和三级定级标准有什么区别?定级原则和方法介绍

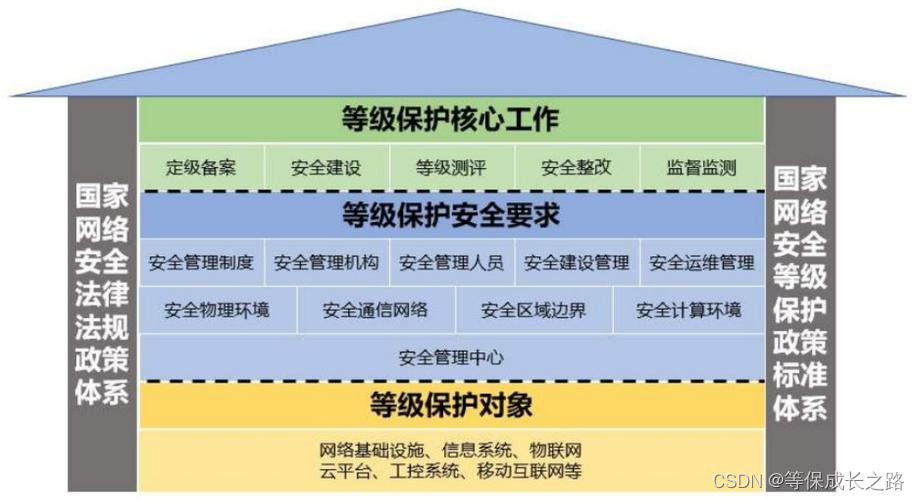

网络安全等级保护,简称等保,是我国为了保障信息系统的安全运行,防止信息泄露、篡改、破坏等威胁,制定的一套信息安全管理制度。根据《信息安全技术网络安全等级保护基本要求》(GB/T22239-2020),信息系统的安全保护等级分为五级,从一级到五级,等级越高,安全要求越严格。本文将重点介绍二级和三级的定级标准、原则和方法,帮助读者了解如何根据自身的业务特点和风险状况,合理地确定信息系统的安全保护等级。

二级和三级的定级标准

二级和三级的定级标准主要由两个方面决定:受侵害的客体和对客体的侵害程度。受侵害的客体是指信息系统受到破坏后所影响或损害的对象,包括国家安全、社会秩序、公共利益以及公民、法人和其他组织的合法权益。对客体的侵害程度是指信息系统受到破坏后对客体造成损害的严重程度,分为一般损害、严重损害和特别严重损害。

根据《信息安全技术网络安全等级保护定级指南》(GA/T1389-2017),二级和三级的定级标准如下:

二级:信息系统受到破坏后,会对公民、法人和其他组织的合法权益产生严重损害,或者对社会秩序和公共利益造成损害,但不损害国家安全。

三级:信息系统受到破坏后,会对公民、法人和其他组织的合法权益产生特别严重损害,或者对社会秩序和公共利益造成严重损害,或者对国家安全造成损害。

从上述标准可以看出,二级和三级的区别主要在于对客体的侵害程度不同。如果信息系统受到破坏后会对国家安全造成损害,或者会对其他客体造成特别严重损害,则应确定为三级;如果不涉及国家安全,并且只会对其他客体造成一般或严重损害,则应确定为二级。

定级原则和方法

确定信息系统的安全保护等级时,应遵循以下原则:

客观性原则:应根据信息系统在国家安全、经济建设、社会生活中的重要程度,以及一旦遭到破坏、丧失功能或者数据被篡改、泄露、丢失、损毁后,对国家安全社会秩序、公共利益以及公民、法人和其他组织的合法权益的侵害程度等客观因素进行定级。

重点保护原则:应根据信息系统承载业务应用的重要性和敏感性进行划分,并将较大的信息系统划分为若干个较小的、可能具有不同安全保护等级的定级对象。作为定级对象的信息系统应具有唯一确定的安全责任单位、信息系统的基本要素、承载单一或相对独立的业务应用等特征。

动态调整原则:应根据信息系统的运行状况、业务变化、风险评估等情况,定期或不定期地对信息系统的安全保护等级进行复核和调整。如果信息系统的安全保护等级发生变化,应及时进行备案、建设整改、等级测评等后续工作。

确定信息系统的安全保护等级的一般方法如下:

确定作为定级对象的信息系统;

确定业务信息安全受到破坏时所侵害的客体;

根据不同的受侵害客体,从多个方面综合评定业务信息安全被破坏对客体的侵害程度;

等保二级和三级的区别

2023-12-13 12:36:03 42 阅读