2024年江苏省职业院校技能大赛 信息安全管理与评估 第二阶段教师组 (样卷)

项目竞赛样题

本文件为信息安全管理与评估项目竞赛-第二阶段样题,内容包括:网络安全事件响应、数字取证调查、应用程序安全。

本次比赛时间为180分钟。

介绍

GeekSec专注技能竞赛,包含网络建设与运维和信息安全管理与评估两大赛项,及各大CTF,基于两大赛项提供全面的系统性培训,拥有完整的培训体系。团队拥有国赛选手、大厂在职专家等专业人才担任讲师,培训效果显著,通过培训帮助各大院校备赛学生取得各省 国家级奖项,获各大院校一致好评。

竞赛有固定的开始和结束时间,参赛队伍必须决定如何有效的分配时间。请认真阅读以下指引!

(1)当竞赛结束,离开时请不要关机;

(2)所有配置应当在重启后有效;

(3)请不要修改实体机的配置和虚拟机本身的硬件设置。

所需的设备、机械、装置和材料

所有测试项目都可以由参赛选手根据基础设施列表中指定的设备和软件完成。

评分方案

本阶段总分数为300分。

项目和任务描述

随着网络和信息化水平的不断发展,网络安全事件也层出不穷,网络恶意代码传播、信息窃取、信息篡改、远程控制等各种网络攻击行为已严重威胁到信息系统的机密性、完整性和可用性。因此,对抗网络攻击,组织安全事件应急响应,采集电子证据等技术工作是网络安全防护的重要部分。现在,A集团已遭受来自不明组织的非法恶意攻击,您的团队需要帮助A集团追踪此网络攻击来源,分析恶意攻击攻击行为的证据线索,找出操作系统和应用程序中的漏洞或者恶意代码,帮助其巩固网络安全防线。

本模块主要分为以下几个部分:

● 网络安全事件响应

● 数字取证调查

● 应用程序安全

本部分的所有工作任务素材或环境均已放置在指定的计算机上,参赛选手完成后,填写在电脑桌面上“信息安全管理与评估竞赛-答题卷”中,竞赛结束时每组将答案整合到一份PDF文档提交。选手的电脑中已经安装好Office软件并提供必要的软件工具。 工作任务

第一部分 网络安全事件响应

任务 1:Unix 服务器应急响应(100 分)

A集团的Debian服务器被黑客入侵,该服务器的Web应用系统被上传恶意软件,系统文件被恶意软件破坏,您的团队需要帮助该公司追踪此网络攻击的来源,在服务器上进行全面的检查,包括日志信息、进程信息、系统文件、恶意文件等,从而分析黑客的攻击行为,发现系统中的漏洞,并对发现的漏洞进行修复。

本任务素材清单:Unix服务器虚拟机

注意:Server服务器的基本配置参见附录,若题目中未明确规

定,请使用默认配置。

请按要求完成该部分的工作任务。

1.请提交攻击者的IP地址,提交格式:flag{ip地址};

2.请提交攻击者使用的操作系统,提交格式:flag{系统名};

3.请提交攻击者进入网站后台的密码,提交格式:flag{密码};

4.请提交攻击者首次攻击成功的时间,提交格式flag{DD/MM/YY:hh:mm:ss};

5.请提交攻击者上传的恶意文件名(含路径);

6.请提交攻击者写入的恶意后门文件的连接密码。

第二部分 数字取证调查

任务 2 :通信数据分析取证(100 分)

注:题目所需文件在攻击机家目录需补全脚本目录下。

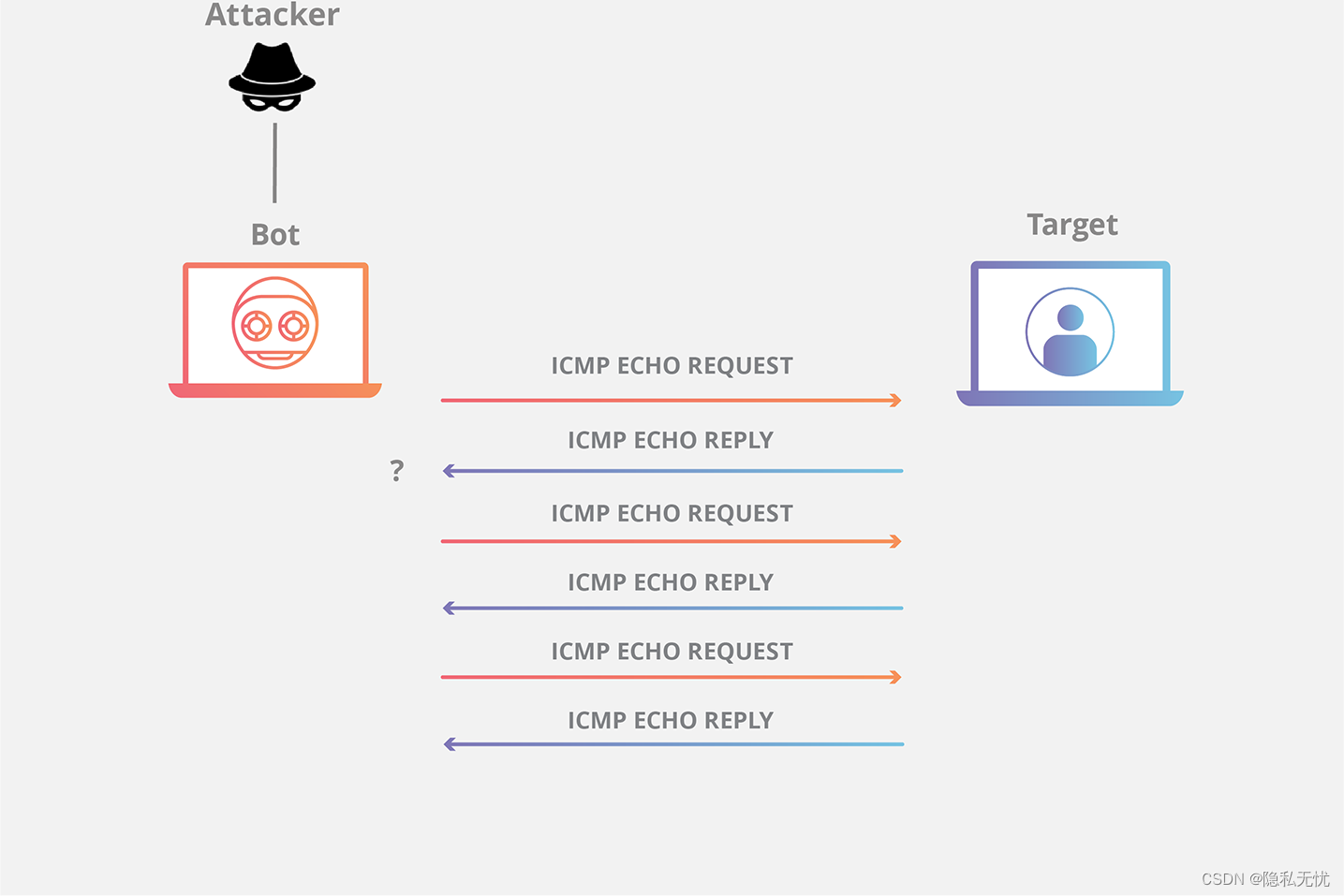

A集团的网络安全监控系统发现恶意份子正在实施高级可持续攻击(APT),并抓取了部分可疑流量包。请您根据捕捉到的流量包,搜寻出网络攻击线索,分解出隐藏的恶意程序,并分析恶意程序的行为。

请按要求完成该部分的工作任务。

请根据赛题环境及任务要求提交正确答案。

1.将受感染的Windows主机的IP地址、MAC地址和主机名作为flag提交,flag格式flag{xx,xx,xx};

2.分析数据,将受感染的Windows主机的Windows用户帐户名称作为flag提交,flag格flag{账户名};

3.根据已有信息,找到发送恶意软件的活动名称将其作为flag提交,flag格式为flag{*****};

4.根据已有信息,将感染Windows主机的最终恶意软件作为flag提交,flag格式为flag{****};

5.找到实际感染流量中使用的两个IP地址是什么,将其作为flag提交,flag格式为flag{xx,xx}。

第三部分 应用程序安全

任务 3:Linux 恶意程序分析(100 分)

A集团发现其发布的应用程序文件遭到非法篡改,您的团队需要协助A集团对该恶意程序样本进行逆向分析、对其攻击/破坏的行为进行调查取证。

本任务素材清单:Linux恶意程序

请按要求完成该部分的工作任务。

1.请提交恶意程序回传数据的url地址,提交格式:flag{******};

2. 请 指 出 恶 意 程 序 会 加 密 哪 些 类 型 的 文 件 , 提 交 格 式 :flag{******};

3.请指出恶意程序加密文件的算法,提交格式:flag{******};

4.请指出恶意程序创建的子进程名称,提交格式:flag{******}。