任务一:

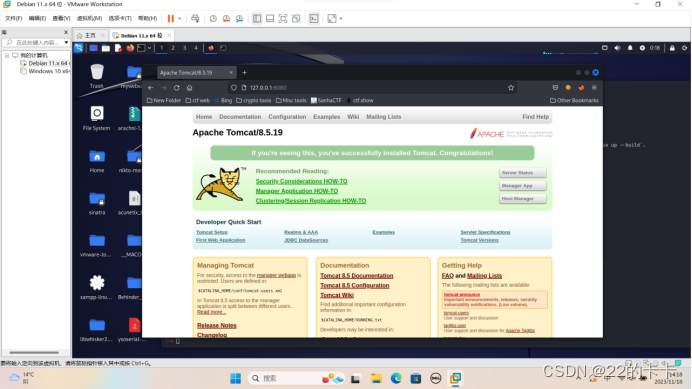

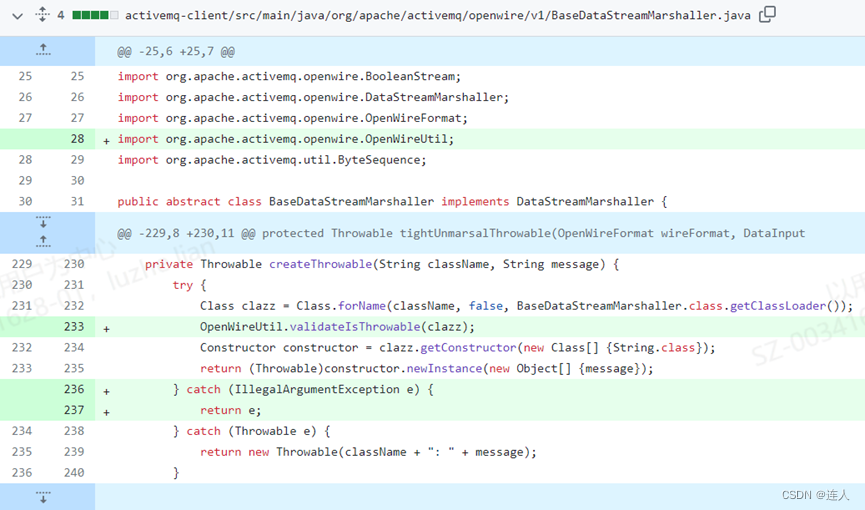

复现漏洞

任务二:

尝试利用SSRF漏洞,访问重庆邮电大学官网(http://www.cqupt.edu.cn)

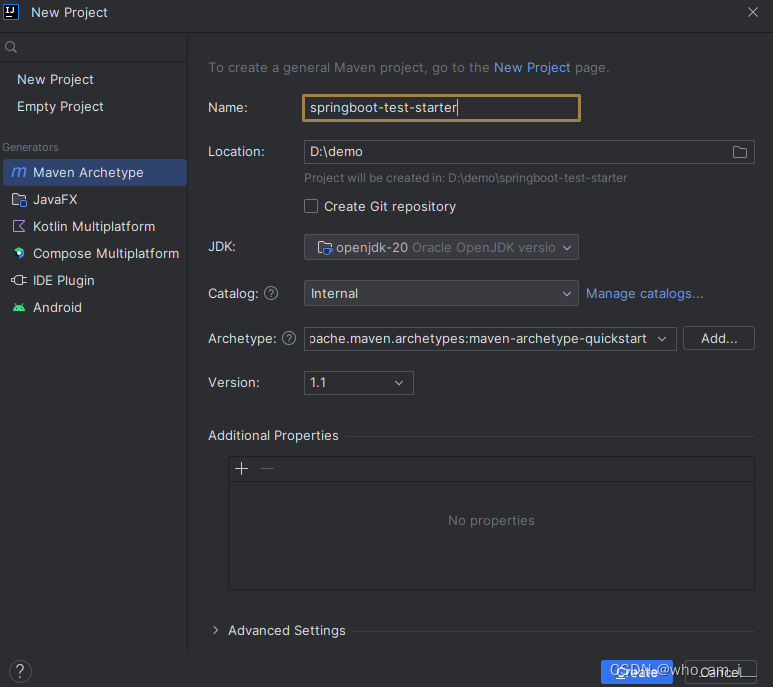

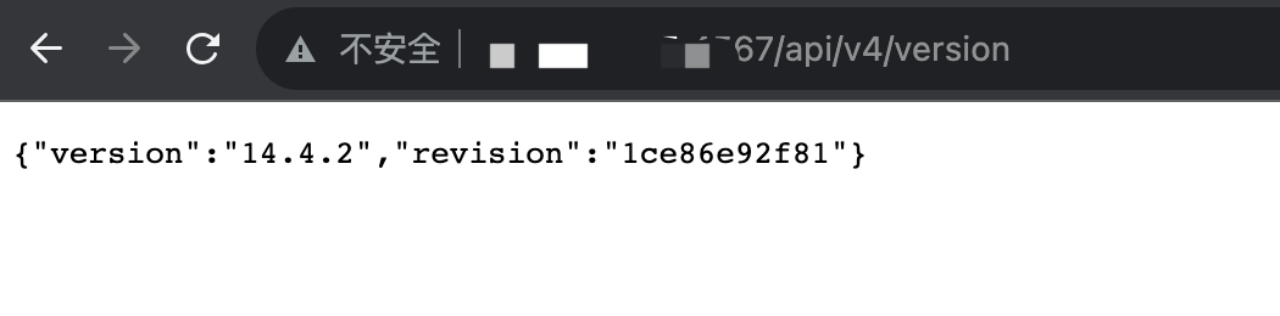

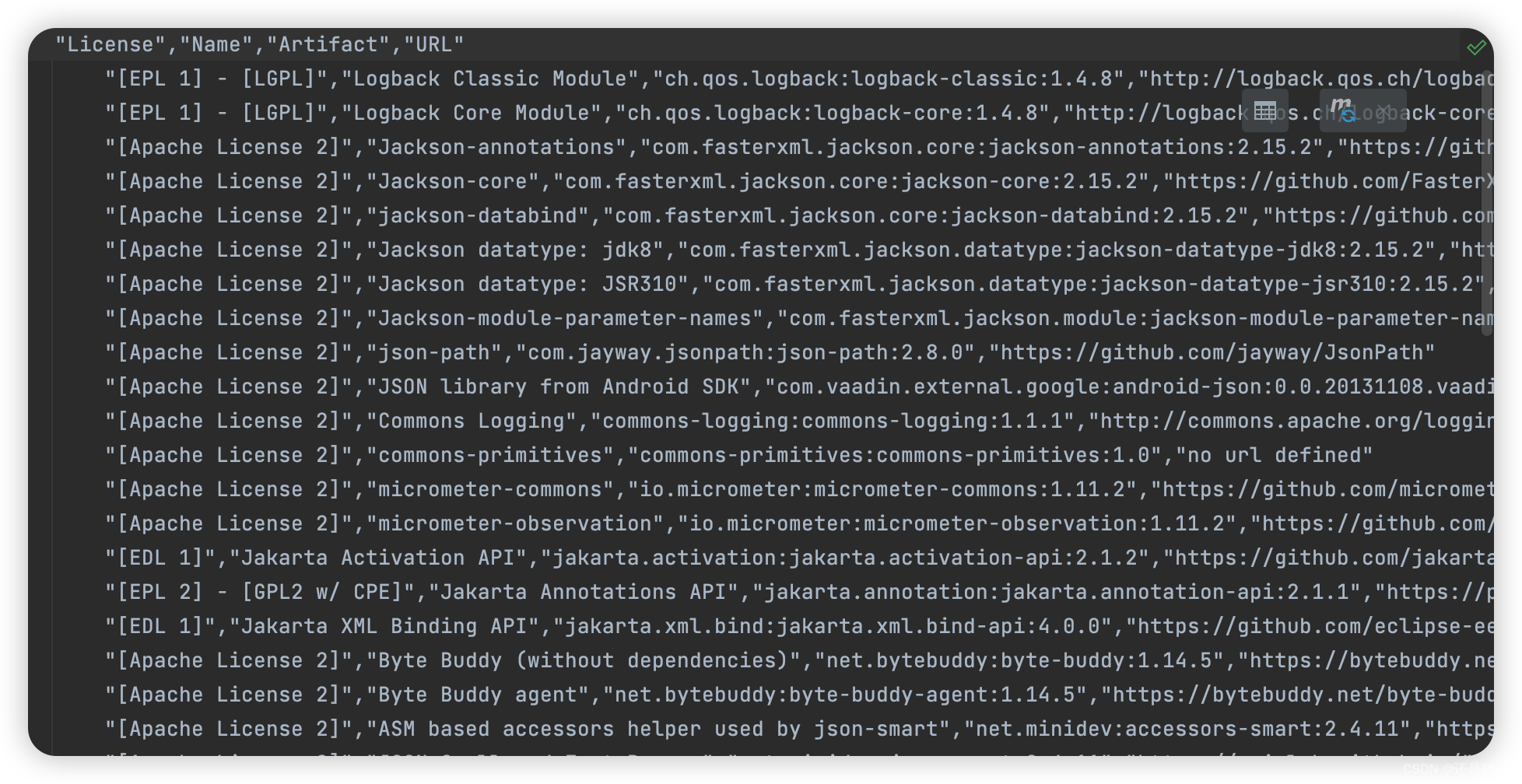

1.搭建环境

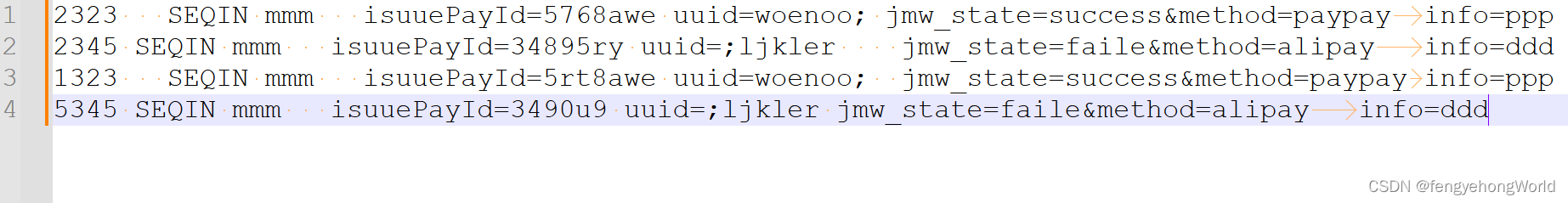

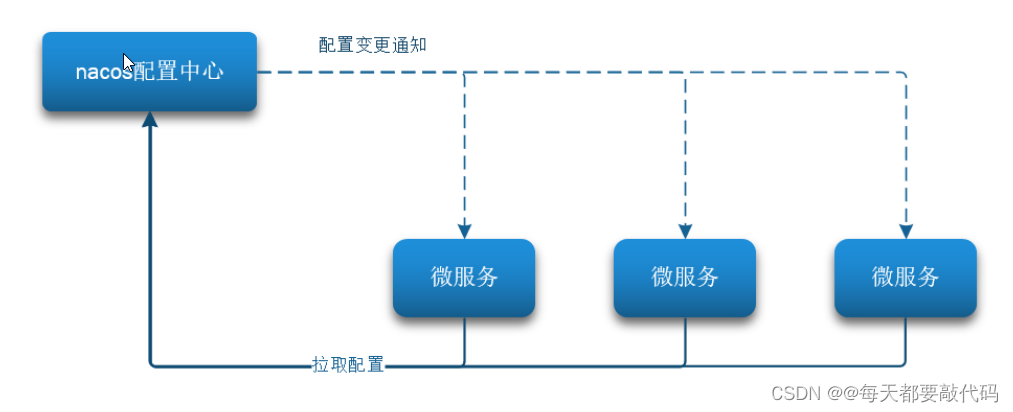

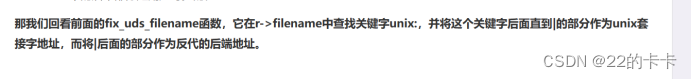

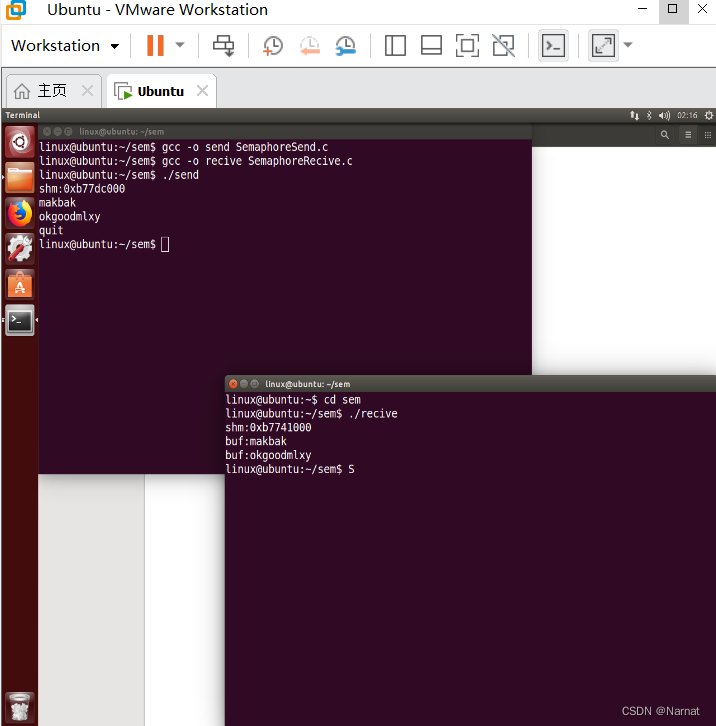

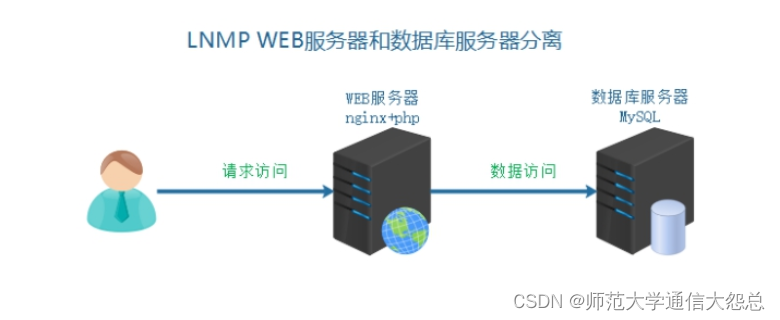

2.了解这个地方是httpd作为了一个反向代理服务器,也就是先是客户端发送请求给代理服务器,然后代理服务器再发送给真实的服务器。并且,了解了漏洞产生的原因.

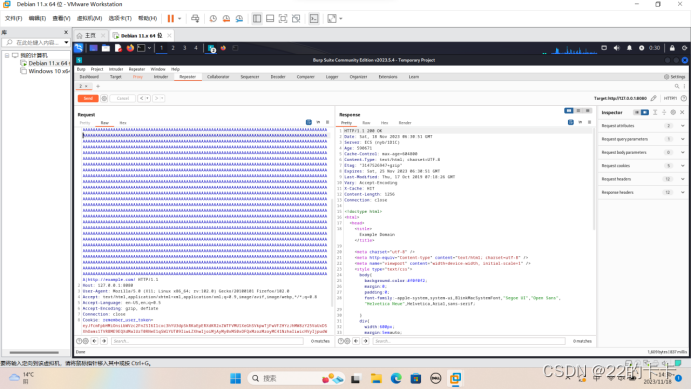

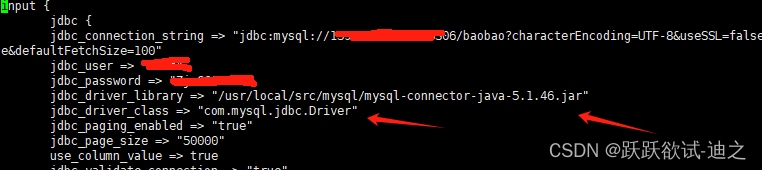

3.然后bp抓包改包,需要不断地加前面的字符串以超过4096个,如果少了,就显示503,加到后面就出来了我们需要看到的example.com页面。

4.然后把后面的需要访问的url改成重邮的那个,就可以看到出来了,重庆邮电大学啥的,就出来了。

![微信小程序动态加载图表[echart]](https://img-blog.csdnimg.cn/direct/77035b306d0f41d19d7a2628a994d5ba.png)