引言

跨站请求伪造(Cross-Site Request Forgery,简称CSRF)是一种针对网站的安全漏洞攻击方式。攻击者通过诱导用户在已登录的网站上执行恶意操作,从而在用户不知情的情况下完成一些敏感操作,如转账、密码修改等。尽管CSRF与跨站脚本(XSS)在名称上有些相似,但它们在攻击方式和原理上存在显著差异。本文将深入探讨CSRF攻击的原理、危害以及有效的防御策略。

CSRF攻击原理

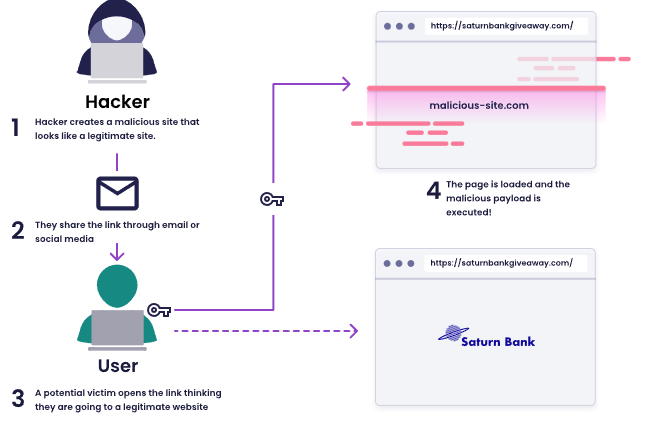

CSRF攻击的核心在于利用用户已经建立的认证状态。当用户登录一个网站后,该网站通常会存储一个认证Token或Cookie,以维护用户的登录状态。如果用户在登录状态下同时访问了攻击者的网站,这个网站就可以发起请求到目标网站,目标网站会误认为这是用户本人的操作,从而执行恶意请求。

CSRF攻击可以通过多种方式实施,包括但不限于:

- 通过链接或按钮诱导用户点击:攻击者可以在论坛、社交媒体或通过电子邮件发送含有恶意链接的消息。当用户点击这些链接时,如果他们已经登录到另一个网站,这个链接可能自动执行一些操作,如更改设置、发布信息等。

- 自动提交表单:攻击者可以在他们控制的网页上创建一个自动提交的表单,该表单指向受害者站点的一个有效操作(如密码更改、转账等)。当受害者浏览该页面时,表单自动提交,执行了恶意操作。

- 利用<img>标签:在某些情况下,仅通过一个嵌入在其他网站中的图像请求(使用<img>标签),也可以发起CSRF攻击,特别是对于那些仅通过GET请求就能触发操作的应用。

CSRF攻击的危害

CSRF攻击的危害主要体现在以下几个方面:

- 账户劫持:攻击者可以更改用户的账户设置或密码,从而控制用户的账户。

- 数据泄露:攻击者可以非法读取用户的私人数据。

- 财产损失:在金融应用中,攻击者可以发起转账等操作,导致用户的财产损失。

防御策略

为了有效防御CSRF攻击,需要从服务器端和客户端两方面采取措施,确保请求来源的合法性。

服务器端防御

- 使用CSRF Token:

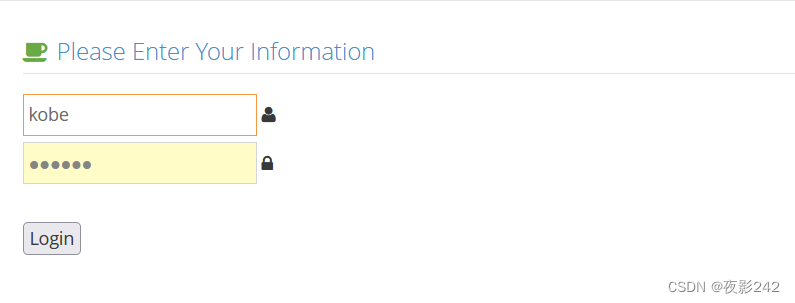

- 在表单中加入CSRF Token,确保每个请求都是从合法的用户界面发起的。

- 服务器在接收到表单提交时,需要验证该Token是否合法。如果不合法,则拒绝该请求。

- 验证HTTP Referer头:

- 通过验证HTTP请求的Referer头部,可以判断请求是否来自可信的源。但这种方法并不完全可靠,因为Referer头可以被修改。

- 验证Origin属性:

- Origin属性只包含了域名信息,不包含具体的URL路径,比Referer更安全可靠。在重要的场合,如通过XMLHttpRequest、Fetch发起跨站请求或通过POST方法发送请求时,都会带上Origin属性。

- 设置Cookie的SameSite属性:

- 在HTTP响应头中,通过set-cookie字段设置Cookie时,可以带上SameSite选项,限制Cookie在跨站请求中的发送。SameSite选项通常有Strict、Lax和None三个值,可以根据实际情况选择使用。

- 对请求内容进行验证:

- 服务器端可以对请求内容进行验证,确保请求内容不会对服务器造成损害。例如,对提交的评论进行过滤,确保评论不包含恶意代码。

客户端防御

- 定期更新浏览器和插件:

- 保持浏览器和插件的更新,以确保所有已知的安全漏洞得到修复。

- 不随意点击未知链接:

- 用户在浏览网页时,应谨慎点击未知链接或下载未知文件,以防被诱导到恶意网站。

- 使用安全软件:

- 安装并启用防病毒软件和防火墙,及时发现并阻止恶意软件的入侵。

总结

CSRF攻击是一种利用用户已建立的认证状态发起的恶意请求,对网站和用户的安全构成严重威胁。为了有效防御CSRF攻击,需要在服务器端和客户端都采取相应的安全措施。通过使用CSRF Token、验证HTTP Referer头、设置Cookie的SameSite属性、对请求内容进行验证等方法,可以大大降低CSRF攻击的风险。同时,用户也应保持警惕,不随意点击未知链接或下载未知文件,确保自己的账户和数据安全。

![C#知识|账号管理系统-账号信息管理界面[1]:账号分类选择框、Panel面板设置](https://i-blog.csdnimg.cn/direct/ad16937f537f4ad9a42128dd6eda4b62.png)

![【MySQL-17】存储过程-[变量篇]详解-(系统变量&用户定义变量&局部变量)](https://i-blog.csdnimg.cn/direct/882f53a512124fbfbfdf9263b4f06fcd.png)

![[算法题]字母收集](https://i-blog.csdnimg.cn/direct/4ac0f6169c0b449790198eadc4dfaa14.png)