自动化测试工具:

BruteXSS:这是一个开源项目,使用Python编写,依赖Selenium WebDriver进行浏览器自动化操作,模拟真实用户交互,探测XSS漏洞。它包含预定义的XSS payload集合,并采用多线程处理以提高效率,能够检测反射型、存储型以及DOM型XSS漏洞,并生成详细的报告

XSStrike:这是一个专门用于检测和利用XSS漏洞的工具,具有自动化、智能化的特点。它能够自动发现Web应用程序中的XSS漏洞,包括DOM型XSS,并允许用户进行自定义负载攻击和绕过WAF。XSStrike可以生成详细的报告,并具有漏洞利用的功能

人工测试方法:

审查JavaScript代码:分析Web页面的JavaScript代码,特别是那些动态生成HTML的部分,以查找可能的XSS漏洞。

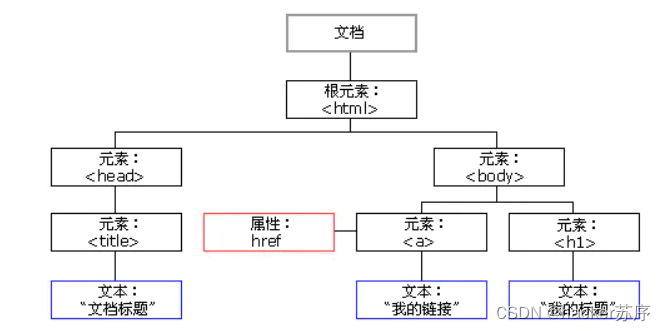

使用浏览器开发者工具:通过浏览器的开发者工具,如F12,检查页面的DOM结构,尝试修改DOM元素的属性或内容,观察是否触发XSS。

构造恶意输入:在可能的DOM输入点,如表单字段、URL参数等,输入恶意JavaScript代码,尝试触发XSS。

检查第三方库:审查Web应用程序使用的第三方JavaScript库,了解它们是否存在已知的XSS漏洞。

安全测试人员的经验:有经验的安全测试人员可以利用他们的知识和经验来识别潜在的DOM型XSS漏洞。

编写和使用安全函数:避免使用如

eval()这类可能执行恶意代码的函数,对从看似“可靠”的数据源获取的参数值进行严格的过滤和转义处理Web前端应用防护方案:使用如腾讯安全平台部提出的门神DOM-XSS防御JS等方案,通过JavaScript代码实现客户端防护,提高常见DOM XSS攻击的门槛