目录

前言:

这次实验是在前两次实验的基础上面继续拓展需求,如果对前面几条需求有疑问的,可以观看这两篇文章:防火墙综合实验之NAT和智能选路-CSDN博客,防火墙之安全策略-CSDN博客,可以帮助你了解防火墙和交换机的基础配置。

一、实验题目

1,DMZ区内的服务器,办公区仅能在办公时间内(9:00 - 18:00)可以访问,生产区的设备全天可以访问.

2,生产区不允许访问互联网,办公区和游客区允许访问互联网

3,办公区设备10.0.2.10不允许访问DMZ区的FTP服务器和HTTP服务器,仅能ping通10.0.3.10

4,办公区分为市场部和研发部,市场部IP地址固定,访问DMZ区使用匿名认证,研发部需要用户绑定IP地址,访问DMZ区使用免认证;

游客区人员不固定,不允许访问DMZ区和生产区,统一使用Guest用户登录,密码Admin@123

5,生产区访问DMZ区时,需要进行protal认证,设立生产区用户组织架构,至少包含三个部门,每个部门三个用户,用户统一密码openlab123,首次

登录需要修改密码,用户过期时间设定为10天,用户不允许多人使用

6,创建一个自定义管理员,要求不能拥有系统管理的功能

7,办公区设备可以通过电信链路和移动链路上网(多对多的NAT,并且需要保留一个公网IP不能用来转换)

8,分公司设备可以通过总公司的移动链路和电信链路访问到Dmz区的http服务器

9,多出口环境基于带宽比例进行选路,但是,办公区中10.0.2.10该设备只能通过电信的链路访问互联网。链路开启过载保护,保护阈值80%;

10,分公司内部的客户端可以通过域名访问到内部的服务器,公网设备也可以通过域名访问到分公司内部服务器;

11,游客区仅能通过移动链路访问互联网

12,对现有网络进行改造升级,将当个防火墙组网改成双机热备的组网形式,做负载分担模式,游客区和DMZ区走FW3,生产区和办公区的流量走FW1

13,办公区上网用户限制流量不超过100M,其中销售部人员在其基础上限制流量不超过60M,且销售部一共10人,每人限制流量不超过6M

14,销售部保证email应用在办公时间至少可以使用10M的带宽,每个人至少1M

15,移动链路采用的是100M的带宽,要求游客区用户仅能占用50M,并且基于在线地址进行动态均分

16,外网访问内网服务器,下行流量不超过40M,DMZ中的每台服务器限制对外提供的最大下行带宽不超过20M。

二、实验需求

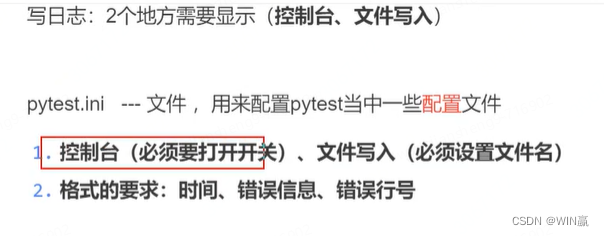

本次实验主要用到的是双机热备知识中的负载分担,以及带宽管理与带宽策略的撰写,需要用到两台防火墙,并且对原来的拓扑图进行了一点点变化,在进入防火墙模块前,我们需要先对防火墙FW1和FW3之间的链路进行聚合,以增加其稳定性。

FW1:

[USG6000V1]int Eth-Trunk 0

[USG6000V1-Eth-Trunk0]trunkport g

[USG6000V1-Eth-Trunk0]trunkport GigabitEthernet 1/0/5 to 1/0/6

FW2:

[USG6000V1]int Eth-Trunk 0

[USG6000V1-Eth-Trunk0]trunkport GigabitEthernet 1/0/5

[USG6000V1-Eth-Trunk0]trunkport GigabitEthernet 1/0/5 to 1/0/6这个时候我们发现g1/0/5和g1/0/6接口已经不见了,只有一个e-trunk0口

三、实验操作

3.1 双机热备,负载分担,手动同步

FW1:

FW3:

3.2 配置虚拟IP,划分流量走向

生产区和办公区流量走FW1:

游客区和dmz流量走FW3:

3.3 撰写带宽通道和带宽策略管理

办公区上网流量限制:

销售部上网流量限制:

邮件应用使用带宽限制:

游客区使用移动上网流量限制:

外网访问内网流量限制:

注意:带宽策略确定前要先应用安全策略!!!

目前策略:

FW1:

FW3: