在数字化经济的今天,支付通道的安全性成为了企业和消费者共同关注的焦点。一旦支付通道遭到黑客攻击,不仅会导致资金损失,还会严重损害企业的声誉和客户信任。本文将介绍如何有效应对支付通道被黑客攻击的情况,包括预防措施、检测机制、应急响应流程以及恢复策略,旨在帮助企业构建稳固的支付安全体系。

1. 预防措施

1.1 强化身份验证

确保只有授权用户才能访问支付系统。使用多因素认证(MFA)、生物特征识别等技术,提高账户安全性。

示例代码(使用Django实现双因素认证):

# settings.py 中启用Django的双因素认证

INSTALLED_APPS = [

...

'django_otp', # Django Two-Factor Authentication

'django_otp.plugins.otp_totp',

'django_otp.plugins.otp_static',

]

# urls.py 中添加双因素认证视图

from django.contrib.auth.views import LoginView

from django_otp.decorators import otp_required

urlpatterns = [

path('login/', LoginView.as_view(), name='login'),

path('secure-view/', otp_required()(views.secure_view), name='secure_view'),

]

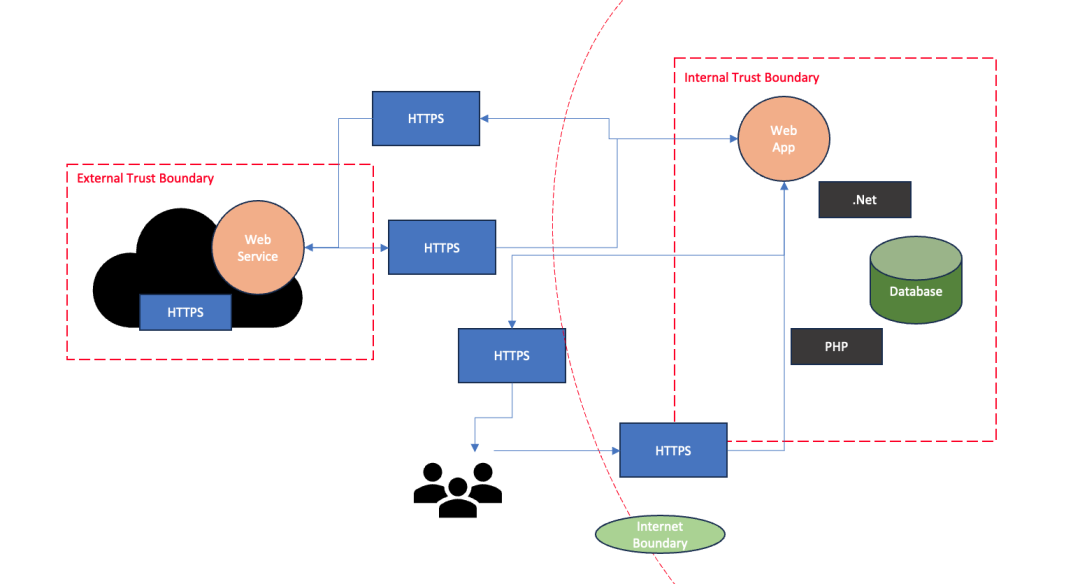

1.2 加密通信

采用SSL/TLS加密传输层数据,确保支付信息在传输过程中不被截获。

示例代码(使用Nginx配置HTTPS):

server {

listen 443 ssl;

server_name example.com;

ssl_certificate /path/to/cert.pem;

ssl_certificate_key /path/to/key.pem;

location / {

proxy_pass http://your_payment_gateway;

}

}

1.3 定期审计

定期进行安全审计和漏洞扫描,及时发现并修复潜在的安全隐患。

示例代码(使用Nessus进行漏洞扫描):

# 安装Nessus

sudo apt-get install nessus-scanner

# 执行扫描

nessuscli scan start -t "basic_scan" -n "Payment Gateway Scan"

2. 检测机制

2.1 日志监控

实时监控系统日志,寻找异常行为和潜在的入侵迹象。

示例代码(使用ELK Stack收集日志):

# 安装Elasticsearch, Logstash, Kibana

sudo apt-get install elasticsearch logstash kibana

# 配置Logstash

nano /etc/logstash/conf.d/payment_logs.conf

input {

file {

path => "/var/log/payment.log"

start_position => "beginning"

}

}

output {

elasticsearch { hosts => ["localhost:9200"] }

}

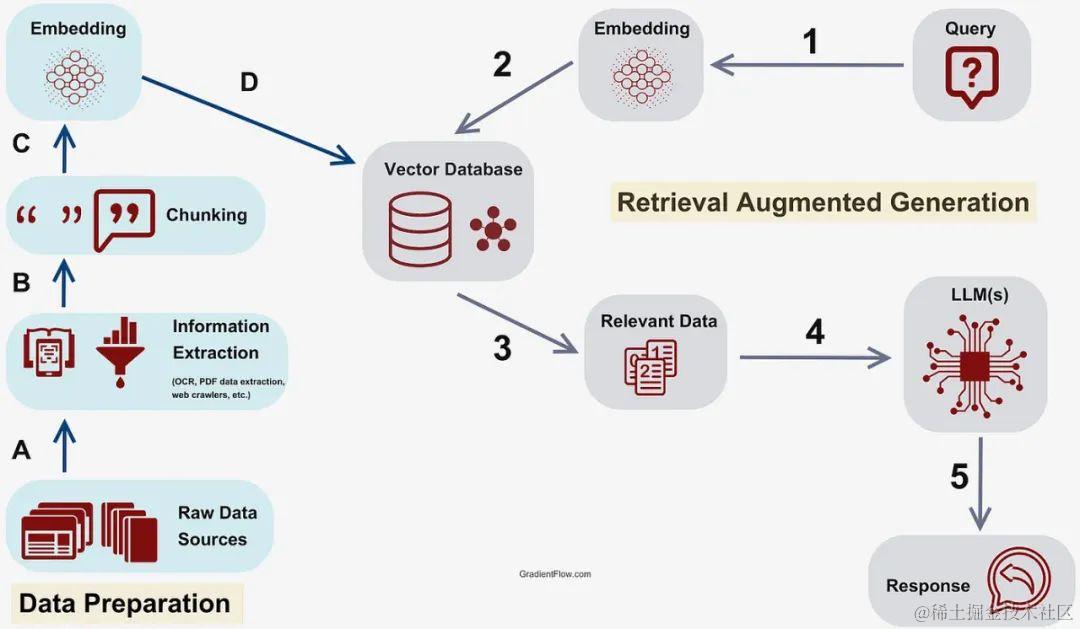

2.2 异常检测

使用机器学习算法识别交易模式中的异常,及时预警可疑活动。

3. 应急响应流程

3.1 立即隔离

一旦检测到攻击,立即隔离受影响的支付通道,防止攻击扩散。

示例代码(使用iptables隔离支付网关):

# 隔离支付网关

sudo iptables -A INPUT -p tcp --dport 80 -j DROP

sudo iptables -A INPUT -p tcp --dport 443 -j DROP

3.2 通知团队

启动应急响应计划,通知安全团队和技术人员,评估攻击范围。

3.3 法律介入

联系执法机构和法律顾问,按照法律法规要求进行报告和处理。

4. 恢复策略

4.1 数据恢复

从最近的备份中恢复受损的系统和数据,确保数据的完整性和一致性。

4.2 服务恢复

在确保安全的前提下,逐步恢复受影响的支付服务,进行严格测试后再上线。

5. 结论

面对支付通道的黑客攻击,建立全面的安全体系至关重要。通过实施严格的预防措施、实时监控和快速响应机制,企业可以显著降低风险,保护客户资产和自身声誉。此外,持续的安全培训和演练也是提高整体安全意识的有效途径。

以上代码示例仅供参考,具体实现需根据实际情况和环境进行调整。在进行任何系统配置更改前,务必备份相关文件并测试新策略的效果。

![[图解]企业应用架构模式2024新译本讲解24-标识映射3](https://i-blog.csdnimg.cn/direct/daf82fa97d54499798d1d1a276332c55.png)