在数字时代,网站和应用程序的安全性至关重要。其中,登录页面作为用户身份验证的第一道防线,更是攻击者的主要目标。本文将探讨当用户登录页面持续遭受攻击时,应采取的应对策略,并通过具体的代码示例来展示如何增强安全性。

一、了解攻击类型

- 暴力破解:攻击者尝试大量的用户名和密码组合,以期找到正确的凭证。

- 字典攻击:使用常见的字典词汇进行尝试,以猜测弱密码。

- 中间人攻击(MITM):在用户和服务器之间拦截通信,窃取或篡改数据。

- SQL注入:通过在输入字段中插入恶意SQL代码,试图操纵数据库。

二、防御策略

- 限制登录尝试次数:设置合理的失败登录次数上限,超过后锁定账户一段时间。

- 使用验证码:引入图形验证码或行为验证码,以防止自动化攻击。

- 多因素认证(MFA):结合密码和其他形式的身份验证,如短信验证码、生物识别等。

- HTTPS加密:确保所有通信都通过安全的HTTPS连接,防止中间人攻击。

- 输入过滤和参数化查询:防止SQL注入,确保所有用户输入都经过严格检查和清理。

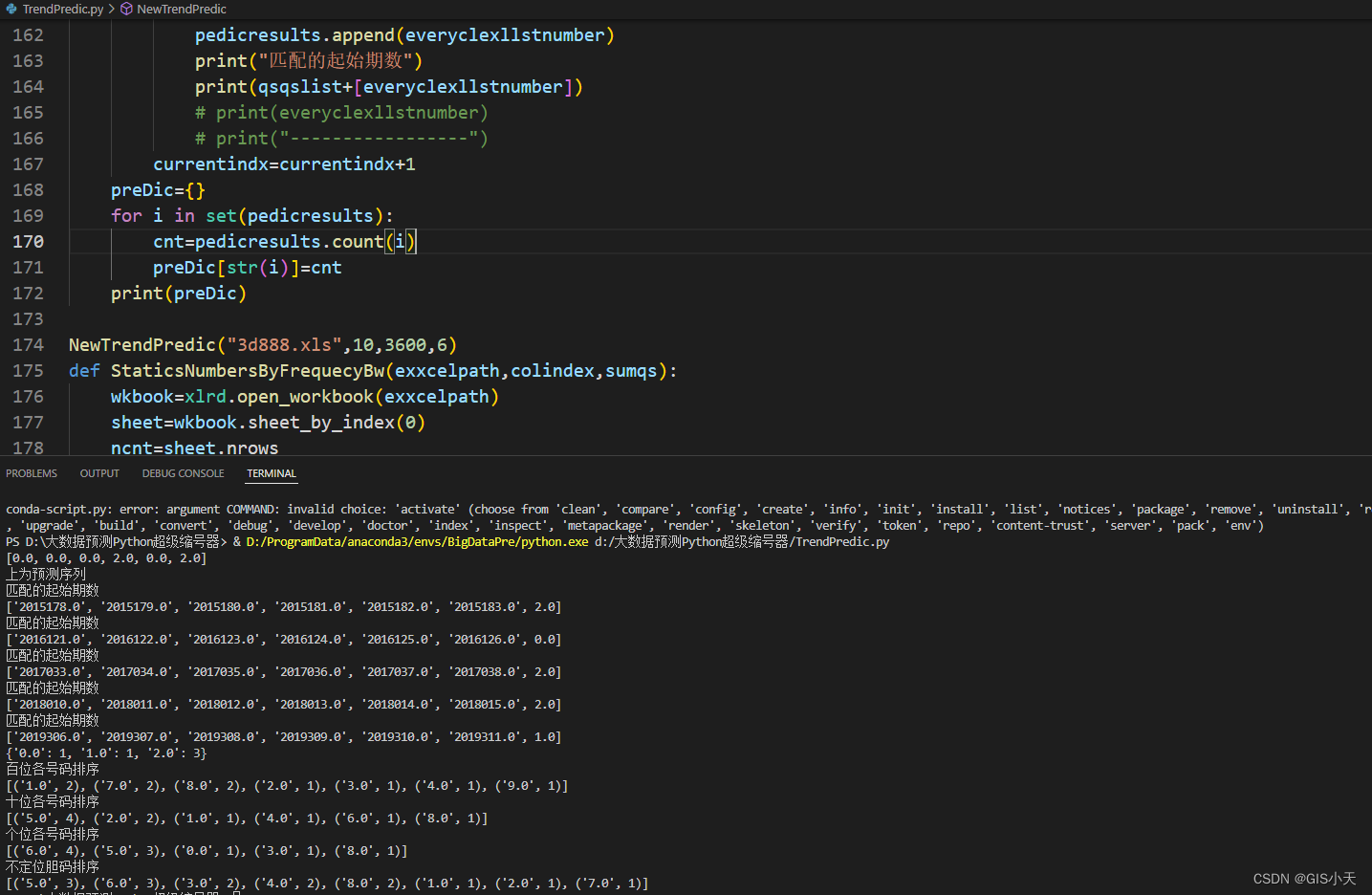

三、实战代码示例

以下是一个使用Python Flask框架实现的简单登录页面,展示了如何限制登录尝试次数和使用验证码:

from flask import Flask, request, render_template

from flask_limiter import Limiter

from flask_limiter.util import get_remote_address

import secrets

app = Flask(__name__)

limiter = Limiter(app, key_func=get_remote_address)

# 假设的用户数据库

users = {"admin": "password123"}

# 生成随机验证码

captcha = secrets.token_urlsafe(8)

@app.route('/login', methods=['GET', 'POST'])

@limiter.limit("5/minute") # 每分钟最多5次尝试

def login():

global captcha

if request.method == 'POST':

username = request.form['username']

password = request.form['password']

user_captcha = request.form['captcha']

# 验证码检查

if user_captcha != captcha:

return "Invalid captcha"

# 登录验证

if username in users and users[username] == password:

return "Login successful"

else:

return "Invalid username or password"

# GET请求返回登录页面

captcha = secrets.token_urlsafe(8)

return render_template('login.html', captcha=captcha)

if __name__ == '__main__':

app.run(debug=True)

四、结论

保护用户登录页面免受攻击是维护网络安全的关键。通过实施上述策略和代码示例,可以显著提高系统的安全性,降低被攻击的风险。然而,网络安全是一个持续的过程,需要定期更新和改进防护措施,以应对不断变化的威胁环境。

请注意,实际部署时,应考虑更复杂的安全机制,如使用更安全的存储方式处理密码(如哈希加盐),以及定期审计和更新安全策略。