打开题目后,显示:“Please use 'WLLM' browser!”

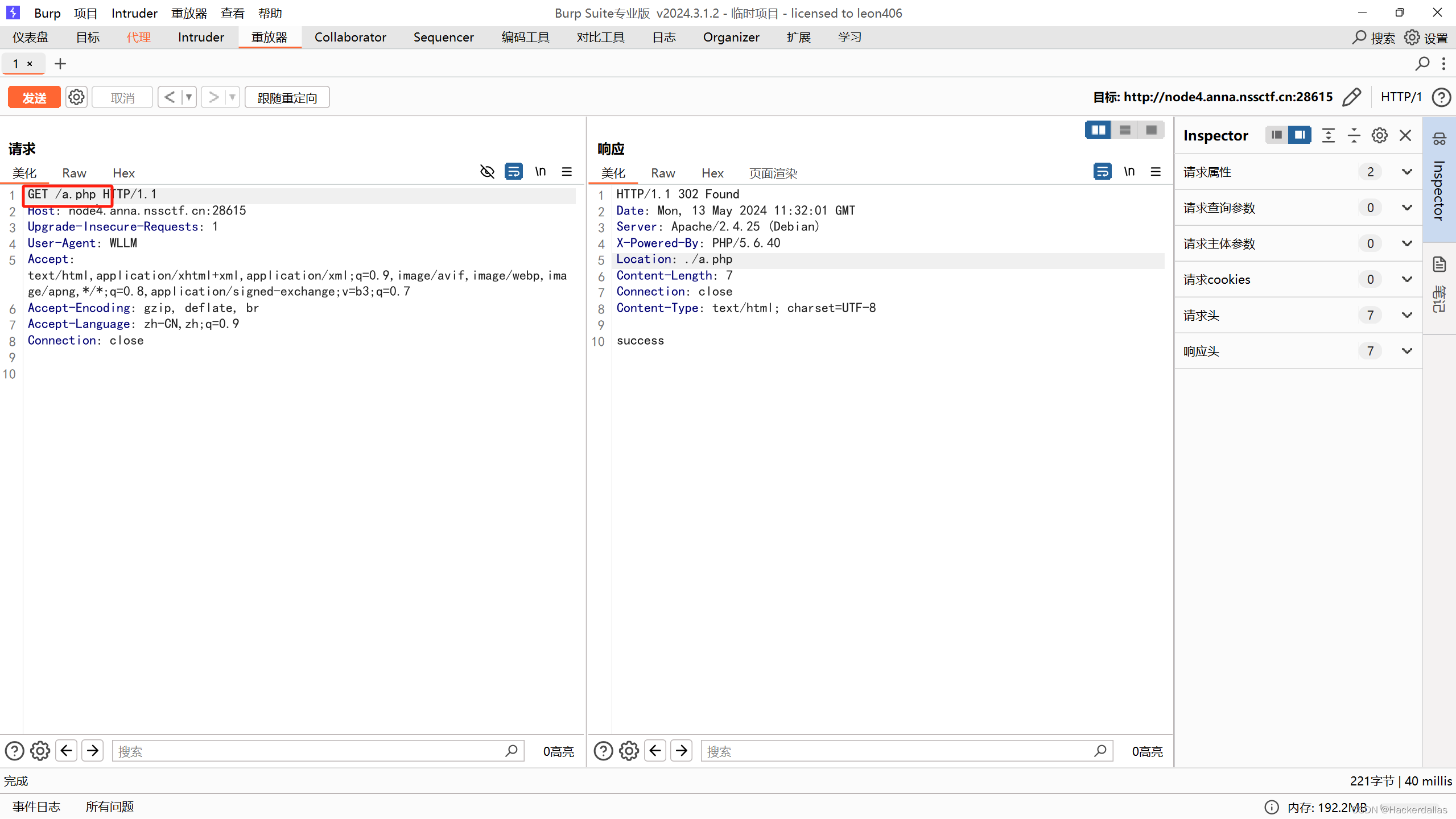

说明这里需要伪装为名为WLLM的浏览器,直接Burpsuite抓包

我们需要修改的地方是上面的User-Agent

用户代理(User Agent,简称 UA),是一个特殊字符串头,使得服务器能够识别客户使用的操作系统及版本、CPU 类型、浏览器及版本、浏览器渲染引擎、浏览器语言、浏览器插件等。

首先右键空白页面发送到repeater,然后将UA后面的内容修改为WLLM

点击发送,可以看到success,关键的是Location后面的./a.php,说明浏览器已经跳转到了另一个页面。

我们可以将GET后面的/hello.php更换为a.php看看这个页面里的东西。

点击发送,可以看到提示信息:

You can only read this at local!

Your address183.224.81.99

意思就是说,我们必须以本地IP访问这个页面。众所周知,代表本地的IP是127.0.0.1

那么这里就需要添加一行数据,X-Forwarded-For:

X-Forwarded-For(XFF)是用来识别通过HTTP代理或负载均衡方式连接到Web服务器的客户端最原始的IP地址的HTTP请求头字段。

也就是说,我们需要借助X-Forwaeded-For来伪装我们的IP为127.0.0.1

在Host的下面添加

X-Forwarded-For: 127.0.0.1

然后点击发送,可以看到这里的Location已经变成了./secretttt.php

我们点击发送,直接访问这个页面就能得到flag

本题完。

![[SWPUCTF <span style='color:red;'>2021</span> <span style='color:red;'>新生</span><span style='color:red;'>赛</span>]jicao](https://img-blog.csdnimg.cn/direct/9d5d19b9434a485c9465365010d9352d.png)

![[SWPUCTF <span style='color:red;'>2021</span> <span style='color:red;'>新生</span><span style='color:red;'>赛</span>]sql](https://img-blog.csdnimg.cn/direct/77b0929906bd4a72a45588bd57968c67.png#pic_center)

![[SWPUCTF <span style='color:red;'>2021</span> <span style='color:red;'>新生</span><span style='color:red;'>赛</span>]finalrce](https://img-blog.csdnimg.cn/direct/3443a69972a64ef790de507b57df1ba5.png#pic_center)

![[SWPUCTF <span style='color:red;'>2021</span> <span style='color:red;'>新生</span><span style='color:red;'>赛</span>]pop](https://img-blog.csdnimg.cn/direct/6fc43c1819e6480ba53ec8dc532065ca.png#pic_center)

![[SWPUCTF <span style='color:red;'>2021</span> <span style='color:red;'>新生</span><span style='color:red;'>赛</span>]pop](https://img-blog.csdnimg.cn/direct/0afa4c4dc6914954ad63e3e2f0033892.png)

![[HUBUCTF <span style='color:red;'>2022</span> <span style='color:red;'>新生</span><span style='color:red;'>赛</span>]checkin](https://img-blog.csdnimg.cn/direct/62432daf92ef4533bf77c49405b91562.png)

![[ACTF<span style='color:red;'>新生</span><span style='color:red;'>赛</span><span style='color:red;'>2020</span>]SoulLike](https://img-blog.csdnimg.cn/direct/fcf64b9a452144cd9f7ff4adb7347b97.png)

![[ACTF<span style='color:red;'>新生</span><span style='color:red;'>赛</span><span style='color:red;'>2020</span>]SoulLike](https://img-blog.csdnimg.cn/direct/6d18264ae06844d3a2b6d1d573f3e7e3.png)