文章目录

前言

网络安全的本质是攻防双方的对抗与博弈。然而,由于多种攻防之间的不对称性因素存在,使得攻击者总能在对抗过程中抢占先机。为了更好地了解潜在的威胁和缺陷,实现主动式防御,企业需要重新考虑他们的网络防护方法,而威胁建模(Threat modeling)正是网络安全武器库中关键防御武器。

一、威胁建模的必要性

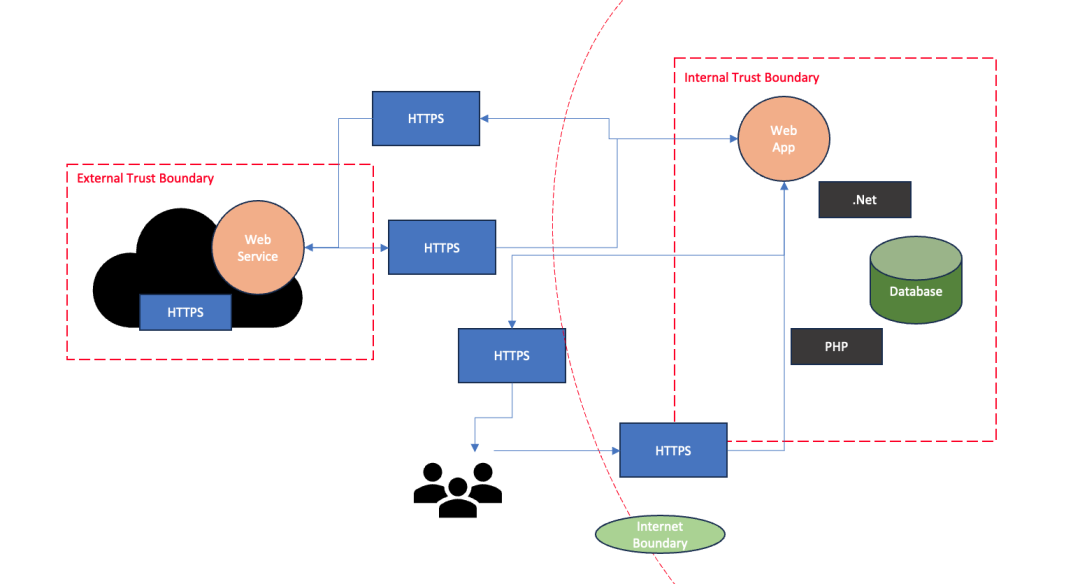

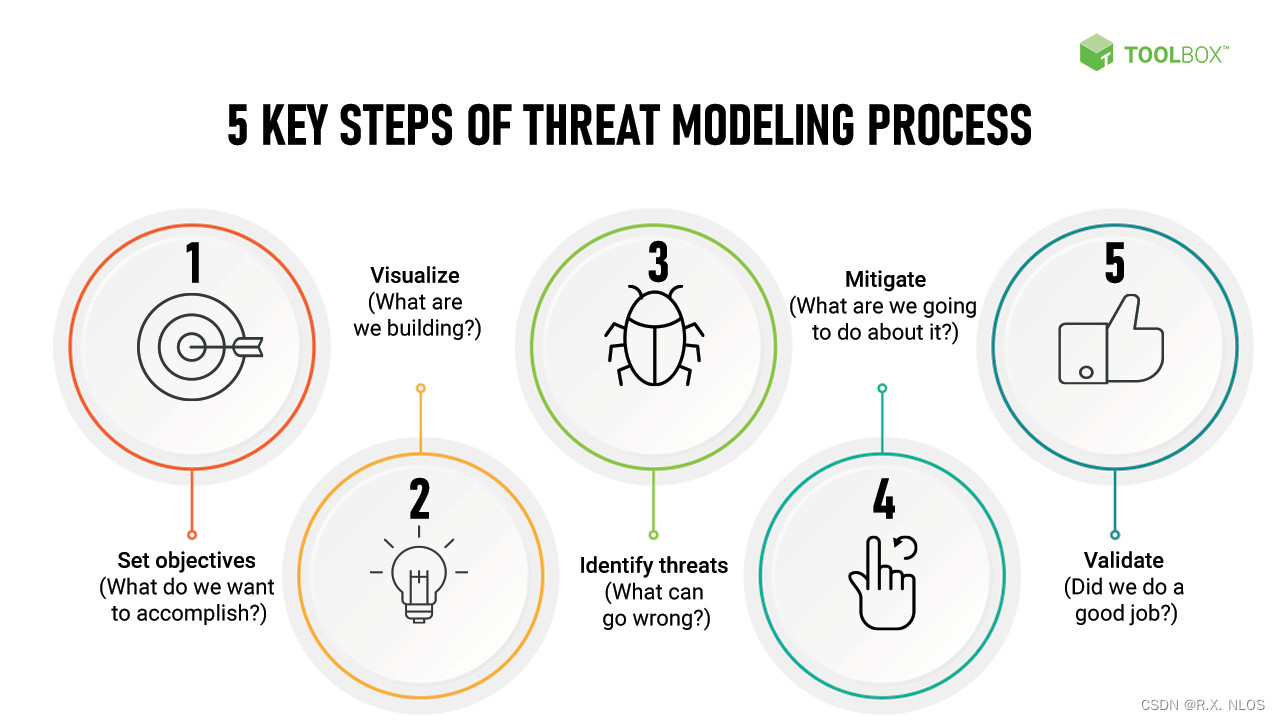

威胁建模是指识别并评估如何管理应用系统中安全弱点的过程,可以帮助企业更快速地发现信息化系统应用过程中的安全隐患,更清楚地了解安全建设需求,从而更有效地建立安全防御体系。

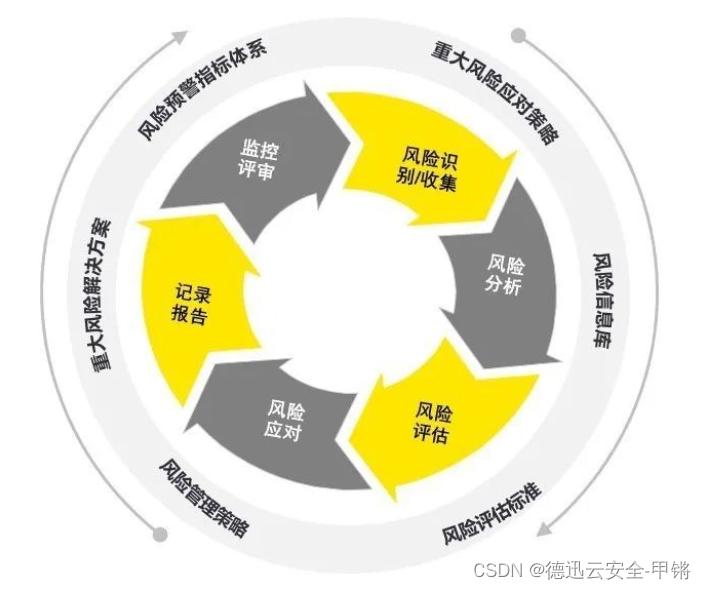

顾名思义,威胁建模会产生一个或多个模型。OWASP将威胁模型定义为:“影响应用程序安全性的所有信息的结构化表示。从本质上讲,它是从风险防御的视角来评估应用程序及其环境的安全性。”通过威胁建模的实践,可以为组织的而网络安全决策提供更全面的信息,并帮助构建和支持网络威胁情报