一. 上传数据的安全性怎么控制?

使用非对称加密(或对称加密),给前端一个公钥让他把数据加密后传到后台,后台负责解密后处理数据。

1 文件很大建议使用对称加密,不过不能保存敏感信息

2. 文件较小,要求安全性高,建议使用非堆成加密

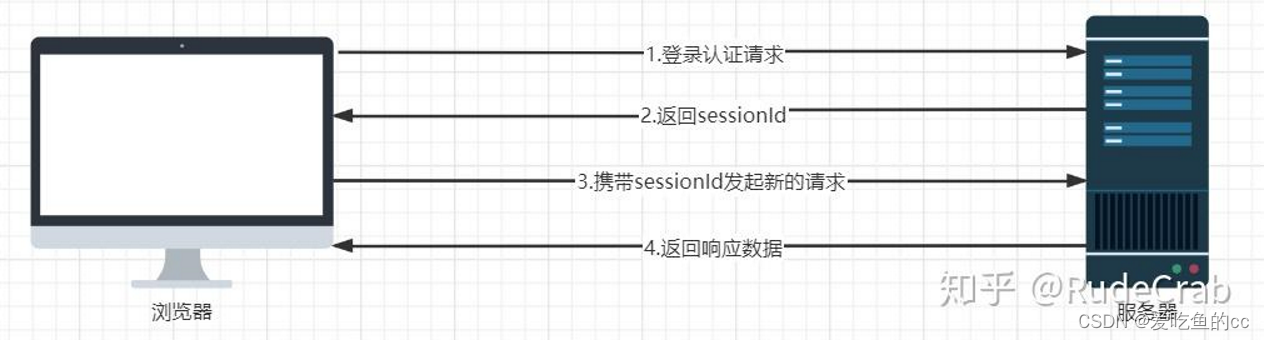

二. 权限认证是如何实现的?

RBAC权限模型5张表的关系(用户、角色、权限)

用户与角色的表,一对多的关系

角色与权限的表,一对多的关系利用权限框架:

spring security

三、责任链模式的使用场景

内容审核(视频,文章,课程)

文本审核,图片审核,视频审核订单创建

检验参数,填充订单,算价,落库简易流程审批

组长审批,主管审批,副总裁,总裁