写在前面

IPSec来喽。有时候把xmind直接粘贴过来会有顺序错位的情况,又被气晕

网络安全实训-网络安全技术

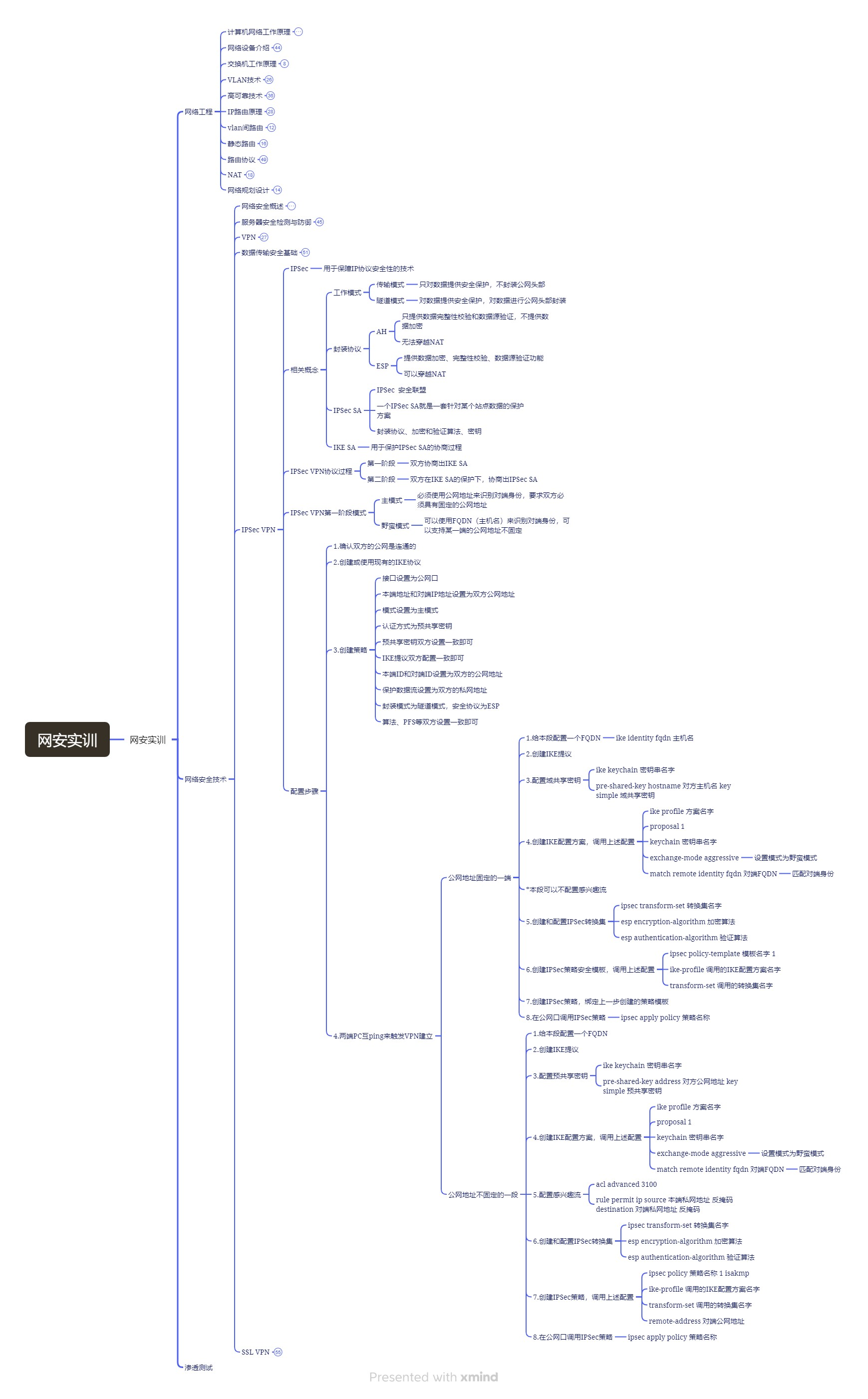

IPSec VPN

IPSec

用于保障IP协议安全性的技术

相关概念

工作模式

传输模式:只对数据提供安全保护,不封装公网头部

隧道模式:对数据提供安全保护,对数据进行公网头部封装

封装协议

AH:只提供数据完整性校验和数据源验证,不提供数据加密。无法穿越NAT

ESP:提供数据加密、完整性校验、数据源验证功能。可以穿越NAT

IPSec SA

IPSec 安全联盟

一个IPSec SA就是一套针对某个站点数据的保护方案

封装协议、加密和验证算法、密钥

IKE SA

用于保护IPSec SA的协商过程

IPSec VPN协议过程

第一阶段

双方协商出IKE SA

第二阶段

双方在IKE SA的保护下,协商出IPSec SA

IPSec VPN第一阶段模式

主模式

必须使用公网地址来识别对端身份,要求双方必须具有固定的公网地址

野蛮模式

可以使用FQDN(主机名)来识别对端身份,可以支持某一端的公网地址不固定

配置步骤

1.确认双方的公网是连通的

2.创建或使用现有的IKE协议

3.创建策略

接口设置为公网口

本端地址和对端IP地址设置为双方公网地址

模式设置为主模式

认证方式为预共享密钥

预共享密钥双方设置一致即可

IKE提议双方配置一致即可

本端ID和对端ID设置为双方的公网地址

保护数据流设置为双方的私网地址

封装模式为隧道模式,安全协议为ESP

算法、PFS等双方设置一致即可

4.两端PC互ping来触发VPN建立

公网地址固定的一端

1.给本段配置一个FQDN:ike identity fqdn 主机名

2.创建IKE提议

3.配置域共享密钥

ike keychain 密钥串名字

pre-shared-key hostname 对方主机名 key simple 域共享密钥

4.创建IKE配置方案,调用上述配置

ike profile 方案名字

proposal 1

keychain 密钥串名字

exchange-mode aggressive

设置模式为野蛮模式

match remote identity fqdn 对端FQDN

匹配对端身份

*本段可以不配置感兴趣流

5.创建和配置IPSec转换集

ipsec transform-set 转换集名字

esp encryption-algorithm 加密算法

esp authentication-algorithm 验证算法

6.创建IPSec策略安全模板,调用上述配置

ipsec policy-template 模板名字 1

ike-profile 调用的IKE配置方案名字

transform-set 调用的转换集名字

7.创建IPSec策略,绑定上一步创建的策略模板

8.在公网口调用IPSec策略:ipsec apply policy 策略名称

公网地址不固定的一段

1.给本段配置一个FQDN

2.创建IKE提议

3.配置预共享密钥

ike keychain 密钥串名字

pre-shared-key address 对方公网地址 key simple 预共享密钥

4.创建IKE配置方案,调用上述配置

ike profile 方案名字

proposal 1

keychain 密钥串名字

exchange-mode aggressive

设置模式为野蛮模式

match remote identity fqdn 对端FQDN

匹配对端身份

5.配置感兴趣流

acl advanced 3100

rule permit ip source 本端私网地址 反掩码 destination 对端私网地址 反掩码

6.创建和配置IPSec转换集

ipsec transform-set 转换集名字

esp encryption-algorithm 加密算法

esp authentication-algorithm 验证算法

7.创建IPSec策略,调用上述配置

ipsec policy 策略名称 1 isakmp

ike-profile 调用的IKE配置方案名字

transform-set 调用的转换集名字

remote-address 对端公网地址

8.在公网口调用IPSec策略:ipsec apply policy 策略名称