注:本文只介绍文件包含漏洞,请勿将技术运用于从事非法犯罪活动,请自重,祝各位师傅平平安安测试,开开心心赚钱!

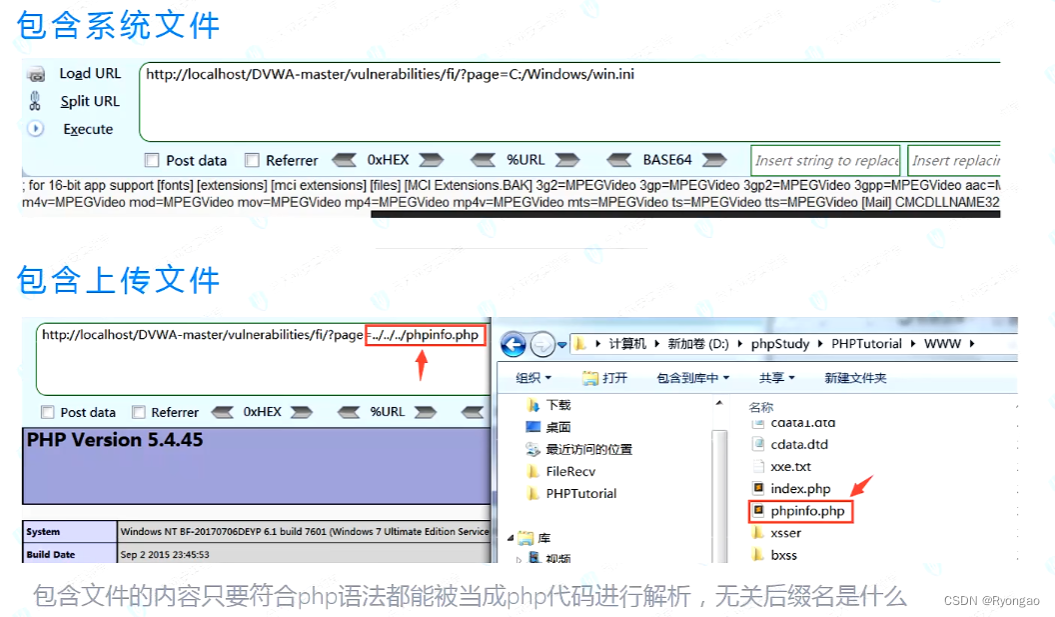

文件包含漏洞(File Inclusion Vulnerability)是一种常见的Web安全漏洞,主要存在于使用脚本语言(如PHP)开发的Web应用程序中。这种漏洞通常是由于程序在包含(或引用)文件时没有正确验证或过滤用户输入,导致攻击者能够控制被包含的文件,进而执行恶意代码或访问敏感数据。

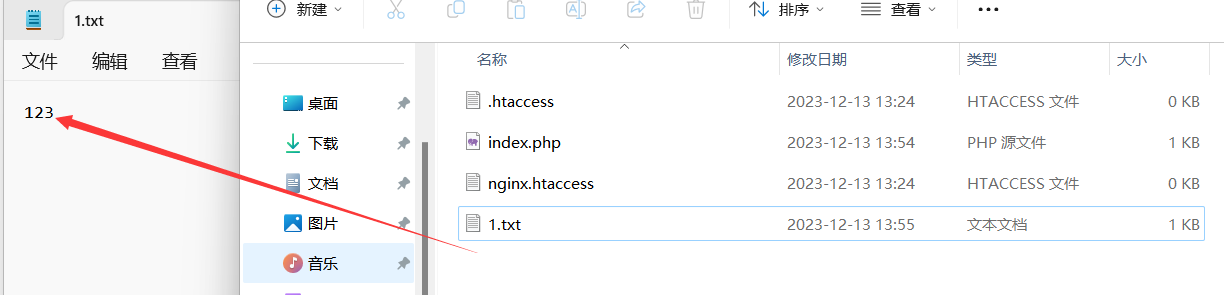

文件包含漏洞可以分为本地文件包含漏洞(Local File Inclusion,LFI)和远程文件包含漏洞(Remote File Inclusion,RFI)。本地文件包含漏洞允许攻击者读取或执行服务器上的本地文件,而远程文件包含漏洞则允许攻击者通过URL引用远程服务器上的恶意文件。

PHP伪协议

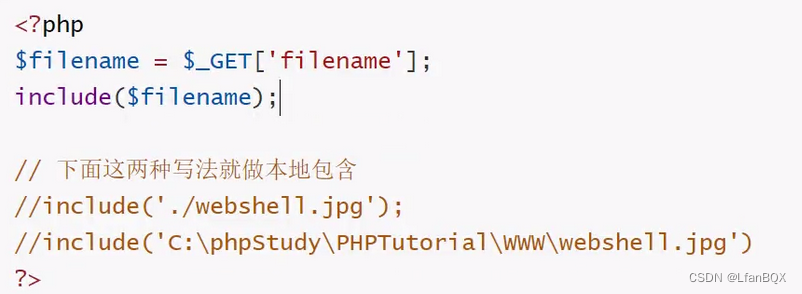

PHP伪协议(也称为PHP包装器或PHP wrapper)是PHP提供的一种特殊的文件访问方式,它允许通过特定的协议来读取或写入数据,而不仅仅是传统的文件系统。这些伪协议以特定的协议名称开头,后面跟着要访问的资源标识符。PHP伪协议在文件操作函数(如include(), require(), file_get_contents(), fopen()等)中特别有用,因为它们提供了一种灵活的方式来访问和处理各种类型的数据。

以下是一些常见的PHP伪协议:

- file:// - 用于访问本地文件系统上的文件。例如:

file:///path/to/file.txt。 - http:// 和 https:// - 用于通过HTTP或HTTPS协议访问远程文件。这在远程文件包含漏洞(RFI)中尤其危险,因为攻击者可以指定一个恶意的远程URL来执行。出于安全考虑,PHP的默认配置通常禁用远程文件包含。

- php:// - 提供对PHP输入/输出流的访问。这个伪协议有几个子协议:

- php://input - 可以访问请求的原始POST数据。在处理RAW POST数据时非常有用。

- php://output - 是一个只写的数据流,允许你直接将输出写入输出缓冲区。

- php://filter - 用于读取经过一个或多个过滤器处理的文件流。这可以用于编码转换、压缩/解压缩等。

- php://memory 和 php://temp - 提供对临时内存和临时文件的访问。

- data:// - 用于读取包含在URL中的数据。这允许你直接在URL中嵌入文本或二进制数据。

- zlib:// - 用于读取gzip(.gz)或deflate编码的文件。

- glob:// - 用于查找匹配特定模式的所有文件路径。

- phar:// - 用于访问Phar归档文件的内容。Phar是一种用于分发PHP应用程序的归档格式。

使用伪协议时需要格外小心,特别是当它们与文件操作函数结合使用时。不正确的使用或缺乏适当的验证可能导致安全漏洞,如文件泄露、代码执行或远程文件包含。因此,在开发过程中应始终验证和过滤用户输入,并避免在不受信任的环境中使用伪协议。

Session文件包含

Session文件包含漏洞是一种Web应用程序中的安全漏洞,它涉及到对应用程序中存储的session文件的不当处理。在正常的Web应用程序中,session文件用于存储用户的会话信息,如登录状态、购物车内容等。然而,如果应用程序没有对session文件的访问和使用进行正确的安全控制,攻击者就可能利用这个漏洞来执行恶意代码或获取敏感数据。

具体来说,攻击者可能会尝试通过构造特定的请求来包含(或引用)恶意的session文件。如果应用程序没有验证或过滤这些请求中的文件名或路径,攻击者就可能成功地将恶意代码注入到session文件中,并在应用程序中执行。这可能导致数据泄露、远程命令执行等严重后果。

利用

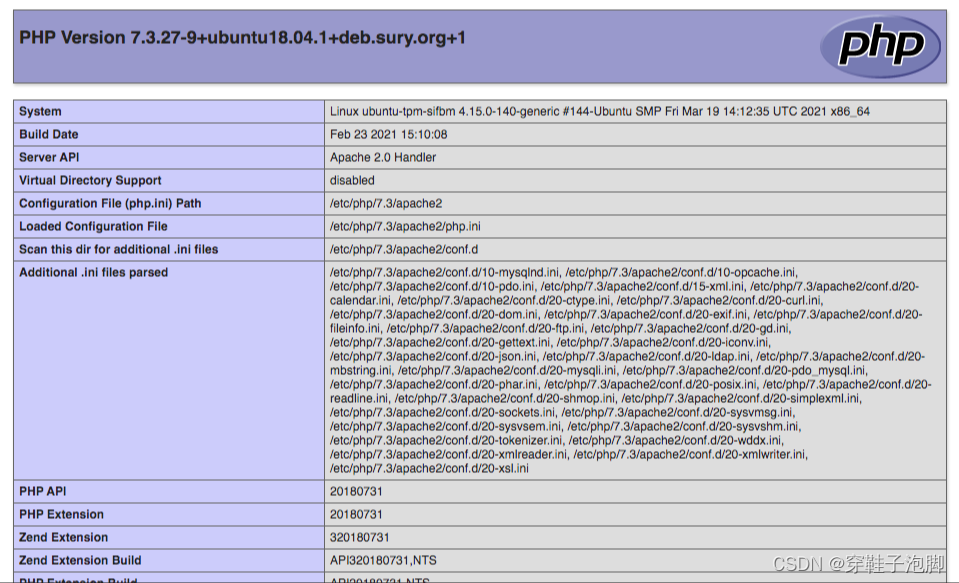

以php为例,想要利用Session上传代码,首先得找到对方Session存储的位置。可以通过查看目标网站的phpinfo中找到对方session存储的位置,针对特定的位置,写入你想执行的代码。

Cookie文件包含

Cookie文件包含漏洞是Web应用程序安全中的一个重要问题。这种漏洞通常发生在应用程序不正确地处理或验证用户提交的cookie数据时。攻击者可能会利用这个漏洞,通过构造恶意的cookie数据来执行未授权的操作或访问敏感信息。在正常情况下,cookie是Web服务器用来跟踪用户会话的一种机制。它们通常包含用户的身份验证信息或其他会话相关的数据。然而,如果应用程序没有对这些cookie数据进行充分的验证和过滤,攻击者就有可能插入恶意的cookie数据,并导致应用程序的行为发生异常。

利用

- 分析应用程序:攻击者首先会分析目标Web应用程序,以了解它是如何处理cookie数据的。这包括查看应用程序的源代码、网络请求和响应等。

- 构造恶意cookie:一旦攻击者了解了应用程序的cookie处理机制,他们就可以尝试构造恶意的cookie数据。这些数据可能包含特殊的字符、脚本代码或指向恶意资源的引用。

- 提交恶意cookie:攻击者会将构造好的恶意cookie提交给应用程序。这可以通过修改浏览器的cookie设置、使用自动化工具或编写脚本来实现。

- 利用漏洞:如果应用程序没有正确地验证和过滤这些恶意cookie数据,它可能会执行攻击者指定的恶意操作,如访问未授权的资源、执行任意代码或泄露敏感信息。

文件包含防护

- 输入验证与过滤:对于用户提供的文件名、路径或其他相关输入,应进行严格的验证和过滤。这包括检查输入中是否包含非法字符、路径分隔符或特殊字符,并拒绝处理任何不符合预期的输入。

- 白名单验证:使用白名单机制来限制应用程序可以访问的文件和目录。维护一个可信的目录列表,并仅允许读取或包含这些目录下的文件。这可以大大减少攻击者能够访问到的潜在目标。

- 文件路径限制:限制文件包含的路径范围,避免包含敏感文件或系统文件。将可包含文件放在特定目录下,并配置应用程序只能包含该目录下的文件。

- 文件权限设置:确保文件和目录的权限设置正确,避免用户可以访问到不应该访问的文件。设置合适的文件和目录权限,限制对文件的读取、写入和执行权限。

- 使用安全的文件处理函数:在代码中,使用安全的文件处理函数可以防止文件包含漏洞。例如,在PHP中,使用

require_once而不是include或require函数来包含文件,可以确保只有第一次包含是有效的,避免了重复包含的安全风险。 - 文件名编码:对包含的文件名进行编码,避免特殊字符或路径分隔符造成的安全问题。可以使用URL编码、Base64编码或其他安全编码方式对文件名进行编码。

- 安全日志记录:记录文件包含操作的日志,包括用户输入的文件名、路径和操作结果等信息。这有助于追踪和分析潜在的安全问题,并在发现异常时及时采取措施。

- 配置PHP设置:对于PHP应用程序,可以在

php.ini配置文件中关闭远程文件包含功能(allow_url_include = Off),以减少远程文件包含漏洞的风险。